老徐是某能源集团信息安全主管

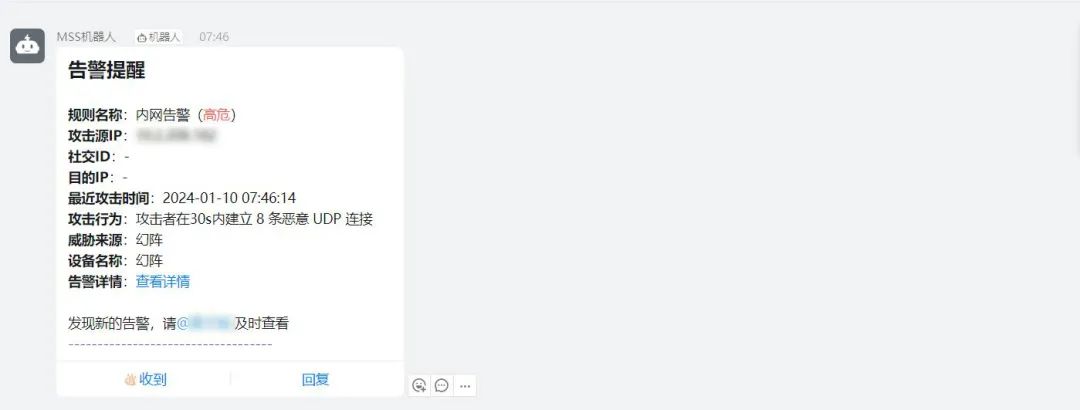

这天早上,他突然收到一则高危告警

称公司遭遇了一起内网攻击事件

但没想到事件发生第二天

老徐不仅得到了上级的表扬

还升了职加了薪

这究竟是怎么一回事呢

原来,老徐早在半年前就部署了

默安科技的欺骗防御体系产品

包括幻阵、刃甲和中继节点

以及默安MSS平台

在该起事件发生的半小时内

老徐便完成了事件的闭环处置

一起看看老徐如何高效应对安全事件👇

攻击者尝试进行内网UDP扫描

通过钉钉收到来自MSS高危告警通知

默安科技值守人员立即通过MSS,在线访问幻阵·高级威胁狩猎与溯源系统进行分析,经与二线专家和一线现场技术人员排查后,确认攻击者对某OA沙箱进行了长时间的UDP探测

收到默安科技现场技术人员提交的攻击信息,初步确认攻击源地址,为集团网络中未记录资产

没有人会想到

竟然是一台普普通通的终端

被黑客入侵成为跳板机

进而攻击到内部生产系统

这个故事源于真实案例

最后的结果当然是修复终端、斩断黑手

重新恢复业务,成功避免损失

但现实中并不是所有的安全事件

都能有如此圆满的结局

实际上,在我们复盘整个事件时

发现无论是内网的HIDS内部系统监控

还是上网行为管理

亦或是IDS入侵检测系统

面对这次考验都“哑口无言”

这也正是当前内网防御不足的尴尬体现

为什么这些设备对于此次攻击“视而不见”?主要原因有以下三点:

● 影子资产未记录在册。针对不在合法管控范围内的资产,很多设备无法有效感知。

● 攻击是前期探测,并未实际产生有害行为。很多防护设备重点把控的是入侵中和入侵后的环节,但往往忽略了前期探测,或者无法感知到前期探测,而欺骗防御却能先人一步,前期发现探测行为。

● 专家是否及时介入。只有安全设备而无运营专家就如一滩死水,很难让安全真正运营起来,及时有效的专家介入是防患于未然的关键。这一点正是MSS的持续运营的价值所在。

精准的感知能力(幻阵)、及时告警(7*24小时值守),加上专家介入分析(默安科技安全专家团队),让内网防御坚如磐石,自然也得到了老徐的高度认可。

老徐所在的集团是某大型能源企业集团,属于国家重要的关基单位,拥有几十个二级企业,庞大的业务体系也带来了更多的网络安全风险点。集团各网站和信息系统建设分散,失联资产多、清点困难且安全防护水平参差不齐;弱口令泛滥且危害严重,管控难度较大,却又是网络安全必须优先考虑的安全隐患;缺少专业安全人员,人员能力及安全管理亟待提升。

默安科技根据客户实际需求和安全建设情况,从资产管控能力、安全防护能力、信息安全管理体系等多方面入手,协助客户部署欺骗防御线整套产品(幻阵+刃甲+中继节点)以及MSS平台。通过网络检测与响应产品——刃甲,第一时间发现攻击流量包或者攻击入口;另外将漏洞环境与蜜罐的探针结合在独立的区域发布,组建蜜网区域;通过攻击者泄露的敏感信息形成攻击者画像,达到联防联控的效果;通过提供MSS安全运营托管服务及多名云端安全运营专家,7*24小时持续监测、响应处置。

短短半年内,默安科技安全设备协助客户捕捉事件告警428010条,研判后攻击事件4起,内网入侵事件3起,内网探测事件4起,通过幻阵溯源捕获真人4名,反制成功2次。通过部署欺骗防御产品+MSS平台,默安科技帮助客户加强互联网侧的风险检测,达到快速感知威胁、及时有效阻断攻击的目的,建立起纵深防御的安全体系。

在网络攻防对抗日益激烈的今天,默安科技的欺骗防御体系一如既往地担当内网横向攻击的第一吹哨人,在多起攻击者内网横向探测事件中,包括NDR、IDS、IPS、态势感知等在内的众多安全设备里,有且只有幻阵发现异常攻击行为,并第一时间精准告警,配合升级后的溯源反制功能,做到“快、准、狠”地应对攻击。

默安科技不仅是欺骗防御领域的领导者,也是不断探索者,帮助广大政企客户建立的主动防御体系,在攻防演练与常态化安全运营中正发挥越来越重要的作用。默安科技将继续探索与拓展主动防御体系的应用场景,不断强化技术创新实力与实战经验积累,帮助更多政企客户建设并完善主动防御能力。

如有侵权请联系:admin#unsafe.sh