信息安全技术 信息安全风险评估方法 详解

依据标准规范

《GB/T 20984—2022 信息安全技术 信息安全风险评估方法》

风险要素及其关系

风险分析原理

风险评估流程

资产识别

业务识别

识别内容

重要性赋值

重要性赋值调整

系统资产识别

识别内容

业务承载性赋值

保密性赋值

完整性赋值

可用性赋值

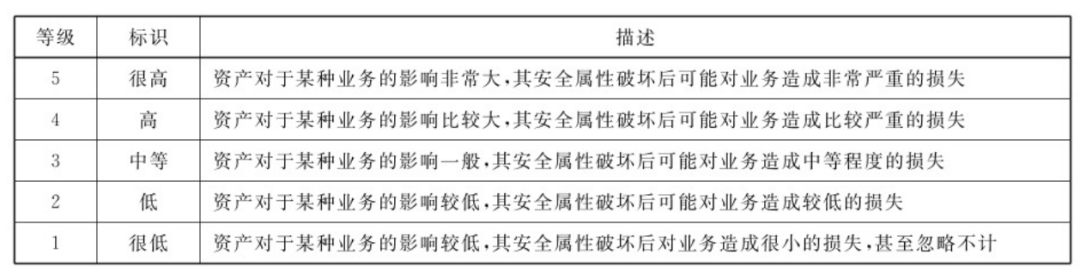

价值等级

系统组件和单元资产识别

识别内容

保密性赋值

完整性赋值

可用性赋值

价值等级

威胁识别

威胁识别的内容包括威胁的来源、主体、种类、动机、时机和频率。

威胁来源

威胁种类

威胁动机

特定威胁行为能力赋值

威胁种类、行为、来源

威胁种类、资产、威胁行为关联性分析

威胁频率赋值

威胁赋值

已有安全措施识别

安全措施可以分为预防性安全措施和保护性安全措施两种。

预防性安全措施可以降低威胁利用脆弱性导致安全事件发生的可能性,保护性安全措施可以减少安全事件发生后对组织或系统造成的影响。

在识别脆弱性的同时,评估人员应对已采取的安全措施的有效性进行确认。安全措施的确认应评估其有效性,即是否真正地降低了系统的脆弱性,抵御了威胁。

脆弱性识别

识别内容

脆弱性赋值时包括两部分,一部分是脆弱性被利用难易程度赋值,一部分是影响程度赋值。

脆弱性被利用难易程度赋值

影响程度赋值

风险分析

风险评价

系统资产风险评价

业务风险等级划分

风险评估文档

文章来源: http://mp.weixin.qq.com/s?__biz=MzU1Mjk3MDY1OA==&mid=2247509446&idx=1&sn=a2ef7f34dddb48886ad21c3d6ac37587&chksm=faf0d3a474f9c656948f5dd971a9bc116d8bab11e316fc995ba680c60e95b84a02fff0425e7f&scene=0&xtrack=1#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh