扫码领资料

获网安教程

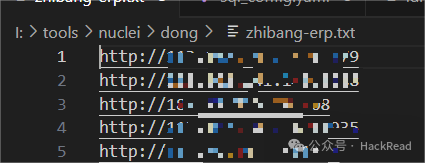

1:通过某空间测绘导出需要的资产,复制带有http协议的资产

创建一个txt文本,复制进去

直接查找进行替换,https也是一样的

找到一个有漏洞的url,抓包发送到Intruder模块

选择target和host为需要碰撞的地方,并将Update Host header to match target取消掉

attack type这个位置选择第三个攻击就可以了,这里选的第三个,选择第四个也行,但是只适合host碰撞

target位置需要保留http协议头,host位置不需要,在payload下面取消勾选对特殊字符进行URL编码

payload set:1设置需要带上协议,payload set:2设置不需要带上协议

做完这些开始测试,根据漏洞特征来进行搜索,比如漏洞响应包状态码200,就只保留200状态码

burp介绍完了,现在来yakit了,拦截数据包发送到web fuzzer模块

尝试一下是否存在漏洞、

选中host位置的域名,鼠标右键插入临时字典

这里还是不要协议

然后发送请求,再通过旁边的搜索进行搜索漏洞特征

很好,有手就行,简单易懂,记得三连

声明:⽂中所涉及的技术、思路和⼯具仅供以安全为⽬的的学习交流使⽤,任何⼈不得将其⽤于⾮法⽤途以及盈利等⽬的,否则后果⾃⾏承担。所有渗透都需获取授权!

(hack视频资料及工具)

(部分展示)

往期推荐

【精选】SRC快速入门+上分小秘籍+实战指南

爬取免费代理,拥有自己的代理池

漏洞挖掘|密码找回中的套路

渗透测试岗位面试题(重点:渗透思路)

漏洞挖掘 | 通用型漏洞挖掘思路技巧

干货|列了几种均能过安全狗的方法!

一名大学生的黑客成长史到入狱的自述

攻防演练|红队手段之将蓝队逼到关站!

看到这里了,点个“赞”、“再看”吧

文章来源: http://mp.weixin.qq.com/s?__biz=MzI4NTcxMjQ1MA==&mid=2247605198&idx=1&sn=bc80206be66597c2a1a434695e7a9653&chksm=ea0af34f5b52519e4fc3d7cadf54a5e99e9906eb456a0daad29dc16766da22f5d3a90f12fe07&scene=0&xtrack=1#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh