前言

在疫情期间,印度缺德黑客实施的APT攻击传的沸沸扬扬。我反手一个死亡之PING给印度。

与此同时,团队的小伙伴在月初就开始进行公益性质的勒索病毒协助。

在处理过程中,尽可能的保护未被污染的文件,已加密的文件解密起来难度相当大。

大家都明白新变种的病毒,很少有现成解密方式。

下文以某中招5ss5c勒索事件处理为例

公开勒索解密常用方法

我们遭受的Satan,DBGer和Lucky勒索病毒以及iron勒索病毒的网络犯罪组织提出了一个新版本名为“ 5ss5c”。

该病毒类似Satan为木马下载器,它下载并利用永恒之蓝和一些poc来进行传播,勒索模块就是cpt.exe,遍历7z,bak,cer,csv,db,dbf,dmp,docx,eps,ldf,mdb,mdf,myd,myi,ora,pdf,pem,pfx,ppt,pptx,psd,rar,rtf,sql,tar, txt,vdi,vmdk,vmx,xls,xlsx,zip后缀名的文件然后加密,加密后添加后缀为.5ss5c,并提示勒索勒索一个比特币(5W多),如果在2天之内没有完成支付,则赎金翻倍。

技术求助

Satan勒索病毒变种5ss5c勒索病毒

1.某安全公司QQ求助

2.某安全公司论坛求助

3.某公众号求助

4.某渠道-解密价格比勒索价格更高(提供了某样本文件并成功解密)

渗透测试

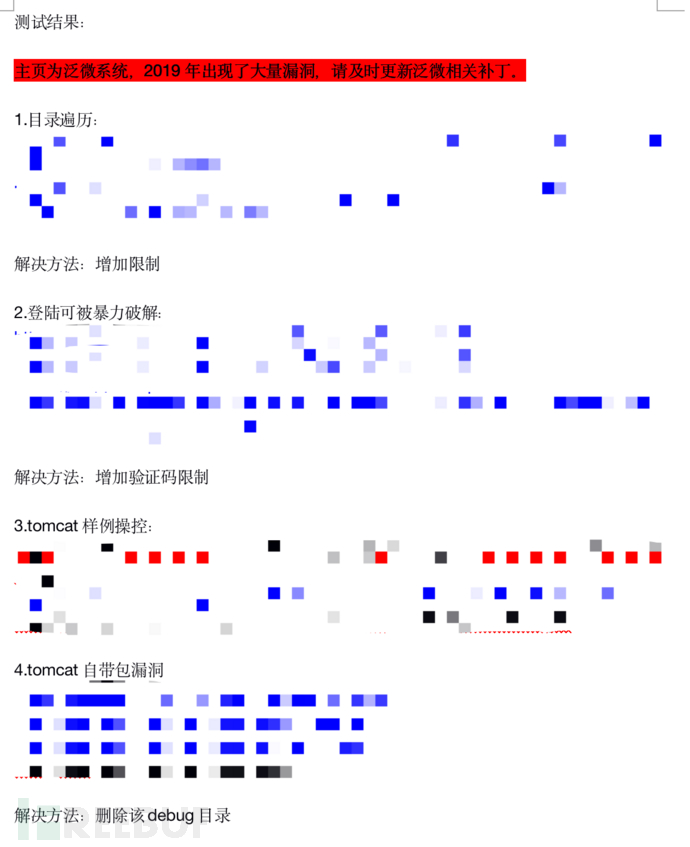

回到开始,一个朋友说网站异常,让帮忙看一下。当时未被勒索,简单测试给定资产范围的所有端口,未拿到shell,但是在此同时发现包含泛微OA,尝试了该应用的多个漏洞并没有结果,所以只是给客户做了一个警告。

部分测试截图如下图

等到后面应急处置的过程中客户恢复备份服务器,才发现存在泛微OA E-cology远程命令执行漏洞且没有修复,被恶意利用之后,该页面被删除,所以导致一开始没有成功getshell。当然这是后话,暂且不谈。

查看受害主机

同事到现场后对入侵的主机进行排查,发现服务器上利用IPC横向移动日志,同时被入侵主机会存在以下内容。

被加密文件猴后缀变为5ss5c,并留下如何解密我的文件。

在某日志中截获到初始的勒索病毒文件

利用certutil下载恶意文件,还留下了certutil的日志记录

该文件被投放到C:\ProgramData\ poc .exe,并运行以下命令:

cd /D C:\ProgramData&star.exe –OutConfig a –TargetPort 445 –Protocol SMB –Architecture x64 –Function RunDLL –DllPayload C:\ProgramData\down64.dll –TargetIp扔到沙箱上的运行截图

分析发现其释放了4个文件

mmkt.exe一个用于密码转储/窃取的程序

c.exe建立服务和自启动

cpt.exe勒索软件

poc.exe 一个使用Enigma VirtualBox打包一个附加的扩展器模块

该恶意程序专门做了针对于360的免杀,同时还对自身增加反编译。

主要加密文件类型如下

7z,bak,cer,csv,db,dbf,dmp,docx,eps,ldf,mdb,mdf,myd,myi,ora,pdf,pem,pfx,ppt,pptx,psd,rar,rtf,sql,tar, txt,vdi,vmdk,vmx,xls,xlsx,zip

样本脱壳

用PEID查询是否有壳。

手动拖壳:利用ESP定律,原理堆栈平衡原理。

适用范围:几乎全部的压缩壳,部分加密壳。

只要是在JMP到OEP后,理论上我们都可以使用。

ESP理解一般理解可以为:

1、在命令行下断hr esp-4(此时的ESP就是OD载入后当前显示的值)

2、hr ESP(关键标志下一行代码所指示的ESP值(单步通过))

一样用od载入要脱壳的程序,加载后看到关键字:pushad

单步步过(快捷键F8)一次

就ESP显示为红色, 鼠标左键选择ESP区域,失去被其它颜色覆盖,判断为被选定状态

鼠标右键选择:数据窗口中跟随。

判断是否选择正确:

看地址区域:是否等于ESP 后面的字符串:地址判断相等,则无错

这里的第一个字节为00

鼠标右键选择:断点-硬件访问-Byte

点击:调试 选择硬件断点

这里多次尝试后找到push,删除断点

在选择PUSH 行的情况下,右键选择用OllyDump脱壳调试进程

ida即可查看代码。

IOC

Name: down.txt

URL:http://58.221.158[.]90:88/car/down.txt

Purpose: Downloader

MD5: 680d9c8bb70e38d3727753430c655699

SHA1: 5e72192360bbe436a3f4048717320409fb1a8009

SHA256: ddfd1d60ffea333a1565b0707a7adca601dafdd7ec29c61d622732117416545f

Compilation timestamp: 2020-01-11 19:04:24

VirusTotal report:

ddfd1d60ffea333a1565b0707a7adca601dafdd7ec29c61d622732117416545f

Name: c.dat

URL:http://58.221.158[.]90:88/car/c.dat

Purpose: spreader

MD5: 01a9b1f9a9db526a54a64e39a605dd30

SHA1: a436e3f5a9ee5e88671823b43fa77ed871c1475b

SHA256: 9a1365c42f4aca3e9c1c5dcf38b967b73ab56e4af0b4a4380af7e2bf185478bc

Compilation timestamp: 2020-01-11 19:19:54

VirusTotal report:

9a1365c42f4aca3e9c1c5dcf38b967b73ab56e4af0b4a4380af7e2bf185478bc

Name: cpt.dat

URL:http://58.221.158[.]90:88/car/cpt.dat

Purpose: ransomware

MD5: 853358339279b590fb1c40c3dc0cdb72

SHA1: 84825801eac21a8d6eb060ddd8a0cd902dcead25

SHA256: ca154fa6ff0d1ebc786b4ea89cefae022e05497d095c2391331f24113aa31e3c

Compilation timestamp: 2020-01-11 19:54:25

VirusTotal report:

ca154fa6ff0d1ebc786b4ea89cefae022e05497d095c2391331f24113aa31e3c

| 类型 | 特征 |

|---|---|

| 文件 | C:\ Program Files \ Common Files \ System \ Scanlog |

| 文件 | C:\ Program Files \ Common Files \ System \ cpt.exe |

| 文件 | C:\ Program Files \ Common Files \ System \ tmp |

| 文件 | C:\ ProgramData \ 5ss5c_token |

| 文件 | C:\ ProgramData \ blue.exe |

| 文件 | C:\ ProgramData \ blue.fb |

| 文件 | C:\ ProgramData \ blue.xml |

| 文件 | C:\ ProgramData \ down64.dll |

| 文件 | C:\ ProgramData \ mmkt.exe |

| 文件 | C:\ ProgramData \ poc.exe |

| 文件 | C:\ ProgramData \ star.exe |

| 文件 | C:\ ProgramData \ star.fb |

| 文件 | C:\ ProgramData \ star.xml |

| 注册表项 | SOFTWARE \ Microsoft \ Windows \ CurrentVersion \ Run \ 5ss5cStart |

| 命令 | C:\ Windows \ system32 \ cmd.exe / c cd /DC:\ProgramData&blue.exe –TargetIp |

| 命令 | star.exe –OutConfig a –TargetPort 445 –协议SMB –架构x64 –功能RunDLL –DllPayload C:\ ProgramData \ down64.dll –TargetIp |

| 关联对象 | SSSS_Scan |

| 关联对象 | 5ss5c_CRYPT |

| 电子邮件 | [email protected] |

| 网址 | http://58.221.158.90:88/car/down.txt |

| 网址 | http://58.221.158.90:88/car/c.dat |

| 网址 | http://58.221.158.90:88/car/cpt.dat |

| 恶意IP | 58.221.158.90 |

| 恶意IP | 61.186.243.2 |

| Hash | 82ed3f4eb05b76691b408512767198274e6e308e8d5230ada90611ca18af046d |

| hash | dc3103fb21f674386b01e1122bb910a09f2226b1331dd549cbc346d8e70d02df |

| hash | 9a1365c42f4aca3e9c1c5dcf38b967b73ab56e4af0b4a4380af7e2bf185478bc |

| hash | af041f6ac90b07927696bc61e08a31a210e265a997a62cf732f7d3f5c102f1da |

| hash | ca154fa6ff0d1ebc786b4ea89cefae022e05497d095c2391331f24113aa31e3c |

| hash | e685aafc201f851a47bc926dd39fb12f4bc920f310200869ce0716c41ad92198 |

| hash | e5bb194413170d111685da51***d2fd60483fc7bebc70b1c6cb909ef6c6dd4a9 |

| hash | ddfd1d60ffea333a1565b0707a7adca601dafdd7ec29c61d622732117416545f |

| hash | ef90dcc647e50c2378122f92fba4261f6eaa24b029cfa444289198fb0203e067 |

| hash | 47fa9c298b904d66a5eb92c67dee602198259d366ef4f078a8365beefb9fdc95 |

| hash | 68e644aac112fe3bbf4e87858f58c75426fd5fda93f194482af1721bc47f1cd7 |

| hash | ea7caa08e115dbb438e29da46b47f54c62c29697617bae44464a9b63d9bddf18 |

| hash | 23205bf9c36bbd56189e3f430c25db2a27eb089906b173601cd42c66a25829a7 |

| hash | a46481cdb4a9fc1dbdcccc49c3deadbf18c7b9f274a0eb5fdf73766a03f19a7f |

| hash | cf33a92a05ba3c807447a5f6b7e45577ed53174699241da360876d4f4a2eb2de |

| hash | 8e348105cde49cad8bfbe0acca0da67990289e108799c88805023888ead74300 |

| hash | ad3c0b153d5b5ba4627daa89cd2adbb18ee5831cb67feeb7394c51ebc1660f41 |

| hash | de3c5fc97aecb93890b5432b389e047f460b271963fe965a3f26cb1b978f0eac |

| hash | bd291522025110f58a4493fad0395baec913bd46b1d3fa98f1f309ce3d02f179 |

| hash | 75d543aaf9583b78de645f13e0efd8f826ff7bcf17ea680ca97a3cf9d552fc1f |

| hash | 50e771386ae200b46a26947665fc72a2a330add348a3c75529f6883df48c2e39 |

| hash | 0aa4b54e9671cb83433550f1d7950d3453ba8b52d8546c9f3faf115fa9baad7e |

| hash | 5d12b1fc6627b0a0df0680d6556e782b8ae9270135457a81fe4edbbccc0f3552 |

参考:

https://www.freebuf.com/articles/network/178171.html

https://securityaffairs.co/wordpress/96452/malware/5ss5c-ransomware.html

如有侵权请联系:admin#unsafe.sh