ang010ela 漏洞 2020-02-14 11:15:00

收藏

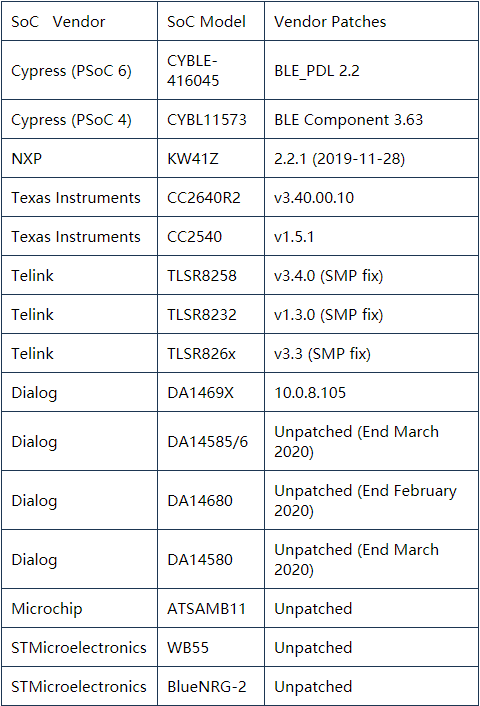

安全研究人员在多个SOC(系统级芯片)电路中BLE(Bluetooth Low Energy,蓝牙低能耗)技术实现中发现了多个安全漏洞。

这些漏洞统称SweynTooth,蓝牙范围内的攻击者可以通过利用这些漏洞使受影响的设备奔溃,发送信息使蓝牙设备死锁强制重启,或绕过安全BLE配对模式,访问认证用户预留的功能。

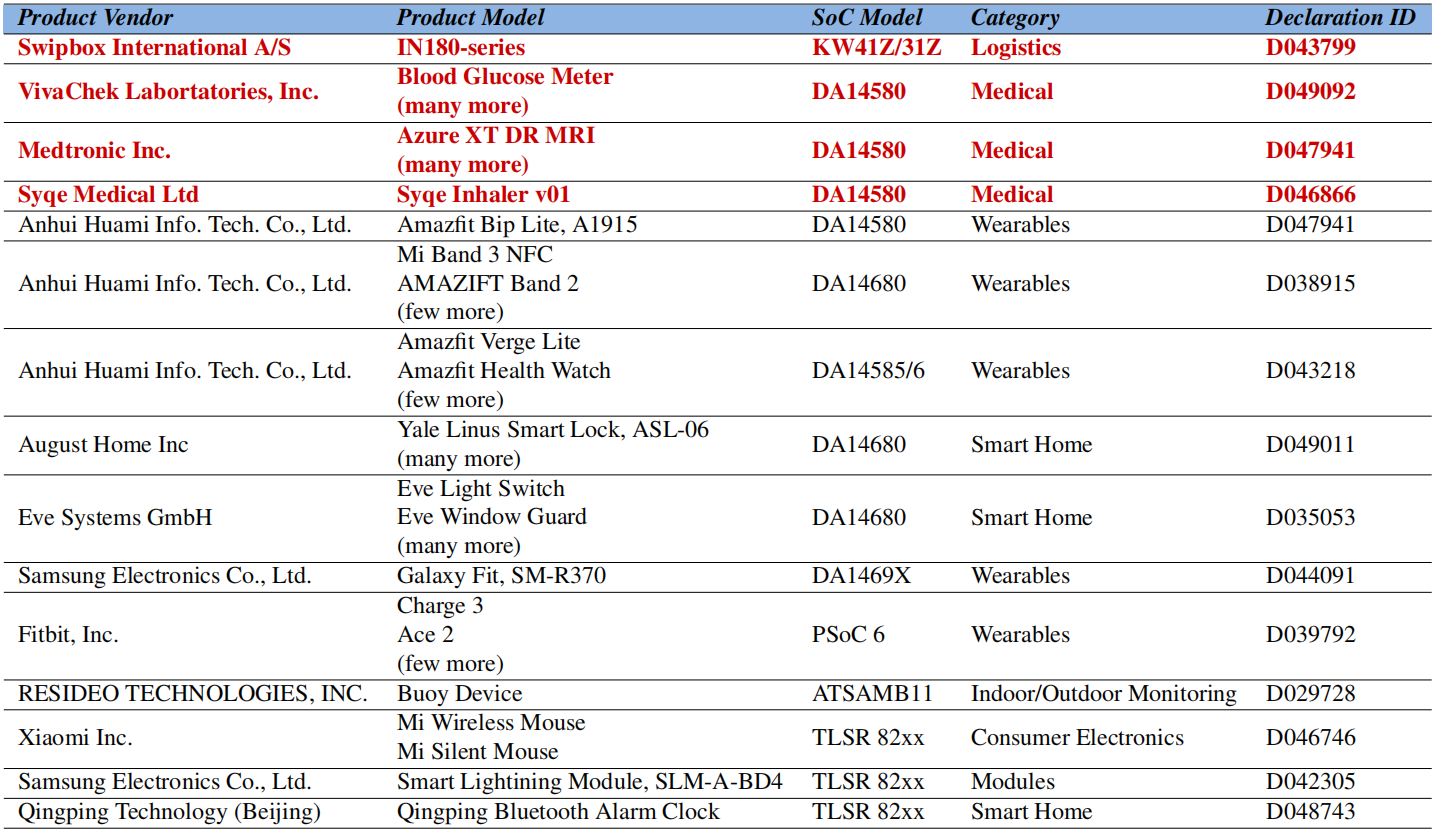

受影响的设备厂商包括:

· Texas Instruments

· NXP

· Cypress

· Dialog Semiconductors

· Microchip

· STMicroelectronics

· Telink Semiconductor

其他厂商的设备也可能受到SweynTooth漏洞的影响。

来自新加坡技术和设计大学的研究人员从上述SoC厂商中发现了15个漏洞,其中6个截至目前还没有修复。

SweynTooth漏洞

研究人员2019年发现了这些漏洞,并这些漏洞提交给了相关厂商。SweynTooth中的每个漏洞的严重性根据产品的类型不同而不同。穿戴设备和追踪设备奔溃带来的影响和医疗设备带来的影响不同。

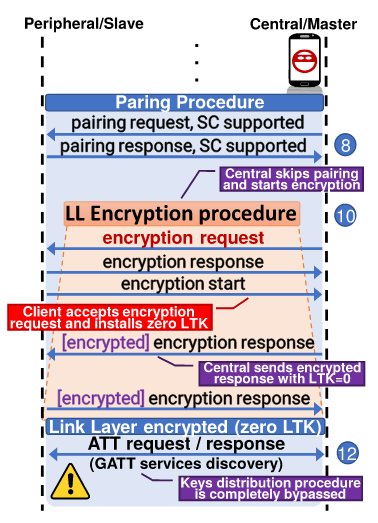

Zero LTK Installation (CVE-2019-19194):

· 影响所有使用Telink SMP实现且支持安全连接的产品

· 发送含有zero-size LTK的无序加密请求,用来提取session key(SK)攻击者可以获取SK并发回正确的加密响应

· 可以用来完全绕过依赖安全连接的BLE设备安全

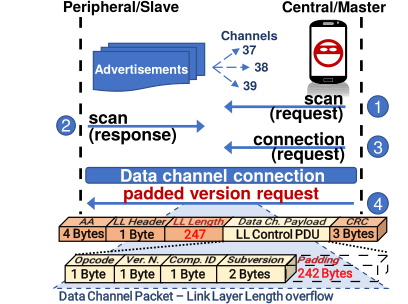

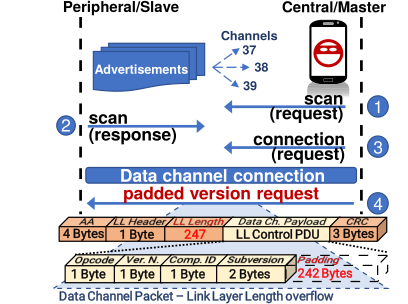

Link Layer Length Overflow (CVE-2019-16336, CVE-2019-17519):

· 这两个漏洞在Cypress PSoC4/6 BLE Component 3.41/2.60(CVE-2019-16336)和NXP KW41Z 3.40 SDK (CVE-2019-17519)中发现的,攻击者可以发送一个操作LL Length域的包来引发设备的DoS条件。

Link Layer LLID死锁 (CVE-2019-17061, CVE-2019-17060):

· 漏洞影响Cypress (CVE-2019-17061)和NXP (CVE-2019-17060)设备,攻击者可以发送一个清除了LLID域的包来触发死锁状态:BLE stack不再处理任何新的请求,用户需要重启设备才能恢复BLE上的通信。

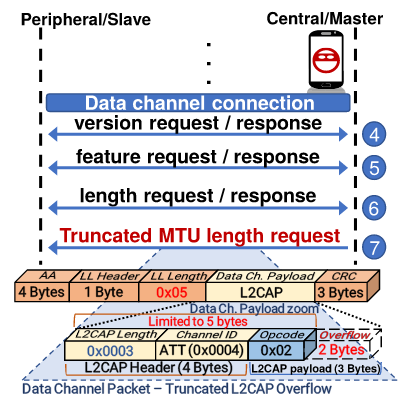

Truncated L2CAP (CVE-2019-17517):

· 漏洞存在于运行SDK 5.0.4及之前版本的Dialog DA14580设备。

· 攻击者可以通过发送一个伪造的包来引发逻辑链路控制与适配协议(logical link control and adaptation protocol,L2CAP)缓冲区溢出,引发DoS状态。

· 攻击者可以实现远程代码执行。

Silent Length Overflow (CVE-2019-17518):

· 该漏洞位于Dialog DA14680设备中,攻击者可以发送一个大于期望值的Layer Length包来使设备奔溃。

Invalid Connection Request (CVE-2019-19193):

· 该漏洞位于Texas Instruments CC2640R2 BLE-STACK SDK (v3.30.00.20 及之前版本)和CC2540 SDK (v1.5.0 及之前版本)中,攻击者可以利用该漏洞引发DoS或死锁状态。

Unexpected Public Key Crash (CVE-2019-17520):

· 该漏洞位于Texas Instruments CC2640R2 BLE-STACK-SDK (v3.30.00.20及之前版本中),可以被遗留配对进程漏洞利用。该进程是由Secure Manager Protocol (SMP)处理的,可能引发DoS或死锁状态。

· 当SMP公钥包在SMP配对进程开始前发送时可能会引发该漏洞。

Sequential ATT Deadlock (CVE-2019-19192):

· 该漏洞位于STMicroelectronics WB55 SDK V1.3.0及之前版本中。

· 在每个连接事件中发送2个连续的ATT请求包就会使有漏洞的设备处于死锁状态。

Invalid L2CAP fragment (CVE-2019-19195):

· 该漏洞位于Microchip ATMSAMB11 BluSDK Smart v6.2 及之前版本中。攻击者可以通过发送它到L2CAP PDU来引发设备奔溃。

Key Size Overflow (CVE-2019-19196):

· 该漏洞位于Telink半导体的所有BLE SDK中。当接收到一个最大加密密钥长度大于标准7-16字节的配对请求时,配对过程就会被拒绝。由于LL加密过程在配对发生之前,因此该漏洞会被触发。攻击者可以写入key缓存邻接的内存内容中来绕过加密和泄露用户信息。

漏洞影响

这些漏洞对大多数受影响的设备来说没有高危影响,但对蓝牙通信总体来说还是有很大影响的。SweynTooth漏洞会暴露针对BLE栈的攻击向量,而BLE栈要经过多轮验证。但研究人员发现了链路层和其他蓝牙协议通过HCI协议隔离。该策略对硬件兼容来说是合理的,但增加了实现的复杂度。而且增加了系统和综合性地测试蓝牙协议的复杂性。在测试过程中,研究人员发现在协议消息交换过程中发送任意链路层消息非常复杂。该过程中增加的复杂度可能是引发BLE栈实现中安全测试不足的原因。

本文翻译自:https://www.bleepingcomputer.com/news/security/sweyntooth-bug-collection-affects-hundreds-of-bluetooth-products/如若转载,请注明原文地址

如有侵权请联系:admin#unsafe.sh