Burp Scanner的功能主要是用来自动检测web系统的各种漏洞,我们可以使用Burp Scanner代替我们手工去对系统进行普通漏洞类型的渗透测试,从而能使得我们把更多的精力放在那些必须要人工去验证的漏洞上。

进一步解放我们的生产力,提高我们的工作效率

扫描队列中包含了扫描进度。

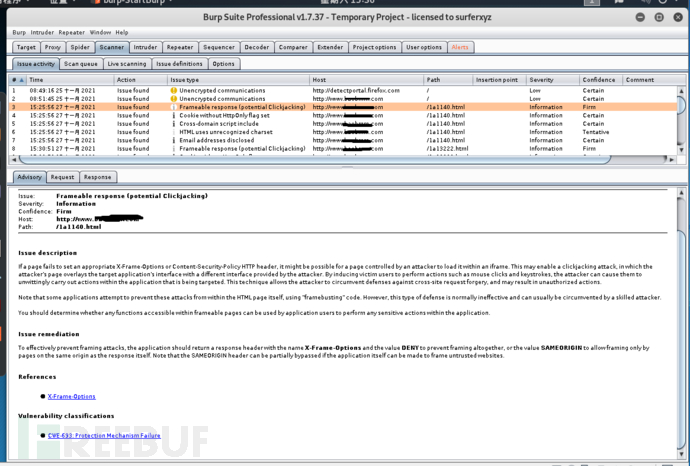

存在的问题以及发送的时间以及插入点等等

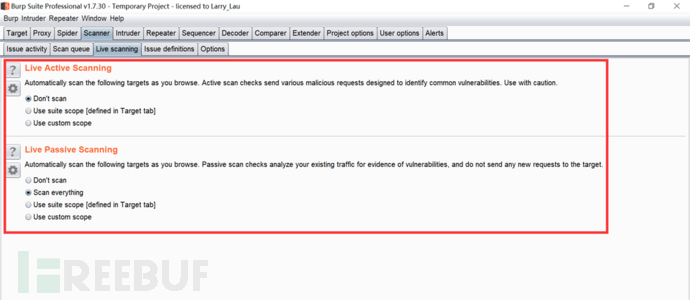

扫描配置 live scanning

分为主动扫描和被动扫描,主动扫描一般是不开起来的

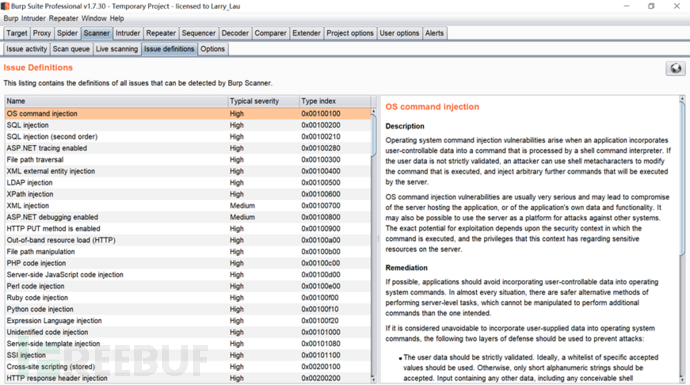

issue definitions 查看支持的漏洞扫描。

选择漏洞,可以直接查看漏洞的类型等等详细信息

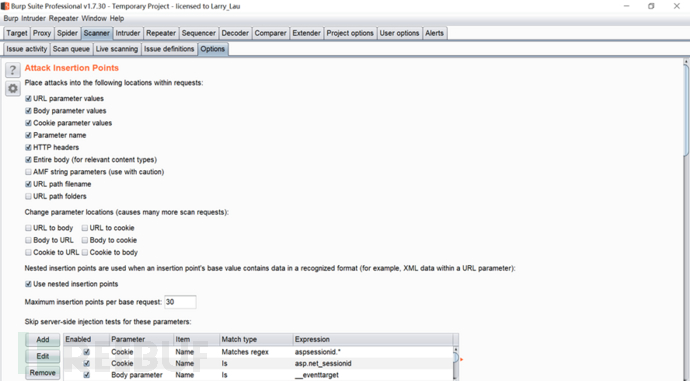

设定探测位置

所有的探测都是插入特定的payload到指定的位置,然后进行探测

同时也可以改变参数的位置,来造成更多的扫描请求

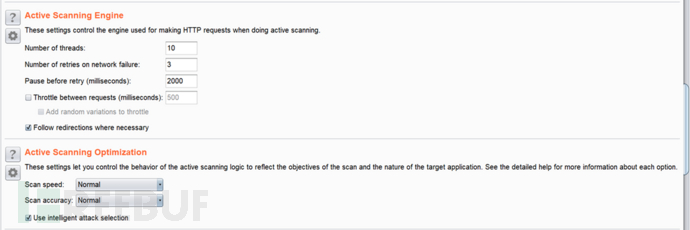

加快主动扫描速度

throttle:节制

两个请求之间的时间

有一些防护机制,比如WAF,防火墙,发包机制过快,会导致IPS、IDS的预警报告,为了避免触发报警机制,我们可以减缓两次请求之间的时间间隔

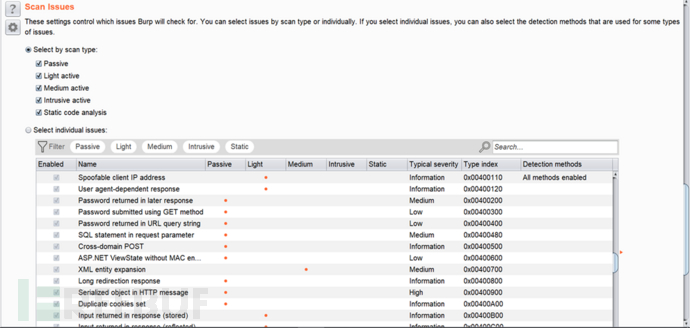

设定探测漏洞

可以指定我们要扫描那些漏洞

也可以指定订制版的,对我们的具体内容进行探测,速度会更快

使用默认化的探测,使我们的结果更加准确

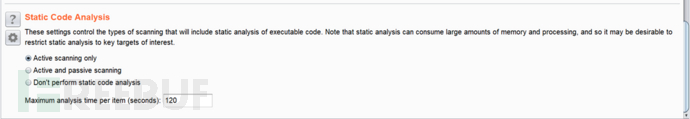

设定静态代码分析

通过这些分析,会让我们得到更多的漏洞信息,从而使我们的扫描更加准确

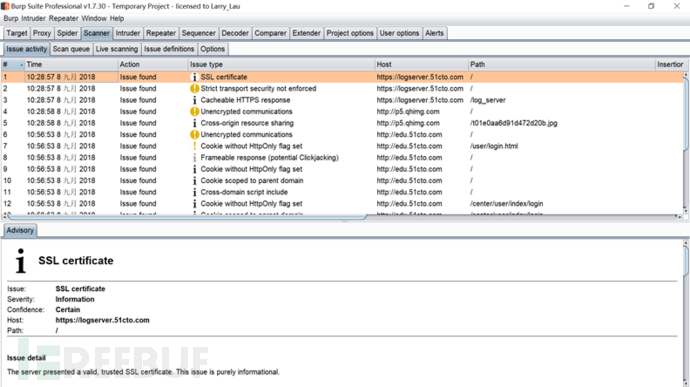

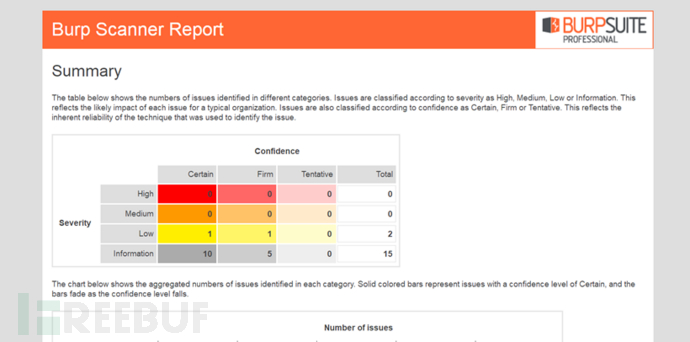

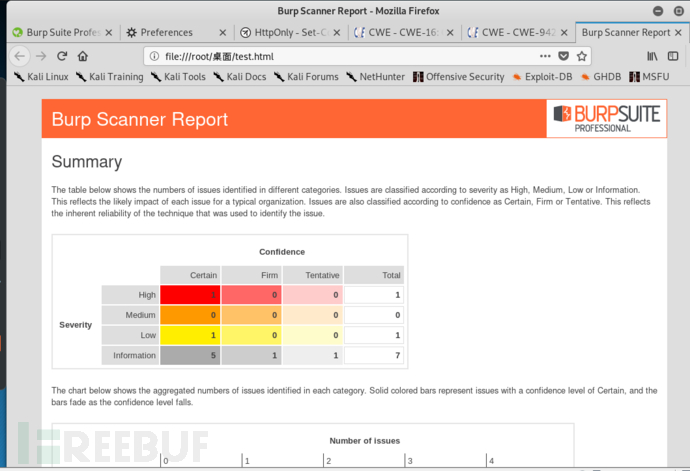

针对存在漏洞的Web应用程序进行主动扫描,分析漏洞,并导出漏洞报告。

打印出一个HTML文件

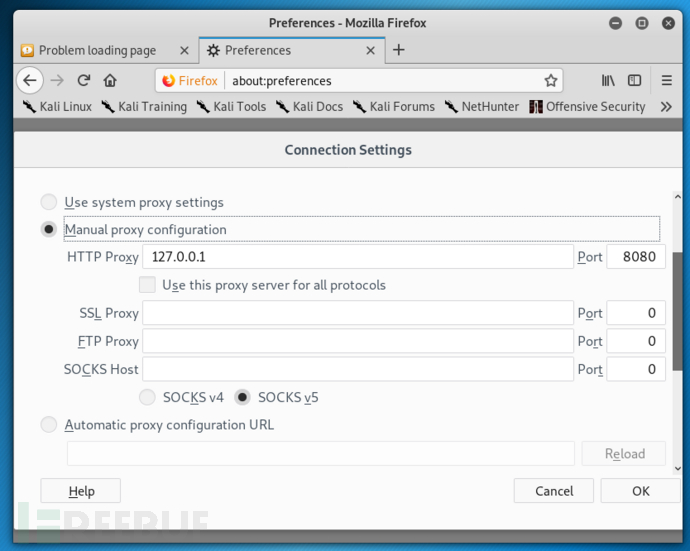

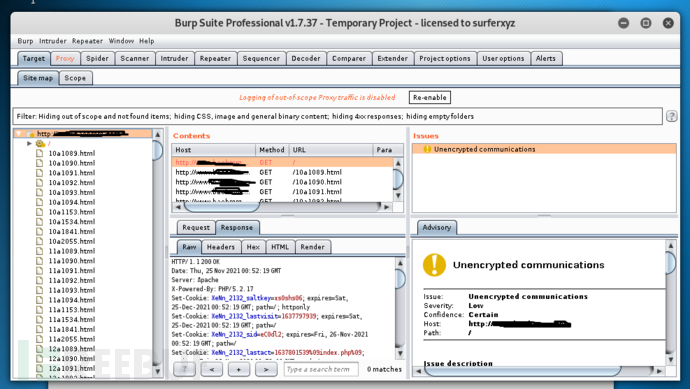

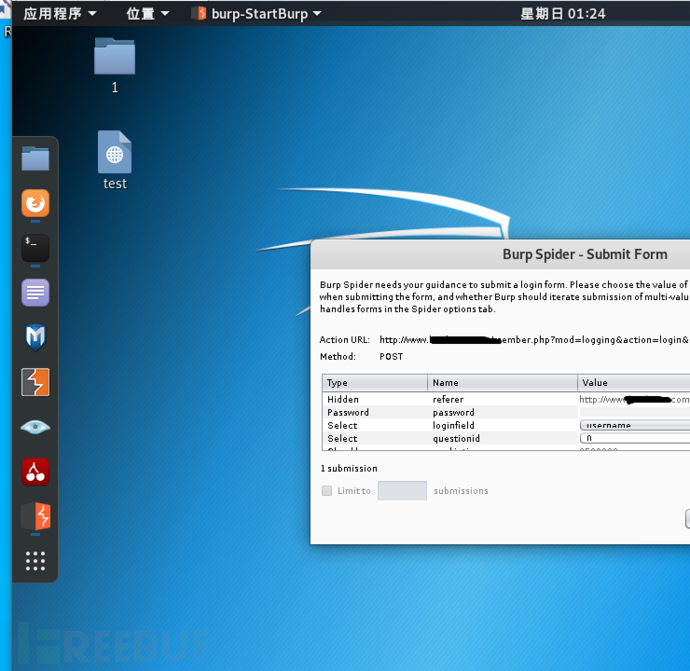

在浏览器当中打开一个要探测的网站

设置截断

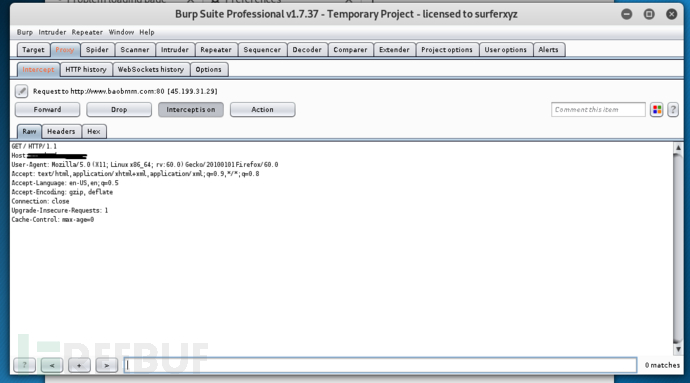

这个时候Burpsuit就会抓取对应的数据包

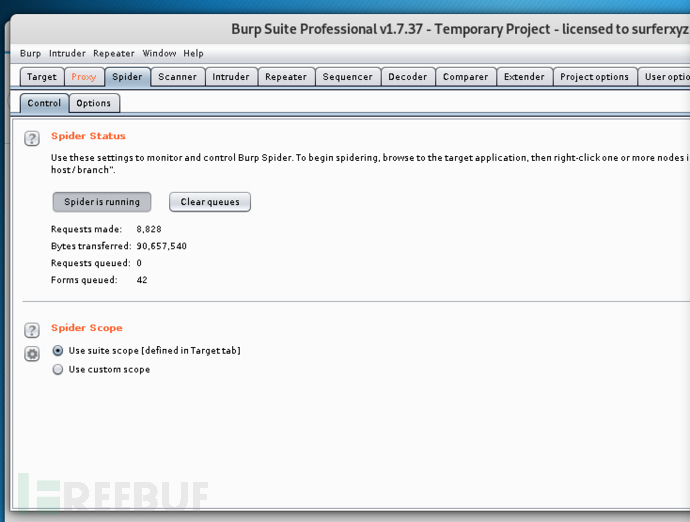

将这个数据包发送到爬虫页面,点两个Yes

发送到爬虫页面后,就会爬取网站根目录下的所有文件

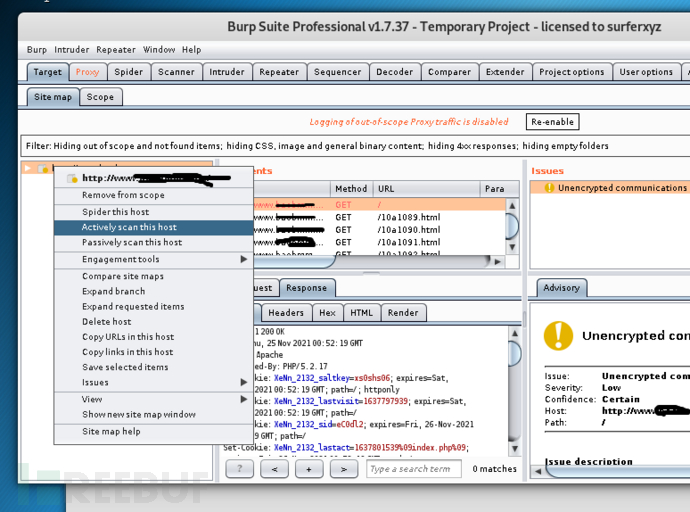

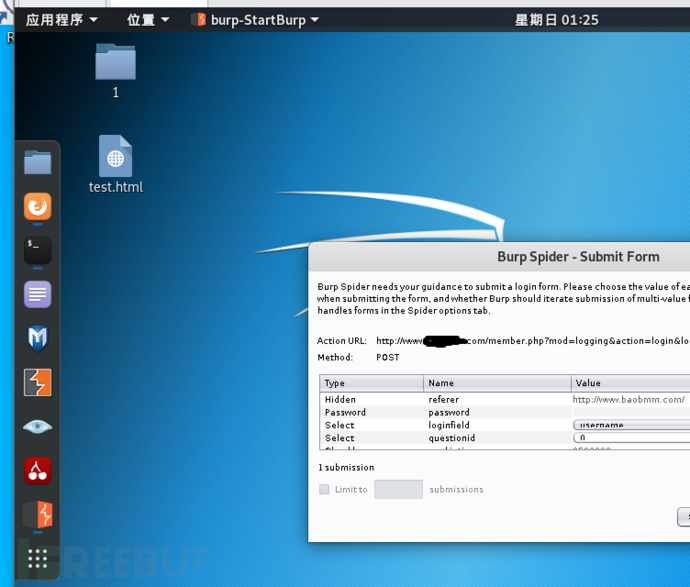

Target>Site map

选择域名,发送到Scanner,做一个主动的扫描

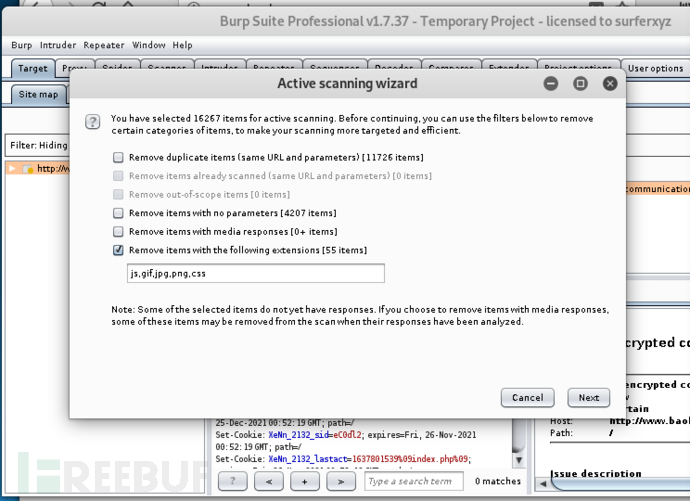

勾选最后一条,Next

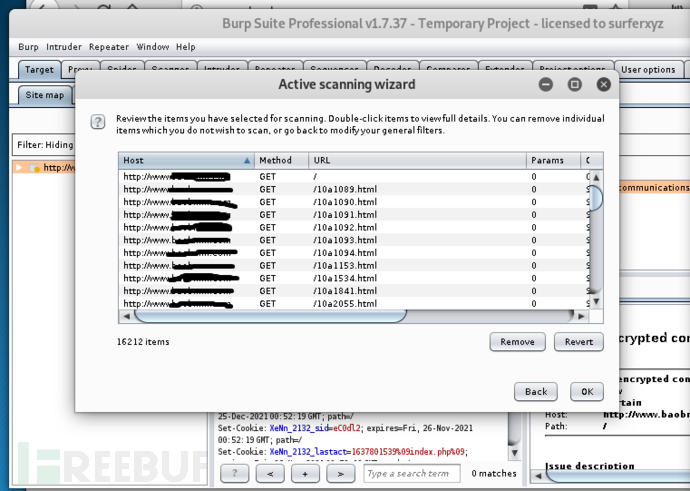

点击OK

Scanner就会进行探测

Scanner>Issue activity选其中一条进行观察

可以打开链接,进行观察

有些文件是可下载的,也可以下载下来进行对应的查看

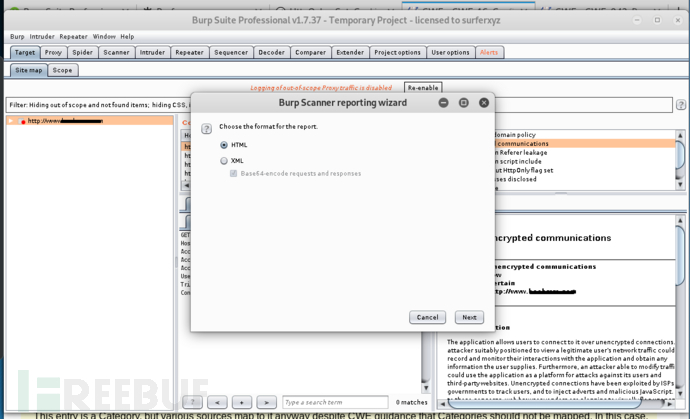

漏洞扫描完之后,就要把它导出来,Target>Site map

选择域名,issues>Report issues for this host

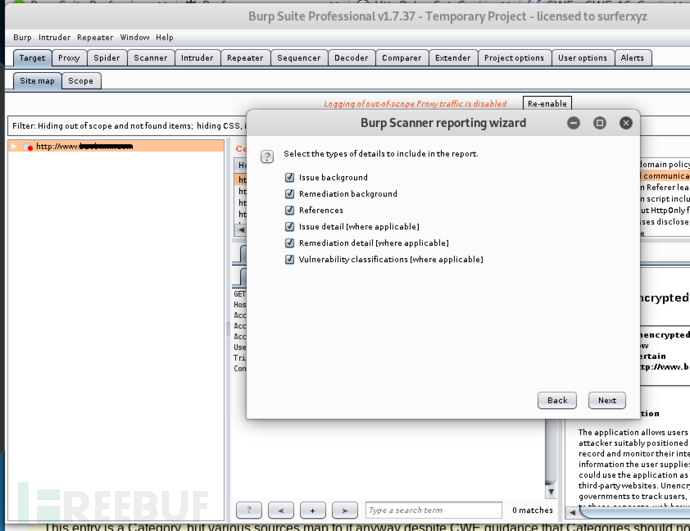

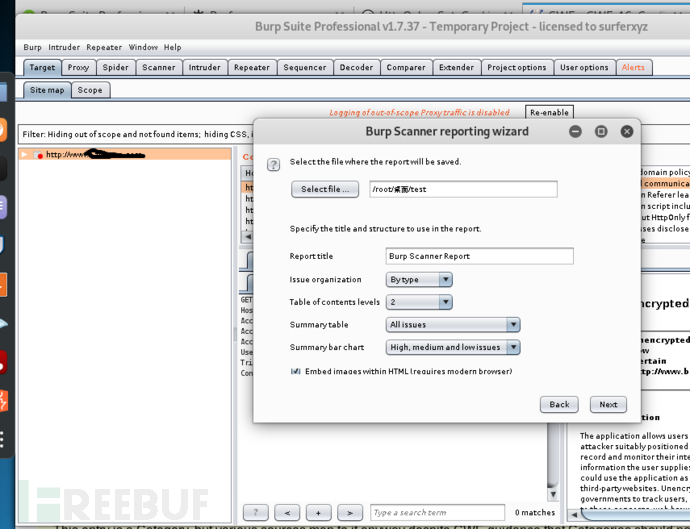

选择HTML,点击next

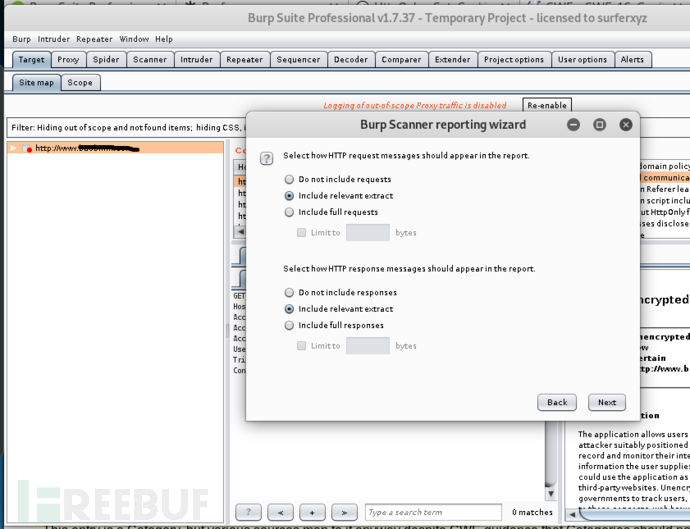

next

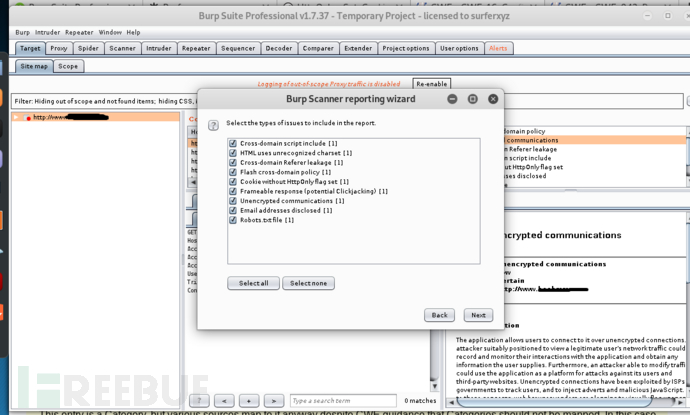

next

next

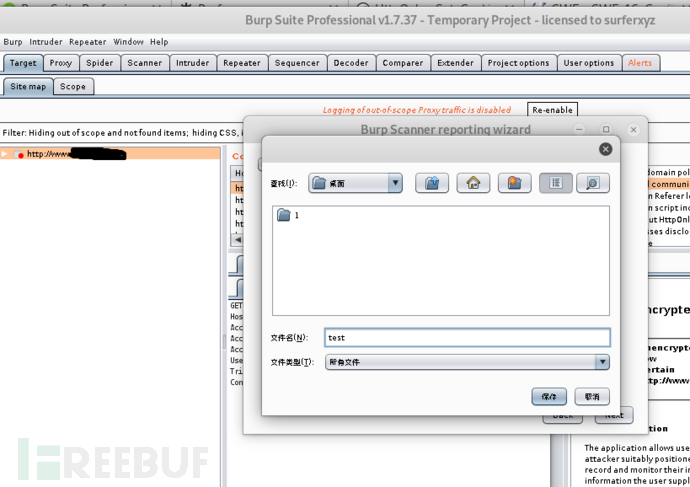

点Select file,保存到桌面的文件,文件命名为test

点击保存

点击next

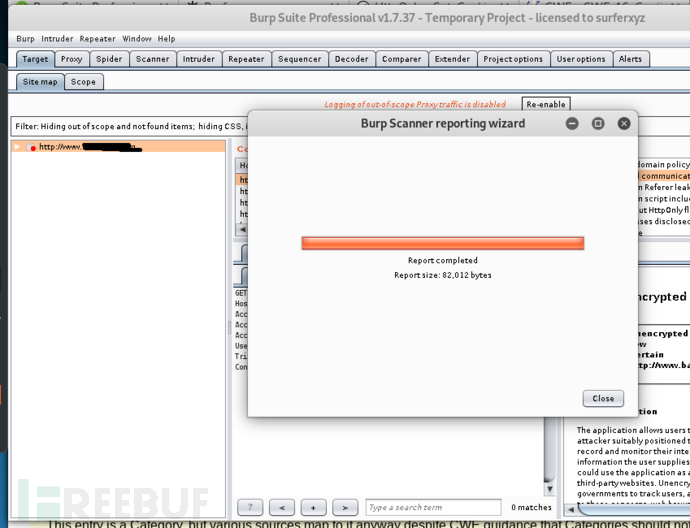

close,最小化回到桌面进行查看

更该文件后缀名为.html

双击即可打开

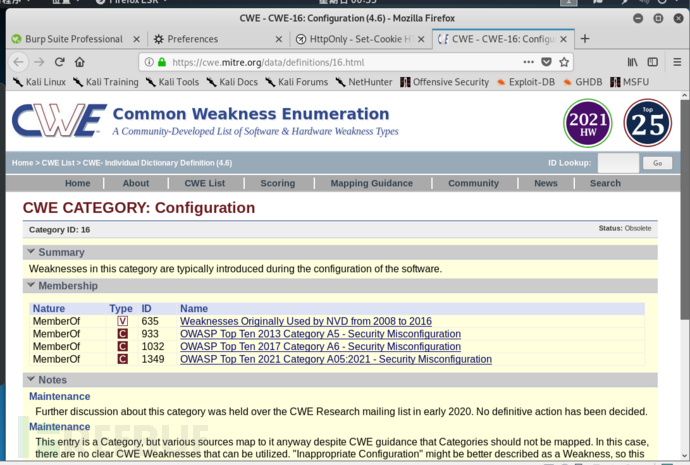

通过这样,我们可以很清楚的看到对应的弱点以及对应的信息,并且这里也都有对应的引用,来进行参考

如果我们发现存在一些漏洞,我们可以结合一些漏洞利用工具、POC来进行一下概念的验证,来证明是否真实存在

1、掌握Burpsuite Scanner配置。

2、掌握Burpsuite漏洞扫描技术。

3、先用爬虫进行爬取,然后再扫描。