研究人员近期发现,Lazarus 黑客组织正在试图利用 Windows AppLocker 驱动程序 appid.sys 中的零日漏洞 CVE-2024-21338,获得内核级访问权限并关闭安全工具,从而能够轻松绕过 BYOVD(自带漏洞驱动程序)技术。

Avast 网络安全分析师发现了这一网络攻击活动,随后便立刻向微软方面上报。微软在 2024 年 2 月发布的安全更新中解决安全漏洞的问题。不过,微软并未将 CVE-2024-21338 安全漏洞标记为零日漏洞。

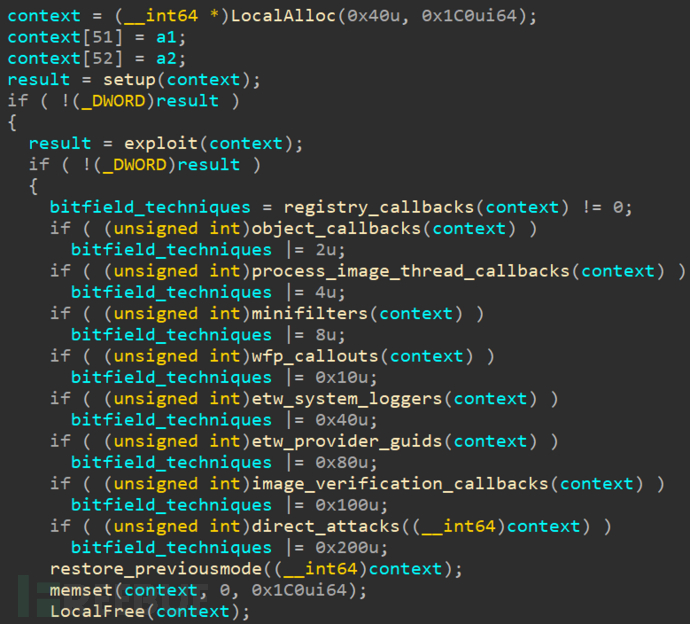

Lazarus 黑客组织利用 CVE-2024-21338 安全漏洞在其 FudModule rootkit 的更新版本中创建了一个读/写内核基元(ESET 于 2022 年底首次记录了 CVE-2024-21338 漏洞。此前,rootkit 曾滥用戴尔驱动程序进行了 BYOVD 攻击)

新版 FudModule 在隐蔽性和功能性方面有了显著增强,包括但不限于采用了新技术逃避检测和关闭 Microsoft Defender 和 CrowdStrike Falcon 等安全保护。此外,通过检索大部分攻击链,Avast 还发现了 Lazarus 黑客组织使用了一种此前从未记录的远程访问木马 (RAT)。Avast 承诺将在 4 月份的 BlackHat Asia 上分享有关该木马的更多细节。

Lazarus 黑客组织对 0 Day 漏洞利用详情

Lazarus 黑客组织利用了微软 "appid.sys "驱动程序中的一个漏洞,该驱动程序是 Windows AppLocker 组件,主要提供应用程序白名单功能。

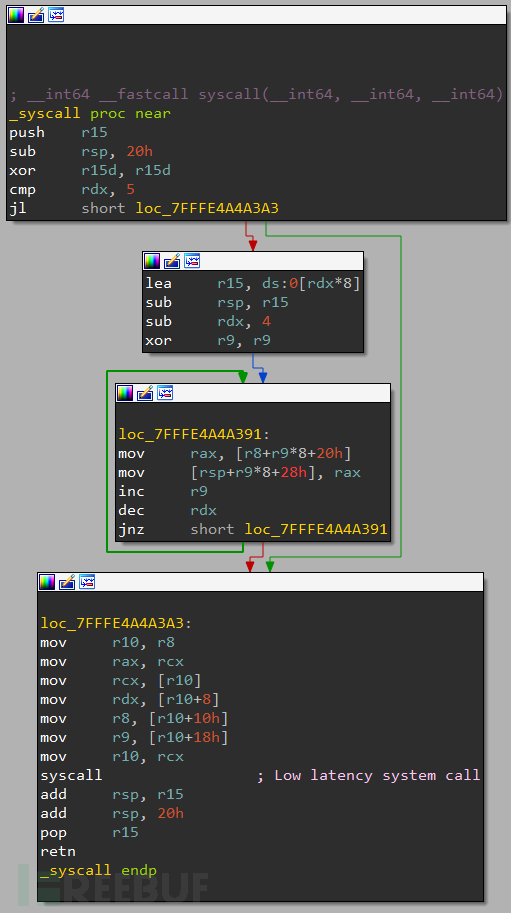

Lazarus 团队成员通过操纵 appid.sys 驱动程序中的输入和输出控制(IOCTL)调度程序来调用任意指针,诱使内核执行不安全代码,从而绕过安全检查。

漏洞利用中使用的直接系统调用(Avast)

FudModule rootkit 与漏洞利用程序构建在同一模块内,执行直接内核对象 DKOM 操作,以关闭安全产品、隐藏恶意活动并维持被入侵系统的持久性。(安全产品包括 AhnLab V3 Endpoint Security、Windows Defender、CrowdStrike Falcon 等以及 HitmanPro 反恶意软件解决方案)

Avast 在新版 rootkit 中发现了新的隐身特性和扩展功能,例如通过 DKOM 进行选择性和有针对性的破坏、增强篡改驱动程序签名执行和安全启动功能等。Avast 还指出,这种新的安全漏洞利用策略标志着威胁攻击者内核访问能力有了重大突破,使其能够发起更隐蔽的网络攻击,并在被入侵网络系统上持续更长时间。 最后,安全人员指出,针对 CVE-2024-21338 安全漏洞唯一有效的安全措施就是尽快应用 2024 年 2 月的 发布的安全更新。

最后,安全人员指出,针对 CVE-2024-21338 安全漏洞唯一有效的安全措施就是尽快应用 2024 年 2 月的 发布的安全更新。

参考文章:

https://www.bleepingcomputer.com/news/security/lazarus-hackers-exploited-windows-zero-day-to-gain-kernel-privileges/