继瑞士 IT 服务提供商 Xplain 遭受网络攻击后,瑞士国家网络安全中心 (NCSC) 在一份新闻稿中披露了泄露数据的详细信息,联邦网络安全办公室 (BACS) 也参与了调查。

Xplain 是一家瑞士技术和软件解决方案提供商,为多个政府部门、行政单位甚至国家军队提供服务。

近日,瑞士国家网络安全中心(NCSC)公布了一份报告,分析了 Xplain 遭勒索软件攻击后发生的数据泄露事件,该事件影响了数千份联邦政府敏感文件。

去年5月23日,Play 勒索软件团伙入侵了该公司并声称已窃取了包含机密信息的文件,随后在其暗网门户网站上公开了窃取的数据。

早在 2023 年 5 月,黑客就利用一个漏洞将托管州服务应用程序的 Xplain 服务器作为目标,阻止访问,直到发送密钥或解锁工具以换取赎金。这次由 Play 勒索软件组织发起的攻击产生了深远的影响,影响到联邦警察局、联邦海关和边境保护局、瑞士联邦铁路和阿尔高州当局。

2023年6月,瑞士联邦政府网站和瑞士联邦铁路在线门户遭到DDoS攻击,导致多个网站无法访问。财政部于 2023 年 6 月 12 日报告称,亲俄组织“NoName”声称对其 Telegram 频道的攻击负责,且攻击中没有数据丢失。该组织还参与了2023 年 6 月早些时候对瑞士议会网站的攻击。

Play 勒索软件组织泄露了大约 6.5万份属于联邦政府的文件,其中包括机密文件和登录凭据,这些文件于 2023 年 6 月 14 日发布在其暗网泄露网站上。

根据 NCSC今天早些时候发布的新闻稿,BACS 随后接管了联邦政府内部事件响应的协调和泄露数据的分析。6月28日成立政策策略危机小组,并于8月23日正式启动行政调查,以查明Xplain数据泄露的详细情况。

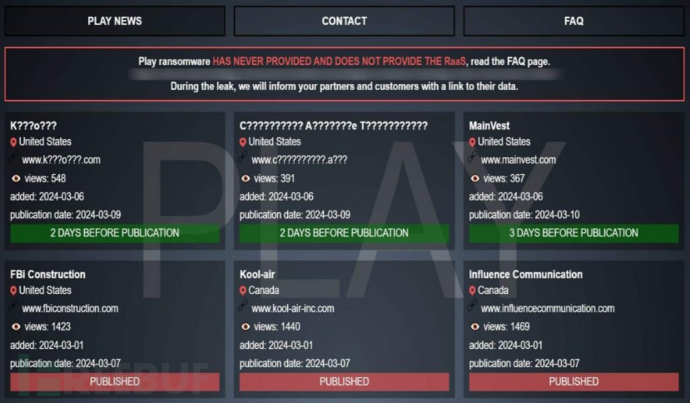

Play 勒索软件组织的官方暗网泄露网站

BACS强调,该报告重点关注数据类型和分析挑战,而不是泄露数据的内容。大约 70%的文件属于 Xplain,14%属于联邦管理局。黑客泄露了属于瑞士联邦政府的9040份文件中的95%,主要来自联邦司法和警察部、联邦司法办公室、联邦警察局、国家移民秘书处和ISC-FDJP。

大约一半的联邦政府文件例如姓名、电子邮件地址、电话号码和地址、技术细节、机密信息和账户密码等。还有一小部分几百份文件包含 IT 系统文档、软件或架构数据以及密码等敏感内容,其中 4,779 个文件包含个人数据,278 个文件包含技术信息。根据《资料保护条例》,共有 121 个对象被列为机密,其中 4 个对象包含可读密码。

公告称,行政调查于 2023 年 8 月 23 日启动,将于本月底完成,全部结果和网络安全建议将与联邦委员会共享。

调查持续时间长的原因在于分析非结构化数据的复杂性和泄露数据的庞大数量,这需要大量的时间和资源来分流与联邦行政部门相关的文件。

此外,分析泄露数据以寻找证据在法律上也很复杂,因为机密信息需要机构间的协调和参与,这不可避免地延长了此次调查的时间。

参考来源:Switzerland: Play ransomware leaked 65,000 government documents