一、前言

SRC挖掘的渗透测试中,在遇到陌生的系统时可能会手足无措,但是可以根据js进行思维发散,最后发掘业务上面的漏洞。比如寻找js中和漏洞间接有关的信息:配置信息、接口路径、账号密码等。

下面根据我实战中遇到的js中的信息进行分享和归类。

二、思路历程

通过网页的前端js,我们可以从以下几个方面入手寻找可以间接利用的信息。

加解密方法

"救赎之道,就在其中“,遇到登录框却发现账号密码被加密了无法进行暴力破解,这时候可能加解密方法就在js中写着。

尝试搜索关键字password、encode等关键字,找到关键代码进行断点追踪。

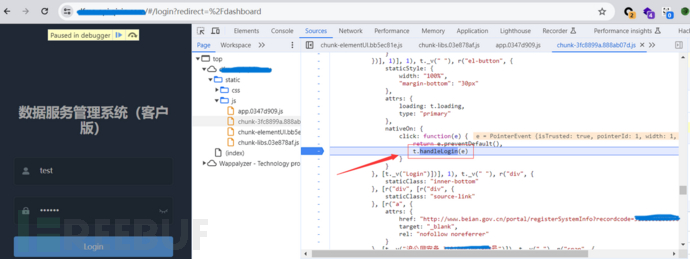

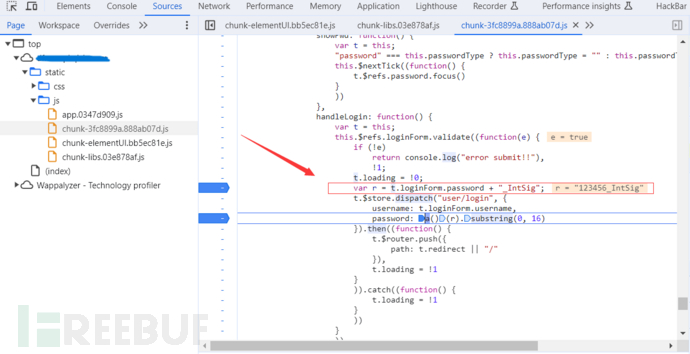

在挖掘中遇到不止一次,如下示例对js下断点:

登录方法为handleLogin

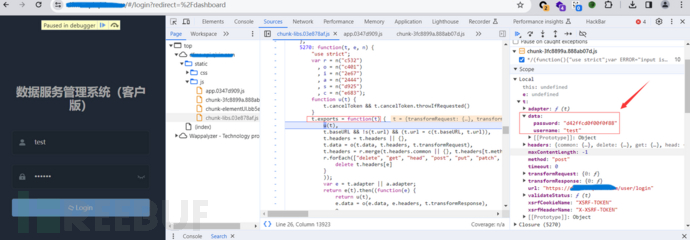

可见密码被加密了,像是md5却解不开

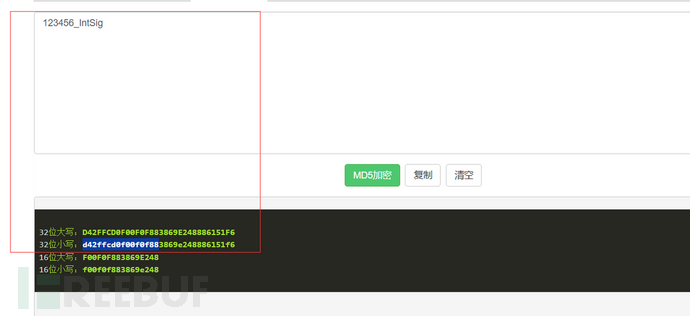

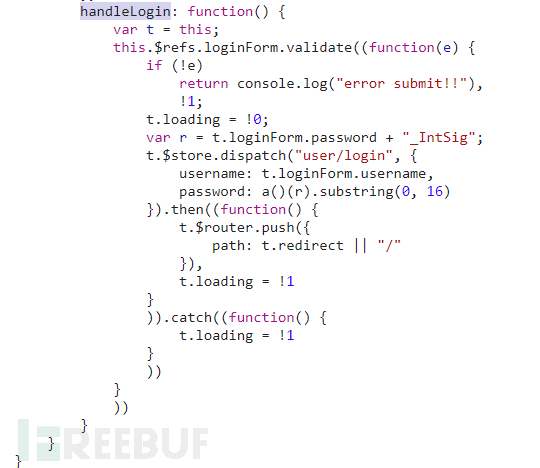

追踪handleLogin方法,可见密码的加密方法为密码+"_IntSig",再进行md5加密

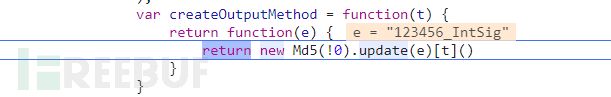

追踪a()方法,调用的就是md5加密

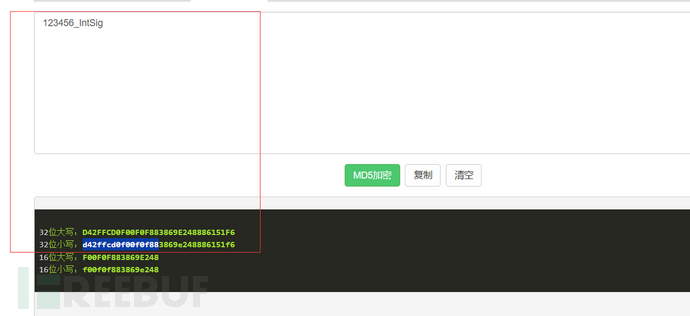

测试加密后和结果一致

Api key泄露

一些系统在定位、或者调用资源时,可能利用了第三的api key,所以js中也会存在地图key、oss key等敏感信息

主要遇到的有以下两类:

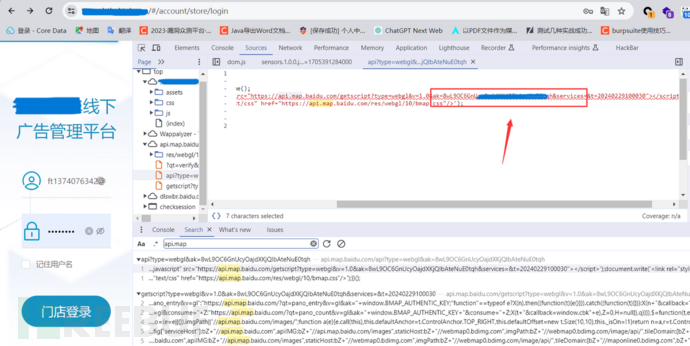

泄露地图key

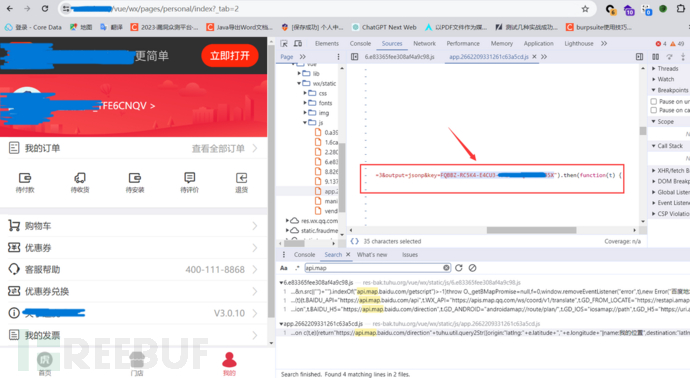

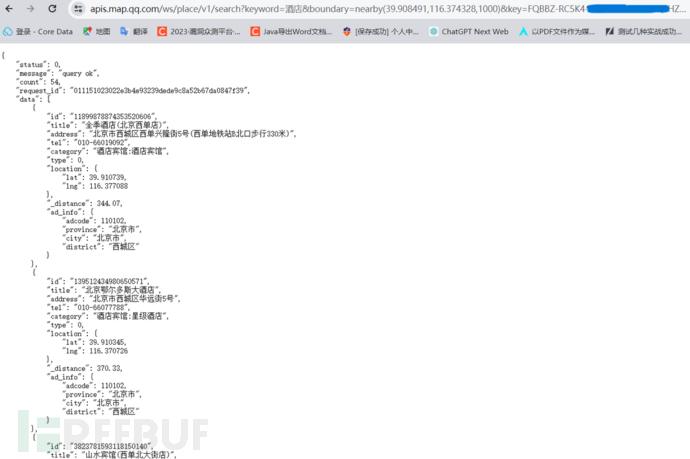

如下系统在js中写明了百度地图的api key值,在没有配置调用白名单时可以直接进行接管调用

另外还有在js中泄露高德地图api key的情况等

也是可以直接接管调用

类似这些地图api key泄露,也是

已在FreeBuf发表 0 篇文章

已在FreeBuf发表 0 篇文章

本文为 独立观点,未经允许不得转载,授权请联系FreeBuf客服小蜜蜂,微信:freebee2022