CVE-2022-26911 Skype for Business 任意文件读取漏洞分析与复现

2022-8-29 16:57:12 Author: mp.weixin.qq.com(查看原文) 阅读量:28 收藏

2022-8-29 16:57:12 Author: mp.weixin.qq.com(查看原文) 阅读量:28 收藏

★且听安全★-点关注,不迷路!

★漏洞空间站★-优质漏洞资源和小伙伴聚集地!

2022.04.12 微软发布 Skype for Business 存在一个信息泄露漏洞 CVE-2022-26911 ,影响 Skype for Business Server 2019 CU6 、Skype for Business Server 2015 CU12 、Microsoft Lync Server 2013 CU10 之前版本。

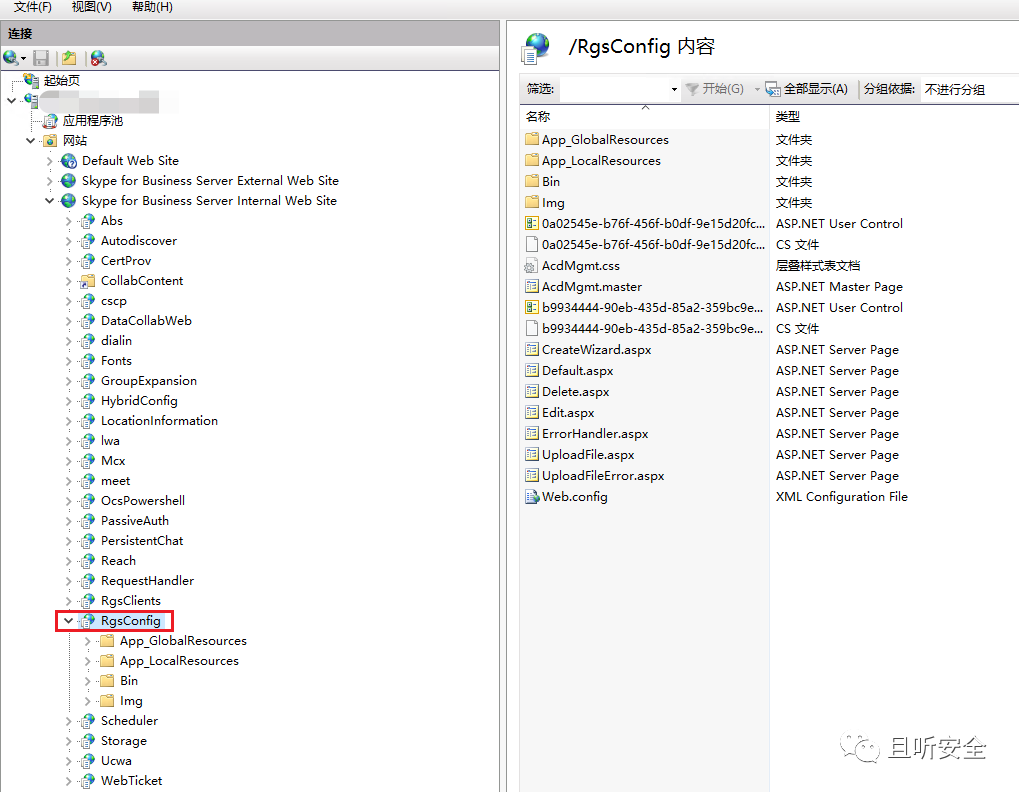

Skype for Business 安装完毕后,在 IIS 中存在一个名为 `RgsConfig` 的 Web 服务:

查看 `web.config` 配置文件:

定义了一个名为 `PlayWaveHandler` 的 handler 对象,映射路径为 `PlayWave.ashx` ,关联处理类为 `Microsoft.Rtc.Acd.Web.PlayWaveHandler` ,搜索发现该类位于 `Microsoft.Rtc.Acd.Web.DLL` 中,`PlayWave.ashx` 是一般应用程序,定位反编译代码 `PlayWaveHandler#ProcessRequest` 函数:

提取 HTTP 请求参数 `file` ,直接拼接进入文件路径,并传入 `StreamFile` 函数:

完成读取文件后,直接作为附件返回客户端,可以通过路径穿越实现任意文件下载。

由于传播、利用此文档提供的信息而造成任何直接或间接的后果及损害,均由使用本人负责,且听安全及文章作者不为此承担任何责任。

★且听安全★-点关注,不迷路!

★漏洞空间站★-优质漏洞资源和小伙伴聚集地!

文章来源: https://mp.weixin.qq.com/s?__biz=Mzk0NTU5Mjg0Ng==&mid=2247491489&idx=1&sn=9444123b3cf691bb29836ea8544f624e&chksm=c31250c0f465d9d61fed5d9c3902765914f6b4612b33cf654c18d4f3dd1011f6fc7b24ed3ffa&scene=58&subscene=0#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh