数字化、信息化背景下,网络和数据安全已成为保障国家安全、维护社会稳定、促进经济发展的重要基石,面对日益复杂的网络安全威胁和数据安全挑战,积极研究制定相关技术标准和规范,加强标准化、规范化建设显得尤为迫切。

日前,全国网络安全标准化技术委员会秘书处发布了《网络安全技术 网络安全运维实施指南(征求意见稿)(以下简称《指南》)》、《网络安全技术 信息系统灾难恢复规范(征求意见稿)(以下简称《规范》)》、《数据安全技术 政务数据处理安全要求(征求意见稿)(以下简称《要求》)》。

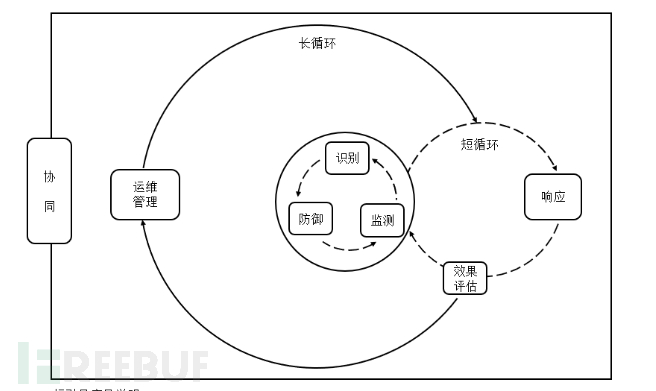

《指南》提出了网络安全运维参考框架、网络安全运维提供方和运维人员条件、网络安全运维效果评估模型,给出了运维管理、识别、防御、监测、响应和协同等网络安全运维主要工作环节的实施内容,适用于网络安全运维提供方、网络安全运维需求方。可为网络安全运维的实施提供指导,也可为网络安全运维需求方、第三方机构对网络安全运维实施效果和安全防护水平进行评估提供参考。

《指南》给出了网络安全运维参考框架,明确网络安全运维包括运维管理、识别、防御、监测、响应和协同六个环节。运维管理对网络安全运维的整体活动进行管理和规划,考虑组织网络安全长期改进和投入需要做出的决策,提出网络安全运维整体方案。运维管理、识别、防御和监测四个环节是针对网络安全风险防范的常态化持续性工作,在整个网络安全运维活动中是一个长循环过程。同时,识别、防御、监测和响应这四个环节又是针对网络安全事件处置的应急性工作,在整个网络安全运维活动中是一个相对较短的循环过程。协同包括了组织内外部的协调与协作,目的是提高组织的安全运维的效能与防护水平。网络安全运维的模式、内容需与运维需求方协商一致,并在网络安全运维过程中,基于服务级别协议(SLA)和运维实际效果进行评估,评的结果用于进一步改进网络安全运维的管理和实施水平。

网络安全运维模式主要包括以下三类:

全自建网络安全运维模式。对安全性和数据保护的要求较高,具备足够的安全资源投入,能够持续有效网络安全运维的网络安全运维需求方,选择自主建设安全运维中心。此类组织、机构和设施具备完善的安全运维人员配置、管理机制和人才培养机制,自主建立安全运维中心(SOC),整合安全防护技术、安全运维工具与平台和人员等要素,建立网络安全监测、分析、处置、应急等网络安全运维流程;

联合网络安全运维模式。网络安全运维需求方联合网络安全运维提供方共同建立安全运维中SOC,并为网络安全运维需求方提供驻场托管式网络安全运维;

全托管网络安全运维模式。MSS 主要依靠网络安全运维提供方建立的企业安全运维中心(SOC),

通过云平台或远程管理系统,管理组织 IT 资产的安全信息、管理安全工具、监测和改善组织的安全状况,识别、检测、分析和响应组织所面临的网络安全事件。以满足对安全人员、技术和流程外包的需要。

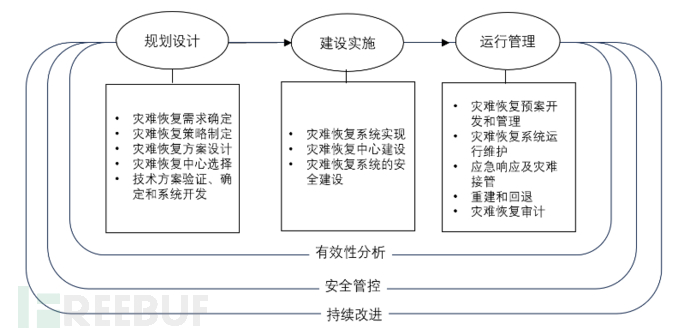

《规范》确立了信息系统灾难恢复工作原则,提出了信息系统灾难恢复生命周期,规定了信息系统灾难恢复应遵循的基本要求,描述了灾难恢复能力等级划分和测试评价方法,适用于灾难恢复的需求方、服务提供方和评估方等各类组织开展信息系统灾难恢复的规划、实施、安全建设和运行管理等工作。

《规范》指出,灾难恢复的目标是通过有效的技术与管理手段,确保组织在灾难发生时迅速恢复信息系统运行,最大限度地降低损失和影响,保障数据的完整性和可用性,保障业务的连续性,其生命周期包括规划设计、建设实施和运行管理,在全生命周期过程中应持续进行有效性分析和安全管控,以实现持续改进等流程。

此外,《规范》强调,信息系统的灾难恢复工作,包括灾难恢复中心和灾难恢复系统的规划设计、建设实施工作,以及日常运行中的预案管理、运行维护、监控、巡检工作,还涉及应急响应及灾难接管、重建和回退、审计相关工作。组织的信息系统灾难恢复机构应对整个生命周期灾难恢复过程中的资源配置、技术服务过程与过程管理等方面进行合规性、有效性分析,以确保业务的正常开展。灾难恢复工作是一个周而复始、持续改进的过程。

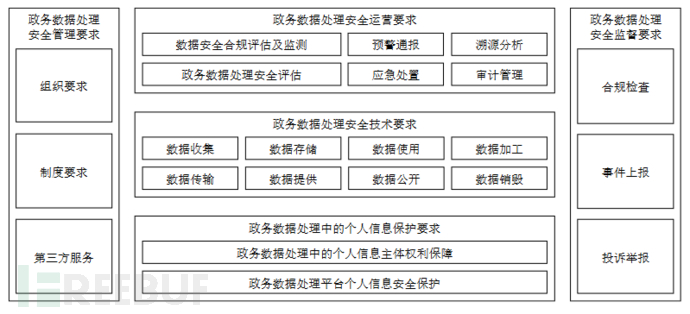

《要求》规定了政务数据处理的安全要求,明确了政务数据处理安全管理要求、政务数据处理安全技术要求、政务数据处理中的个人信息保护要求、政务数据处理安全运营要求和政务数据处理安全监督要求,适用于指导政务部门及其技术支撑单位规范政务数据处理活动,也可为监管部门、第三方机构进行监督管理和评估提供参考。

政务数据处理安全要求框架由五个部分组成,包括政务数据处理安全管理要求、政务数据处理安全技术要求、政务数据处理中的个人信息保护要求、政务数据处理安全运营要求和政务数据处理安全监督要求。

《规范》提出,在政务数据处理安全管理方面,从组织、制度和第三方服务等三个方面提出安全管理要求。在政务数据处理安全技术方面,针对数据收集、存储、使用、加工、传输、提供、公开、销毁等政务数据处理活动提出安全技术要求。在政务数据中的个人信息保护方面,从个人信息主体权利保障和个人信息安全保护方面提出相应的安全要求。在政务数据处理安全运营方面,提出数据安全合规评估与监测、政务数据处理安全评估、预警通报、应急处置、溯源分析和审计管理等安全要求。在政务数据处理安全监督方面,明确了合规检查、事件上报及投诉举报等安全要求。

本文为 独立观点,未经允许不得转载,授权请联系FreeBuf客服小蜜蜂,微信:freebee2022