2.攻击趋势

| 文件名 | md5 |

| 最终通知一国家税财会人员薪资补贴调整(更新日期:2024.1.1).exe | 0dadf900cfb946cf2abec3a65d288acd |

| 2024最新发布-财会人员薪资补贴所需材料.exe | a3b107395ee1ecee13674554cb410791 |

| 2024年月新发布-财会人员薪资补贴调整新政策所需材料.exe | b09a5b62152b21e1cdd4517d0c49f516 |

| 密码123_关于企业和个人所得税政策.exe | 260521432d424ac3aa826de748e987cb |

| 关于政府给中小企业补贴公告.exe | 833a7c8344df149859f00277ac5b2751 |

| 学院关于2024年科研补贴的说明.exe | 503d2e8bcbe83c475273c965a64efe02 |

| 关于企 业 单 位-调整增值税税率有关政策(密码123).exe 中型企业“六税两费”减免政策(电脑版).zip | 1654ac65b2d728575078b413fe5d41df |

| 2024公司年终奖奖金名额人员.exe | 750cac46994e82ba83ff142dd6ee2e3d |

| 0131 年终奖报税,半税报减免税额存问题.rar | c5109d20dc5ca3b1bf5ab5175389d0d1 |

| 年终奖福利表 (4).exe | 3cbd704a35789431be7a19ebfcff7dc2 |

2024年度1月企业抽查名单@h.exe | 91128221df26497fc8b7534c6fa90dcc |

| 国家税务局2024年1月度税务稽查随机抽查结果名单公示(1).exe | 4254b4b481bd250300a746eb4f4ddc32 |

| 关于2024最新税务稽查通知.exe | a68f7de26252cf4d7f6d6c6259c58741 |

| 2024年1月份企业税务稽查通告【电脑版】.exe | ea9ed03ef700c5518c0654e5199d47bb |

| (4月)重点稽核企业税务名单公示.exe | dc964ea4e2725332ee70d394d7237946 |

| 3月份涉税财会人员征信拉黑名单如下.exe | 4479178d28e07bd1eef068ef15a83d47 |

| 四月企业罚款名单.exe | 5361f396d10252751b39c06af8168c34 |

| 2024年清明节公司财税违规名单.rar | 254943ea6620a11127ee127ba8d3d447 |

| 3月份涉税财会人员征信拉黑名单如下.exe | 4479178d28e07bd1eef068ef15a83d47 |

| 总局关于〔2024〕第一季度重点抽查企业名单公示(电脑版).exe | e8fa3aadc9317fa456ad64ad7c587071 |

| 点击查询.msi | 5e876b99583dfc4b2a27df919613bfe0 |

| 2024年新社保后台系统操作指南.msi | 654fbfa984c04547a99223faded28167 |

| 财务人员常犯的21个财税知识误区 .exe | 09391196a2b823c45588d5e20002200d |

| 文件名 | md5 |

| 电子发票.exe | 64215587dc6863b9b0a71bb95dba1164 |

| 电子发票-终端.exe | 0be9fc43bb6581574a1e46884f8e7688 |

| 公司成立资料.Word.exe | b81e57f53615405fe30c58af27c22b52 |

| 律师函-终端.exe | 026a5407ac53ac6ef68f5de78ffb3ae3 |

| 最新装备的价格表.exe | 84dcef26e3284b0bb5c9cb3fd405b140 |

| 资料.exe | 1215cb125ea2d2d00c3e839fb56af787 |

| 电子云票PPTX.exe | 48ab5ef59884e263651d874dcff59ab0 |

| 资料全套.msi | 09ffdc1f4d2a3d9115d79f82b9024e9a |

| 文件名 | md5 |

| 原版MP4.exe | 308504f9d0195b122b9d35b9b6b385e7 |

| 原版视频.exe | 0ceeedc53c31c5af2dba607fab7f3a1f |

| 2024mp4.exe | 43ccc4cf86af53c0f431871747120ed8 |

| (密码123)原版视频.exe | a26d4964ab8b7401307515afc0d9e881 |

| 原版视频.zip | 616a202383a221937c6431ca27ac248c |

| **集团一女员工被丈夫举报与领导通J聚众Y乱.exe | cfc26301c8f293054ea9849f9acbd0ac |

| 高中女老师出轨16岁学生.exe | b248cd243bd89f5d3aa93c115edae50e |

| **微博之夜无下限视频合集.exe | 67d386805c43c9eaafea2d11dcf7d8cb |

| 现场视频.msi | eed12d3972d286eea065114ff33fae8a |

| 某公司财务挪用公款跳楼事件原视频.exe | fbfe1d055b5234292b3398e2fd201786 |

| 抖音6万粉网红女神大尺度x爱视频流出.exe | 47740761957c4fc47e61bb292aadc07b |

| **视 频 被 曝 光。.zip.exe | 0610efa65b46be9bbcd435d5d19645f0 |

| 文件名 | md5 |

| 公司通知财会人员清明节调休时间如下.exe | 2f202856508ad743315739b0b8164e45 |

| 关于印发《2024年管委会春节最新放假安排》的通知.exe | 4b9aa6c899cd0dd91e49df50f730b7ad |

| 2024春节放假通知.exe | b979d1dc310e69c04b2247817be00ee4 |

| 全国大学生放假通知.exe | 6cb46d01a61a26fe21f80ebead47eeb9 |

| 春节放假通知.docx.exe | 4690cfe93f7d57da740d5d80772e752b |

| 2024年度全国会计证资格书过期更变通知系统官方查询.zip | 90e99dec6d872c8e662142aec41ea3ac |

| **市社会保险事务中心关于公布2024年社会保险费缴费具体标准的通知.exe | a8a7ba0b8b38926aad6dda76aae901fa |

| 《二四年度税务事项通知书》.rar | 0a0ab76db354c782f4c1b1e2befda139 |

| 2024年***局对于企业经济普查表电子版更改和要求.exe | 7eefb1e1fa8d0787bba801d91b932cca |

| ***部发〔2024〕关于社保、最低工资最新变化(电脑版).exe | 563bfc8edaf2294bb9e06c2c1d11ff10 |

| 【明确规定2024员工社保新政策文件通告】.exe | 7b7274c56aade7473f0bdad1cc9feb50 |

| 医保核定企业名单.exe | d6804bb59e92b76857ed8f04386c8931 |

| 【新】公司法规定6037.exe | d3e6440de20bf5036c1cbb4ba7c90944 |

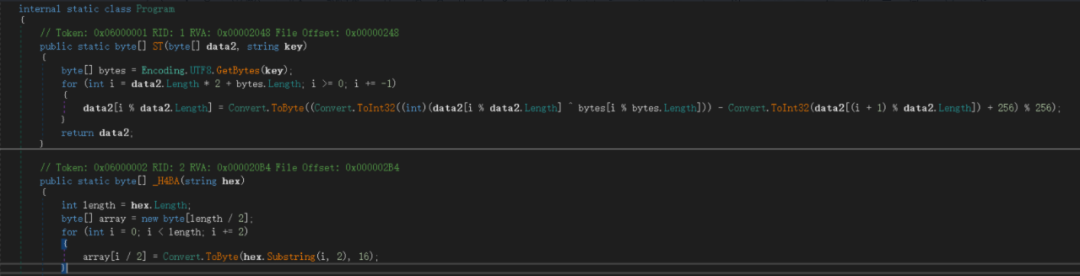

3.技术分析

| 钓鱼域名 | 钓鱼文件名 | md5 |

| https[:]// emailqy[.]com/ | ssetup凭证_6037.exe | 3eb270f628533a2a9e8afadcdfb418f2 |

| http[:]// www.shuiwutg[.]com | 电子发票-终端.exe | 0be9fc43bb6581574a1e46884f8e7688 |

| http[:]// www.shuiwutg1[.]cn | 查处名册.exe | bf198e28de8258f0e245e39eb3f21ab7 |

| http[:]// www.shuiwutg2[.]cn | 稽查企业名单册-终端.exe | 59b52b546ec7c5eb47b774dde279b904 |

| http[:]// www.shuiwutg3[.]cn | 乔迁之喜邀请函-终端.exe | f669cd352cb4b4d1162524a17f5dc768 |

| http[:]// www.shuiwutg4[.]cn | 重点稽查名单册-终端.exe | adfbd1410f57f6bdc91aa4c9b4cd7c51 |

| http[:]// www.shuiwujc0[.]cn | 税务查处名单册-终端.exe | 59b52b546ec7c5eb47b774dde279b904 |

| http[:]// www.shuiwujc1[.]cn | 44终端.exe | a63228536a7c5265c9bace82cd40420c |

4.科恩检测方案

相关IOC

| 3eb270f628533a2a9e8afadcdfb418f2 |

| ec373011704e5baf4821273cb373e419 |

| 747959625308d11e1530d87aeab54af3 |

| 4e0f706c773796ec4daa2e487cd66f9f |

| 205f9668ce6a52dc1e8a95201097d766 |

| af811acb947b4299d68dd792e9fe0625 |

| 7f98842b6d79cdd00930e949d5ad95a5 |

| 995010298fb1d25d492112e12d9a06a0 |

| d863cc94fe006cce2eb130dbc14a3e74 |

| 12532d6f8434b4f1e6b1ec7b98ef8e91 |

| 887a04cda34f7af3f350fd5f4d7a10c2 |

| 21a41eea0c4a12ac80a0a41dd06b86c6 |

| c17aa0a7bc88d9f753fdd5cb13be697a |

| ed7d98ec86252ba3f73d92f7d08513ea |

| e90bafa40809c64f1535bf1684b14ee4 |

| 9c6b3ebb6719f90e638aa097825e5bd3 |

| 2f202856508ad743315739b0b8164e45 |

| edc41e28dc9c16705b6658f8536c8101 |

| bb5c8121a1748a170d4cc5e16f40093e |

| 93a8cc0f7a074b83e34f6e89c538005c |

| 4479178d28e07bd1eef068ef15a83d47 |

| 5361f396d10252751b39c06af8168c34 |

| 277034be6ced435eee05828efc667a7c |

| f0cdb673d986220b1acb66b965430be7 |

| 254943ea6620a11127ee127ba8d3d447 |

| a1ed0088746b3c32069f9c03b29941c3 |

| 122113733ebd64e52e574cbfe2488f04 |

| 4dbf6b59106684ac56d63448d7af432c |

| 530781bfc00af3cb514224c395fb8cc9 |

| e1c98c669b0f4f9d36363159b44c10bb |

| 9b630d01963e15bf5b95b9cef6d99195 |

| 73dd67e9a28ad65aee8cc7124e72c29d |

| db75168085d86684dda95e27fa4edf8d |

| 0bff46b362062157ec4c30f8dd0844f5 |

| 29a25c10c424c783092286fa2aab9f42 |

| c03f269ee0be50799a55ef60715090b4 |

| 13b74c9f5bebb00fac30f564f7471192 |

| 48916e81c1e9aa7ab49781db0eece78b |

| e39be7543a5c207dd644bbda61d56a5c |

| d37921e7d9e37f278046835fdb35ac96 |

| 910791ee946623a2e48c23db6694a583 |

| dd389d68658326c52658649d798c315a |

| 59b9287a187e8b611d9b027544574e7a |

| a54f4cef4f1f72c361dafa288cb657fc |

| 1878d82888fb77c426a21e1f1d996120 |

| ae582838083b5651df0883e29caa66c6 |

| e32cbb79663bcb2cefe39fc452eb7867 |

| ba4b67b1548b4f1b52811095d14fb25b |

| 40df53e429cec1c6512789810bab8cb9 |

| 78b0c87c04ee3a9a9bf29f3574eace61 |

| d0cae00cf58fc13b5592ef038ff3ac39 |

| 28b0f8889030473bf43741b5f6d08eef |

| 74833e390e037f107159c794b2321c9f |

| 3c2a0c93f7719542b2829a51b4ce492e |

| 43ccc4cf86af53c0f431871747120ed8 |

| 9bfb493171cfeeb407efb26d31781a48 |

| 8f539512029203568a3570a9430babce |

| 51dbc37b357bc3a0501125b45e6312b7 |

| 7b6bcd30f3ff76b839ee7b0063b1bb4c |

| 308504f9d0195b122b9d35b9b6b385e7 |

| 0ceeedc53c31c5af2dba607fab7f3a1f |

| 9f040ee5c27d3643d0b5e591916c436c |

| 616a202383a221937c6431ca27ac248c |

| 032b698c6d1f2220eae6ca614d6dfda6 |

| 4f2ca6ee02d42836ab03906fe0dfbe2c |

| c1a45bc362896a6c05972600addef0dc |

| 2b6970131921341620c85ff9c73f1e4a |

| 8752b4045fe8ee9184ac8ff9e13421b7 |

| b43ef2d941c622571ffa715fff11455c |

| 0a305c091e5c3b58e189b9c4ab55dc7c |

| d0ba5c2315afdebf90987bb6ecbe9724 |

| 0de663476ced12a3b6d633fef35588f5 |

| d9a510849cb0fe2c2148ca7f122d38ec |

| a2d25b8582cf7614574409ffcc1a4bd5 |

| 56312bdb825c33ad1b7be4f524466bd1 |

| 9121ee3aa724655dc8481f5ea1918baf |

| b29e378b1e7af347dbaf692ff5689b9f |

| 26ac5a23786236788d194cd546170095 |

| 24f5dfb8a9bd05a3f074941981e71b42 |

| dfc25e2bb6ea37f3486d908f6bfb0578 |

| 03f874a196626ddb2b753864b2095b55 |

| dc6b2053b59350c569cb4a9bdbbce917 |

| 3fe683410a666e9243107390ab8edc06 |

| a01445ceee78aef2f21732802042eff3 |

| abf9745f3f5f700b5935da9f582dc4da |

| 6c2c48099e97f5587a72f504d1a191d1 |

| f9bbfef5303536535fa8100021199143 |

| fb3d87627c1e8a0b5161ac955299c294 |

| 9276462e9a9f4904a95235281245e7d1 |

| a008d4bae68f58470744b95cc30e12dc |

| 4341acb0681072dec411338cb7c825df |

| 366c29d89842138e5ff6704157ac5deb |

| c44e46a5899e92f95989612e16e30d31 |

| c13e4e7787ebd5605c9ad1a3de148a15 |

| d06916f1ca25a36ceb30b559006a3e7b |

| d4bef91bb38780c1ce0ecc21c864750e |

| b045c4a93a926a638dc10d0130ee067f |

| a45532641f7ef4ea528553215793d3ae |

| d89af29467d134e007d41a724abffa9b |

| 903daba4f7e8cc1967e7438eb152fd45 |

| b5c29deed916d718e1732cbca6ab3aac |

| 9b17a6231070cabe811216aea1e8f1e8 |

| 3aeb1faf2fdd7f56801940708f62f22b |

| f2a5621b59f7d56dd7227cccd7f19ebc |

| 9680489fa9e0c73c7829823b943de68e |

| 792723a95489cb52a952c1e488a85b13 |

| 04052847183ff4d64a721c667ee2026d |

| 2f4ed623e83d3eb1d7697baffdd74f2d |

| b83372a9f8ae9d8c4e55735b574d141e |

| b469df2ed7597009d2325685d5a7ab7e |

| a82e61c35abff75a5d50f885394814d7 |

| c5ec61c5fffddd9e393f2f94d70bce6e |

| 2d5304ea5f5276e828feefc93e03546b |

| 89fb1d3af2bc5277931f0217f58797cd |

| b324bfe941591d7ae93bb807454a030f |

| ec98998c1d75860c5b0f372bd665bd23 |

| 8f8b78015d84df89188fb4e56a56dd1c |

| 298c3f5d5daf44619c878d29bd79504b |

| d6531e506b31e4b4da8bd87d1e605dd1 |

| 10add5eb4a1a6ee7b9bc487a36eb241b |

| e61097ca937c6f975d010d40ce468764 |

| 912593587b375046900635917b2e1f7d |

| 8dd19c304f93740928a4c9b463895c3f |

| 97c98bbf6eabe7a40a71d08395f61018 |

| 53d02cf0f94ef4d12d3b348ba73b776f |

| f86883180a137f7b7c2936946c04b445 |

| b89545f52013f7cbb7c496fe7b09d27d |

| 99785e8df90b573933dce2237a998819 |

| 6d9e9ee8586411dfb22c5aea47f34517 |

| cf544af954335f267df679ae59da9a92 |

| 5bfbd402a64671f80a40e25cc29867fa |

| 5afb8c553e4fff66c6c48ed820999832 |

| cf5c10aadcbda3c7d32ad2b38633c853 |

| 80d0fcc33dbefcfc65db23048a88e8eb |

| 034d026e66189c0207f133f0cbde5018 |

| 78686042d9816bf3d44b2e282cbb513f |

| a52ddfa002189144ccc54f863811bc7c |

| 62788719e63bd951e83c22d17043e5d6 |

| 10084b6f01d18d9f1ccb4ffa62a7d946 |

| dd20e9b98fee0de242eff692ba3cbd40 |

| 165eac063aebda0dced04ac903bcbd5a |

| 65a2a340f1954f743ab1f4360f831bb4 |

| 8984f90e7abafb9316f1088192042554 |

| 5ccb5ea33a3598c12499fddad81f9f8b |

| 38d8ebc06c810287f39195bcae22c11b |

| 244dc331df110c4dc3702c98c69c4f0c |

| 143.92.43.149 |

| 143.92.43.168 |

| 143.92.43.190 |

| 143.92.60.110 |

| 143.92.43.221 |

| 122.10.18.3 |

| 23.234.39.202 |

| 122.10.10.135 |

| 122.10.105.54 |

| 122.10.14.187 |

| 198.44.248.162 |

| 122.10.17.130 |

| 143.92.43.227 |

| 122.10.26.236 |

| 103.214.140.108 |

| 23.234.37.182 |

| 143.92.43.234 |

| 45.195.57.98 |

| 143.92.43.202 |

| 23.234.37.182 |

| 122.10.18.42 |

| 206.238.114.116 |

| 45.195.57.10 |

| 23.234.37.182 |

| 122.10.26.236 |

| 43.139.21.74 |

| 120.27.10.22 |

| 1.14.196.156 |

| 47.104.141.225 |

| 47.104.145.97 |

| 43.139.97.102 |

| 163.197.241.154 |

| 122.10.11.251 |

| 116.213.43.89 |

| 43.139.80.24 |

| 8.217.207.163 |

| 47.76.50.128 |

| 8.218.251.156 |

| 8.217.254.61 |

| 38.165.12.242 |

| 106.53.1.218 |

| 206.238.115.152 |

| 154.212.147.155 |

| 8.218.233.212 |

| 43.138.242.90 |

| 47.242.238.212 |

| 47.104.145.79 |

| 139.186.147.227 |

| 206.238.221.173 |

| 43.135.48.16 |

| 103.192.208.103 |

| 116.198.45.21 |

| 154.91.64.126 |

| 154.12.84.37 |

| 47.76.108.252 |

| 154.91.226.38 |

| 143.92.42.131 |

| 206.233.130.196 |

| 118.107.43.42 |

| 111.67.192.181 |

| 103.158.37.176 |

| 45.195.57.98 |

| 114.67.178.45 |

| 8.136.112.23 |

| 143.92.43.234 |

| 143.92.43.202 |

| 111.180.206.26 |

| 156.25.33.10 |

| 143.92.43.163 |

| 8.218.231.88 |

| 129.28.171.53 |

| 103.164.62.230 |

| 49.234.184.147 |

| 45.195.204.76 |

| 143.92.42.212 |

| 206.238.114.12 |

| 45.125.48.89 |

| 134.122.197.189 |

| 206.238.114.12 |

Domain:

| squxdw[.]net |

| vlstjq[.]net |

| uywtex[.]netm[.]qkjyaym[.]cn |

| 3wtmkh[.]yikeseiw[.]com |

| 6041[.]anonymousrat8[.]com |

| 6005[.]anonymousrat8[.]com |

| 6043[.]anonymousrat8[.]com |

| www[.]youwdapp[.]com |

| jiqiprotrade[.]site |

| m[.]qkjyaym[.]cn |

| jiqiprotrade[.]site |

| www[.]youwdapp[.]com |

| hbawd7174[.]cn |

| news1[.]cookielive[.]top |

| webwhatsapp[.]cc |

| emailqy[.]com |

| www[.]shuiwutg[.]com |

| www[.]shuiwutg1[.]cn |

| www[.]shuiwutg2[.]cn |

| www[.]shuiwutg3[.]cn |

| www[.]shuiwutg4[.]cn |

| www[.]shuiwujc0[.]cn |

| www[.]shuiwujc1[.]cn |

产品体验

文章来源: https://mp.weixin.qq.com/s?__biz=MzI5ODk3OTM1Ng==&mid=2247505390&idx=1&sn=1c6f2e9556ad9ab20a7e2a6549e31107&chksm=ec9f0c9ddbe8858bd05432035a13215535939752358bd0ceb027253dd03d73af1e7c3d8e0b13&scene=58&subscene=0#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh