WinSCP 和 Putty 是流行的 Windows 实用程序,其中 WinSCP 是 SFTP 客户端和 FTP 客户端,而 Putty 是 SSH 客户端。

系统管理员通常在 Windows 网络上拥有更高的权限,这使得他们成为想要通过网络快速传播、窃取数据以及访问网络域控制器以部署勒索软件的威胁分子的首要目标。

勒索软件操作通过投放 Google 广告来推广 Putty 和 WinSCP 的虚假下载网站,从而将目标锁定在 Windows 系统管理员身上。

最近的一份报告称,搜索引擎活动在搜索“下载 WinSCP”或“下载 Putty”时会显示假冒 Putty 和 WinSCP 网站的广告。目前尚不清楚该活动是在 Google 还是 Bing 上进行。

这些广告使用了误植域名,例如 puutty.org、puutty[.]org、wnscp[.]net 和 vvinscp[.]net。

虽然这些网站冒充了 WinSCP 的合法网站 (winscp.net),但威胁分子模仿了 PuTTY 的无关联网站 (putty.org),使许多人认为这是真正的网站。

PuTTY 的官方网站实际上是 https://www.chiark.greenend.org.uk/~sgtatham/putty/。这些网站包含下载链接,点击后,会将您重定向到合法网站或从恶意分子的服务器下载 ZIP 存档,具体取决于用户是通过搜索引擎还是活动中的其他网站推荐的。

假冒 Putty 下载网站推送木马安装程序

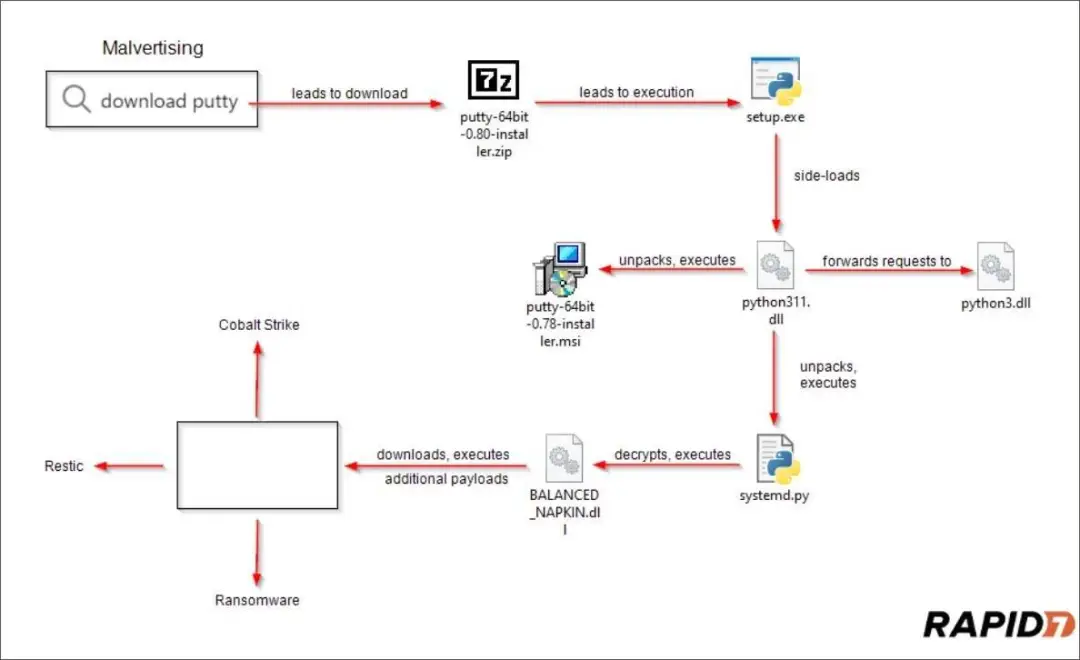

下载的 ZIP 存档包含一个 Setup.exe 可执行文件(它是 Python for Windows (pythonw.exe) 的重命名且合法的可执行文件)和一个恶意 python311.dll 文件。

当 pythonw.exe 可执行文件启动时,它将尝试启动合法的 python311.dll 文件。然而,威胁分子使用 DLL 旁加载加载的恶意版本替换了该 DLL。当用户运行Setup.exe时,认为它正在安装PuTTY或WinSCP,它会加载恶意DLL,该DLL会提取并执行加密的Python脚本。

该脚本最终将安装 Sliver 后利用工具包,这是一种用于初始访问企业网络的流行工具。威胁分子使用 Sliver 远程投放更多有效负载,包括 Cobalt Strike 信标。黑客利用此访问权限窃取数据并尝试部署勒索软件加密器。

此活动中看到的攻击流程

报告机构只透露了有关勒索软件的有限细节,但研究人员表示,该活动与 Malwarebytes 和 Trend Micro 发现的活动类似,后者部署了现已关闭的 BlackCat/ALPHV 勒索软件。

在最近的一次事件中,可以观察到威胁分子试图使用备份实用程序 Restic 窃取数据,然后部署勒索软件,这一尝试最终在执行过程中被阻止。

在过去的几年中,搜索引擎广告已成为一个大问题,许多威胁分子利用它们来推送恶意软件和网络钓鱼网站。

这些广告针对流行程序,包括 Keepass、CPU-Z、Notepad++、Grammarly、MSI Afterburner、Slack、Dashlane、7-Zip、CCleaner、VLC、Malwarebytes、Audacity、μTorrent、OBS、Ring、AnyDesk、Libre Office、Teamviewer、Thunderbird 和 Brave。

最近,一名威胁分子分享了谷歌广告,其中包含加密货币交易平台 Whales Market 的合法 URL。该广告导致了一个包含加密货币删除程序的网络钓鱼网站,用于窃取访问者的加密货币。

参考及来源:

https://www.bleepingcomputer.com/news/security/ransomware-gang-targets-windows-admins-via-putty-winscp-malvertising/

如有侵权请联系:admin#unsafe.sh