2024全球数字经济大会将于7月2日在北京开幕;美国政府将对卡巴斯基实施禁售 | 牛览

日期:2024年06月24日 阅:12

新闻速览

ㆍ2024全球数字经济大会将于7月2日在北京开幕

ㆍ美国财长耶伦:联邦政府应加强与私营部门在网络安全方面的合作

ㆍ美国政府将对卡巴斯基实施禁售

ㆍ欧盟立法机构将加强对聊天应用程序的安全性监控

ㆍ英特尔芯片·高风险溢出缺陷可能影响数百种PC型号

ㆍ埃森哲3万多名员工隐私信息被泄露

ㆍ恶意软件 “Fickle Stealer”出现新更新,可通过多种攻击媒介窃取信息

ㆍRansomHub针对VMware ESXi 虚拟机发起攻击

ㆍ美国军事机密文件疑似在暗网泄露

ㆍ泛联新安完成新一轮战略融资

特别关注

2024全球数字经济大会将于7月2日在北京开幕

6月21日,2024全球数字经济大会新闻发布会在北京市委市政府新闻发布厅召开。大会承办单位北京市经济和信息化局、北京市朝阳区人民政府、拉萨市人民政府、中国通信企业协会相关负责同志出席发布会,向与会各方介绍大会的总体情况、主要活动、筹备进展、特色亮点等内容,并回答记者提问。据北京市经济和信息化局党组成员、副局长潘锋介绍,2024全球数字经济大会主会场将于7月2日—5日在国家会议中心举办。

据中国通信企业协会副秘书长赵俊湦介绍,大会将举办六大高层论坛,以数字安全、互联网3.0、数字化转型、数据要素、全球治理、数字桥梁跨越喜马拉雅为主题。专题论坛议题分布广,除覆盖数字经济领域主要议题外,新增了打通东西部数字经济脉络的“东西部数字经济面对面论坛”、促进欧亚区域数字经济合作的“欧亚数字经济合作论坛”、推进国内外交流的“数字生态出海发展论坛”、发挥女性力量的“数字经济‘她力量’论坛”、推动无线技术创新发展的“无线技术与应用论坛”等特色专题论坛。

据悉,2024全球数字经济大会经国务院批准,由北京市人民政府、国家互联网信息办公室主办。大会以“开启数智新时代,共享数字新未来”为主题,设置“1+6+3+N”的活动框架,包括一场开幕式和主论坛、六大高层论坛、三大品牌特色活动以及多场专题论坛和系列活动。

原文链接:

https://mp.weixin.qq.com/s/zDZDl4tyxcTXaK_z8FwdEQ

热点观察

美国财长耶伦:联邦政府应加强与私营部门在网络安全方面的合作

在最近的一次演讲中,美国财政部长耶伦表示,网络安全已不再是一个小众问题,而是经济基础设施的基本组成部分。国家机构的财政稳定与网络安全息息相关,因此政府部门和私营企业必须携手合作,以及时识别缺陷并应对威胁。在最近发生的供应链和网络事件中,私营服务机构在应对和缓解潜在损害方面发挥了关键作用,也展现出强大的抗灾能力和在塑造网络安全框架中的重要作用。

耶伦认为,目前,有很多因素都加剧了全球供应链的脆弱性。经济战略必须通过整合强大的网络安全措施来适应这些挑战,主张制定政策,确保公平竞争环境,并保护关键基础设施免受外部入侵。网络安全不仅仅是一个技术问题,而是一个关乎经济战略的重大问题。

原文链接:

美国政府将对卡巴斯基实施禁售

据路透社报道,近日,美国拜登政府将禁止进口和销售卡巴斯基品牌软件以及以不同品牌使用卡巴斯基软件的“白标”产品。该禁令将于9月底生效,即正式提交后100天。卡巴斯基已经证实了这一报道,并表示计划与这一决定作斗争。

据报道,这一决定源于与美国和俄罗斯之间日益紧张的紧张局势有关的间谍活动的担忧。尽管卡巴斯基是一家国际组织,在英国和美国设有总部,但公司扎根于莫斯科,创始人尤金·卡巴斯基与俄罗斯政府有联系。这导致美国政府内部的一些人担心卡巴斯基软件可能会部署后门或其他监控工具,这可能会让克里姆林宫黑客从其他国家的系统中提取数据。

卡巴斯基公司表示,这一禁令是基于当前的地缘政治局势和理论问题,而非对其产品和服务完整性的全面评估。该公司从未从事威胁美国国家安全的活动,反而做出了许多贡献,例如报告并保护美国及其盟友免受各种威胁行为的影响。

原文链接:

https://www.scmagazine.com/news/us-to-ban-kaspersky-software-sales-over-ties-with-russia-reports-say

欧盟立法机构将加强对聊天应用程序的安全性监控

近日,欧盟立法机构正在拟定一项关于聊天监控控制的最终提案,引发了行业团体和隐私倡导者的反对。去年11月,欧洲议会公民自由委员会投票决定将端到端加密排除在打击儿童性虐待的法规草案之外,并在其版本的法案中,将对上传文件的扫描限制在有司法监督的目标案件中。

然而,据报道,欧盟立法机构的另一个分支欧洲理事会即将敲定一项更严厉的提案,该提案将强制对所有上传的文件进行扫描。司法和内政官员将于这几日做出决定,随后将进行谈判,试图在不同的政治立场之间寻求妥协。拟议的上传审核机制旨在防止滥用消息传递平台分享儿童性虐待材料。在使用尚未定义的方法对内容进行加密之前,将对内容进行扫描。该法规将覆盖加密消息传递应用程序、电子邮件服务、云存储以及任何允许共享消息、图像或视频的平台。

原文链接:

英特尔芯片·高风险溢出缺陷可能影响数百种PC型号

在最近披露的一个高风险缓冲区溢出缺陷”UEFIcanhazbufferoverflow”中,受影响的计算机数量可能超过100款PC型号。这个缺陷存在于多个版本的Phoenix Technologies统一可扩展固件接口(UEFI)固件中,影响了由英特尔处理器驱动的大量个人电脑、服务器和移动设备。

该缺陷最初由Eclypsium研究人员在11月发现,他们在分析联想ThinkPad X1 Carbon第7代和X1 Yoga第4代笔记本电脑的UEFI映像时发现了问题。缺陷源于GetVariable()运行时服务不安全的调用,如果没有足够的检查,攻击者就可以向其提供过多的数据,导致溢出。从那里,攻击者就可以提升目标计算机上的权限并执行代码。虽然该缺陷在CVSS评分系统中只获得了7.5分(满分10分)的高分,但考虑到其影响范围广泛,修补过程复杂,以及UEFI在系统启动中的特殊地位,使其成为一个高度危险的缺陷。

UEFI作为控制系统启动方式的固件接口,位于用户按下设备电源按钮后运行的第一个代码层次。这使得它成为广泛攻击者的目标,他们可以通过重新启动建立持久性,并绕过可能捕获更多传统恶意软件的安全程序,而这个新发现的缓冲区溢出缺陷,给这一特权代码层带来了危害。受影响的厂商需要针对每一个不同的CPU架构和硬件配置定制补丁,给供应链带来了巨大的挑战。

原文链接:

网络攻击

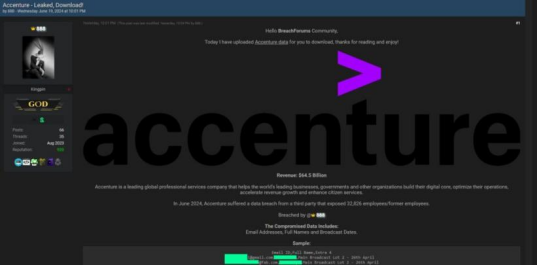

埃森哲3万多名员工隐私信息被泄露

日前,一名自称 “888” 的黑客声称已从第三方渠道获取了32828名现任和前任埃森哲员工的个人联系信息,并将其发布在了违规论坛上。据报道,泄露的信息包括员工的全名和电子邮件地址等个人详细信息,黑客声称这些数据来自今年6月发生的一起第三方数据泄露事件。尽管密码并未泄露,但员工仍需提高警惕,防范网络钓鱼和身份盗窃等诈骗行为。

作为一家全球性的IT服务和咨询公司,埃森哲在120多个国家/地区开展业务,本次事件无疑对公司声誉和安全构成了重大打击。近年来,第三方数据泄露问题愈发严峻,著名案例包括Ticketmaster、American Express、Tech in Asia和Santander Bank 等公司遭受的网络安全事件。这种通过供应链或第三方渠道传播的安全缺陷,给企业带来了巨大的风险和挑战。

原文链接:

恶意软件 “Fickle Stealer”出现新更新,可通过多种攻击媒介窃取信息

近期,一种名为”Fickle Stealer”的新型基于Rust的信息窃取程序,引起了安全研究人员的关注。这种恶意软件通过多种攻击媒介传播,利用复杂的代码和分发策略来窃取受害者的敏感信息。

Fortinet FortiGuard Labs的研究人员发现,该恶意软件通过VBA滴管、VBA下载器、链接下载器和可执行下载器等多种方式进行传播。攻击者通常会下载PowerShell脚本来执行初始设置任务,其主要目标是绕过用户帐户控制(UAC)并执行Fickle Stealer恶意软件。这些�本还会设置定时任务,在15分钟后运行另一个脚本,利用模拟受信任目录技术以提升权限执行,而不会触发UAC提示。

据悉,Fickle Stealer使用伪装成合法可执行文件的打包程序,通过用打包程序的代码替换合法可执行文件的某些代码来开发,这种技术可以帮助恶意代码避免静态分析。该恶意软件还执行一系列反分析检查,以确定是否在沙盒或虚拟机环境中运行。一旦通过检查,它就会将受害者信息发送到服务器,并根据服务器返回的应用程序和关键字列表,窃取相应的文件数据。这些被盗数据以特定的JSON格式存储,涉及加密钱包、浏览器信息等敏感内容。研究人员指出,Fickle Stealer的攻击链正在不断更新,表明其仍在开发中。

原文链接:

https://securityaffairs.com/164726/malware/fickle-stealer-attack-methods.html

RansomHub针对VMware ESXi 虚拟机发起攻击

据悉,RansomHub是2024 年2月推出的勒索软件即服务(RaaS)行动,具有代码重叠以及与 ALPHV/BlackCat 和 Knight 勒索软件的成员关联,已在18个国家/地区声称有超过 45 名受害者。自5月初以来,已确认存在Windows和Linux RansomHub 加密器。据Recorded Future 报道,于2024 年 4 月,该威胁组织在其武器库中还有一个专门的ESXi变体,这款针对ESXi的版本是用C++编写的独立程序,可能源自之前的Knight勒索软件。

RansomHub ESXi加密器支持多项命令行选项,可用于设置执行延迟、排除特定虚拟机以及目标目录路径等。该加密器还具有针对ESXi的特定命令,如删除快照、关闭虚拟机等。为了防止检测和分析,加密器还会禁用系统日志记录并可配置为自我删除。加密方案采用ChaCha20和Curve25519算法,仅部分加密ESXi相关文件以提高效率。

虽然RansomHub的这款ESXi加密器看起来功能强大,但Recorded Future的分析人员发现了一个简单的错误,可以利用该错误将其置于无限循环,从而避免文件被加密。这个错误出现在加密器使用的”/tmp/app.pid”文件中,如果该文件包含”-1″,加密器就会陷入一个试图杀死不存在进程的循环中,从而中和了自身。这意味着组织可以简单地创建一个包含”-1″的”/tmp/app.pid”文件,来防止RansomHub ESXi加密器的运行,至少在RaaS运营商修复错误并推出更新版本之前。

原文链接:

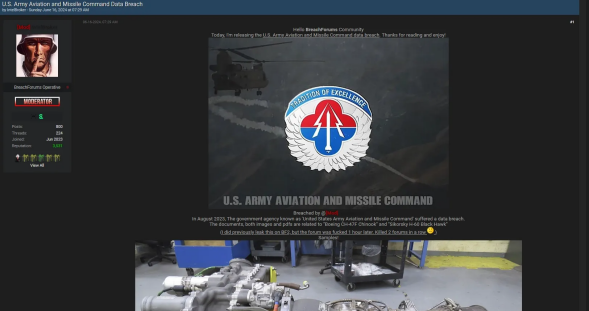

美国军事机密文件疑似在暗网泄露

近日,美国陆军航空兵和导弹司令部(AMCOM)因一名暗网黑客声称造成数据泄露而备受关注。黑客于2024年6月16日宣布发生 AMCOM 数据泄露事件,但该事件实际发生于 2023 年 8 月,由一名自称“IntelBroker”的黑客在暗网论坛“BreachForums”上披露,涉及未经授权发布与主要军用飞机有关的关键文件。AMCOM通过管理航空和导弹系统的开发、采购和维护,在支持美国陆军方面发挥着关键作用。它确保这些系统的作战准备就绪,提供后勤支持并维护对国防行动至关重要的供应链。

据悉,IntelBroker是一名臭名昭著的威胁参与者,声称最近入侵了苹果的安全基础设施。这一声明是继他们此前声称侵入AMD等组织,泄露客户数据库和源代码之后。这名网络罪犯瞄准了诸如欧洲刑警组织、美国国务院等政府机构,以及巴克莱银行、Facebook Marketplace和家得宝等大型公司,留下了多起高调数据泄露的记录。The Cyber Express联系了美国陆军航空和导弹司令部,了解AMCOM数据泄露事件的真实性,目前尚未收到官方声明或回应。此外,AMCOM网站似乎运作正常,这表明此次泄露可能针对特定的后端系统,而不是影响公开的服务,如DDoS攻击或网站篡改。

原文链接:

产业动态

泛联新安完成新一轮战略融资

近日,国产开发支撑类基础软件领导企业泛联新安完成新一轮战略融资。公司多条产品线突破发展,进入全面提速阶段。本轮融资由钧犀资本、兴湘资本、壹同创投联合完成。此次融资,泛联新安将持续深耕程序分析技术,通过深度融合大模型技术开展核心技术和解决方案的双重创新,加速成为AI驱动的软硬件开发支撑工具领导厂商,全力实现“AI For Better Code”的企业使命。

本轮融资进一步汇聚了产业投资机构、地方基金、知名财务投资机构等各方力量,可助力泛联新安继续发挥自身优势,将技术进步与行业属性深度耦合,加速抢占国防军工、高端制造、金融政企、芯片设计等具高可靠、高安全刚需属性的关键市场领域。

原文链接:

如有侵权请联系:admin#unsafe.sh