#安全资讯 欧洲云计算服务商 OVH 透露破纪录的 DDoS 攻击,黑客使用 5000 个 IP 地址发起每秒 8.4 亿个数据包请求 (840 Mpps)。OVH 将此次攻击归咎于网络设备制造商 MikroTik,倒不是这家制造商发起的攻击,但黑客使用的攻击源均为 MikroTik 设备,这些设备固件长期不更新存在安全漏洞被黑客利用。查看全文:https://ourl.co/104813

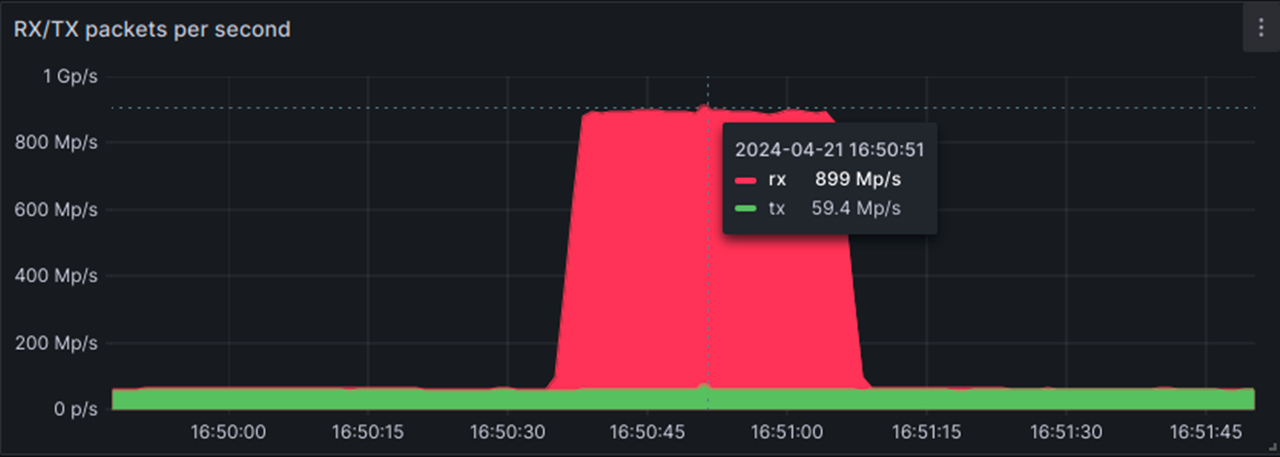

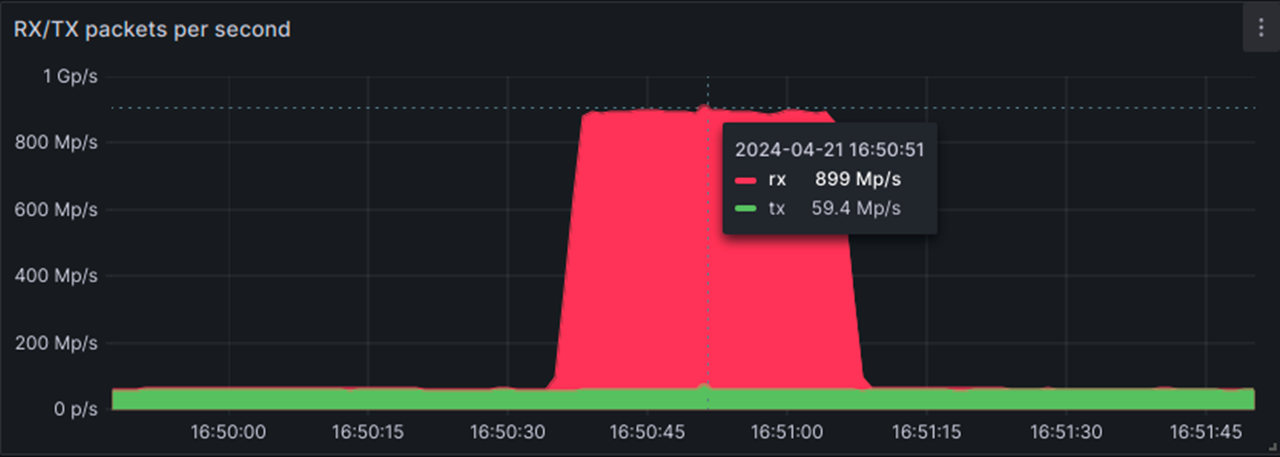

OVHCloud 是欧洲的主要云计算提供商之一,日前该公司发文透露一次破纪录的分布式拒绝服务攻击 (即 DDoS),此次攻击峰值数据包速率达到每秒 8.4 亿个。

Mpps 代表每秒处理的数据包数量,其中 M 代表的是百万,该数据通常用于描述交换器等网络设备的性能,8.4 亿个数据库 / 秒即 840Mpps。

此次攻击的具体时间 2024 年 4 月,OVH 经过调查后确定了攻击的大致来源并联系了相关厂商,但截止至本文发布时该厂商并未发布任何回应。

归咎于 MikroTik 网络设备:

该公司在网络设备领域还是比较有名的,MikroTik 是拉脱维亚公司,主要生产企业级路由器、交换机、无线接入点等设备。

经过调查 OVH 发现发起攻击的源设备均为 MikroTik 制造云核心路由器设备,这些设备默认情况下会将其界面暴露在公网上,因此容易被自动化爬虫扫描到。

而设备固件长期未更新导致存在安全漏洞,攻击者就可以入侵这些设备并利用其发起攻击,不过实际情况是 MikroTik RouterOS 路由器系统提供带宽测试功能,该功能原本是为企业设计的用作测试网络吞吐量的。

攻击者只需要控制一些被入侵的设备然后同时利用带宽测试功能发起并发请求即可,此时被入侵的设备就会生成数量惊人的数据包。

OVH 联系 MikroTik 希望该公司能够检测并提醒客户升级网络设备固件,避免漏洞被长期利用,对企业来说可以提高安全性,对 OVH 这样的云计算提供商来说也可以减少攻击。

不过 MikroTik 公司并未回应 OVH,不清楚 MikroTik 是否有计划强制升级固件,这种概率较低,毕竟企业级设备未经客户同意升级固件可能导致网络中断引起更多问题。

发起攻击的源 IP 均来自美国:

此次攻击黑客动用了 5000 个源 IP 用来发起 TCP ACK 攻击,其中三分之二的数据包仅通过四个接入点 (PoP) 路由,这四个接入点均位于美国境内,其中三个位于美国西海岸。

暂时不知道发起攻击的是谁,OVH 也没有透露被攻击的客户属于哪个行业,通常情况下游戏等行业因竞争问题会频繁发起恶性攻击,不知道此次被攻击的客户是否也属于游戏行业。

版权声明:

感谢您的阅读,本文由 @山外的鸭子哥 转载或编译,如您需要继续转载此内容请务必以超链接(而非纯文本链接)标注原始来源。原始内容来源:OVH