近日,思科公司披露了其智能软件管理器本地版(SSM On-Prem)中的一个关键漏洞,该漏洞允许未经身份验证的远程攻击者更改任何用户的密码,包括管理员用户的密码。这个漏洞被追踪为 CVE-2024-20419,其严重程度评分为 10 分。

据悉,该漏洞是由于思科 SSM On-Prem 认证系统中密码更改过程执行不当造成的。

据悉,该漏洞是由于思科 SSM On-Prem 认证系统中密码更改过程执行不当造成的。

攻击者可以通过向受影响的设备发送特制的 HTTP 请求来利用这个漏洞。成功利用将允许攻击者以受影响用户的权限访问 Web UI 或 API,从而在未经授权的情况下对设备进行管理控制。

受影响的产品

- 思科 SSM On-Prem

- 思科智能软件管理器卫星版(SSM Satellite)

思科 SSM 卫星版已更名为思科智能软件管理器。对于 7.0 版本之前发布的版本,该产品称为思科 SSM 卫星版。从 7.0 版本开始,它被称为思科 SSM On-Prem。

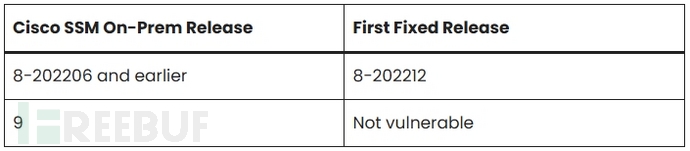

已修复的软件

思科已发布软件更新来解决此漏洞。修复的版本如下:

建议客户升级到适当的软件修复版本以保护其系统安全。

建议客户升级到适当的软件修复版本以保护其系统安全。

此漏洞没有可用的解决方法,思科建议所有管理员升级到修复版本以降低风险。

截至目前,尚未有公开的公告或证据表明此漏洞被恶意利用,思科的产品安全事件响应团队(PSIRT)将继续监控这一情况。

另外,拥有服务合同的客户应通过其常规更新渠道获得安全修复程序,没有服务合同的客户可以联系思科技术援助中心(TAC)以获得必要的更新。

如何检查思科智能软件管理器本地版的版本

访问管理门户

打开一个 Web 浏览器,输入思科 SSM On-Prem 服务器的 IP 地址和端口号。例如,如果 IP 地址是 172.16.0.1,则输入:https://172.16.0.1:8443/admin

登录

使用管理员凭据登录管理门户。

查找系统运行状况部分

登录后,导航到管理门户的“系统运行状况”部分。此部分通常显示的是思科 SSM On-Prem 安装的当前软件发布版本。

参考来源:https://cybersecuritynews.com/cisco-ssm-password-change-vulnerability/

本文为 独立观点,未经允许不得转载,授权请联系FreeBuf客服小蜜蜂,微信:freebee2022