作者论坛账号:fengyutongzhou

最新又遇到一个移动端假冒借贷诈骗APP病毒家族,今天来搞一搞。还是老样子只分析网络行为,过程写的比较啰嗦,主要是分享思路和研究成果,讨论技术问题。此文章无向导,无结论。样本不传,只展示目录结构。环境及工具:夜神模拟器Android9、算法助手、JADX、小黄鸟。

如图所示小黄鸟代理抓包会弹窗,不仅会弹窗,APP自身还不触发联网。

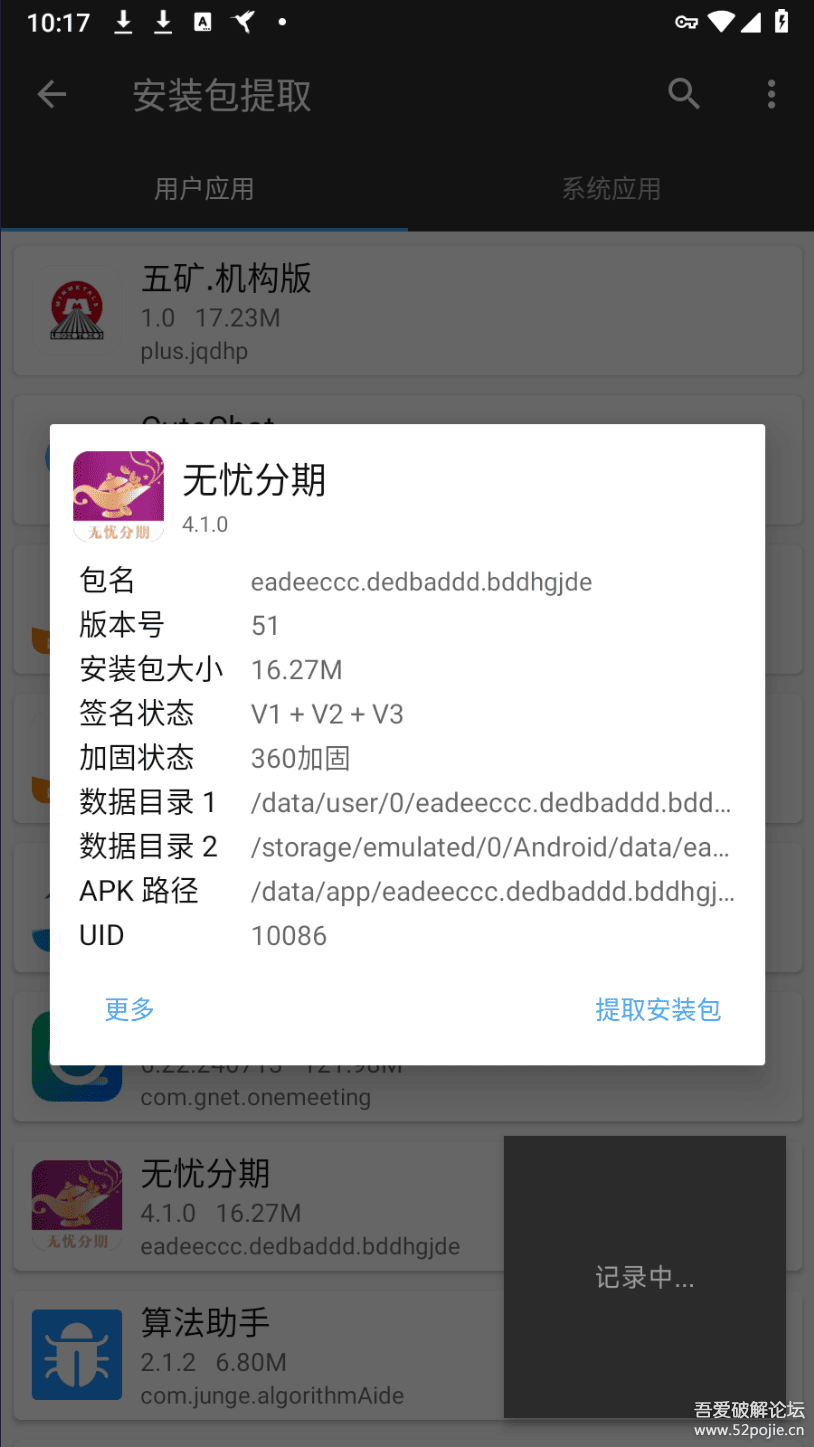

MT管理器查看有壳是360加固。其实可以放弃了,不过换一种渗透思维,尝试找个同族无壳样本不就OK了。

这个同族没壳,开搞。

这是有壳那个样本,显示弹窗的栈是c.k.b.d.a.e.c

这是无壳样本,弹窗栈是c.j.b.d.a.e.c JADX反编译看一下目录结构妥妥的混淆

定位无壳样本弹窗类,c.j.b.d.a.e类

找到方法c,这个方法主要就是判断网络配置,C2398a.f7576a.m2732b先判断ture或flase,ture的话就执行弹窗,下面其他的网络判断操作都不执行,双击m2732b跟进代码。

主要是这里判断是否启用了VPN。 来到最新版算法助手v2.1.2,创建一个HOOK脚本,让c.j.b.d.d.a.b函数无论如何都返回false。就可以了。

来到有壳的样本看效果,拦截c.k.b.d.d.a.b函数,成功。

这下有壳样本也搞定了,看到正常抓包,弹窗也没了。

分析一下网络行为,APP分别去myqcloud、阿里云OSS、亚马逊云,请求了资源文件。先说为什么,其实就是把URL加密后存在云上,主要是隐藏APP服务器地址。或者是进行线路冗余。这段操作有点像之前树蚺家族利用OSS存储服务来隐藏节点。

算法助手HOOK,显示加密的内容为RSA加密。之后拿着密钥和密文来进行解密就可以把所有IP节点解密。

-官方论坛

www.52pojie.cn

👆👆👆

如有侵权请联系:admin#unsafe.sh