导语:腾讯安全威胁情报中心检测到“蓝茶行动”攻击于04月17日进行了更新,此次更新在钓鱼邮件附件中加入了“readme.zip”,解压后是一个恶意的JS文件“readme.js”,同时该js执行过程中还加入了ByPass UAC功能(UAC为Windows自Vista之后引入的安全特性)。

一、背景

腾讯安全威胁情报中心检测到“蓝茶行动”攻击于04月17日进行了更新,此次更新在钓鱼邮件附件中加入了“readme.zip”,解压后是一个恶意的JS文件“readme.js”,同时该js执行过程中还加入了ByPass UAC功能(UAC为Windows自Vista之后引入的安全特性)。

“蓝茶行动”攻击实际上是“永恒之蓝”下载器木马,由于该木马最新的版本在攻击过程中会安装名为“bluetea”的计划任务而被命名。

“永恒之蓝”下载器木马出现于2018年12月,最初利用驱动人生升级通道下载木马感染大量机器,并具备利用“永恒之蓝”漏洞在内网进行快速传播的功能,木马通过在感染机器上植入门罗币挖矿木马获利。

该木马至今处于不断活跃中,自诞生以来已不断更新了一年多,目前该木马已具备多种方法横向扩散的能力:

1.“永恒之蓝”漏洞利用MS17-010。

2. Lnk漏洞利用CVE-2017-846。

3. Office漏洞利用CVE-2017-8570。

3. $IPC爆破。

4. SMB爆破。

5. MS SQL爆破。

6. RDP爆破。

7. 感染可移动盘、网络磁盘。

8. 钓鱼邮件(已使用多种不同诱饵主题:包括使用新冠病毒疫情相关主题)。

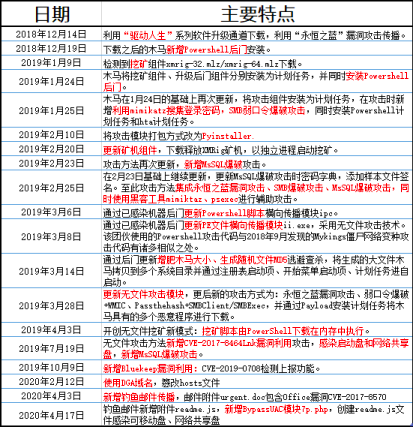

附:永恒之蓝木马下载器主要版本更新列表:

二、详细分析

“永恒之蓝”下载器木马的钓鱼邮件攻击传播功能在2020.04.03开始出现,并且攻击时投递的邮件附件为“urgent.doc”,该文档附带Office漏洞CVE-2017-8570,漏洞触发后执行恶意Powershell代码。https://mp.weixin.qq.com/s/YdoACRlHdQDYS6hjSgx1PA

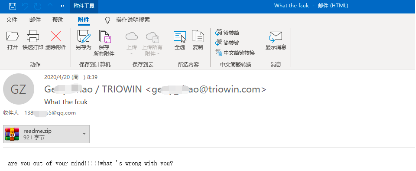

在04.17日检测到的钓鱼邮件中,附件中新增了包含恶意JS代码的压缩包“readme.zip”。邮件主题由之前的新冠肺炎疫情变成了“What the f**k”,邮件内容为:

“are you out of your mind!!!!!what 's wrong with you?”

翻译: “你是不是疯了!!!!!你怎么了?”

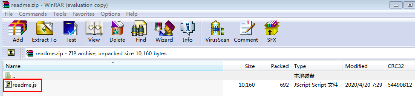

附件压缩包解压文件为“readme.js”。

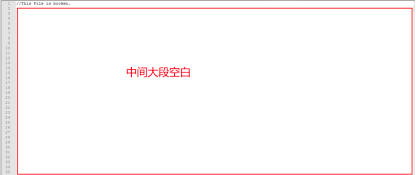

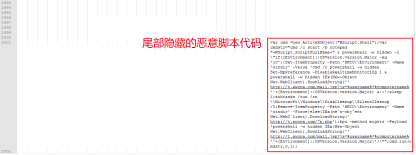

该JS文件开头为“//This File is broken.”,中间被插入大段空白,真正的恶意代码在最尾部。

恶意脚本代码首先利用notepad打开文本,由于显示的局限性,打开的文本框只能看到“//This File is broken.”,病毒以此来迷惑用户,隐藏其恶意行为。

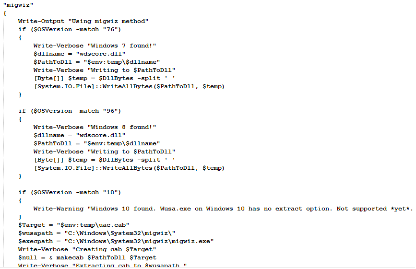

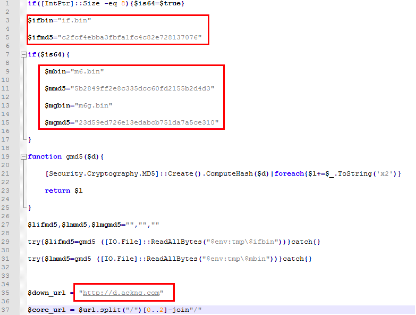

脚本实际上在后台执行Powershell,根据当前系统主版本号判断是否为Win10系统,如果是则直接下载执行:

http[:]//t.awcna.com/mail.jsp?js*%username%*%computername%,如果低于Win10,则通过http[:]//t.awcna.com/7p.php进行ByPass UAC操作,然后再下载执行mail.jsp。

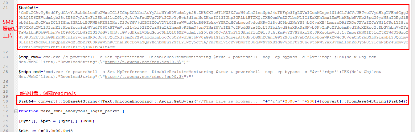

7p.php 中实现了多种Bypass uac方法,此处使用的为通过劫持目标程序: C:\Windows\System32\migwiz\migwiz.exe,使得木马DLL以超级管理员权限执行的方法。

(UAC,为用户帐户控制,是微软在 Windows Vista 以后版本引入的一种安全机制,通过 UAC,应用程序和任务可始终在非管理员帐户的安全上下文中运行,除非管理员特别授予管理员级别的系统访问权限。UAC 可以阻止未经授权的应用程序自动进行安装,并防止无意中更改系统设置。)

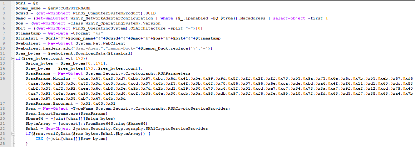

Mail.jsp的内容与之前相同,会会修改hosts文件,将随机产生的DGA域名指向病毒使用的服务器地址,然后安装一个随机名计划任务,执行命令为“PS_CMD”;安装一个名为bluetea的计划任务,执行命令为:“bluetea”,并且将随机名计划任务对应的内容设置为下载和执行http[:]//t.awcna.com/x.js,x.js继续下载和执行x.jsp。

x.jsp负责下载攻击模块if.bin执行传播功能,下载门罗币挖矿模块m6.bin、m6g.bin,并通过Powershell的Invoke-ReflectivePEInjection内存执行XMR挖矿木马,木马下载使用的最新地址已经更换为d.ackng.com。

攻击模块if.bin中除了已经披露过的攻击方法外,在SMB爆破后上传至启动项目录的bat脚本文件中也增加了Bypass UAC代码7p.php。

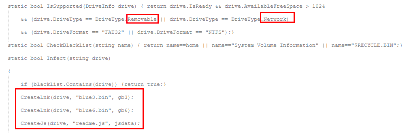

If.bin在感染可移动盘、网络共享磁盘时,除了创建具有CVE-2017-8464漏洞的Lnk文件之外,还会创建创建readme.js(与在钓鱼邮件攻击中使用的相同),该文件可能在用户打开U盘或访问共享磁盘时被误点击运行。

此外,最新的Office漏洞CVE-2017-8570的诱饵文档urgent.doc已经更换为“readme.doc”,并且漏洞触发后执行的代码也添加了与readme.js中相同的Bypass UAC模块7p.php。

三、安全建议

1. 建议企业网管将邮件主题为“What the f**ck”,邮件附件名为“readme.zip”的邮件设置屏蔽;

2. 建议用户不要轻易打开不明来源的邮件附件,对于邮件附件中的文件要格外谨慎运行,如发现有脚本或其他可执行文件可先使用杀毒软件进行扫描;

3. 服务器使用安全的密码策略,特别是IPC$、MSSQL、RDP账号密码,切勿使用弱口令,避免遭遇弱密码爆破攻击。

IOCs

Md5

6965aa9a1ee2b04496d89a6bbcdb37ff

7c029c86ca1aba2d269bc5c43418cc75

a3cf8550866fbaaf8d98566243b78758

Domain

d.ackng.com

t.awcna.com

t.tr2q.com

t.amynx.con

URL

http[:]//d.ackng.com/mg6.bin

http[:]//d.ackng.com/if.bin

http[:]//t.awcna.com/mail.jsp

http[:]//t.awcna.com/x.js

http[:]//t.awcna.com/x.jsp

http[:]//t.awcna.com/7p.php

参考链接

https://mp.weixin.qq.com/s/YdoACRlHdQDYS6hjSgx1PA

https://mp.weixin.qq.com/s/wsi2HvRtG5iIJ70YutsMKQ

如若转载,请注明原文地址:

如有侵权请联系:admin#unsafe.sh