据BleepingComputer消息,朝鲜黑客正使用 Flutter 创建的木马记事本应用程序和扫雷游戏来攻击苹果 macOS 系统,这些应用程序具有合法的苹果开发人员 ID 签名和公证。

这些暂时经过了苹果安全检查的应用涉及窃取加密货币,与朝鲜黑客长期在金融盗窃方面的兴趣一致。根据发现该活动的 Jamf Threat Labs 的说法,该活动看起来更像是一场绕过 macOS 安全的实验,而不是一场成熟且高度针对性的操作。

从 2024 年 11 月开始,Jamf 在 VirusTotal 上发现了多个应用程序,这些应用程序对所有 AV 扫描似乎完全无害,但展示了“第一阶段”功能,连接到与朝鲜行为者相关的服务器。

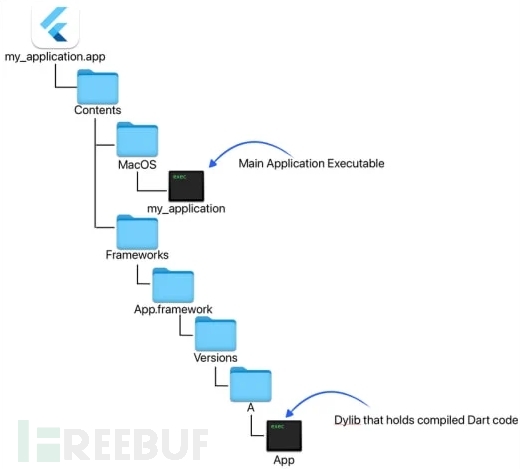

这些应用程序均使用谷歌的 Flutter 框架为 macOS 构建,该框架使开发人员能够使用以 Dart 编程语言编写的单个代码库为不同的操作系统创建本地编译的应用程序。

Jamf研究人员表示,攻击者在基于 Flutter 的应用程序中嵌入恶意软件并非闻所未闻,但却是第一次看到攻击者使用它来攻击 macOS 设备。

由于嵌入在动态库 (dylib) 中,该库由动态库 (dylib) 在运行时加载,使用这种方法不仅为恶意软件开发者提供了更多功能,而且还使恶意代码更难检测。

Flutter 应用程序布局

Flutter 应用程序布局

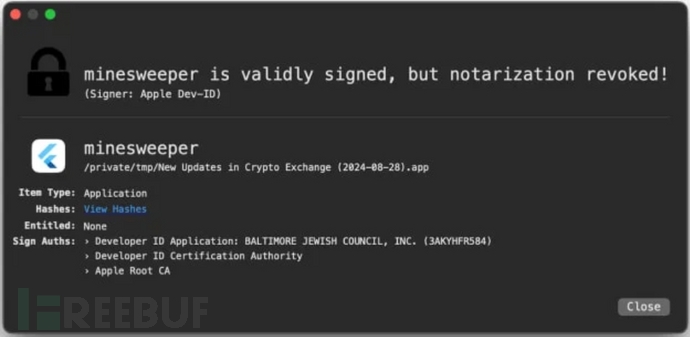

在进一步分析其中一款名为 New Updates in Crypto Exchange (2024-08-28)的应用程序时,Jamf 发现 dylib 中的混淆代码支持 AppleScript 执行,使其能够执行从命令和控制 (C2) 服务器发送的脚本。该应用程序打开了一个适用于 macOS 的扫雷游戏,其代码可在 GitHub 上免费获得。

Jamf 发现的 6 个恶意应用程序中有 5 个具有用合法的开发人员 ID 签名,并且恶意软件已通过公证,这意味着这些应用程序被苹果的自动化系统扫描并被认为安全。

经过安全签名、带有木马的扫雷游戏

经过安全签名、带有木马的扫雷游戏

Jamf 还发现了两款基于 Golang 和 Python 变体的应用,两者都向一个已知的与朝鲜有关联的域 "mbupdate.linkpc[.]net "发出网络请求,并具有脚本执行功能。

目前苹果已经撤销了 Jamf 发现的应用程序签名,因此这些应用如果加载到最新的 macOS 系统上将无法绕过 Gatekeeper 防御。

然而,目前尚不清楚这些应用程序是否曾经用于实际操作,或者仅用于“在野”测试中,以评估绕过安全软件的技术。

参考来源:

North Korean hackers create Flutter apps to bypass macOS security

本文为 独立观点,未经允许不得转载,授权请联系FreeBuf客服小蜜蜂,微信:freebee2022