免责声明:请勿利用文章内的相关技术从事非法测试,由于传播、利用此文所提供的信息或者工具而造成的任何直接或者间接的后果及损失,均由使用者本人负责,所产生的一切不良后果与文章作者无关。该文章仅供学习用途使用。

1

Start

又到年底冲刺的阶段了,各种众测,攻防演练项目也都接踵而来。好久没有水文章了,今天来冒个泡,记录一下最近一个项目从最初的404页面如何一步一步RCE的,没有一丁点华丽的手法,全是思路,你会你也行。

2

Action

故事的最开始,是一个普通的不能再普通的404页面……

如果铁铁稍微有点基础,无论是从那醒目的“Whitelabel Error Page”几个大字还是绿叶子图标,都应该很快就能意识到,这是一个经典spring框架的404报错页面,如果不熟悉的宝子们也不要担心,随便找一个指纹识别工具也能精准得定位spring框架(斯叔这里用的是EHole扫描指纹的工具,github链接:https://github.com/EdgeSecurityTeam/EHole)。

既然碰到了老熟人spring框架,如猎人般敏锐的嗅觉驱使着我掏出了珍藏三十年的spring接口目录字典,直接关门放dirsearch!

python3 dirsearch.py -u http://xxx/ -w spring.txt -i 200 欧吼,喜提水洞一个swagger未授权访问/接口信息泄露

到这里就结束了吗?Of course not!既然系统接口都送上门了,不测一测这些api接口是不是有点太不尊重人家了。

那么问题来了,api接口怎么测呢?一个一个构造数据包也太累了吧。。。没关系,斯叔早就给你准备好了:保姆级教程教你玩转API渗透测试

这里斯叔就是用的swagger+xray的法子,直接就是续上一杯卡布奇诺,大叫一声:洞来!!!

喝杯水的功夫,然后就来了一个sql注入+三个任意文件读取。

下面做一个无情的漏洞复现工具就好了

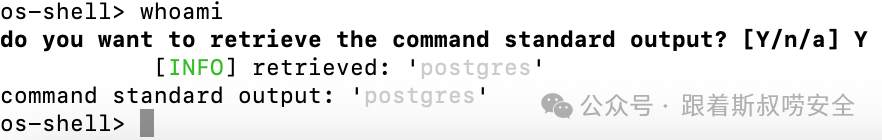

等等,sqlmap跑出来了什么?stacked queries?堆叠注入?事情逐渐变得有趣起来

直接一手--os-shell看看实力,拿下(可惜不是root权限)。

通篇下来,没什么手法,都是很普通的操作,一步一步rce全是环环相扣的思路。漏洞就摆在哪里,思路会了你也行,挖洞像喝水一样简单。

3

End

如果你是一个长期主义者,欢迎加入我的知识星球,我们一起往前走,每日都会更新,精细化运营,微信识别二维码付费即可加入,如不满意,72 小时内可在 App 内无条件自助退款

往期回顾

如有侵权请联系:admin#unsafe.sh