阅读: 0

一、漏洞概述

北京时间6月2日晚,绿盟科技监测到有研究人员公布了SMBv3协议远程代码执行漏洞(CVE-2020-0796)远程利用的PoC代码,极大的增加了该漏洞的潜在危害,建议还未修复漏洞的用户尽快采取措施进行防护。

Microsoft Server Message Block 3.1.1(SMBv3)协议在处理某些请求的方式中存在代码执行漏洞。攻击者可以精心构造数据包发送到SMB服务器,无需经过身份验证,即可在目标服务器上执行任意代码。攻击者可通过部署一台恶意SMB v3服务器,并诱导用户(客户端)连接到该服务器,一旦目标用户连接,即可在计算机上执行攻击者自定义的恶意代码。由于上述漏洞与WannaCry(2017年5月“永恒之蓝”)漏洞较为相似,易被蠕虫利用传播恶意程序,可能会成为恶意软件和攻击者广泛利用的漏洞。

参考链接:

https://portal.msrc.microsoft.com/en-US/security-guidance/advisory/CVE-2020-0796

二、影响范围

受影响版本

- Windows 10 Version 1903 for 32-bit Systems

- Windows 10 Version 1903 for ARM64-based Systems

- Windows 10 Version 1903 for x64-based Systems

- Windows 10 Version 1909 for 32-bit Systems

- Windows 10 Version 1909 for ARM64-based Systems

- Windows 10 Version 1909 for x64-based Systems

- Windows Server, version 1903 (Server Core installation)

- Windows Server, version 1909 (Server Core installation)

三、时间线

3月10日:微软发布安全通告ADV200005,称SMBv3协议在处理某些请求的方式中存在代码执行漏洞,并提供了缓解措施。

3月11日:国外某厂商针对该漏洞发布安全防护规则更新。

3月11日:绿盟科技发布微软SMBv3协议远程代码执行漏洞(CVE-2020-0796)通告。

3月12日:微软正式发布CVE-2020-0796安全通告和漏洞修复补丁。

3月13日:绿盟科技发布微软SMBv3协议远程代码执行漏洞(CVE-2020-0796)处置手册。绿盟科技第一时间复现了导致系统蓝屏的漏洞利用程序:

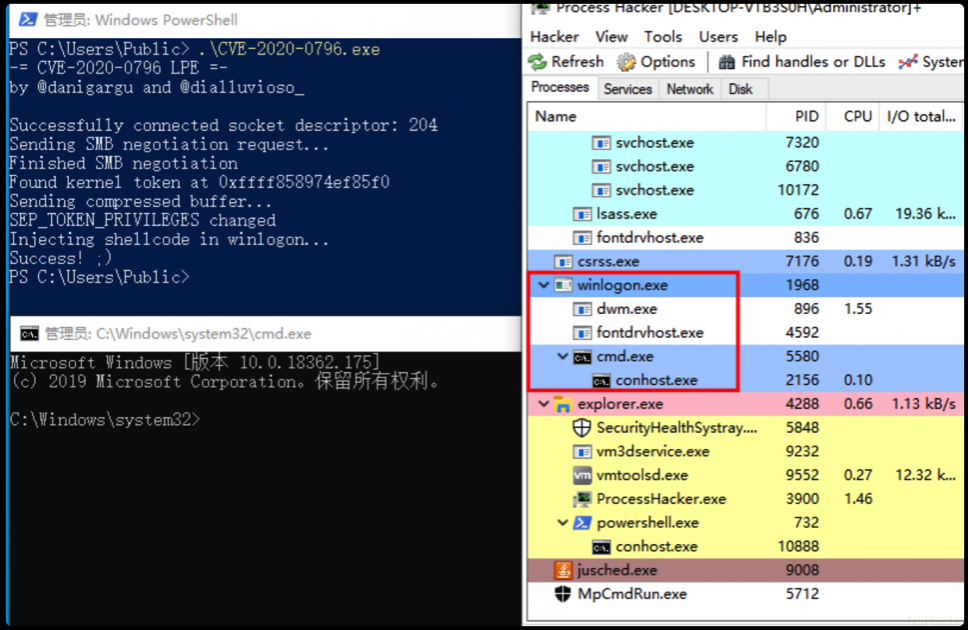

3月30日:绿盟科技监测到该漏洞本地提权PoC流出。

3月31日:绿盟科技复现本地提权利用并发布PoC情报。

4月14日:有国外研究者发布疑似漏洞利用EXP演示视频,链接:

https://twitter.com/RicercaSec/status/1249904222490918917

6月2日:绿盟科技监测到研究人员公布此漏洞远程利用代码,现实威胁提升。

6月3日:绿盟科技发布该漏洞远程利用PoC公开通告。

四、漏洞检测

4.1 系统版本检测

检查是否使用1903或1909操作系统版本:

(1)右键点击左下角Windows图标,选择“设置”;

(2)点击“系统”,选择左侧的 “关于”选项卡;

(3)查看“Windows规格”中的“版本号”,如果版本号显示为1903或1909,则证明受此漏洞影响,建议立即安装补丁。

4.2 补丁检测

在受影响范围内的操作系统中,可执行以下命令查看补丁安装的情况。

systeminfo | findstr KB4551762 |

命令执行结束后如果没有查询到KB4551762补丁,则该系统存在安全风险。

4.3 工具检测

此漏洞在网上已有公开的检测工具,经验证下列脚本可对SMB版本进行检测,相关用户可自行选择下载使用。

Python检测脚本

下载链接:

https://github.com/ollypwn/SMBGhost/blob/master/scanner.py

Nmap检测脚本(nse脚本)

下载链接:

https://github.com/cyberstruggle/DeltaGroup/blob/master/CVE-2020-0796/CVE-2020-0796.nse

Powershell检测脚本

下载链接:

https://github.com/T13nn3s/CVE-2020-0976/blob/master/CVE-2020-0796-Smbv3-checker.ps1

注:由于此检测方式原理为对SMBv3版本进行检测,因此在安装官方补丁后,可能会出现误报的情况。

4.4 产品检测

绿盟科技远程安全评估系统(RSAS)与网络入侵检测系统(IDS)、威胁探针(UTS)已具备对此漏洞(CVE-2020-0796)的扫描与检测能力,请有部署以上设备的用户升级至最新版本。

| 升级包版本号 | 升级包下载链接 | |

| RSAS V6 系统插件包 | V6.0R02F01.1712 | http://update.nsfocus.com/update/downloads/id/103169 |

| IDS | 5.6.9.22154 | http://update.nsfocus.com/update/downloads/id/103167 |

| IDS | 5.6.10.22154 | http://update.nsfocus.com/update/downloads/id/103168 |

| UTS | 5.6.10.22154 | http://update.nsfocus.com/update/downloads/id/103172 |

关于RSAS的配置指导,请参考如下链接:

https://mp.weixin.qq.com/s/aLAWXs5DgRhNHf4WHHhQyg

五、漏洞防护

5.1 补丁更新

微软官方已针对该漏洞发布了安全补丁KB4551762,建议受影响用户开启系统自动更新安装该补丁进行防护。

注:由于网络问题、计算机环境问题等原因,Windows Update的补丁更新可能出现失败。用户在安装补丁后,应及时检查补丁是否成功更新。右键点击桌面左下角的Windows图标,选择“设置(N)”,选择“更新和安全”-“Windows更新”,查看该页面上的提示信息,也可点击“查看更新历史记录”查看历史更新情况,确认其中是否包含“KB4551762”

若出现未成功安装更新补丁的情况,可从官网下载离线安装包进行更新,下载链接如下:

https://www.catalog.update.microsoft.com/Search.aspx?q=KB4551762

5.2 临时防护措施

若相关用户暂时无法安装补丁,可通过下列措施进行缓解:

5.2.1 禁用SMBv3压缩

方法一:使用以下PowerShell命令禁用压缩功能,以阻止未经身份验证的攻击者利用SMBv3 服务器的漏洞。

Set-ItemProperty -Path "HKLM:\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters" DisableCompression -Type DWORD -Value 1 -Force |

用户可通过以下PowerShell命令撤销禁用压缩功能

Set-ItemProperty -Path "HKLM:\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters" DisableCompression -Type DWORD -Value 0 -Force |

方法二:右键点击桌面左下角的Windows图标,在弹出菜单中选择“运行”菜单项,在弹出的运行框中输入regedit,打开注册表编辑器。

在 “HKLM\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters”目录中添加一个DWORD类型的注册表项DisableCompression ,数值为1。

如需撤销禁用SMBv3压缩功能,将该注册表项数值修改为0或删除注册表项即可。

注:利用以上方法进行更改后,无需重启即可生效;以上方法仅可用来防护针对SMB服务器(SMB SERVER)的攻击,无法对SMB客户端(SMB Client)进行防护。

5.2.2 设置防火墙策略

在边界防火墙做好安全策略,禁止139和445端口对外部开放,详情可参考微软官方指南:

https://support.microsoft.com/zh-cn/help/3185535/preventing-smb-traffic-from-lateral-connections

5.3 产品防护

针对此漏洞,绿盟科技网络入侵防护系统(IPS)已发布规则升级包,请相关用户升级规则,以形成安全产品防护能力。安全防护产品规则版本号如下:

| 安全防护产品版本 | 升级包版本号 | 升级包下载链接 |

| IPS规则5.6.9升级包 | 5.6.9.22154 | http://update.nsfocus.com/update/downloads/id/103167 |

| IPS规则5.6.10升级包 | 5.6.10.22154 | http://update.nsfocus.com/update/downloads/id/103168 |

产品规则升级的操作步骤详见如下链接:

IPS:https://mp.weixin.qq.com/s/JsRktENQNj1TdZSU62N0Ww

5.4 平台监测

绿盟企业安全平台(ESP)与绿盟智能安全运营平台(ISOP)已经具备针对Windows SMBv3客户端/服务器远程代码执行漏洞(CVE-2020-0796)的检测能力,部署有绿盟科技平台类产品的用户,可实现对此漏洞的平台监测能力。

| 安全平台 | 升级包/规则版本号 |

| ESP(绿盟企业安全平台解决方案) | ESP平台规则无需升级。若已安装绿盟IPS设备,请升级IPS规则至5.6.10.22154或者5.6.9.22154版本及以上即可。 |

| ISOP(绿盟智能安全运营平台) | 利用规则升级包升级attack_rule.1.0.0.0.207104.dat |