2024-10-16 18:26:0 Author: mp.weixin.qq.com(查看原文) 阅读量:3 收藏

-赛博昆仑漏洞安全通告-

漏洞描述

WebLogic是美国Oracle公司出品的一个application server,确切的说是一个基于JAVAEE架构的中间件,WebLogic是用于开发、集成、部署和管理大型分布式Web应用、网络应用和数据库应用的Java应用服务器。将Java的动态功能和Java Enterprise标准的安全性引入大型网络应用的开发、集成、部署和管理之中。

近日,赛博昆仑CERT监测到WebLogic T3/IIOP 反序列化漏洞(CVE-2024-21216)。未经身份验证的攻击者可以利用该漏洞在远程的WebLogic服务器上执行任意代码,从而获取到远程服务器的权限。该漏洞并不需要出网,不受JDK版本限制。

漏洞名称 | WebLogic T3/IIOP 远程代码执行漏洞 | ||

漏洞公开编号 | CVE-2024-21216 | ||

昆仑漏洞库编号 | CYKL-2024-018902 | ||

漏洞类型 | 反序列化 | 公开时间 | 2024-10-16 |

漏洞等级 | 高危 | 评分 | 9.8 |

漏洞所需权限 | 无权限要求 | 漏洞利用难度 | 低 |

PoC状态 | 未知 | EXP状态 | 未知 |

漏洞细节 | 未知 | 在野利用 | 未知 |

WebLogic Server 12.2.1.4.0

WebLogic Server 14.1.1.0.0

无需任何利用条件

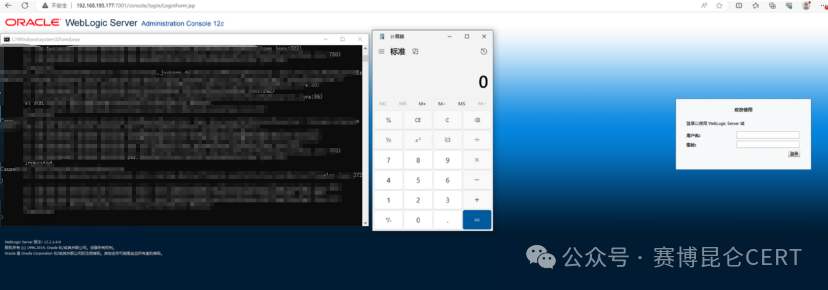

目前赛博昆仑CERT已确认漏洞原理,复现截图如下:

复现版本为 36805124;WLS PATCH SET UPDATE 12.2.1.4.240704

目前,官方已发布修复建议,建议受影响的用户尽快安装最新补丁。

下载地址:https://support.oracle.com/

赛博昆仑支持对用户提供轻量级的检测规则或热补方式,可提供定制化服务适配多种产品及规则,帮助用户进行漏洞检测和修复。

赛博昆仑CERT已开启年订阅服务,付费客户(可申请试用)将获取更多技术详情,并支持适配客户的需求。

https://www.oracle.com/security-alerts/cpuoct2024.html

2024年10月16日,官方发布通告

2024年10月16日,赛博昆仑CERT公众号发布漏洞风险通告

如有侵权请联系:admin#unsafe.sh