英国广播公司(BBC)发布的一份报告称,汽车制造商本田遭受了网络攻击,随后该公司在Twitter上证实了这一消息。另一个同样在Twitter上披露的类似攻击事件是袭击了Edesur SA,这是阿根廷Enel旗下的一家公司,该公司在布宜诺斯艾利斯市从事能源分配业务。

英国广播公司(BBC)发布的一份报告称,汽车制造商本田遭受了网络攻击,随后该公司在Twitter上证实了这一消息。另一个同样在Twitter上披露的类似攻击事件是袭击了Edesur SA,这是阿根廷Enel旗下的一家公司,该公司在布宜诺斯艾利斯市从事能源分配业务。

根据网上公布的样本,这些事件可能与EKANS / SNAKE勒索软件家族有关。在这篇文章中,我们回顾了有关这种勒索软件的相关信息以及到目前为止我们能够进行的分析。

勒索软件的目标

安全研究人员Vitali Kremez首次公开提及EKANS勒索软件的时间可以追溯到2020年1月,那时Vitali Kremez 分享了有关使用GOLANG编写的新型勒索软件的信息。

安全公司Dragos 在此博客中做出详细介绍。

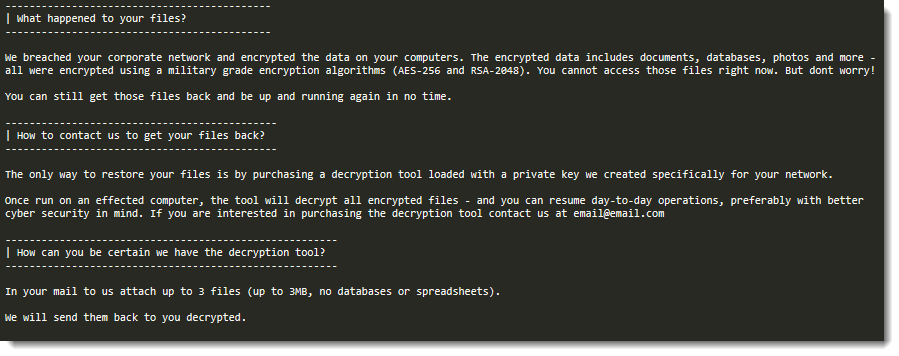

图1:EKANS赎金记录

6月8日,一位研究人员分享了勒索软件的样本,这些样本据说是针对本田和Enel的。在我们开始查看代码时,我们有了一些发现,证实了这种可能性。

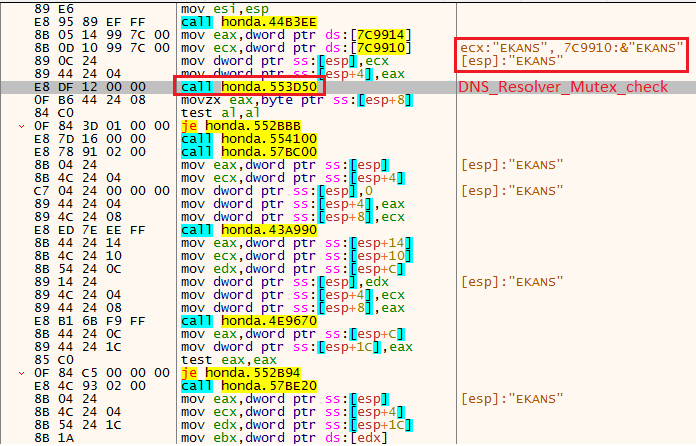

图2:互斥检查

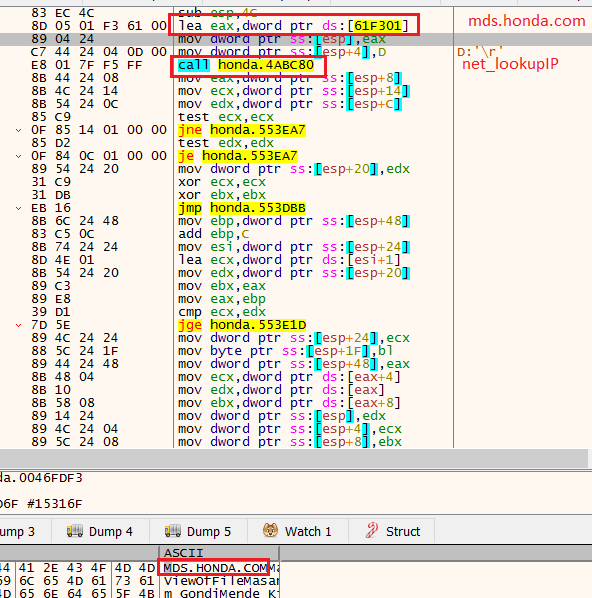

当恶意软件执行时,它将尝试解析为硬编码的主机名(mds.honda.com)。只有这样做时,文件加密才会开始。同样的逻辑,有一个特定的主机名是与攻击Enel的勒索软件相对应的。

图3:负责执行DNS查询的功能

目标:本田

· 解析内部域名:mds.honda.com

· 赎金电子邮件:CarrolBidell @ tutanota [。] com

目标:Enel

· 解析内部域:enelint.global

· 赎金电子邮件:CarrolBidell @ tutanota [。] com

远程桌面协议(RDP)可能是攻击的媒介

两家公司都有一些带有远程桌面协议(RDP)访问权限的计算机公开(请参阅此处)。RDP攻击是勒索软件操作的主要切入点之一。

· 公开的RDP:/AGL632956.jpn.mds.honda.com

· 暴露的RDP:/IT000001429258.enelint.global

不过,这些仅仅是推测,不能完全肯定这就是威胁行为者攻击的方式。只有进行适当的内部调查,才能确切的确定攻击者是如何破坏网络的。

检测

我们通过创建一个伪造的内部服务器来测试在实验室中公开提供的勒索软件样本,该服务器将响应恶意软件代码使用预期的IP地址进行的DNS查询。然后,我们对Malwarebytes Nebula(我们面向企业的基于云的端点保护)进行了据称与本田相关的样本测试。

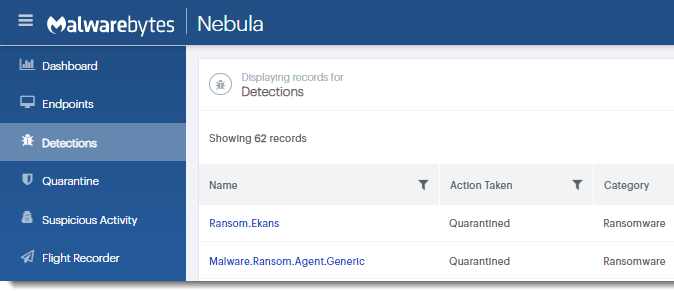

图4:Malwarebytes Nebula仪表板显示检测结果

尝试执行时,我们检测有效负载为“ Ransom.Ekans”。为了测试我们的另一个保护层,我们还禁用了(不建议)恶意软件保护,以使行为引擎发挥作用。我们的反勒索软件技术能够在不使用任何签名的情况下隔离恶意文件。

勒索软件团伙丝毫没有怜悯之心,即使在这个应对新冠疫情的特殊时期,他们扔继续以大型公司为目标,从而勒索巨额资金。

目前,远程桌面协议(RDP)已被人们称为是攻击者最喜欢的突破点。但是,我们最近还了解到一个允许远程执行的新的SMB漏洞。对于防御者而言,重要的是要正确保护所有资产,对其漏洞及时修补,杜绝其公开暴露。

如果我们发现新的相关信息,我们将更新此博客文章。(持续报道请参照原文)

IOCs

本田相关样品:

d4da69e424241c291c173c8b3756639c654432706e7def5025a649730868c4a1

mds.honda.com

Enel相关的样本:

edef8b955468236c6323e9019abb10c324c27b4f5667bc3f85f3a097b2e5159a

enelint.global

本文翻译自:https://blog.malwarebytes.com/threat-analysis/2020/06/honda-and-enel-impacted-by-cyber-attack-suspected-to-be-ransomware/如若转载,请注明原文地址

如有侵权请联系:admin#unsafe.sh