安全分析与研究

专注于全球恶意软件的分析与研究

前言

笔者从事恶意软件研究十几年了,从05年上大学开始对计算机的病毒研究感兴趣,到后面一直从事与恶意软件相关的工作,涉及到多个不同的平台,分析研究过的恶意软件家族笔者自己都数不清了,这么多年在笔者的电脑硬盘里面全是这十几年来研究和收集的各种恶意软件家族样本、分析技术与技巧笔记、以及与恶意软件相关的各种技术资料等。

以前笔者常戏称自己的电脑是“养马场”,因为里面全是各种病毒木马样本,包含了各种各样的恶意软件家族,这些样本包含Windows、Linux(Android)、Mac(iOS)等各种不同的平台。

笔者平时的工作与爱好就是分析与研究最新的出现的一些恶意软件样本,通过分析这些最新的恶意软件样本,了解黑客组织的最新的攻击动态与攻击策略,经常关注笔者公众号的朋友应该对笔者比较了解,如果有不了解笔者的,可以去看笔者之前写的两篇相关文章,里面有对笔者更详细的介绍。

笔者今天带大家一起来回顾一下恶意软件这些年的发展历史,以及恶意软件未来的发展趋势预测和研究意义,同时笔者也给大家分享一些相关恶意软件的学习资料,因为恶意软件包含的东西实在太多了,没办法通过一两篇文章就能介绍很完整,笔者研究了十几年,每天都还在学习研究各种新型恶意软件的攻击技术,因为恶意软件一直在不断的更新变种,需要持续不断的分析与研究。

发展

笔者参考了之前Fortinet发的一篇文章,整理了一个恶意软件的时间发展图,如下所示:

从上面恶意软件的发展历史,我们可以很明显的发现恶意软件的发展规率,基本每个时代都会出现一些时代特有的恶意软件家族,这些新型的恶意软件家族也标志着时代科技进步的发展过程。

最开始的恶意软件比较单一,只有病毒、蠕虫这些早期的种类,这种类型的恶意软件与生物病毒非常类似,主要是感染计算机程序,同时在计算机与计算机之间进行传播,主要是感染和传播,所以十几年前大家通常会说计算机病毒,反病毒软件等,随着时代的发展,现在的恶意软件包含的种类太多了,所以再单纯的叫“病毒”已经不完全准确了,现在大家听到的“病毒”,通常指的就是恶意软件,大家理解的通常意义上的“病毒”已经成为了恶意软件的一个种类,现在全球主流的一些恶意软件家族,笔者认为主要分为以下几类:

通过上面的恶意软件家族分类,可以很明显的发现,现在的恶意软件种类真的是多种多样,早期的计算机操作系统以DOS系统为主,那个时代的恶意软件主要以COM感染型病毒为主,这些COM感染型病毒主要功能就是感染计算机系统中的COM文件格式的程序,随着计算机网络技术的发展,就出现了一些可以在计算机与计算机之间进行传播的蠕虫病毒,同时还有一些通过电子邮件和系统漏洞进行传播的蠕虫病毒,后面随着Windows95/98系统的出现,病毒开始感染系统PE文件,当时最经典的病毒应该就是CIH病毒了,这个时代的恶意软件开发者应该还没有太多的“功利”心,随着计算机系统和网络的发展,越来越多的游戏和应用软件被开发出来,恶意软件作者看到了一些“利益”所在,于是各种盗号木马后门下载器程序,开始流行起来。

后面又出现了一些Rootkit类型的下载器家族,同时RAT(远控)类的恶意软件也在那个时代变的非常流行,这些都是些陈芝麻烂谷子的事了,有兴趣的可以去读笔者之前写的一些文章,里面有一些介绍,最近几年随着虚拟货币的不断发展与壮大,以虚拟货币为主的两大恶意软件:勒索病毒和挖矿病毒,几乎已经席卷全球,前些年干这两大生意的黑灰产黑客团伙估计已经赚的盆满钵满,现在这两大主流的恶意软件仍然在全球非常流行,尤其是勒索病毒攻击活动,已经在全球的一些国家威胁里面上层到了国家安全层面,因为勒索病毒的攻击会启动国家级的紧急应急响应策略。

趋势

上面简单讲了恶意软件的发展,到现在为止恶意软件的发展已经五十年了,未来恶意软件还会一直存在,只要有黑客组织的存在,就一定会有恶意软件,不同时代的恶意软件可能表现形式不一样,攻击目标和攻击方法不同。

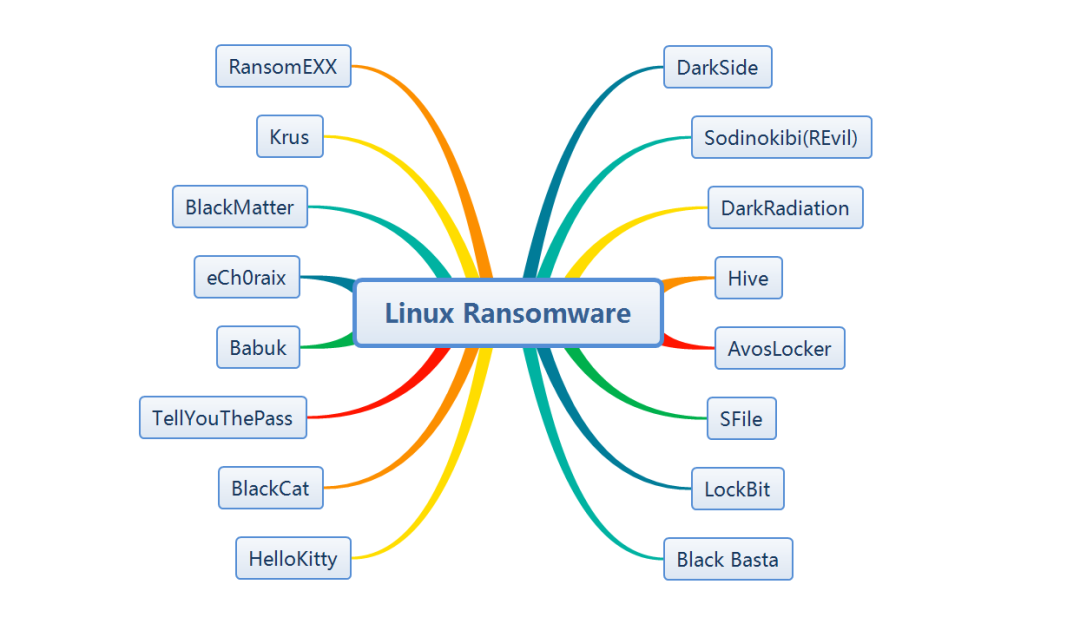

前些年的勒索病毒黑客攻击主要以windows平台为主,随着最近几年云计算的发展,越来越多的勒索病毒黑客组织开始开发基于Windows和Linux双平台的勒索病毒样本,Linux平台上之前主流的恶意软件家族以挖矿木马和僵尸网络木马为主,可以预测在未来基于Linux平台的勒索病毒家族会越来越多,目前全球已知的一些主流的针对Linux平台的勒索病毒家族,如下所示:

同时随着物联网IOT基础设施的不断完善,Mirai源代码的泄露等原因,现在IOT类的僵尸网络家族也是越来越多,这些家族都有各种不同的CPU架构的恶意软件家族样本,包含MIPS架构,ARM架构等。

最近几年全球网络安全形势非常严峻,前段时间俄乌网络战其实已经标志着全球网络安全战早已经打响,通过一些破坏型的恶意软件,来攻击破坏另一个国家的基础设施可能会成为一种新的战争形式。

分享

好了,上面说了那么多,也许有一些人也对恶意软件研究有兴趣,就给大家整理分享一些笔者之前整理的一些恶意软件研究的学习文章与心得给大家吧。

1.恶意软件分析如何入门?

2.恶意软件分析环境与工具

4.如何成为一名专业的恶意软件研究人员?

随着未来各种平台的不断增多,各种新型的恶意软件将会无处不在,黑客组织也在不断开发研究新型的恶意软件做为网络攻击的武器,未来会需要更多专业的恶意软件研究人员,当你迷茫的时候,可以读下笔者的这篇文章,也许能给你一点帮助

笔者在之前的年度总结中都有提到最近两年最流行的恶意软件家族,包含各种黑产、勒索以及APT攻击样本等,有兴趣可以去复习一下。

如果对恶意软件分析与研究感兴趣的,可以加入笔者的知识星球,同时加入全球安全分析与研究中心微信群,一起学习与讨论恶意软件相关的知识。

总结

安全行业发展了几十年了,不同的时期总是会出现各种新概念、新名词、新平台、新技术,让人眼花缭乱,然而不管哪个时期,恶意软件攻击活动却从来没有停止过,现在的恶意软件已经无处不在,防不甚防,涉及到各种不同的平台,不同的攻击手法,不同的攻击目标。

全球每天都会有各种新的攻击样本出现,这些攻击样本被运用到各种不同的攻击活动当中,包含各种黑灰产攻击、勒索攻击、APT攻击等,不管安全行业如何发展,不管出现多少新的概念,新名词,新技术,新平台,最基础最核心的安全问题,永远会一直存在,可能会有不同的表现形式,不同的攻击方法,同时会有不同的攻击样本,只要有黑客的存在,有利益的地方,就会有各种不同类型的恶意软件出现,有人会问,为啥要去分析和研究这些最新的恶意软件,我们通过AI技术来协助我解答这个问题:

1.早期预警与情报共享,通过对全球恶意软件的监测和分析,能够第一时间发现新型威胁的蛛丝马迹,并及时将相关信息共享给安全厂商,使其提前做好准备,在新型威胁大规模爆发前就着手研发应对措施,增强抵御能力。

2.深度技术剖析,对新型恶意软件进行深入的技术剖析,包括其代码结构、加密算法、传播机制、攻击向量等,为安全厂商研发更有效的检测和防御技术提供详细的技术参考,帮助安全厂商开发出高精度的威胁检测模型和防护策略。

3.攻击趋势与模式研究,通过长期追踪研究各种黑产、勒索、APT攻击等黑客网络攻击的使用的攻击武器、攻击技术和攻击样本,使安全厂商能准确把握新型威胁的发展方向和特点,从而有针对性地调整研发方向,提前布局新技术、新方法,如改进入侵检测系统、完善数据加密机制等,以应对不断变化的攻击手段。

4.漏洞发现与修复建议,通过分析恶意软件中可能包含的新型漏洞,可以及时发现新型威胁所利用的软件、系统漏洞等安全弱点,安全厂商可据此快速研发漏洞补丁和修复方案,同时优化产品的漏洞检测和防范功能,防止攻击者利用这些漏洞入侵用户系统,降低新型威胁带来的风险。

5.促进技术创新与合作,通过分析最新的恶意软件,这些安全分析成果可以为安全厂商提供了新的研究思路和方向,推动安全技术的创新与优化,还促进了安全厂商之间、安全厂商与其他相关机构之间的合作与交流,共同研发应对新型威胁的新技术、新方案,形成强大的行业合力,提升整个网络安全行业对新型威胁的应对水平 。

恶意软件研究工作包含的内容实在是太多了,需要从业人员不断的学习与进步,与时俱进,因为随着时代的发展,会出现各种新型的恶意软件家族,这些新的恶意软件家族会包含各种新的攻击技术,黑客组织在不断的发展进步,安全研究人员也需要不断的进步才行。

如果读者朋友们有遇到什么新型的恶意软件,可以通过微信打包发给我也可以发送到我,感谢提供最新样本给我的朋友们。

安全分析与研究,专注于全球恶意软件的分析与研究,深度追踪全球黑客组织攻击活动,欢迎大家关注,获取全球最新的黑客组织攻击事件威胁情报。

王正

笔名:熊猫正正

恶意软件研究员

长期专注于全球恶意软件的分析与研究,深度追踪全球黑客组织的攻击活动,擅长各种恶意软件逆向分析技术,具有丰富的样本分析实战经验,对勒索病毒、挖矿病毒、窃密、远控木马、银行木马、僵尸网络、高端APT样本都有深入的分析与研究

如有侵权请联系:admin#unsafe.sh