攻击者总是会根据用户的趋势做出改变,我们对智能手机的依赖程度越高,它们成为攻击目标的几率就越大。随着人们将Android和iOS设备用于工作、通信、社交媒体、旅行以及金融和医疗保健等重要服务,智能手机已成为网络犯罪分子的热门目标。

CrowdStrike情报部门副总裁Adam Meyers说:从攻击的角度来看,恶意软件进入移动设备的方式有很多种,各种各样的攻击者在不停的攻击着智能手机。

网络犯罪分子使用的移动恶意软件种类繁多,CrowdStrike将其分为五类:远程访问工具(RAT),它是对移动设备最全面的威胁。此外还有银行木马、移动勒索软件、加密挖掘恶意软件和广告诈骗。

Meyers说,攻击者将恶意软件带入智能手机的最常见方式之一是通过后门应用商店和移动应用程序,这已经成为“一个非常普遍的威胁载体”。还有一些情况是,攻击者试图通过发送钓鱼文本或电子邮件来说服用户下载应用程序,这些文本或电子邮件会链接到受攻击者控制的网站上的APK文件。同时,更有针对性的攻击可能会试图破坏合法网站来托管恶意应用程序,如果攻击者知道受害者的浏览习惯,则成功的可能性会更大。

攻击者在成功入侵后可能会留下一些线索。在一些情况下,您的手机可能会有威胁提示,但有的时候则不会提示。在这里,移动安全专家将分享一些危险信号,这些信号可能代表着有可疑活动,我们则要多加留意。

1.电池寿命突然缩短

电池使用量的急剧增加可能意味着有可疑活动。例如,一些常见于Android设备上的恶意软件会在后台启动一项服务,以在用户不知情的情况下悄悄地消耗GPS定位等数据。

Lookout安全解决方案高级经理Stephen Banda说:“很快您就会觉得,手机会从原来待机一整天的时间,到仅能持续到中午,手机就几乎没电了。不出意外的话,您手机中可能存在恶意软件,并且正在运行消耗电池电量的进程。”

您可以通过在iOS或Android设备上打开电池设置进行检查,查看不同应用程序的耗电量。检查百分比有助于确定任何有问题的应用程序,以便将其删除。

2.应用程序权限过大

除非获得用户许可,否则移动应用程序将无法使用某些类型的数据。安全专家提醒智能手机所有者检查他们使用的每个应用程序的权限设置,并确保授予的权限是合情合理的。Synopsys的高级安全顾问Nikola Cucakovic解释说,例如,一个游戏应用程序不应阅读短信或处理拨出的电话。

Cucakovic说:“通常情况下,除非授予其权限,否则应用程序是不能运行。故此,许多用户(尤其是那些安全意识薄弱用户)往往会为了便利,不假思索的同意所有权限授予,而不考虑某个特定应用程序索要权限可能带来的潜在威胁。”

安全专家强烈建议仅从官方和受信任的应用程序商店下载应用程序。这并不能完全消除安装恶意程序的现象。但是,官方商店进行了认真的审核,以减少发布恶意应用的机会。

CrowdStrike的Meyers说:“我提倡永远不要安装一个非主流应用市场的应用程序。”他指出,谷歌和苹果做了很多工作,以保护其应用商店免受恶意应用程序的侵害。

3.你的帐户正在莫名其妙的发送消息

Lookout的Banda将此现象视为“典型案例”,比如:攻击者已经窃取了您的账户凭据并获得了您的联系人,他们使用各种联系方式向朋友和家人发送消息,以试图传播其活动。

Banda说:发生这种情况,请立即修改您的账户密码,以及修改其他可能使用相同密码的帐户。此外,请确保操作系统和电子邮件应用程序已是最新更新的版本。

4.可疑短信和未知网站

MobileIron的高级副总裁Brian Foster说,如果你没有订购联邦快递的包裹,你就不会收到货物已到的短信。如果收到此类信息,则可能是钓鱼信息。

垃圾邮件或基于文本的网络钓鱼攻击是一种流行的技术,可以说服人们打开恶意链接。当受害者单击这些链接之一时,很难在智能手机上查看他们是否是合法的网站,所以最好不要点击可疑的链接。

5.数据使用率飙升

Lookout的Banda说,恶意代码可能会与外部网站进行通信,以下载有效载荷或泄露数据。他解释说,尽管广告软件也可能导致更高的数据使用量,但这种威胁通常更为明显,因为它甚至可能导致浏览器无法正常加载网站。

这个问题可以通过查看手机的数据使用指标来解决,这些指标是否被个别应用程序或系统进程过度使用。大多数无线运营商还提供数据使用情况的详细报告,这有助于缩小数据使用突然增加的问题。

Banda补充说:“根据您发现的情况,将您的设备恢复到以前的设备备份可能是个简单不错的方法。”

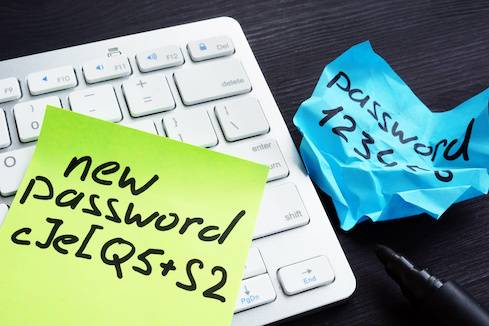

6.密码无效

如果您输入密码提示无效,并且您确定输入是无误的,则可能意味着有人捕获并更改了您的登录凭据。Banda说,这可以使用键盘记录器来完成,可以通过网络钓鱼攻击将其安装在设备上。

Banda说:“一旦攻击者有权访问您的帐户,他们就可以更改密码并完全访问该帐户中的敏感信息。”他建议为所有关键帐户设置密码保护,并在需要时重置密码,作为其他措施,您还可以将设备还原到之前的备份状态,以防恶意软件运行。

7.并非所有攻击者都能留下痕迹

Synopsys的高级安全工程师Boris Cipot说,虽然某些移动攻击可能很明显,但一些攻击根本没有任何活动迹象。

Boris Cipot表示:让用户了解“并非所有恶意行为都会有危险信号”,而且并非总是以您的移动设备为目标,这点很重要。在一种情况下,攻击可能很难识别,可能涉及到一个受信任网关的连接破坏,在这种情况下,会触重新发送连接并将用户引导至恶意网关。他指出,一个可信的VPN可以抵御这种攻击。

8.其他

除使用VPN外,Cipot还建议避免密码重复使用问题。如果攻击者提示在恶意网页上输入帐户数据(例如,使用用户名和密码注册以访问Wi-Fi),VPN可能爱莫能助。

他说:“切勿重复使用密码,以限制任何潜在攻击者成功访问您可能使用的其他账户。建议使用密码管理器维护强大且唯一的密码。”

Cipot补充说,建议考虑为智能手机使用反恶意软件程序,以检查已安装的应用是否包含任何已知的恶意软件或需要异常权限,应予以标记。

其他保护措施包括使所有应用程序保持最新,采用复杂的密码和密码管理器,尽可能使用多因素身份验证,以及只保留您使用的应用程序。有时,检查允许使用Web版本的主应用程序的设备列表,并删除不再使用的设备。

本文翻译自:https://www.darkreading.com/endpoint/8-signs-of-a-smartphone-hack/d/d-id/1338376如若转载,请注明原文地址

如有侵权请联系:admin#unsafe.sh