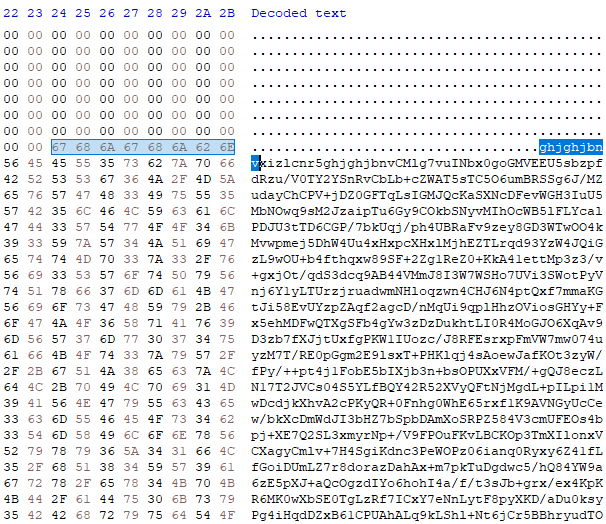

俄语论坛(lolz.guru)的广告

研究人员 @3xp0rtblog 发现一款使用智能手机和Telegram app进行控制的恶意软件——T-RAT 2.0。其中一个广告如下所示:

俄语文本表明T-RAT 使用起来非常方便,因为可以通过安装有Telegram app的智能手机进行控制。

感染链和驻留

目前已知的感染的第一个阶段是下载器。它会从hxxps://hgfhhdsf.000webhostapp.com/1DJjnw(dot)jpg 获取一个加密的文件,并保存为%TEMP%/gfdggfd.jpg。

为解密payload,下载器会用key 0x01进行XOR 运算。最终会生成一个保存为 %TEMP%/hrtghgesd.zip的zip文件。然后,下载器会删除%TEMP%/gfdggfd.jpg 并提取zip 文件。

提取的恶意软件保存的位置按照以下步骤确定:

1) 下载器会检查当前用户是否有管理员权限。如果有,路径的第一部分是从下面的路径中随机选择的:

%APPDATA%\Microsoft\Windows\

%USERPROFILE%\Windows\System32\

%LOCALAPPDATA%\Microsoft\Windows\

如果没有管理员权限,路径的第一部分就会是:

%SYSTEM%\Microsoft\Protect\

%COMMONAPPDATA%\Microsoft\Windows\

%USERPROFILE%\AppData\LocalLow\Microsoft\Windows\

C:\Windows\assembly\GAC\

2) 对于恶意软件路径的第二部分,下载器会生成347到568203 之间的随机数,将数字转化成字符串,用MD5或SHA1或SHA256生成哈希值。然后用哈希值的十六进制表示作为恶意软件路径的第二部分。

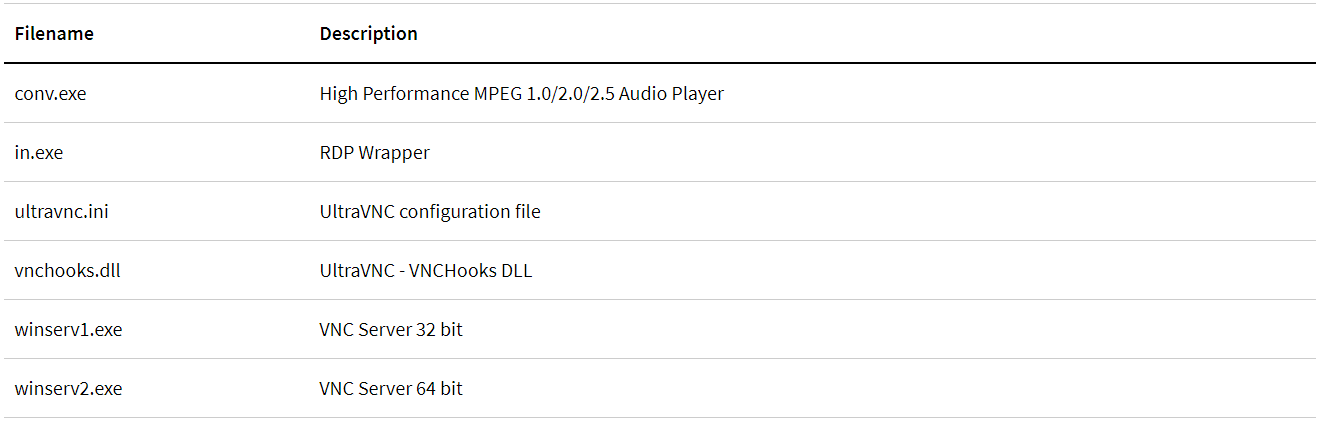

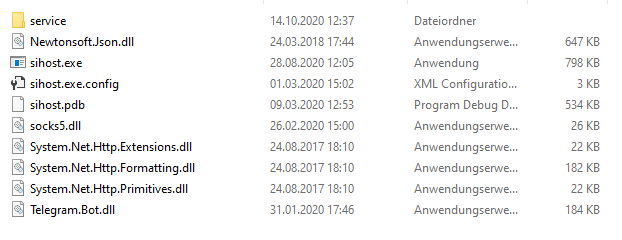

Zip文件中含有T-RAT可执行文件——sihost.exe以及RAT 需要的多个DLL。一些著名的DLL库包括Telegram.Bot.dll 和 socks5.dll。

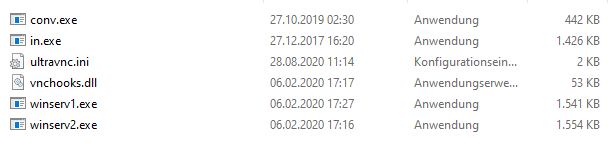

名为service的子文件包括6个以上的文件:

然后,下载器会安排一个每日执行的任务来实现sihost.exe的驻留。任务的名字就是系统的处理器ID。如果当前用户有管理员权限,就会将运行级别设置为最高。之后,下载器会在batch文件的帮助下删除自己。

Zip文件的内容

Zip文件中service子文件夹的内容

打包器和混淆器

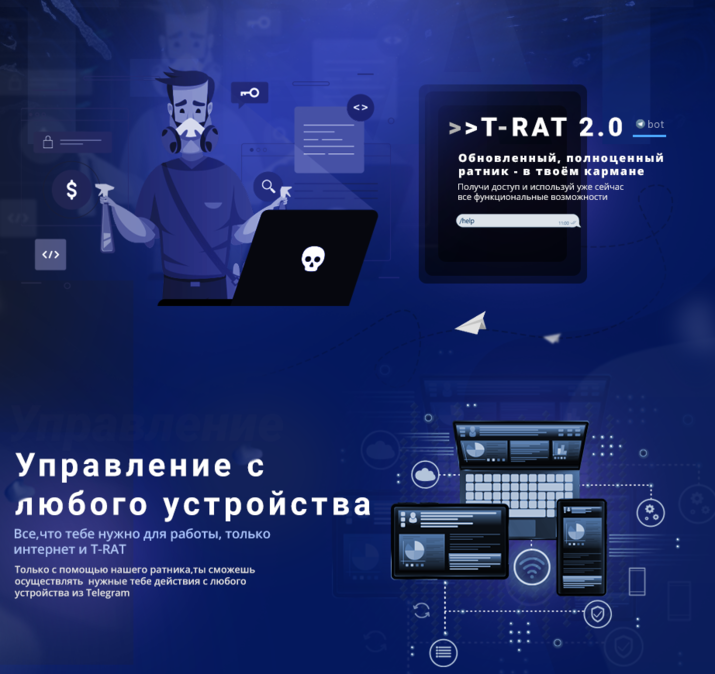

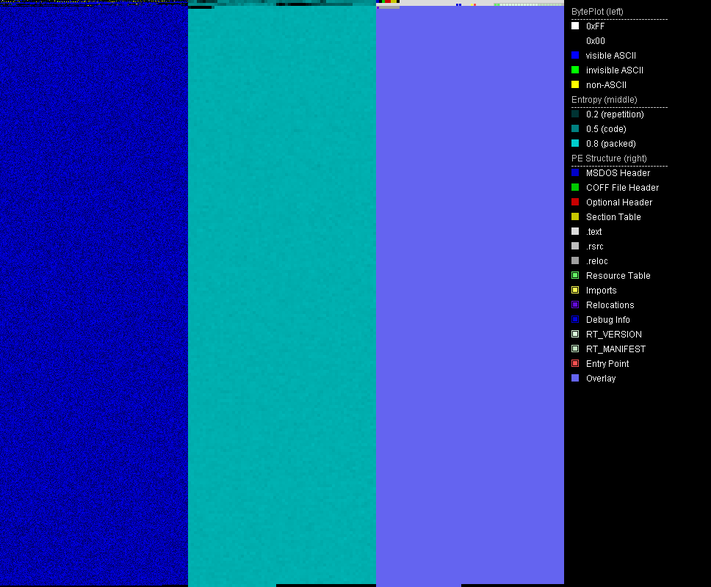

原始的T-RAT 样本和下载器都是一个.NET 汇编文件。打包后的部分会嵌入到文件的overlay的base64字符串中。字符串的开头和结尾都是用序列"ghjghjbnv"来进行标记。packer stub会搜索该序列并找到打包的镜像,解码为base64字符串然后动态加密.NET 汇编文件。

十六进制编辑器中含有marker序列的base64字符串

PortexAnalyzer可视化工具将base64字符串变成蓝色区域

解压后的打包的.NET 汇编文件是用ConfuserEx 变种进行混淆的。其中可以看到一些俄语字符串,但是大多数引用的字符串都是base64编码的。

研究人员用NoFuserEx将文件解混淆,就可以看到base64编码的字符串。其余的替换用一个python 脚本来自动实现。

T-RAT样本解混淆前后

功能概述

攻击者可以通过Telegram基于文本的命令和RAT 提供的命令按钮来控制T-RAT。命令是英语的,但是大多数的帮助消息是俄语的。其中一个广告显示了控制的方式,具体如下所示:

T-RAT 有98个命令,主要功能包括:

1. 菜单导航

菜单导航命令包括像文件管理器这样的进入或退出特定模块的命令。这些命令可以帮助通过智能手机来进行控制。

2. 文件管理器

T-RAT 可以在显示驱动、可用空间、文件夹内容的信息,修改文件和文件夹。还可以发送文件给攻击者。有趣的是攻击者还融合了unix命令,比如ls命令可以列出指定文件夹下的文件。

3. 窃取器

该模块可以实现密码、cookie、浏览器自动填充数据、telegram、discord、Steam、Nord、Viber、Skype 和 Filezilla的session或配置数据。再发送给Telegram 前,这些数据文件都会以文本文件或zip 文件的形式保存在%TEMP%/winsys/ 文件夹中。

4. 剪贴器

剪贴器模块会检查剪贴板中数字货币的地址并用自己的地址来进行替换,因此所有的数字货币都会发送给攻击者的钱包。目前支持Qiwi、WMR、WMZ、WME、WMX、Yandex money、Payeer、CC、BTC、BTCG、Ripple、Doge等。攻击者使用剪贴器命令来保存特定加密货币的地址并停止或驱动剪贴器的执行。

5. 监控和监听

攻击者还可以运行keylogger、截屏、通过手机麦克风录音、通过webcam拍照并发送剪贴板的内容。

6. 绕过

T-RAT使用了不同的方法来绕过UAC,包括Fodhelper、Cmstp、Cleanup、Computerdefaults。此外,还可以禁用Windows Defender和Smart Screen的通知。此外,还可以禁用不同的安全设置,检查沙箱和虚拟机。

7. 破坏系统

恶意软件中还有kill进程、通过host文件拦截网站、通过设置调试器来拦截或重定向程序、禁用任务管理器等。

8. 远程控制

T-RAT可以通过Telegram提供一个Powershell 或CMD terminal。远程控制还可以通过HRDP或VNC来实现远程控制。T-RAT会运行一个名为service\in.exe的HRDP客户端。然后用随机口令和用户名来创建一个新的用户,并发送凭证给攻击者。将新创建的用户添加到Remote Desktop Users 组,并将fDenyTSConnections 设置为0 来启用远程访问。

本文翻译自:https://www.gdatasoftware.com/blog/trat-control-via-smartphone如若转载,请注明原文地址:

如有侵权请联系:admin#unsafe.sh