阅读: 0

一、漏洞概述

近日,绿盟科技监测到 Drupal 官方发布安全公告修复了 Drupal 远程代码执行漏洞(CVE-2020-28949)与(CVE-2020-28949),请相关用户采取措施进行防护。

Drupal远程代码执行漏洞(CVE-2020-28948):

Durpal使用的PEAR Archive_Tar是一款用于在PHP中创建、提取和列出tar文件的工具类。由于1.4.10及之前的Archive_Tar类在处理如.tar、.tar.gz、.bz2或.tlz等格式的压缩包时过滤不严,可能导致存在PHAR反序列化漏洞,从而造成远程代码执行。

Drupal远程代码执行漏洞(CVE-2020-28949):

由于1.4.10及之前的Archive_Tar类具有://文件名清除功能,但该功能仅能防护phar://伪协议攻击,其它任何流包装器攻击(如file://)仍然可以被攻击者成功利用。

Drupal是使用PHP语言编写的开源内容管理框架(CMF),由内容管理系统(CMS)和PHP开发框架(Framework)共同构成。PEAR全称为PHP扩展与应用库,它是一个PHP扩展及应用的一个代码仓库。

参考链接:

https://www.drupal.org/sa-core-2020-013

二、影响范围

- Drupal < 7.75

- Drupal < 8.8.12

- Drupal < 8.9.10

- Drupal < 9.0.9

注:8.8.x之前的Drupal 8版本官方已经停止维护。

不受影响版本

- Drupal 7.75

- Drupal 8.8.12

- Drupal 8.9.10

- Drupal 9.0.9

三、安全检测

3.1 版本检查

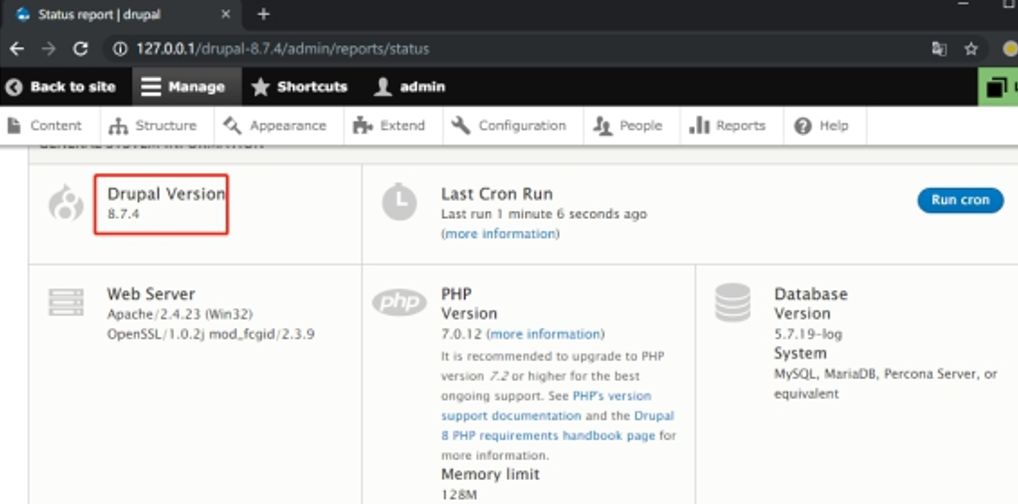

相关用户可通过查看当前使用的Drupal版本来确定是否受该漏洞影响,登录后台后,依次点击“管理”-“日志”-“报告状态”,即可查看当前的应用版本:

如果当前版本在受影响范围内,则存在安全风险。

四、漏洞防护

4.1 官方升级

目前官方已发布新版本修复了以上漏洞,请受影响的用户尽快升级至对应的新版本进行防护:

| 修复版本 | 下载链接 |

| Drupal 7.75 | https://www.drupal.org/project/drupal/releases/7.75 |

| Drupal 8.8.12 | https://www.drupal.org/project/drupal/releases/8.8.12 |

| Drupal 8.9.10 | https://www.drupal.org/project/drupal/releases/8.9.10 |

| Drupal 9.0.9 | https://www.drupal.org/project/drupal/releases/9.0.9 |

4.2 临时缓解措施

若相关用户暂时无法进行升级操作,可禁止用户上传.tar、.tar.gz、.bz2及.tlz类型的压缩包。