官方公众号企业安全新浪微博

FreeBuf.COM网络安全行业门户,每日发布专业的安全资讯、技术剖析。

FreeBuf+小程序

一个神秘的黑客组织攻陷了安卓模拟器 NoxPlayer 的服务器,并通过针对性较强的供应链攻击向亚洲的某些国家/地区投递了恶意软件。

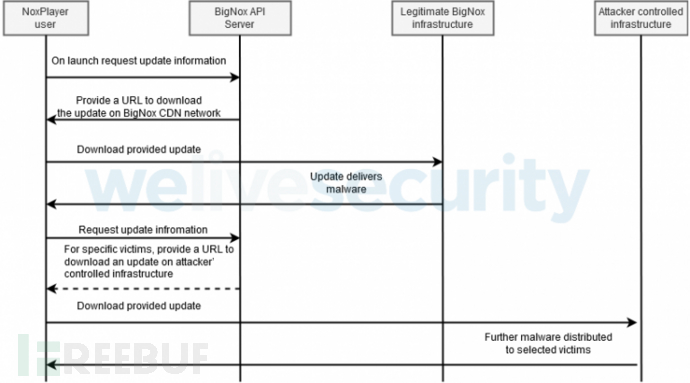

ESET 于 1 月 25 日发现该攻击,攻击的目标是 BigNox,该公司生产在 Windows 或 macOS 平台上运行安卓应用程序的模拟器 NoxPlayer。ESET 表示,根据研究人员收集到的证据,攻击者攻陷了该公司的官方 API(api.bignox.com)和文件托管服务器(res06.bignox.com)。

黑客通过得到的访问权限,篡改了 API 服务器中 NoxPlayer 更新的下载 URL,从而向 NoxPlayer 的用户投递恶意软件。

“被发现的恶意软件是为特定受害者量身定制的,没有黑产利用的迹象,而主要是进行监视”。有证据表明攻击者至少从 2020 年 9 月起就获得了访问 BigNox 服务器的权限,但仍然很耐心地针对特定用户进行攻击。

ESET 通过遥测技术,发现恶意软件投递给了台湾、香港和斯里兰卡的五个用户。

该事件已经是 ESET 在过去两个月中发现的第三次供应链攻击。第一个是针对许多蒙古政府机构使用的 Able Desktop 软件的攻击。第二个是针对越南政府的官方证书颁发机构 VGCA 的攻击。

ESET 的研究人员并未将此事件与已知的攻击组织联系起来。但 ESET 指出该恶意软件与此前在缅甸总统办公室发现的恶意软件颇为相像。