通过该实验掌握burp的配置方法和相关模块的使用方法,对一个网站使用burp进行暴力破解来使网站建设者从攻击者的角度去分析和避免网络安全问题的发生,以此加强网站安全防护。

实验地址:https://www.hetianlab.com/expc.do?ec=ECID172.19.104.182014112610341500001

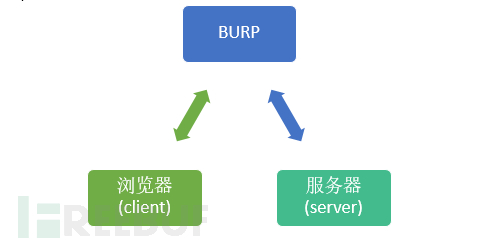

使用了burp的结构如下图所示。

操作环境如下图所示:

实战步骤一:Burp配置

我们了解到,burp在浏览器(客户端)是以代理的方式存在。因此,如果想要我们发送的包被burp截断,就需要双方协商好一个监听端口。

首先,双击打开桌面的burp进入主界面。

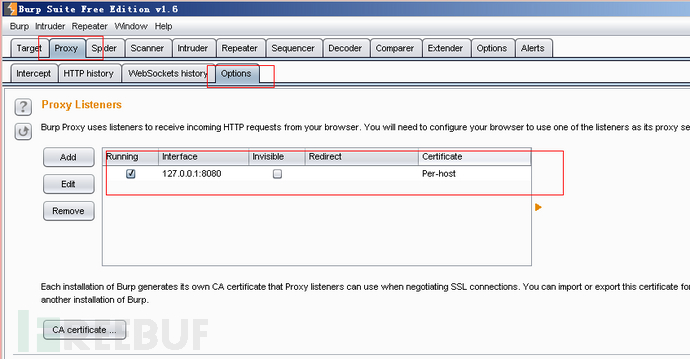

1. 设置burp监听端口:

选择proxy(代理),进入之后选择options。我们看到在Proxy listeners处burp为我们默认添加了一个本地8080端口处的监听项。

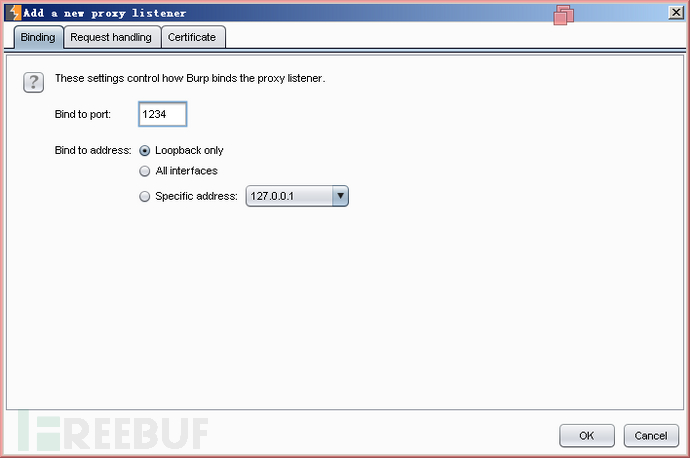

当然,你完全可以自拟一个新的监听端口,在左侧点击ADD即可设置

配置浏览器的代理项。

这里以系统自带的ie为例(chrome和firefox用户可以使用代理插件进行设置)

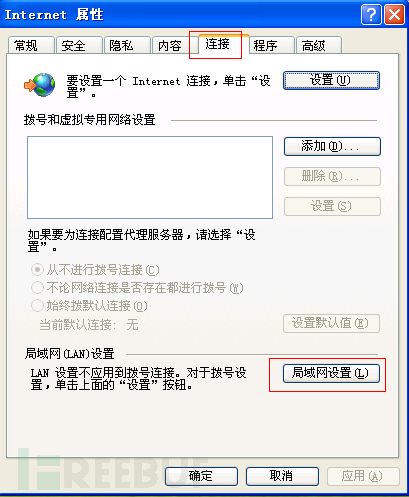

使用win+R键打开命令窗口,输入inetcpl.cpl进入ie设置。

在连接选项卡中,选择局域网设置

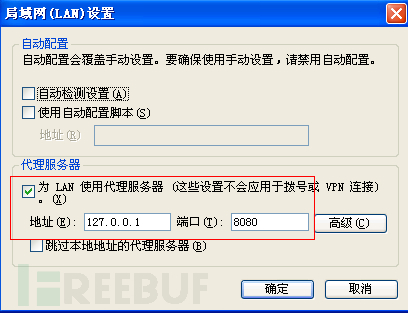

输入我们为burp指定的监听端口号

这时候,我们就建立了基本配置。

测试:

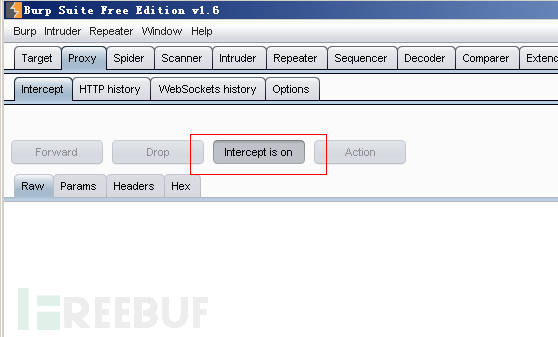

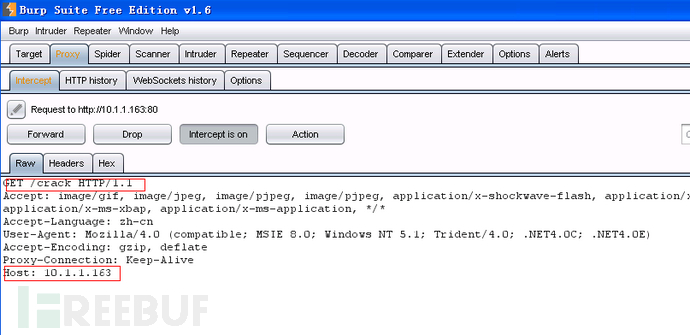

在burp中打开intercept is on.

用浏览器访问:10.1.1.163/crack,我们会在burp中看到

这表明我们已经成功的截获了来自浏览器的请求。

点击forward就可以把这个请求发送给服务器,服务器会将结果返回给浏览器中,并将响应在burp中记录下来。Drop会将这个包丢掉,即不会发送到服务器端。

实战步骤二:burp中的compare功能操作

compare模块可以将不同的数据包(无论是请求包还是响应包)进行比较。

首先,我们添加一条请求到compare模块去。

在已经截取的数据包上面右键,选择send to comparer

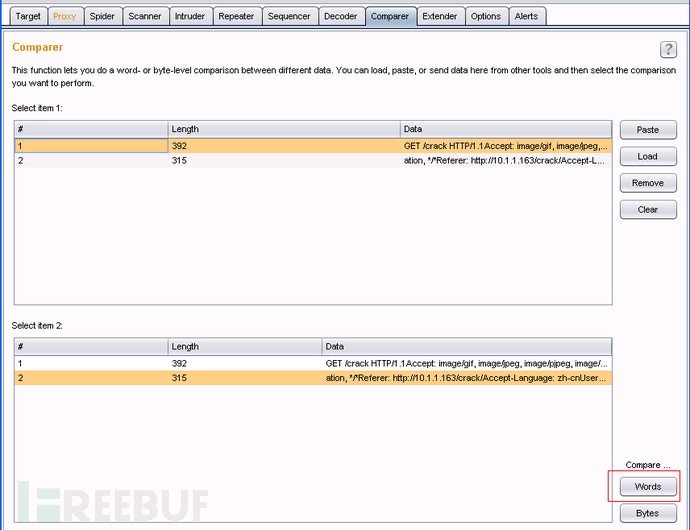

这时候,我们会看到在comparer模块,上下两个界面中同时多出来了一条记录。

使用同样的方法,我们在为comparer模块添加另外的一条记录。

我们打算使用1和2进行对比,在两个视图中选择1和2(顺序无所谓),然后点击右下角的compare word(bytes是指文件按照字节流来进行比对)。

从图中我们可以看到,窗口标题提示了我们两个文件有多少处不同。左下角的图例告诉了我们右侧和左侧相比,

哪些是添加的,哪些是修改的,哪些是删除的。非常直观。

实战步骤三:burp中的repeat功能操作

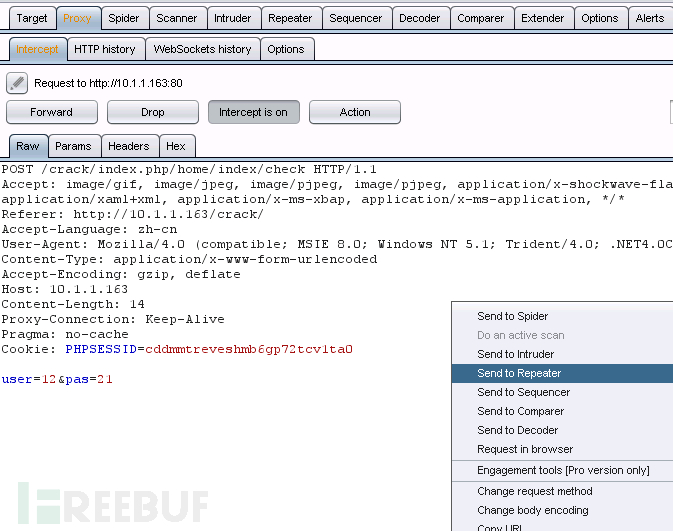

有时候我们需要向服务器发送多次相同的请求来测试服务器的响应。这里,我们只需要将burp截取到的请求通过右键send to repeater就可以在repeater中进行操作了。

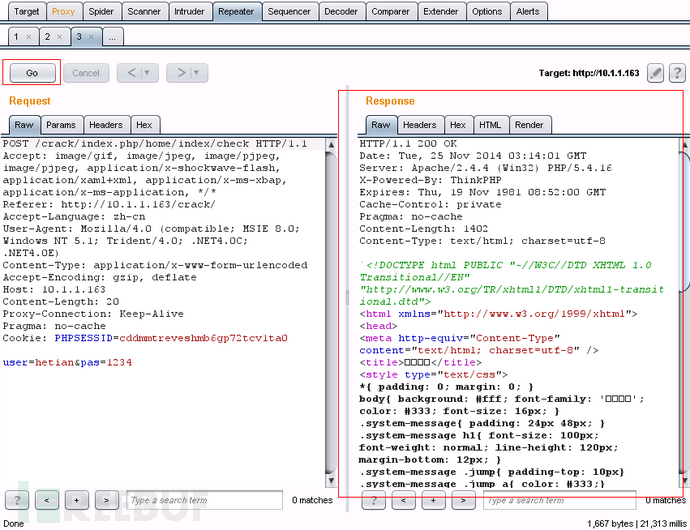

进入到repeater之后,点击go按钮,右侧就会返回服务器的响应。

Go的次数没有限制,点击多少次go,burp就会把当前的请求页向服务器发送多少次。

使用repeater的目的是进行重放攻击测试,看服务器是否会对重放测试做出反应。

实战步骤四:burp中的intruder功能操作

Intruder功能是burp非常重要的功能,也是暴力破解中使用最频繁的功能。

在已经截获的请求页上右键,选择send to intruder。

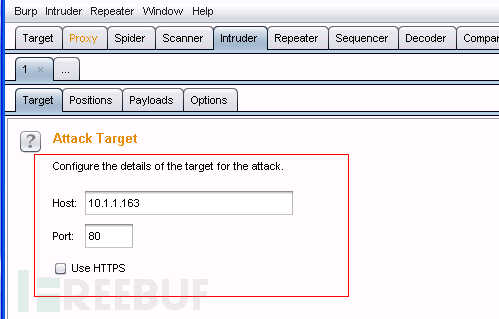

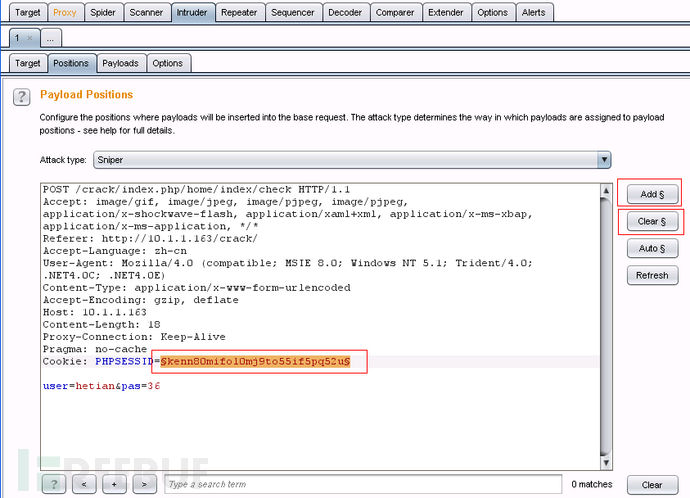

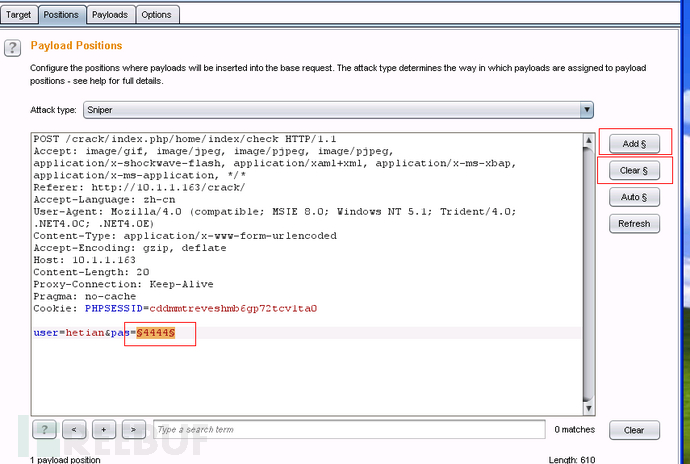

进入intruder模块。我们会看到四个选项卡,分别是target,positions,payloads,options.

Target主要是设置暴力破解访问的host地址和对应的端口号

Positions设置是选择我们要暴力破解的位置。在默认情况下,burp会自动将所有的变量都勾选上。实际操作中,我们往往是针对单一点,选择clear$,此时所有默认的爆破点都已消失。

用鼠标选中需要暴力破解的变量的值。然后右侧选择add$,这样我们就添加了一个爆破点,这个爆破点的payload位置是在两个$之间的部分。

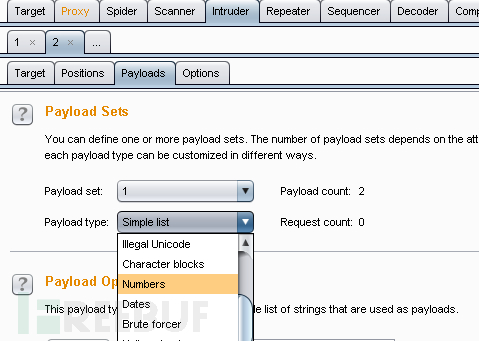

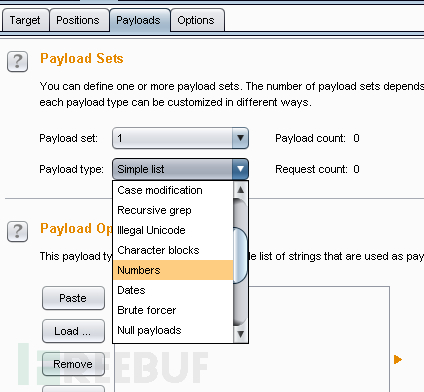

Payloads设置

选择怎样的字典或者payload,是这个模块要做的事情。Payload type 下拉列表框为我们提供了常用的payload 类型,视情况选择即可。

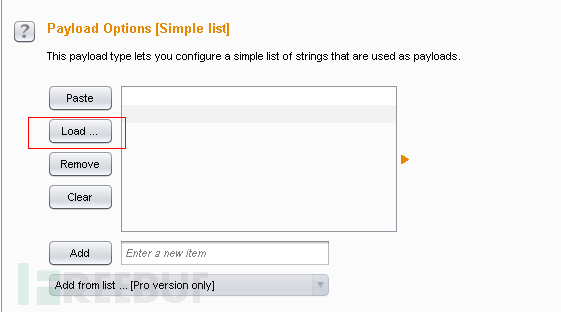

如果你有合适的字典,在选择了payload type为simple list后,接下来你就可以在payload options中选择你要加载的字典文件,点击load即可。

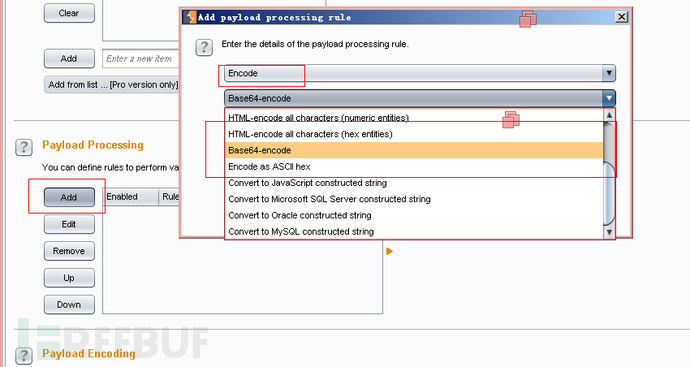

有时候我们需要对payload进行二次处理,比如md5加密啊,base64加密啊之类的,burp当然也考虑到了这一点。在payload processing中集成了一些常见的算法。

点击add,在弹出的窗口中就可以根据需要选择了。

Options中有关于其他细节的设置,比如攻击时使用的线程数,关于攻击的一些存储设置之类。这里就不再赘述。

实战步骤五:使用burp暴力破解网站

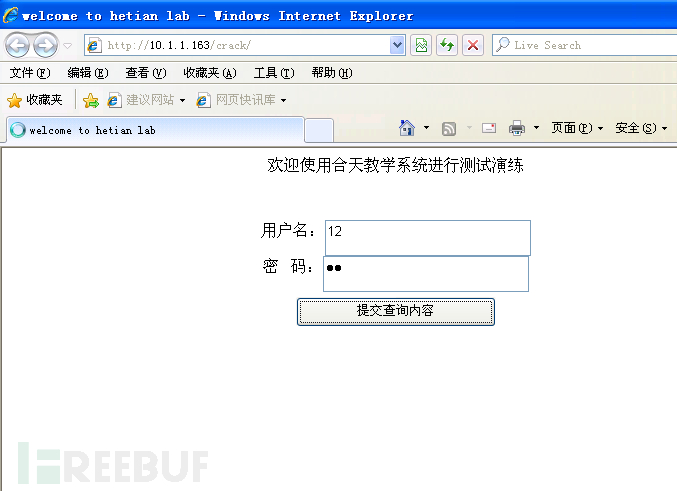

访问10.1.1.163/crack/,这是一个登录界面。

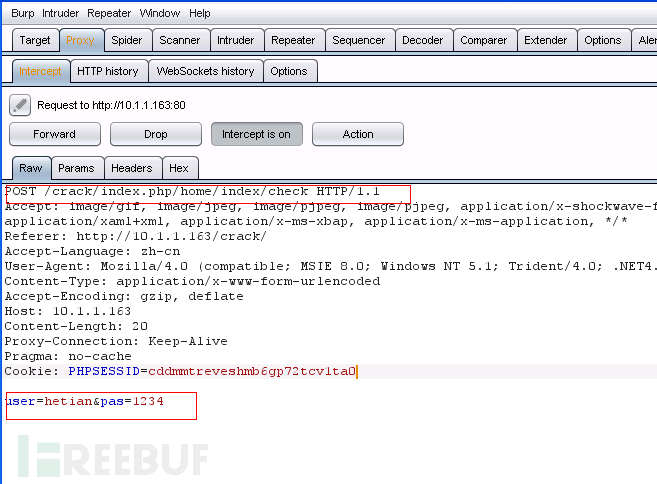

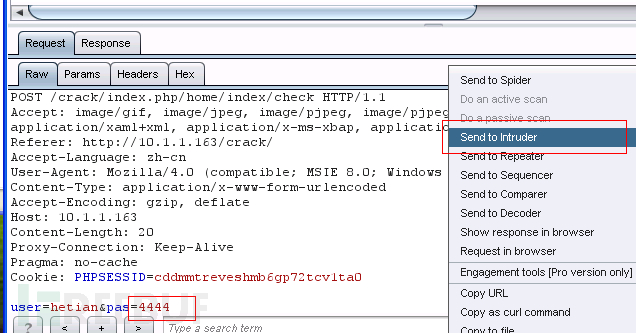

使用hetian登录,密码任意。完成表单后提交。这时候burp会截取我们的请求。

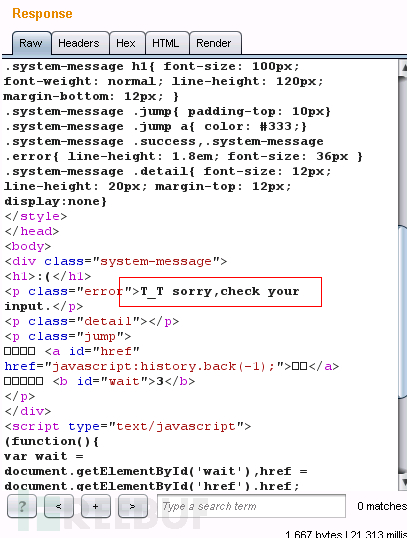

在该请求页上右键选择send to repeater.我们来进行重放测试。点击go,右侧返回服务器的响应。多次go之后发现,服务器返回的长度和内容都没有发生变化,都会提示sorry

也就是说,服务器对多次测试并没有加以限制,因此我们可以使用暴力破解了。

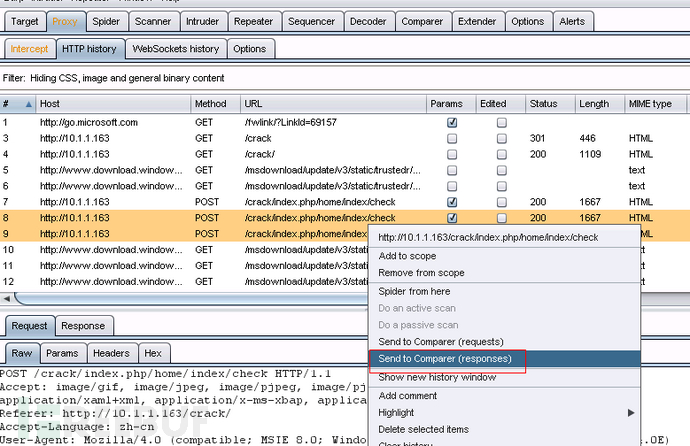

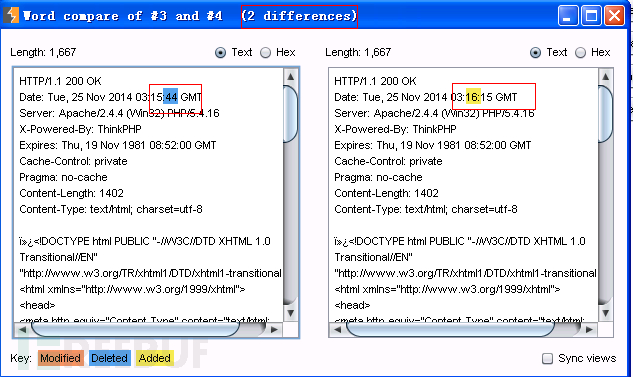

为了再次验证,我们在登陆界面再次输入一个不同的密码。在我们将两次请求的响应使用comparer去比对一下。(在proxy中选择子选项卡HTTP History,选择方法为post的两个历史记录,点击每一条post记录,下方会看到不同的post数据时,这应该就是我们的两次不同密码的请求记录,右键选择send to comparer(response))

从图中我们可以发现,经过对两次不同的请求返回结果进行对比,burp为我们在左上角标出了2项不同,但都是体现在时间上,其余都相同。所以可以使用暴力破解。

进入到intruder之后,先点击clear,然后选中我们刚才填写的pas字段值,点击add。这样,就确定了爆破点是pas位置。

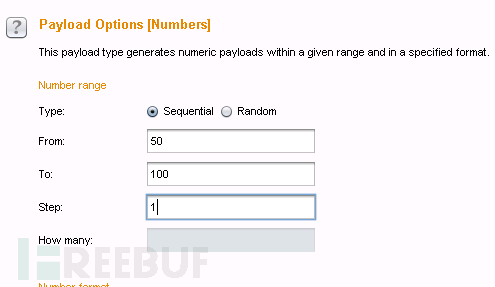

打开payload选项卡,payload type选择数字。

选择数字之后,我们填写数字范围。因为是已经暗示了密码范围,所以我们选择50到100.顺序生成,每步加1(step设置)

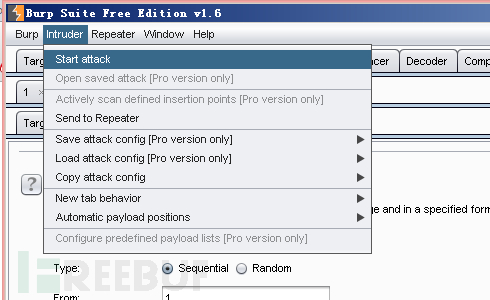

开始攻击。

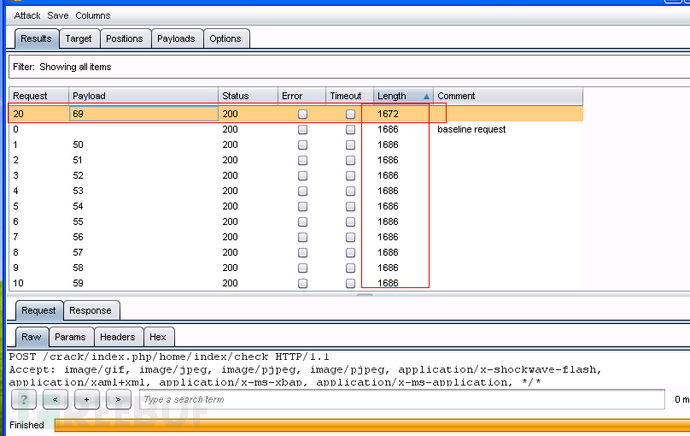

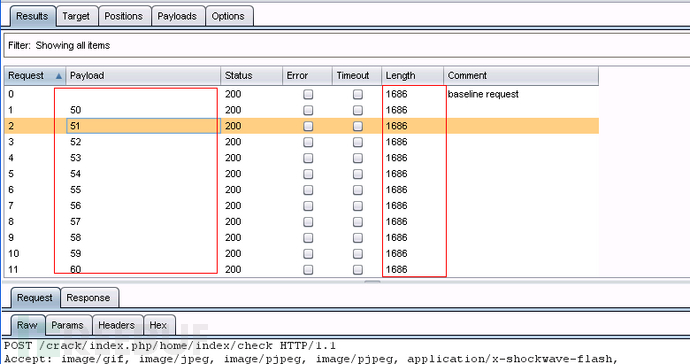

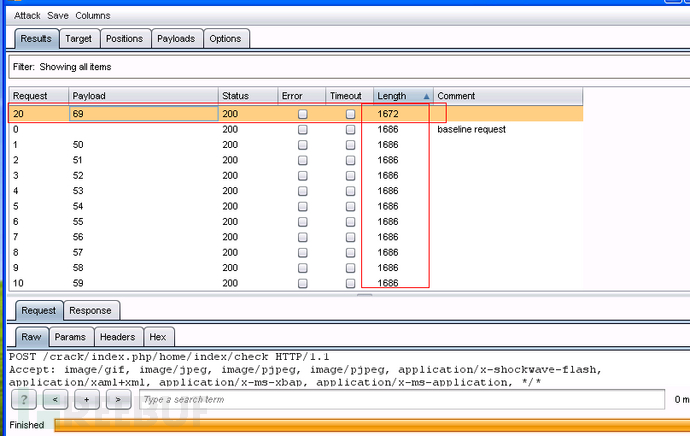

进入攻击测试界面,我们重点关注payload和length,这里的length表示的是服务器的响应长度。

从理论上来分析,登陆成功和登陆失败,返回的长度应该不同,这能方便我们找出正确密码。右下角的进度条显示了我们的进度。

一段时间过后,我们测试结束(请大家耐心等待,实际上在实体机上测试非常快)。这时候在length上双击,可以对length排序。

我们发现,在测试的50个payload中,payload为69的返回值不同与其他payload返回值。我们怀疑69就是答案。我们来观察一下。

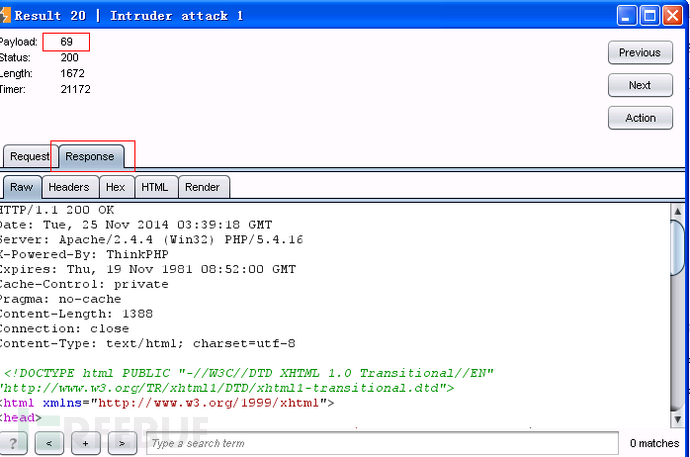

在payload为69的request上双击,进入后选择response。

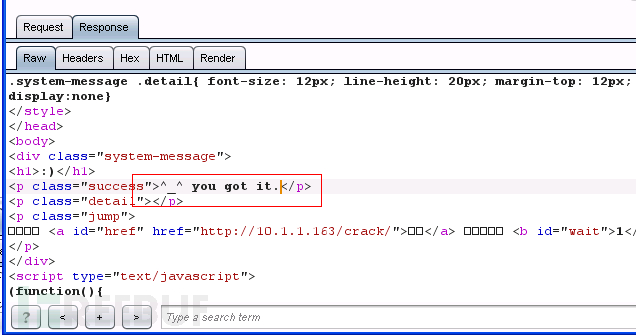

浏览response,直到发现

Yes,you catch the flag。

我们的目的通过该实验掌握burp的配置方法和相关模块的使用方法,对一个虚拟网站使用burp进行暴力破解来使网站建设者从攻击者的角度去分析和避免问题,以此加强网站安全。本教程只做教学目的,严禁使用本教程对线上网站进行破坏攻击。

如有侵权请联系:admin#unsafe.sh