官方公众号企业安全新浪微博

FreeBuf.COM网络安全行业门户,每日发布专业的安全资讯、技术剖析。

FreeBuf+小程序

基础信息

地址:https://www.vulnhub.com/entry/who-wants-to-be-king-1,610/

发布日期:2020/12/1

难度:简单

目标:获取root权限

运行:Oracle VM VirtualBox(Host-only模式)

作者提示:学会使用字符串strings

本次靶机使用的VM VirtualBox进行搭建运行,将kali与靶机一样使用Host-only模式。本次演练使用kali系统按照渗透测试的过程进行操作,在渗透的时通过strings获取密码,进行ssh远程登录,sudo -l获取用户可执行的命令,最终在note.txt里发现提示,根据提示获得root权限。

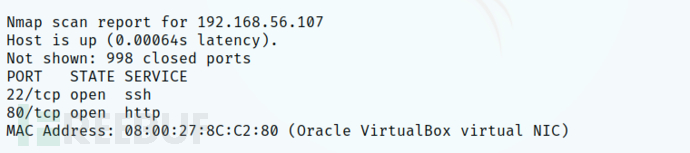

1.靶机ip

使用nmap进行扫描,得到ip 192.168.56.107

nmap 192.168.56.0/24

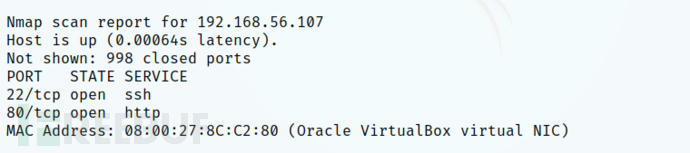

2.开放端口与服务

nmap -sV -p- -A -O 192.168.56.107

PORT STATE SERVICE VERSION

22/tcp open ssh OpenSSH 8.2p1 Ubuntu 4 (Ubuntu Linux; protocol 2.0)

80/tcp open http Apache httpd 2.4.41

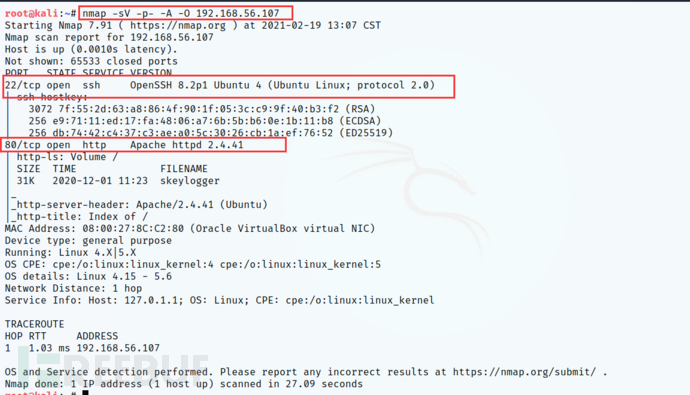

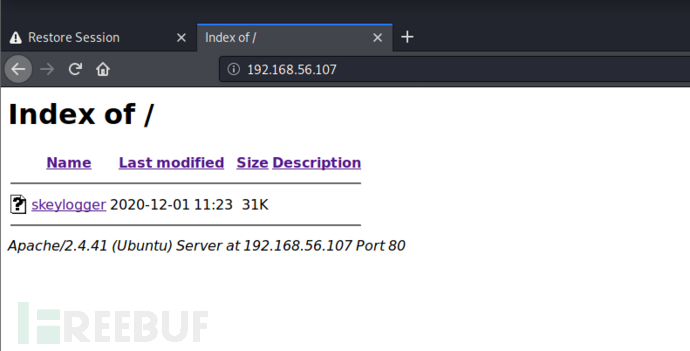

3.网站信息收集

进入80端口发现 skeylogger文件

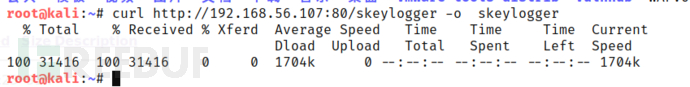

1.下载文件

将文件下载到kali中

curl http://192.168.56.107:80/skeylogger -o skeylogger

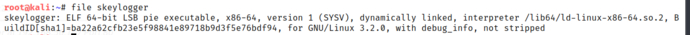

2.收集信息

使用file命令识别文件类型

在开头作者提示要学会使用strings命令

该命令的作用是打印文件中可打印的字符

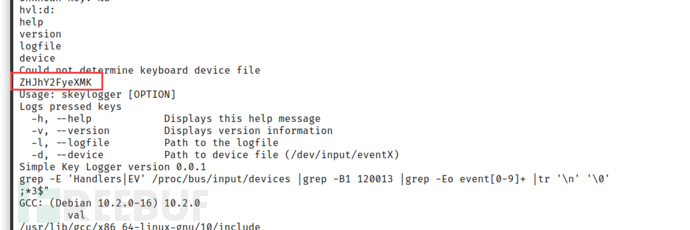

对该字符串进行破解获得密码dracarys

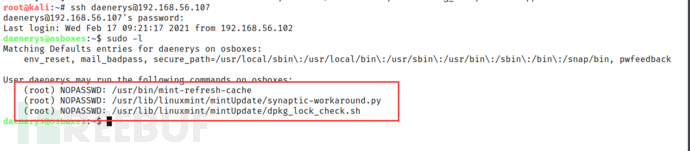

1.ssh远程登录

用户:daenerys

明文密码:dracarys

进行ssh远程登录

2.收集信息

使用sudo -l 查看该用户可以执行的命令

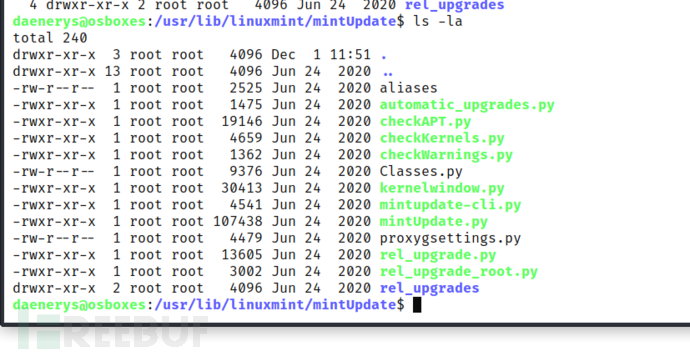

进入目录后发现没有这些执行脚本

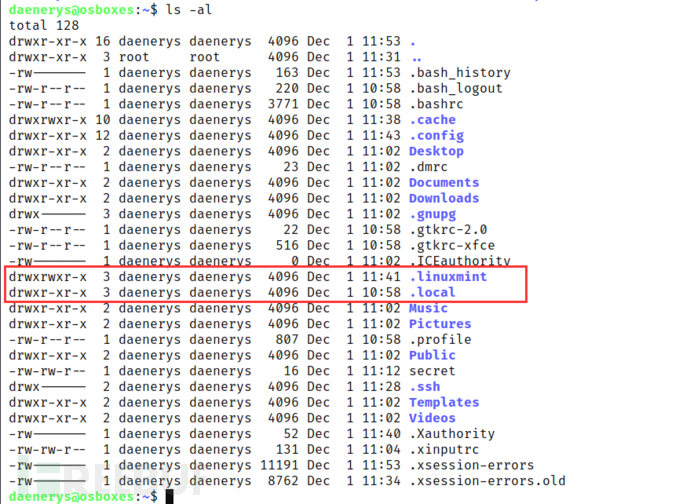

换一个方法尝试提权ls -la查看目录下所有文件

查看.linuxmint/和.local/目录查看能否获得有用信息

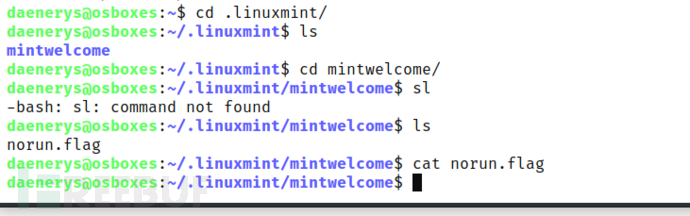

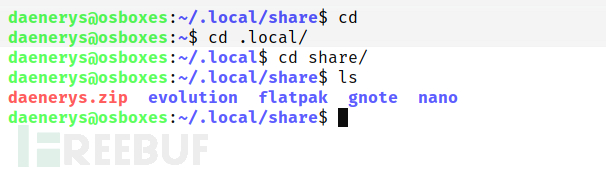

首先进入.linuxmint/没有可利用的信息 进入./local目录查看

进入./local目录查看

在.local/share发现压缩文件将文件解压看看是否存在有用的信息

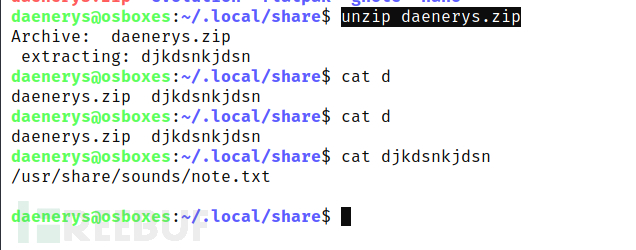

unzip daenerys.zip

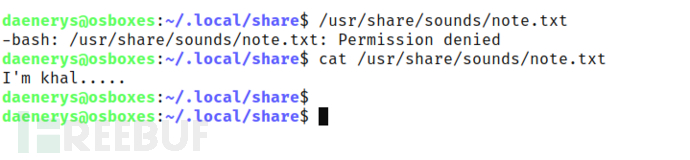

查看解压文件之后给出了一个路径该路径中有note.txt 查看note.txt

查看note.txt

在谷歌中查询I'm khal.....这段信息

给出了使用全名khaldrogo的信息

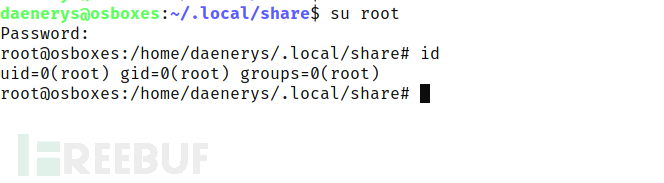

尝试使用khaldrogo作为密码进行登录

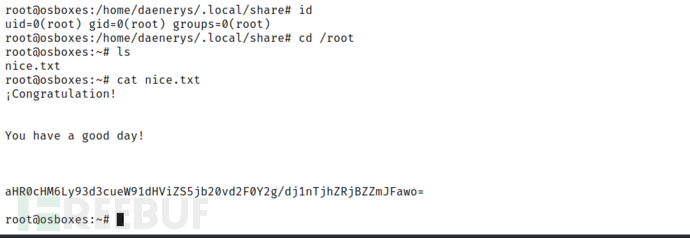

用户:root

密码:khaldrogo

提权成功

进入root目录下查看flag

靶机简单思路也比较清晰,在最后提权的过程中发现sudo -l获得的信息无法使用,换一个思路进行尝试,充分利用自己收集到的信息,最终也会获得root权限。