阅读: 8

FreeBSD r343786之前和r338618之后的11.2-STABLE版本,r343781之前的12.0-STABLE版本,以及12.0-RELEASE-p3之前的12.0-RELEASE版本中存在本地权限提升漏洞,该漏洞源于UNIX域套接字的引用计数实现中的一个错误,它可能导致错误释放文件结构。

焦点漏洞

- FreeBSD本地权限提升漏洞

- CVE ID

- CVE-2019-5596

- NSFOCUS ID

- 43731

- 受影响版本

- FreeBSD 12.0-RELEASE p1

- FreeBSD 12.0

- FreeBSD 11.2

- FreeBSD 11.0

- 漏洞点评

- FreeBSD是FreeBSD基金会的一套类UNIX操作系统。FreeBSD r343786之前和r338618之后的11.2-STABLE版本,r343781之前的12.0-STABLE版本,以及12.0-RELEASE-p3之前的12.0-RELEASE版本中存在本地权限提升漏洞,该漏洞源于UNIX域套接字的引用计数实现中的一个错误,它可能导致错误释放文件结构。本地恶意攻击者可利用该漏洞获取root权限或逃离jail。目前厂商已经提供了补丁程序,请到厂商的相关页面以获取最新版本。

- CVE ID

(数据来源:绿盟威胁情报中心)

一. 互联网安全威胁态势

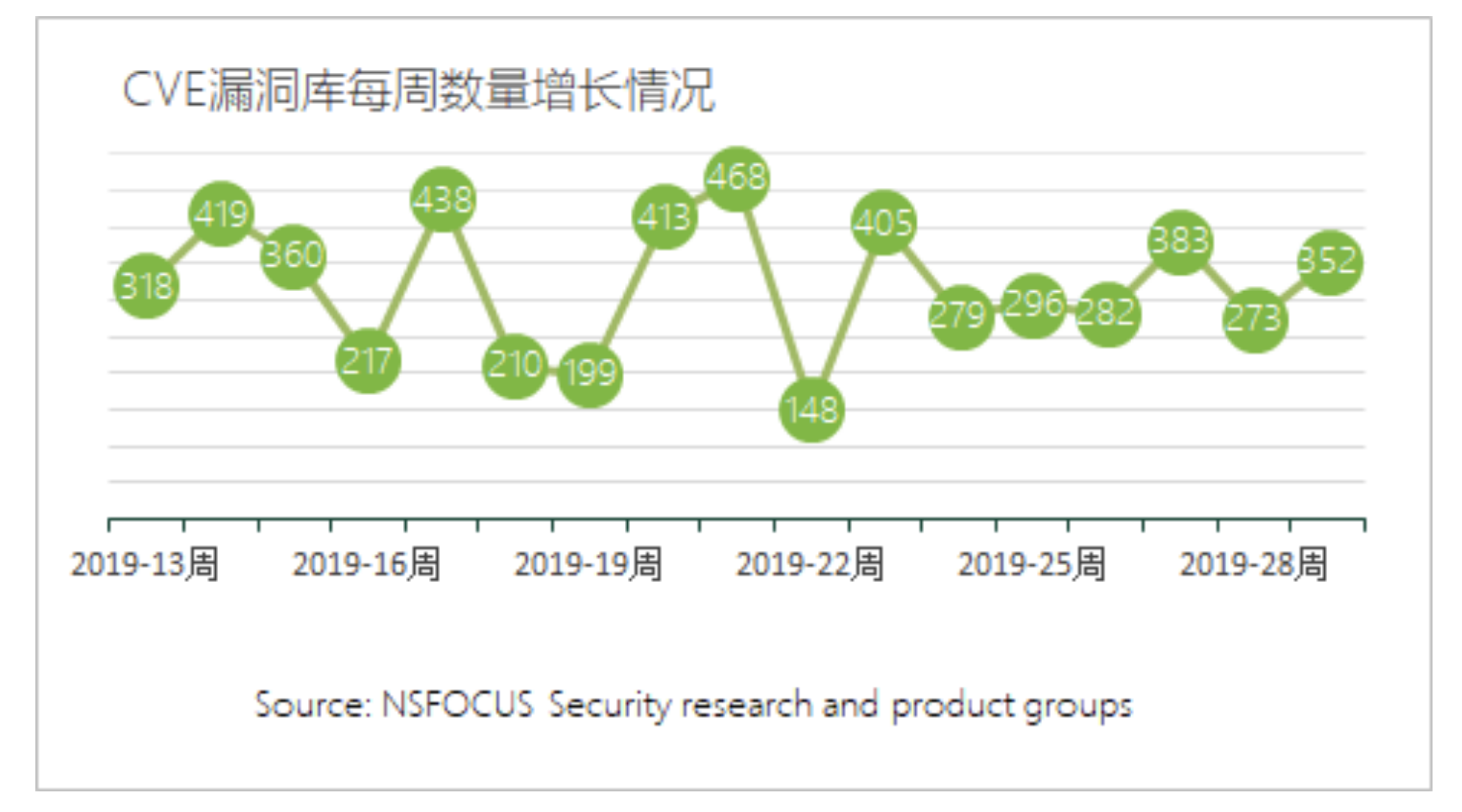

1.1 CVE统计

最近一周CVE公告总数与前期相比有明显增长。

1.2 威胁信息回顾

- 标题:Android设备可能因播放视频而被黑客入侵

- 时间:2019-07-28

- 简介:由于Android OS版本7.0和9.0之间存在严重的CVE-2019-2107 RCE缺陷,因此在Android设备上播放视频可能是一项危险的操作。使用Android的原生视频播放器应用程序在设备上播放特制视频可能会使攻击者因危险的关键远程代码执行缺陷而危及它们,该漏洞被追踪为CVE-2019-2107,在版本7.0和9.0(Nougat,Oreo或Pie)之间影响Android操作系统,可能会影响超过10亿台设备。RCE缺陷CVE-2019-2107驻留在Android媒体框架中。

- 链接:https://securityaffairs.co/wordpress/89027/hacking/android-rce-cve-2019-2107.html

- 标题:ProFTPd任意文件拷贝漏洞

- 时间:2019-07-23

- 简介:近日,ProFTPd官方修复了一个任意文件拷贝漏洞(CVE-2019-12815)。该漏洞源于mod_copy模块中的自定义SITE CPFR和SITE CPTO操作,通过发起这2个命令给ProFTPd,攻击者可以在没有权限的情况下拷贝FTP服务器上的任何文件。

- 链接:http://blog.nsfocus.net/cve-2019-12815/

- 标题:网络钓鱼是全球十亿美元的产业,消费者是主要目标

- 时间:2019-07-26

- 简介:网络钓鱼对个人、企业和CSP来说是一个越来越大的痛点。数据显示在2019年第一季度,700万欧洲移动用户受到通信服务提供商的保护,平均每月遭受2000万次网络钓鱼攻击。

- 链接:https://www.helpnetsecurity.com/2019/07/26/phishing-economic-impact/

- 标题:Jackson-databind远程代码执行漏洞

- 时间:2019-07-23

- 简介:近日,有安全人员分析Jackson-databind的一个漏洞(CVE-2019-12384)后发现,在满足特定条件时,攻击者可以通过发送恶意的请求包绕过黑名单限制,从而在反序列化时在受影响的服务器上远程执行代码。

- 链接:http://blog.nsfocus.net/cve-2019-12384/

- 标题:StrongPity威胁组织新样本仍然活跃

- 时间:2019-07-24

- 简介:StrongPity APT组织被曝光通过水坑攻击手段,使用恶意版本的WinRAR和其他合法软件包来感染目标。据研究人员称,该APT组织更新了复杂恶意软件StrongPity(a.k.a. Promethium)开展了一项新的间谍软件活动,该活动截至2019年7月仍在进行。

- 链接:https://nti.nsfocus.com/event?query=af1764fe7f9e5cf79aeca15355792abd650b2476&type=all

- 标题:VxWorks RTOS中受RCE漏洞影响的2亿个企业,工业和医疗设备

- 时间:2019-07-29

- 简介:研究人员在Wind River VxWorks中发现了11个漏洞(包括6个关键的RCE漏洞),这是一个实时操作系统,在工业、医疗和企业环境中使用超过20亿台设备。据称,它们被称为“Urgent11”,会影响SCADA系统、电梯、工业控制器、病人监护仪和核磁共振成像仪器,以及防火墙、路由器、卫星调制解调器、VOIP电话和打印机。

- 链接:https://www.helpnetsecurity.com/2019/07/29/vxworks-rtos-vulnerabilities/

- 标题:2019年上半年在黑暗网站上交易了超过2300万张被盗支付卡数据

- 时间:2019-07-28

- 简介:根据网络安全公司Sixgill发布的网络安全报告,2019年下半年超过2300万张支付卡的数据在地下网络犯罪中出售。超过1500万被盗支付卡在美国,没有哪个国家的被盗数量超过美国的10%,被盗支付卡数据的第二个来源是英国,而来自俄罗斯的被盗卡数量几乎为零(2300万只中只有316张卡)。

- 链接:https://securityaffairs.co/wordpress/88990/deep-web/payment-card-data-dark-web.html

- 标题:勒索软件攻击导致南非最大城市停电

- 时间:2019-07-26

- 简介:当地时间7月25日,南非最大城市约翰内斯堡的一些居民在该城市的电力公司遭到勒索软件袭击后停电。约翰内斯堡提供电力的公司City Power周四在Twitter上证实,它已遭受勒索软件病毒的攻击,该病毒已加密了所有数据库、应用程序和网络。

- 链接:https://thehackernews.com/2019/07/cyberattack-power-outage.html

- 标题:云安全的实用建议

- 时间:2019-07-29

- 简介:随着云服务的广泛使用,云计算在带来速度、敏捷性、易于实施和可扩展性的同时,也成为了许多安全部门的噩梦。云计算的模式与一种比向云本身转移更大的文化变化紧密相连,组织和个人都希望在‘此时此地’完成工作。企业主预计新功能将在几周内面世——这与他们几年前才愿意等待数月的功能完全相同。当然,这大大减少了组织愿意将安全作为开发过程的一部分投入的时间。

- 链接:https://www.helpnetsecurity.com/2019/07/29/cloud-adoption-and-security/

- 标题:绿盟科技发布《IPv6环境下的网络安全观察》

- 时间:2019-07-24

- 简介:随着 IPv6 的普及,IPv6 的攻击也呈现上升态势。第一起有记录的 IPv6 DDoS 攻击事件发生在 2018 年 3 月,此次攻击涉及了 1900 个 IPv6 地址 。绿盟科技对IPv6环境中的攻击告警进行抽样分析,从安全态势、热点攻击、行业/地域分布,以及“惯犯”等角度对IPv6用户面临的威胁进行刻画,发布《IPv6环境下的网络安全观察报告》。

- 链接:http://blog.nsfocus.net/%e7%bb%bf%e7%9b%9f%e7%a7%91%e6%8a%80/

(数据来源:绿盟科技 威胁情报中心 收集整理)

二. 漏洞研究

2.1 漏洞库统计

截止到2019年7月26日,绿盟科技漏洞库已收录总条目达到43786条。本周新增漏洞记录45条,其中高危漏洞数量29条,中危漏洞数量16条,低危漏洞数量0条。

- SAP Disclosure Management跨站脚本执行漏洞(CVE-2019-0254)

- 危险等级:中

- BID:107004

- cve编号:CVE-2019-0254

- Cisco Network Assurance Engine默认凭据本地安全绕过漏洞(CVE-2019-1688)

- 危险等级:高

- BID:107010

- cve编号:CVE-2019-1688

- 多个Raisecom GPON产品本地命令注入漏洞(CVE-2019-7384)

- 危险等级:高

- BID:107032

- cve编号:CVE-2019-7384

- Apache Traffic Server sslheader插件信息泄露漏洞(CVE-2018-11783)

- 危险等级:高

- BID:107032

- cve编号:CVE-2018-11783

- Siemens SIMATIC S7-300 CPU拒绝服务漏洞(CVE-2018-16561)

- 危险等级:高

- BID:107000

- cve编号:CVE-2018-16561

- SAP HANA目录遍历漏洞(CVE-2018-1002204)

- 危险等级:中

- BID:107001

- cve编号:CVE-2018-1002204

- OSIsoft PI Vision跨站脚本执行漏洞(CVE-2018-19006)

- 危险等级:中

- BID:107002

- cve编号:CVE-2018-19006

- SAP WebIntelligence BILaunchPad跨站脚本执行漏洞(CVE-2019-0262)

- 危险等级:中

- BID:106998

- cve编号:CVE-2019-0262

- SAP ABAP远程授权绕过漏洞(CVE-2019-0257)

- 危险等级:高

- BID:106999

- cve编号:CVE-2019-0257

- SAP NetWeaver ABAP未授权访问漏洞(CVE-2019-0255)

- 危险等级:高

- BID:106987

- cve编号:CVE-2019-0255

- SAP BusinessObjects Business Intelligence平台任意文件上传漏洞(CVE-2019-0259)

- 危险等级:高

- BID:106997

- cve编号:CVE-2019-0259

- SAP HANA Extended Application Services信息泄露漏洞(CVE-2019-0266)

- 危险等级:高

- BID:106988

- cve编号:CVE-2019-0266

- SAP Business One Mobile App for Android信息泄露漏洞(CVE-2019-0256)

- 危险等级:中

- BID:106995

- cve编号:CVE-2019-0256

- SAP Manufacturing Integration and Intelligence跨站请求伪造漏洞(CVE-2019-0267)

- 危险等级:高

- BID:106990

- cve编号:CVE-2019-0267

- SAP HANA身份验证绕过漏洞(CVE-2019-0261)

- 危险等级:高

- BID:106986

- cve编号:CVE-2019-0261

- Apache Subversion拒绝服务漏洞(CVE-2018-11803)

- 危险等级:高

- BID:106770

- cve编号:CVE-2018-11803

- RedHat Ceph远程拒绝服务漏洞(CVE-2019-3821)

- 危险等级:高

- BID:107021

- cve编号:CVE-2019-3821

- Cloud Foundry CredHub CLI任意文件写入漏洞(CVE-2019-3782)

- 危险等级:高

- BID:107038

- cve编号:CVE-2019-3782

- SAP Disclosure Management远程授权绕过漏洞(CVE-2019-0258)

- 危险等级:高

- BID:106969

- cve编号:CVE-2019-0258

- Cisco Web Security Appliance远程安全绕过漏洞(CVE-2019-1672)

- 危险等级:中

- BID:106904

- cve编号:CVE-2019-1672

- Cisco TelePresence Management Suite安全绕过漏洞(CVE-2019-1660)

- 危险等级:中

- BID:106918

- cve编号:CVE-2019-1660

- Cisco Unified Intelligence Center跨站脚本执行漏洞(CVE-2019-1670)

- 危险等级:中

- BID:106919

- cve编号:CVE-2019-1670

- Cisco Firepower Management Center跨站脚本执行漏洞(CVE-2019-1671)

- 危险等级:中

- BID:106927

- cve编号:CVE-2019-1671

- Cisco Webex Meetings for Android本地跨站脚本执行漏洞(CVE-2019-1677)

- 危险等级:中

- BID:106933

- cve编号:CVE-2019-1677

- Cisco Aironet Active Sensor不安全的默认密码漏洞(CVE-2019-1675)

- 危险等级:高

- BID:106944

- cve编号:CVE-2019-1675

- Dell Wyse ThinLinux硬编码加密密钥漏洞(CVE-2018-15781)

- 危险等级:高

- BID:107167

- cve编号:CVE-2018-15781

- Amazon FireOS内容注入漏洞(CVE-2019-7399)

- 危险等级:高

- BID:107025

- cve编号:CVE-2019-7399

- 多个IBM Spectrum产品拒绝服务漏洞(CVE-2018-1550)

- 危险等级:中

- BID:107151

- cve编号:CVE-2018-1550

- Redhat Pagure信息泄露漏洞(CVE-2019-7628)

- 危险等级:中

- BID:107463

- cve编号:CVE-2019-7628

- Schneider Electric Zelio Soft 2远程代码执行漏洞(CVE-2018-7817)

- 危险等级:高

- BID:106481

- cve编号:CVE-2018-7817

- Artifex MuPDF基于堆的缓冲区溢出漏洞(CVE-2019-7321)

- 危险等级:高

- BID:108764

- cve编号:CVE-2019-7321

- FreeBSD本地权限提升漏洞(CVE-2019-5596)

- 危险等级:高

- BID:107472

- cve编号:CVE-2019-5596

- Sonatype Nexus Repository Manager远程代码执行漏洞(CVE-2019-7238)

- 危险等级:高

- BID:107441

- cve编号:CVE-2019-7238

- F5 BIG-IP LTM远程拒绝服务漏洞(CVE-2019-6590)

- 危险等级:中

- BID:106942

- cve编号:CVE-2019-6590

- HP Service Pack for ProLiant未明本地未授权访问漏洞(CVE-2018-7118)

- 危险等级:高

- BID:107845

- cve编号:CVE-2018-7118

- HP Integrated Lights-Out跨站脚本执行漏洞(CVE-2018-7117)

- 危险等级:中

- BID:107857

- cve编号:CVE-2018-7117

- EMC VNX2命令注入漏洞(CVE-2019-3704)

- 危险等级:高

- BID:106954

- cve编号:CVE-2019-3704

- WordPress Parallax Scroll插件跨站脚本执行漏洞(CVE-2019-7413)

- 危险等级:中

- BID:107091

- cve编号:CVE-2019-7413

- D-Link DIR-823G拒绝服务漏洞(CVE-2019-7389)

- 危险等级:高

- BID:106853

- cve编号:CVE-2019-7389

- SolarWinds Serv-U FTP Server权限提升漏洞(CVE-2018-15906)

- 危险等级:高

- BID:106844

- cve编号:CVE-2018-15906

- Asterisk Open Source拒绝服务漏洞(CVE-2019-7251)

- 危险等级:中

- BID:107212

- cve编号:CVE-2019-7251

- D-Link DIR-823G路由器信息泄露漏洞(CVE-2019-7388)

- 危险等级:高

- BID:106852

- cve编号:CVE-2019-7388

- D-Link DIR-823G路由器远程安全漏洞(CVE-2019-7390)

- 危险等级:高

- BID:106855

- cve编号:CVE-2019-7390

- Dell Networking OS10任意命令执行漏洞(CVE-2018-15778)

- 危险等级:高

- BID:107206

- cve编号:CVE-2018-15778

- Poppler’XRef.cc’堆缓冲区溢出漏洞(CVE-2019-7310)

- 危险等级:高

- BID:106829

- cve编号:CVE-2019-7310

(数据来源:绿盟威胁情报中心)