勒索软件正在继续困扰着众多组织,而且问题似乎只会日趋严重。因此,各类目标组织(包括政府机构和私人企业等)的捍卫者必须寻求更有效的防御措施才能更好地抵御这种威胁。

理想状态下,这些防御措施应该包括组织主动寻找已知的勒索软件攻击者所使用的策略、技术和程序(TTP)。这种威胁捕获可以帮助防御者在侦查阶段发现攻击,以阻止攻击者进一步实现数据泄露或系统锁定的恶意目的。

但是,具体应该如何做呢?

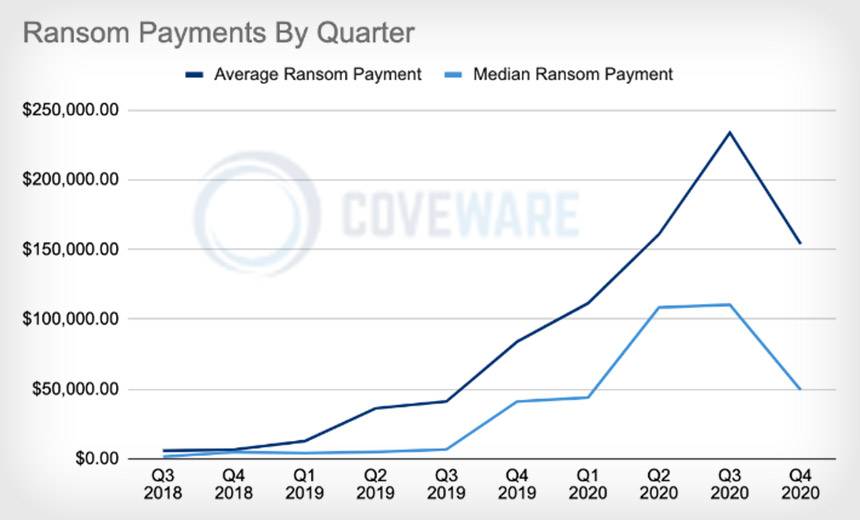

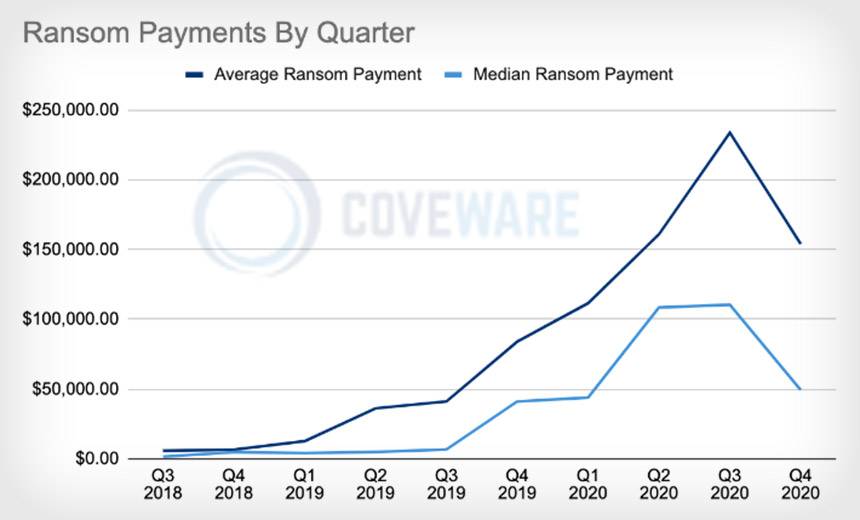

首先,也许我们应该先要接受现行的防御措施不起作用的事实。确实,勒索软件事件响应公司Coveware报告称,勒索软件仍在继续为网络犯罪分子创造丰厚利润。

【这些是Coveware每季度调查的数千起案件中的受害者所支付的平均和中位数赎金。尽管平均值最近有所下降,但总体利润仍然很高。】

勒索软件防御的状态似乎并没有改善,或者至少可以说,根本赶不上攻击者不断创新的速度。安全公司Emsisoft在《勒索软件趋势综述》中表示,去年,至少有113个联邦、州、县和市政府及机构受到勒索软件的影响,而与此同时,勒索软件的数量与2019年受到影响的数量完全相同。此外,去年,全球有1300多家公司(大多数为美国企业)丢失了包括知识产权和其他敏感信息在内的数据。

当然,这些数字还只是包括那些公开报告自身曾遭受勒索软件感染,或是被盗数据出现在泄露站点上的企业。由于此类犯罪活动的漏报率很高,所以可以肯定的是,勒索软件的实际攻击水平可能远远高出所报告的水平。

但是值得注意的是,Emsisoft公司通过对比2019年与2020年的数据,结果并未发现勒索软件受害者的数量有增长的趋势,反而,基本持平。

Emsisoft该公司威胁顾问Brett Callow表示,

“尽管2020年的新冠疫情导致全球向远程工作过渡,但是与2019年相比,2020年受勒索软件影响数量仍然相对持平。这可能是因为疫情给网络犯罪造成的问题与对组织造成的问题一样多。由于全球办公模式改变,攻击面也随之发生了变化,威胁行为者也需要花费时间进行调整-这可能就是疫情初期勒索事件数量大幅下降的原因所在。”

大型勒索软件运营商对技术专家需求激增

McAfee Advanced Threat Research网络调查和红队负责人John Fokker表示,鉴于勒索软件可能带来的潜在利润,越来越多的运营商纷纷加入勒索软件市场,并不断扩大其人才规模。成功的大型运营商所寻求的一些顶级技能包括:渗透测试-使用Metasploit和Cobalt Strike等工具。除此之外,还需要熟悉系统管理工具和环境,包括网络连接的存储和备份(例如,使用Microsoft Hyper-V)。

VMware网络安全战略负责人Tom Kellermann表示,无论对被入侵的系统造成什么影响,获得组织访问权限并保留该访问权限仍然是重中之重。一般而言,勒索软件具有14种以上的规避技术。其中包括虚拟化、逃避沙箱、修改注册表、混淆文件和禁用安全工具等等。

但是最重要的,还是要得益于rootkit的复兴。在更高层次上,rootkit是一系列工具或技术的集合,可让恶意软件潜入系统深层,对操作系统不可见。计算机处理器有不同层次的执行权限(ring 0-3),攻击者可利用这些权限层次来玩弄运行在高层的程序。例如,Windows和Linux之类的操作系统,有用户空间和内核空间之分。在最高层,你只需要知道内核空间(ring0)比用户空间(ring3)权限高就行了。如果你有个程序需要列出目录中的文件列表,你可以调用用户空间函数来做这事,但调用内核函数同样可以。

如果恶意程序获得内核权限,就可以“欺骗”运行在用户空间的程序。因此,如果某程序以用户空间函数调用来扫描文件系统,内核rootkit就可以在它解析文件的时候欺骗之。在该用户空间函数扫描到恶意文件的时候,rootkit可以骗它说,“这些不是你要找的文件”,或者更具体讲,就是简单地绕过这些文件,不将它们作为该用户空间程序的执行结果加以返回。

简言之,恶意软件有时候可以用rootkit功能对本地反病毒(AV)软件隐身——通过对操作系统本身隐藏文件、网络连接或其他东西。

可以说,rootkit的复兴改变了游戏规则,尤其是当我们看到“反事件响应”——从删除日志到实际破坏基础架构或数据在内的所有事情——激增时。但是,攻击者入侵后的头等大事通常是加剧受害者的恢复难度。首先,他们会渗透备份,以阻止其恢复进程。

基础防御

对于企业组织来说,任务很明确:拥有完善的勒索软件防御措施及其他准备。

网络安全公司FireEye在最近的一份报告中表示,

“组织需要为勒索软件攻击做好准备。这意味着要确保将网络分割开来,确保已制定了实际计划,并已与高级领导者和其他关键人员进行了桌面练习,以便每个人都准备采取最佳行动。组织应制定事件响应服务级别协议(SLA)。 他们还应该建立安全的备份,以便团队在必要时可以利用该备份完成恢复。”

另一项重要的防御措施:使所有软件保持最新状态。根据调查显示,利用尚未修补的已知漏洞仍然“是威胁参与者中最流行的初始访问媒介之一”,尤其是对那些针对更大型目标以获取更多赎金的大型游戏猎人而言。

专家还建议使用多因素身份验证来保护远程桌面协议和VPN访问。如果没有多因素身份验证,攻击者只需要强行使用或窃取有效的凭据即可远程访问系统。而如果具有多因素身份验证,即便攻击者获取正确的凭据,也不可能仅通过使用这些凭据来进行远程访问。

最后,培训员工(尤其是网络安全团队),以更好地预防和应对此类攻击仍然至关重要。

威胁捕获:提防13种TTP

为了更好地确定何时遭到了破坏,专家建议组织主动寻找可能在其网络内部的勒索软件攻击者。以下是勒索软件运营者在攻击活动中广泛应用的一些策略、技术和程序(TTP),组织必须进行监控:

AdFind:Group-IB说,这种命令行Active Directory工具像众多合法实用程序一样,被许多网络犯罪分子使用。

高级IP扫描程序(Advanced IP Scanner):开发人员Famatech表示,其免费的网络扫描程序“可以显示所有网络设备,使您能够访问共享文件夹,可以远程控制计算机(通过RDP和Radmin),甚至可以远程关闭计算机。”攻击者有时候还会简单地将其从官网上下载到系统中,作为其网络渗透工作的一部分。

“银行”木马:Trickbot和Qakbot一开始都是属于银行木马恶意软件类型,后来经过重新设计主要用于帮助犯罪团伙获取对系统的初始访问权限,然后释放其他类型的恶意软件,包括勒索软件。卡巴斯基实验室全球研究与分析团队的Ariel Jungheit表示,由于这种类型的恶意软件和勒索软件之间的交集越来越多,我们认为公司应该更仔细地调查感染,而不是仅仅重新构想机器然后继续前进。

BitLocker驱动器加密(BitLocker Drive Encryption):如今,该工具已经内置于Windows的最新版本中,除非得到正确管理,否则攻击者可以使用它对每台个人电脑(PC)进行强制加密。VMware安全策略负责人Rick McElroy警告称,要知道,勒索系统并不总是需要恶意软件才能实现。

ClearLock:攻击者正使用这种屏幕锁定工具,使系统管理员和其他人员无法登录并取消加密过程。

云存储(Cloud Storage):勒索软件运营者通常使用云存储从受感染的网络中窃取敏感数据。攻击者用来发送窃取数据的前三个站点是Google Drive、Amazon Simple Storage Service和Mega文件共享服务。

Cobalt Strike:约70%的犯罪团伙使用该渗透测试工具参与大型游戏狩猎活动。

漏洞:勒索软件团伙非常钟爱远程访问服务中的漏洞,例如Pulse Secure中的CVE-2019-11510漏洞以及Pulse Secure、Fortinet和Palo Alto产品中的漏洞。这些漏洞可以使攻击者轻松地远程访问受害者的基础架构。

IObit卸载程序:该Windows实用程序旨在安装不需要的文件。犯罪分子经常使用该工具停用或帮助规避防病毒软件。

Mimikatz:这款免费工具可用于转储Windows密码,并帮助攻击者提升特权。目前,该工具仍被广泛应用,通常情况下,部署这些工具时,攻击者甚至不必费心重新命名或尝试隐藏它。

NLBrute:旨在暴力破解各种RDP密码。

NS2:拥有恶意软件的黑客使用该实用程序来安装可用的网络驱动器和共享,以使他们的恶意代码传播得更远。

PsExec:这是一个轻型的telnet替代工具,它使您无需手动安装客户端软件即可执行其他系统上的进程,并且可以获得与控制台应用程序相当的完全交互性。它最强大的功能之一是在远程系统和远程支持工具(如IpConfig)中启动交互式命令提示窗口,以便显示无法通过其他方式显示的有关远程系统的信息。许多犯罪团伙正利用它来帮助摧毁受害者组织。

一切准备都会有回报

将资源用于威胁捕获和监视已知的TTP,以及部署必要的防御措施,并不能阻止所有使用勒索软件的攻击者。组织仍然可能会沦为目标,并且受到损害,因此,制定预防和恢复策略同样至关重要,这包括实施完善的事件响应策略。

但是,企业组织可以竭尽所能增加勒索软件攻击者的攻击难度,这可能会使犯罪分子放弃对其进行攻击转而攻击其他地方。同样地,不断完善响应策略可以更好地抑制正在进行的攻击所带来的影响,从网络中驱逐攻击者,并且更快地减轻损害。与勒索软件防御的所有方面一样,一切准备和机会都一定会有回报的。

本文翻译自:https://www.bankinfosecurity.com/ransomware-beware-13-tactics-tools-procedures-a-16072?rf=2021-03-01_ENEWS_SUB_BIS__Slot1_ART16072&mkt_tok=eyJpIjoiTVdJeE9USXlOek01WmpJdyIsInQiOiJxMFh2RTZjbjBpaHRKQkFJamhmSlE2UXNGWUl4ekRVM2lOcU1yT1g4ZmdXRzYzWTVYNmk3aEJTQmtCOThVcll1KzA0SUMxdjdrVndOQWFNSHd5QUZmOHpqSXJNXC9EQ1pzaGE1eldvbEpZVUhDQ0pDM0Qxb3Y4KysxOUlmQ1BQUVkifQ%3D%3D如若转载,请注明原文地址:

如有侵权请联系:admin#unsafe.sh