事件报道

根据研究人员的最新报道,近期有一个勒索软件团伙使用7zip压缩程序来对QNAP设备上的文件进行加密,并在短短五天时间内盈利可26万美元。

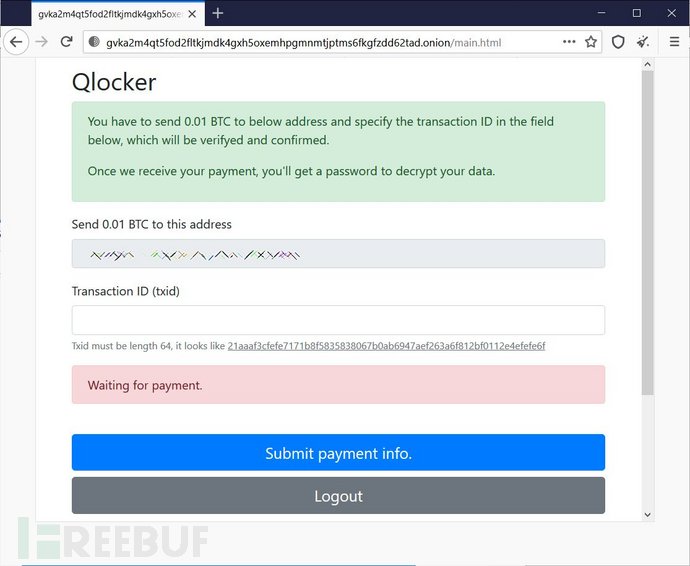

从周一开始,全球各地的QNAP NAS用户突然发现自己的文件竟然被加密了,而罪魁祸首就是一个名为Qlocker的勒索软件,这款勒索软件可以利用他们设备上的漏洞来实施攻击并加密用户的文件数据。

虽然大多数勒索软件团伙会在他们的恶意软件中投入了大量的开发时间,以使其高效、功能丰富,并具有强大的加密能力,但Qlocker团伙甚至不必创建自己的恶意软件程序。

相反,他们会尝试扫描连接到接入了互联网的QNAP设备,并利用最近披露的漏洞进行攻击。攻击成功后,攻击者将远程执行7zip压缩工具对目标NSA存储设备上的所有文件进行加密。

这是这种简单的方法,允许他们可以使用7zip压缩工具中内置的加密算法,并在短短五天时间内加密了上千台设备。

勒索金额标价明确,但真的“合理”吗?

以企业为目标的勒索软件通常要求支付10万到5000万美元不等的赎金,以解密受害者的所有设备,而不泄露他们被盗的数据。

但是,Qlocker选择了一个不同的目标,即使用QNAP NAS设备进行网络存储的普通用户和中小型企业。

由此看来,Qlocker攻击者很清楚自己的主要目标,因为他们的的赎金定价“仅”为0.01比特币,或者按照今天的比特币价格,大约为500美元(对于小编来说仍是天价!)。

决定支付数百万美元需要公司认真考虑丢失的数据是否真的值数百万美元。但犯罪分子和目标用户可能会感觉,他们只需要支付500美元的一个“小代价”就可以恢复自己的重要文件,还是比较划算的。

事实证明,Qlocker团伙的决策是正确的,因为他们的钱包经过几天时间现在已经赚得盆满钵满了。

Qlocker目前已经盈利26万美元

由于Qlocker勒索软件使用了一组固定的比特币地址,目标用户可以自行选择向哪一个钱包地址支付比特币,而研究人员也收集到了这些地址以监控相关的支付活动。

就在周二晚上,,安全研究员Jack Cable发现了一个临时性的安全漏洞,并成功免费恢复了55名目标用户的文件。在利用这个漏洞的同时,他还收集到了10个不同的比特币地址。

此后,研究人员又收集到了另外10个地址,Qlocker的攻击者总共使用了20个比特币地址。

下面给出的就是这20个比特币钱包地址,总共接收到了5.25735623个比特币,价值大约为26万美元。

比特币钱包地址 | 支付的比特币总数 |

34vbPQLgGZwKG2FikitGU6QR7K25aB6Shh | 0.55216220 |

37m57HiP5rPceopgEWF9sM58CkzaDFYtaU | 0.14021317 |

3Ekwztte7oWR1odC1eKeL2Va4cpBuGXPgU | 0.09962125 |

3EPBKN3bcax81U3MdKYUhMC1fzFEFGPC6E | 0.10915462 |

3EvCKQ38y8ePUwM4w49XWVtAK7KhYbmeMH | 0.34801656 |

3FvLioiqF2TrQgZ9zRMdd7QUfc2hTjKZfL | 0.08951304 |

3FXVLv8TmcHNmnfwLfc5g7f2a32xp3XugW | 0.38088464 |

3G6fbWX6At9uRzKf6kwS6R6pn5EQ8UsxKY | 0.16983215 |

3GfAJxhUen3oqb4sDDnPmXyhs5mDboHbyG | 0.46134513 |

3JRdPjB8U3nfDqQHzTqw9yYra49Gsd8Rar | 0.40133268 |

3KmK5z4CAvn3aL4Q8F2gWbhuPRy9ZmEurN | 0.29910901 |

3Kywg92E877KUWmyaeeLNSXFc5bqBvFbAm | 0.48277236 |

3LLzycFNFh7mDsqRhfknfGBa6TKq6HcfwS | 0.31901320 |

3Lp1NkJHYsmFRBfM3ggoWsS1PF5hXxrwrD | 0.32386846 |

3PDfzkTnD1E7gB7peZ2prRyDxjQ1BhqcV1 | 0.14020000 |

3PunvFGpVWLX7PNAoT3bMDbPQU2QQW4kxN | 0.15954000 |

3Q8WmjQyFs1EKCdu415t2P9cxY7AbqorPd | 0.40031185 |

3EWRngsRDhCxMHtKxeK6k9kX3pyWZSA2YB | 0.13081244 |

3Gwz3yVmrGr5AqmUrAS8H2QQaPz2v9Rhpx | 0.15965435 |

3JtUAz4aKUrjcBK47ocdv52tTJkriat1nx | 0.08999912 |

由此看来,现在大约已经有525名目标用户支付了数据赎金。

但不幸的是,随着用户做出付费恢复文件的艰难决定,赎金不断涌入,因此这个数字可能会在整个周末和下周增加。

缓解方案

目前,这个勒索攻击活动仍在进行之中,每天都有新的受害者出现。因此,所有QNAP用户必须更新最新版本的多媒体控制台、媒体流附加组件和混合备份同步应用程序,以修复漏洞并防范这些勒索软件攻击。

此外,我们还建议用户采取其他措施以保护其NAS设备的安全,以应对将来可能发生的其他攻击。

如有侵权请联系:admin#unsafe.sh