一、目标

Android越来越不好玩了,年轻人,该搞搞IOS了。套路其实都是差不多的,不要被Arm汇编拦住了。

反正Android早就不讲武德了,重要算法都在so里面,和ios差不多了。

先按照之前的 Ios逆向环境搭建 (一) 把抓包和frida环境搞好。

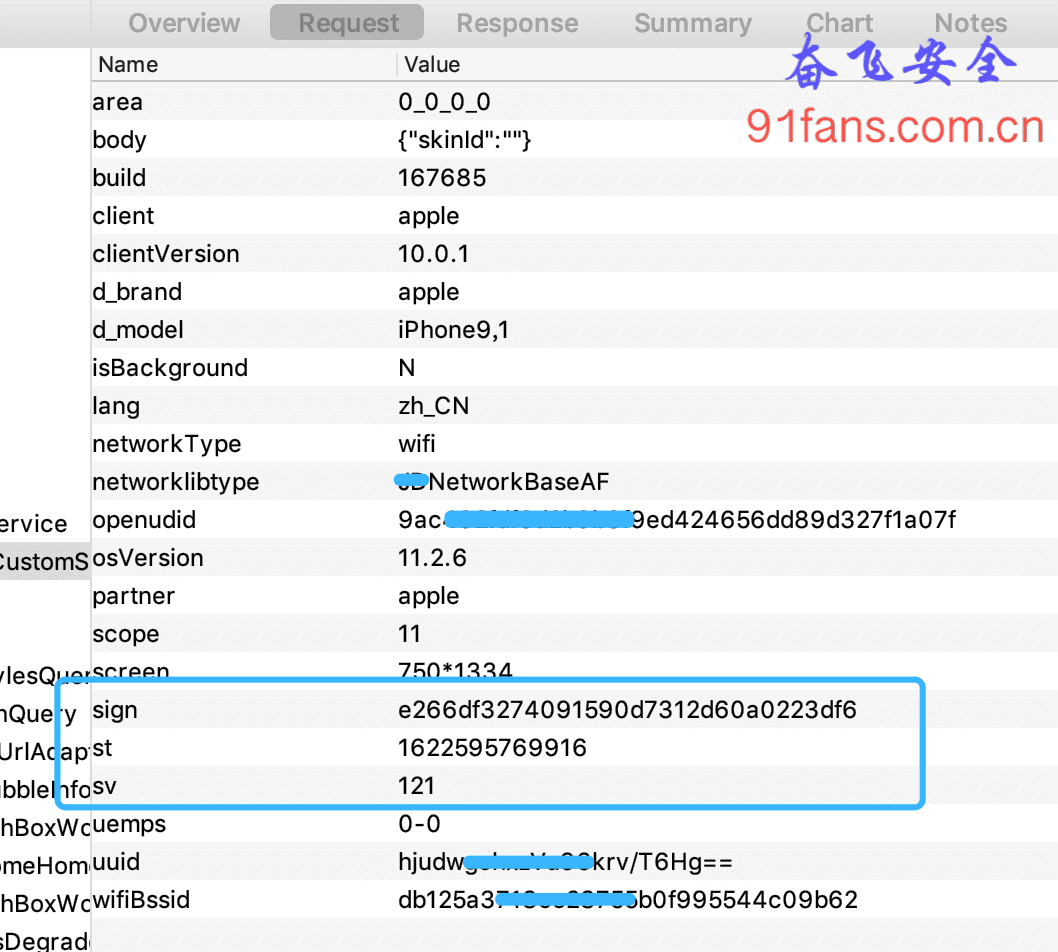

我们今天的目标还是它, sign

二、步骤

观察一下

从 sign的长度和参数类型上看, sign sv st 可以看出,IOS版本的签名算法大概率和Android差不多。这能节省我们很多分析时间,直接进入主题吧。

第一步 砸壳

在 frida-ios-dump 目录下面, 输入命令 python dump.py -l 列出手机里面的App列表, 找到我们要搞的包名

然后开始运行砸壳命令,砸壳后的文件会通过 ssh拷贝到电脑上。

python dump.py com.3xxbuy.xxmobileiproxy 2222 22

ssh -p 2222 [email protected]第二步 IDA

砸壳成功后,会在当前目录生成对应的 ipa文件,ipa和apk类似,也是个压缩包,我们解压先。

在 Payload/xx4iPhone 下面找到它的可执行文件,xx4iPhone 100多mb的这个就是了。 拖进 IDA吧

IDA细嚼慢咽得很长时间(很长是指好几个小时…..),可以倒杯水,休息一把。刷刷 小视频,带薪摸鱼。

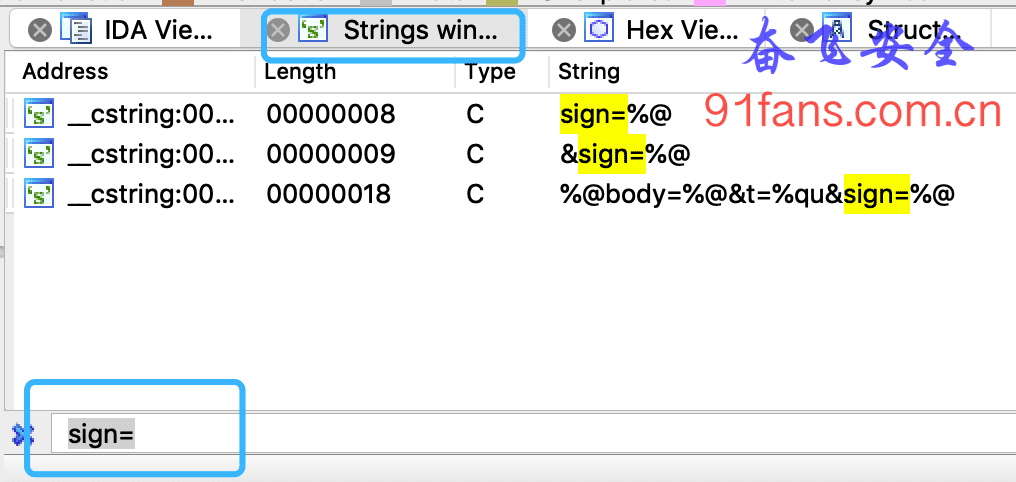

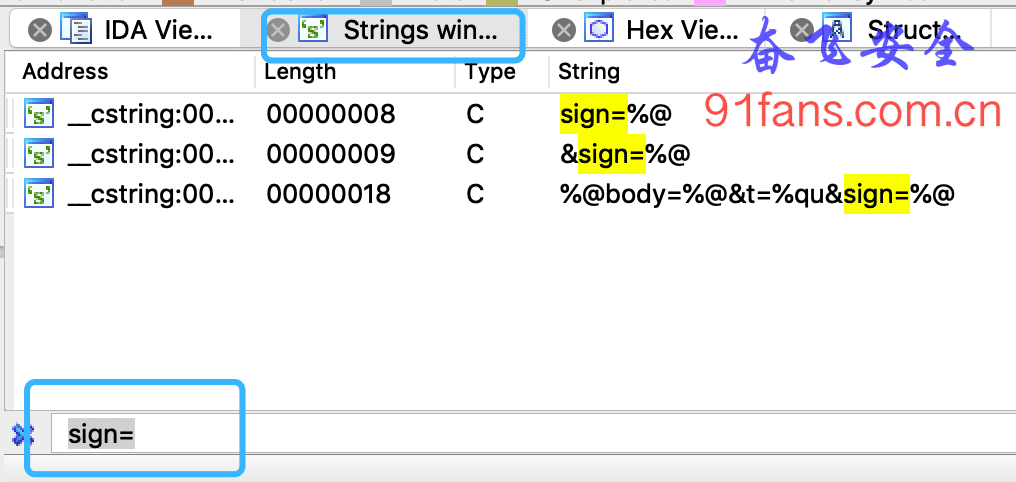

IDA嚼完之后, Shift + F12 ,进入 字符串窗口,我们继续查找字符串 sign=

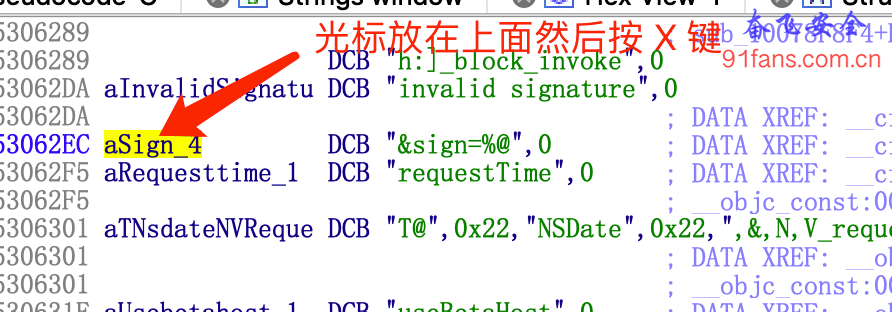

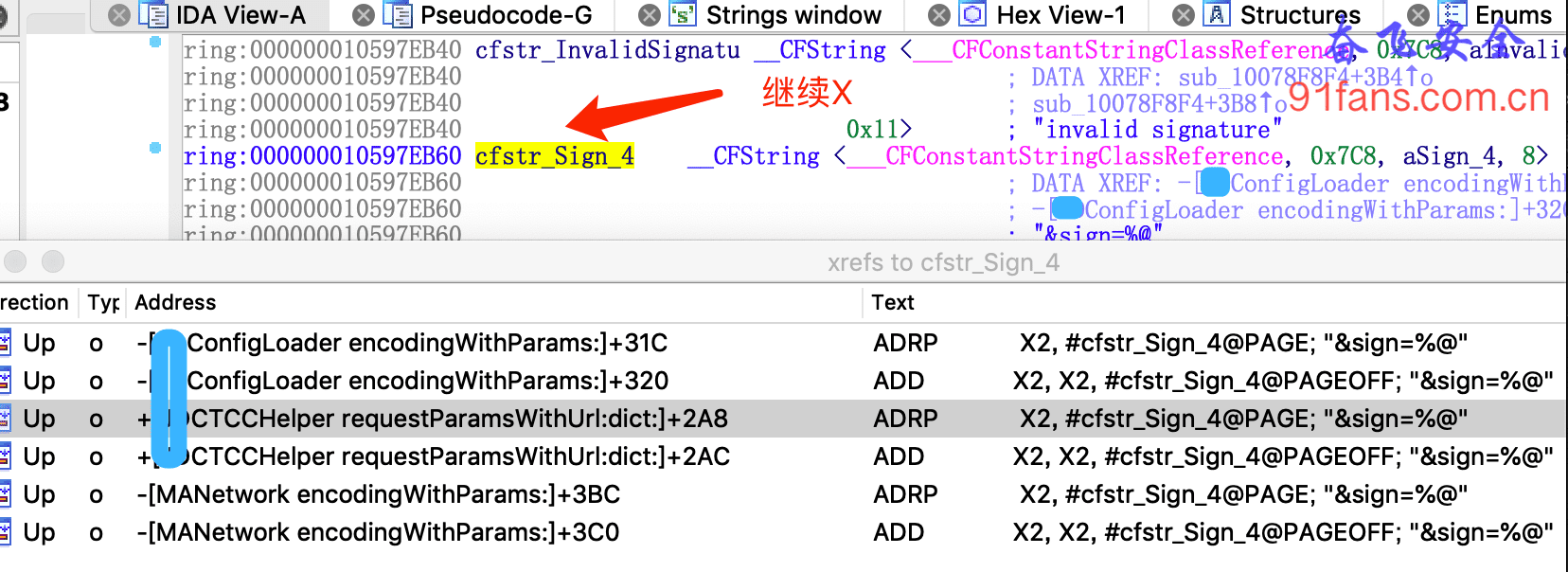

双击一个结果,进去,在变量名称上面按 X 键 (交叉参考),就是查看哪些地方调用这个变量。

来到 cfstr_Sign_4, 继续 X

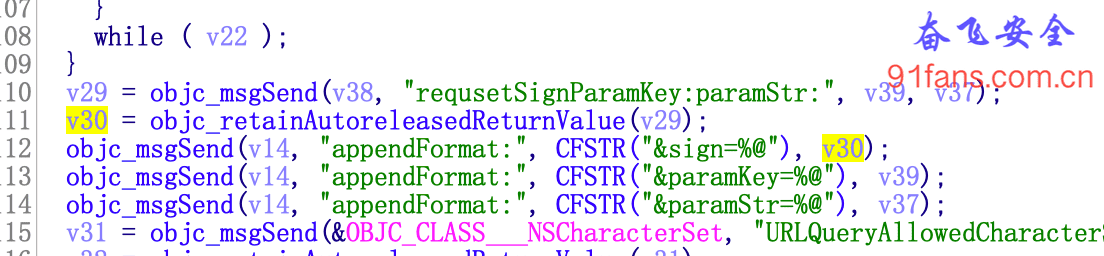

看这个比较像 JDCTCCHelper requestParamsWithUrl:dict: ,进去看看, 唤起 F5大法 (进入Arm汇编代码窗口之后按F5,IDA会翻译出C的伪代码)

不对,没有计算过程, 把结果都翻了一遍,还没有收获。

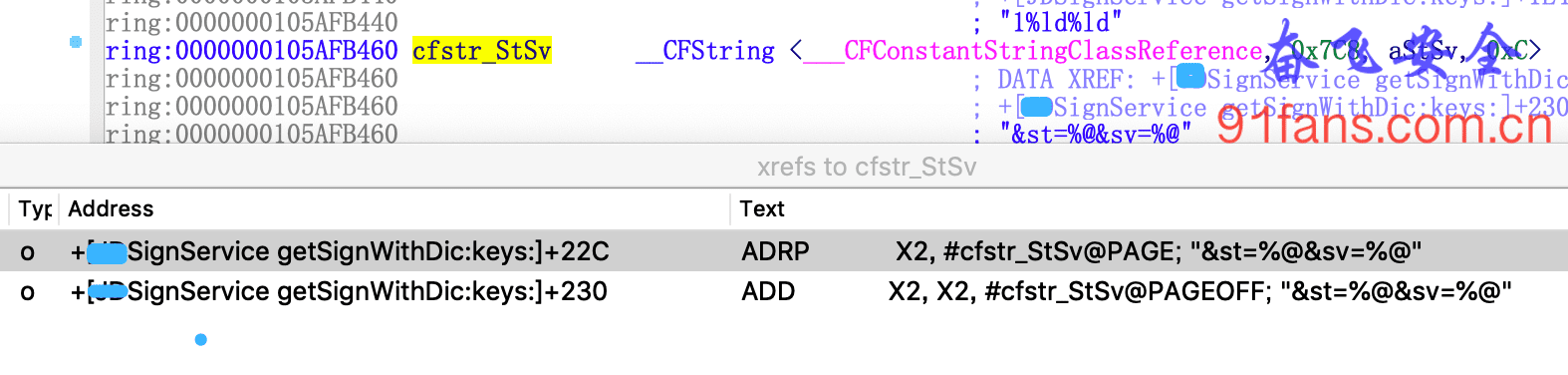

试试 sv= ,因为sv这个字段比较少见,和它在一起的大概率是 sign计算过程。

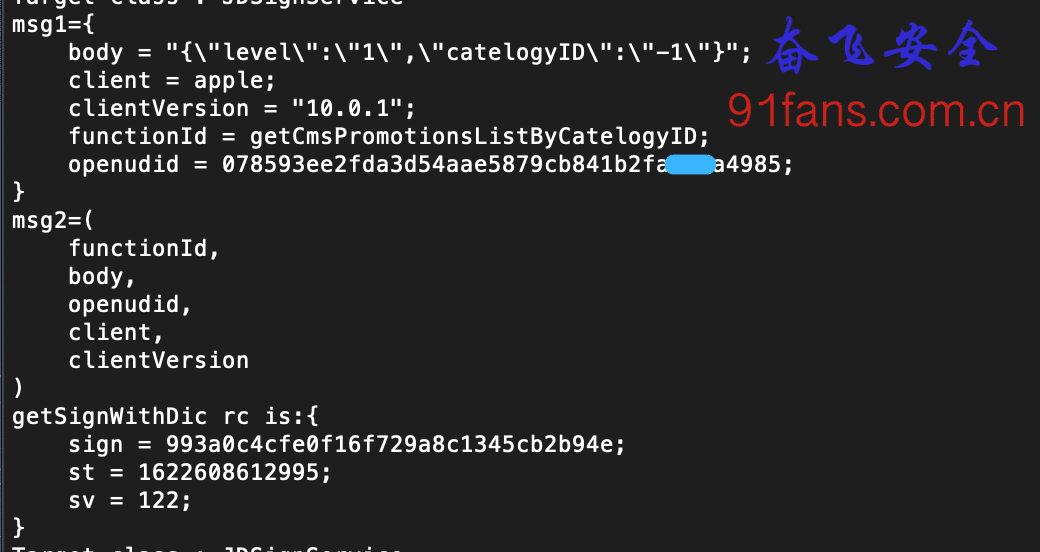

又是一番 X , 被我们定位到了 +[XXSignService getSignWithDic:keys:]

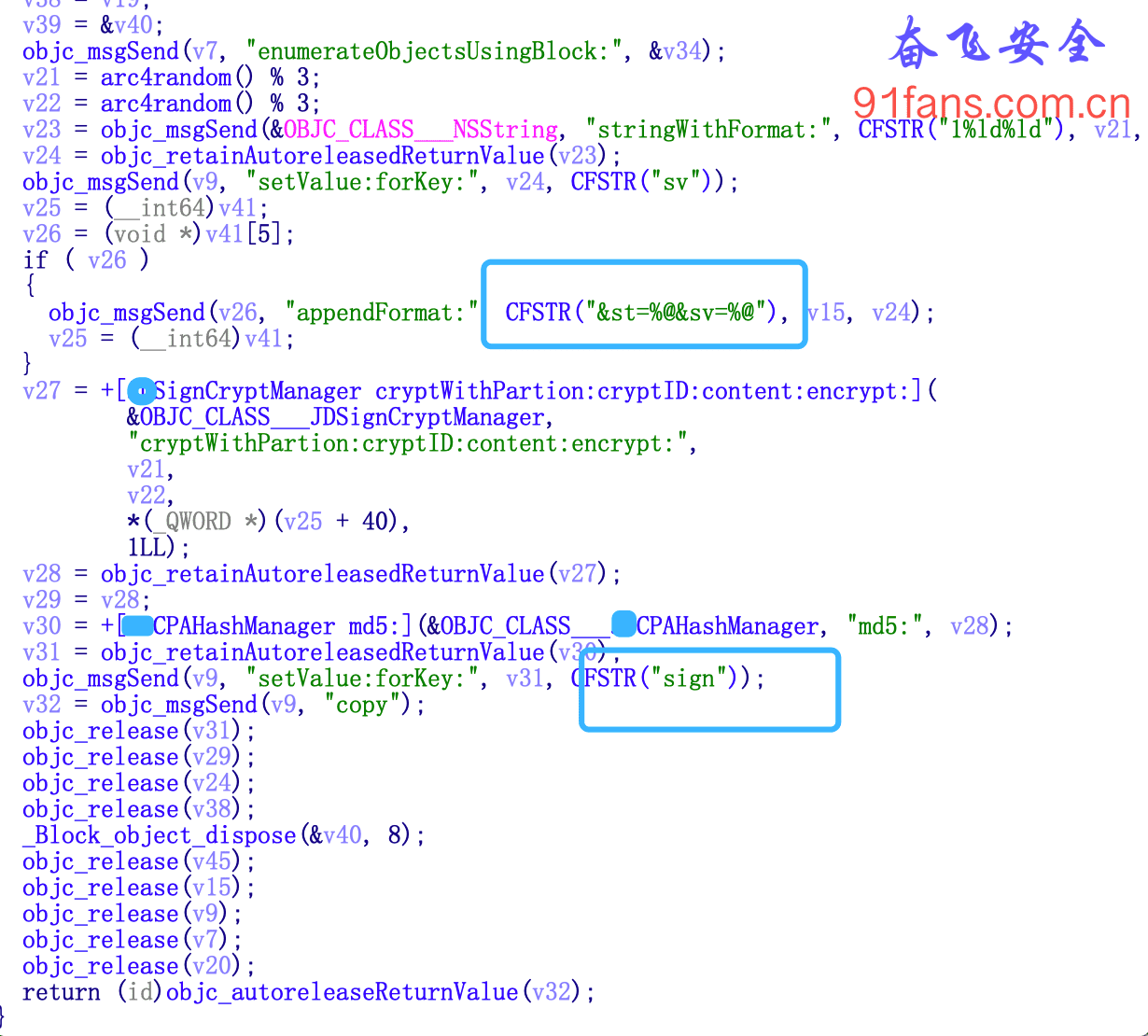

F5一下,仔细看看这个函数。怎么看都像是sign的计算过程

第三步 Frida

挂上我们心爱的Frida了

id __cdecl +[XXSignService getSignWithDic:keys:](XXSignService_meta *self, SEL a2, id a3, id a4)一个典型的ObjectC的函数就是这样, + 表示这是个类静态函数, 第一个参数指向接收Objective-C消息对象的指针。第二个参数是指向传递给对象的selector或消息的指针。 这两个参数我们暂时不用管。 第三 第四个参数才是我们要关心的真正的入参。

if (ObjC.available)

{

try

{

console.log('I am Comming in!');

var className = "XXSignService";

var funcName = "+ getSignWithDic:keys:";

var hook = eval('ObjC.classes.' + className + '["' + funcName + '"]');

console.log("[*] Class Name: " + className);

console.log("[*] Method Name: " + funcName);

console.log(hook);

// /*

Interceptor.attach(hook.implementation, {

onEnter: function(args) {

var receiver = new ObjC.Object(args[0]);

console.log("Target class : " + receiver);

var message1 = ObjC.Object(args[2]);

var message2 = ObjC.Object(args[3]);

console.log('msg1=' + message1.toString());

console.log('msg2=' + message2.toString());

},

onLeave: function(retval) {

var message = ObjC.Object(retval);

console.log('getSignWithDic rc is:' + message.toString());

}

});

// */

}

catch(err)

{

console.log("[!] Exception2: " + err.message);

}

}我们把2个入参和结果都打印出来

没毛病,就是我们想要的结果。下一次我们再说说如何RPC调用吧。

三、总结

可执行文件100MB,IDA搞起来真的很慢。

IOS的玩法和Android差不多,特征串定位,然后挂上Frida。

F5大法好。

你一定要学套路,这样才能有效的缩短学习的时间;但当你学会套路,并且开始使用套路的时候,一定要找到跟别人不一样得使用方法,这样才能让你从一堆不会飞得鸡里面,挥动翅膀,凌空飞起来,变成翱翔的鹰。

关注微信公众号,最新技术干货实时推送

文章作者 奋飞

上次更新 2021-06-02

许可协议 奋飞安全原创,转载请注明出处。