0x01 修改思路:

- 结合反编译开源项目代码和原版Behinder3

- 逐步Debug了解Behinder工作原理

- 添加实战需要的webshell,添加实际应用的功能

- 静态webshell检测绕过实现,思路来源:

"对抗下的Java Webshell的生存之道.pptx"(简单参考,后续被杀继续修改)

二次开发增加:

-

https://github.com/x1a0t/Behinder-Source(x1a0t版本Behinder3)

-

新增赤霄实验室内部Bx3,新增一种

cx-webshell类型,此类型可过所有静态检测(G01/D盾) -

新增上传类型webshell,冰蝎通信方式为

multipart/form-data(数据传输方式变化) -

新增

js-jsp类型webshell,自己简单修改了一下,更适用于实战 (jsp原理变化,配合流量传输方式变化)- 思路来源:

https://mp.weixin.qq.com/s/SU5B7ULgmOC7HsRscMrkKw

TO DO

- 思路来源:

-

一键

FRP/狗洞反向隧道 (实战中getshell后,每次手动启隧道太浪费时间) – 实现中….. -

up-jsp玄学bug调试中…..

[+] 最终实现功能:

- Shell生成功能,随用随生成webshell

- 随机

UserAgent功能,每次请求都会随机获取一个UserAgent,避免被捕捉到特征 cx类型webshellup-jsp类型webshelljs-jsp类型webshelljava类型webshell静态过所有在线检测 (没有设备环境,只能在线测试)

0x02 具体功能:

[+] Shell生成模块:

- 支持生成类型:

[+] 密码连接方式(嫖来的):

[+] 连接方式支持2种:

- 已知密码情况,直接通过密码连接

- 忘记密码情况,直接通过密码

password@hash连接:

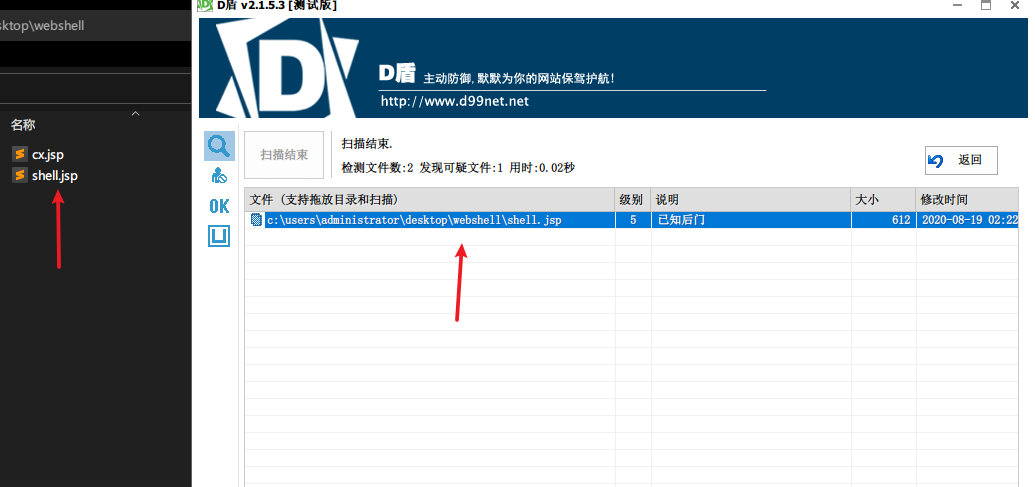

[+] 所有 webshell 静态webshell检测全部bypass (只针对生成shell功能):

https://www.secpulse.com/archives/128942.html 检测手段

D盾原版webshell和修改版对比:

V站生成版本shell:

WEBDIR+生成版本结果:

- 长亭牧云生成版本结果:

文章来源: https://1oecho.github.io/H4SGD6oEt/

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh